本文汇总了使用OOS的常见问题。

子账户操作报错:User has no permission to do the action: (ListTemplates)

临时带宽升级报错:code: OperationDenied.UnpaidOrder message: The specified instance has unpaid order.

子账户操作报错:User has no permission to do the action: (ListTemplates)

原因:子账户权限不够,不能执行OOS的指定API。

解决办法:以管理员或者主账户身份,登录RAM控制台,对报错的子账户进行适当授权,授权范围可以是相关API,也可是所有API,下面样例"Action": "oos:*"则是对所有API授权,详情请参见账户访问控制。

{

"Statement": [

{

"Effect": "Allow",

"Action": "oos:*",

"Resource": "*"

}

],

"Version": "1"

}子账户操作报错:User has no permission to do the action: (PassRole)

原因:子账户没有PassRole权限,不能以指定的Role执行系统运维管理。

解决办法:以管理员或者主账户身份,在RAM控制台,对子账户做适当的PassRole授权,参见账户访问控制。

{

"Version": "1",

"Statement": [

{

"Effect": "Allow",

"Action": "ram:PassRole",

"Resource": "*"

}

]

}执行模板报错:Assumes role failed. Code: EntityNotExist.Role, msg: The role not exists: acs:ram::111111:role/OOSServiceRole.

原因:没有为OOS服务创建默认的RAM角色。

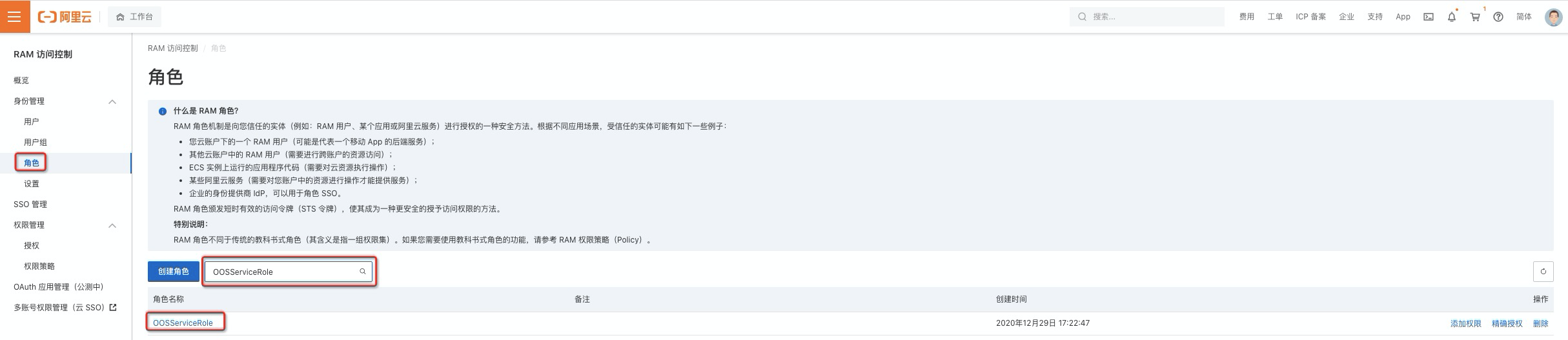

解决办法:主账户或者管理员登录RAM控制台>的RAM访问控制,增加对应的RAM角色OOSServiceRole。请参见为OOS服务设置RAM权限。

执行模板报错:Assumes role failed. Code: NoPermission, msg: You are not authorized to do this action. You should be authorized by RAM.

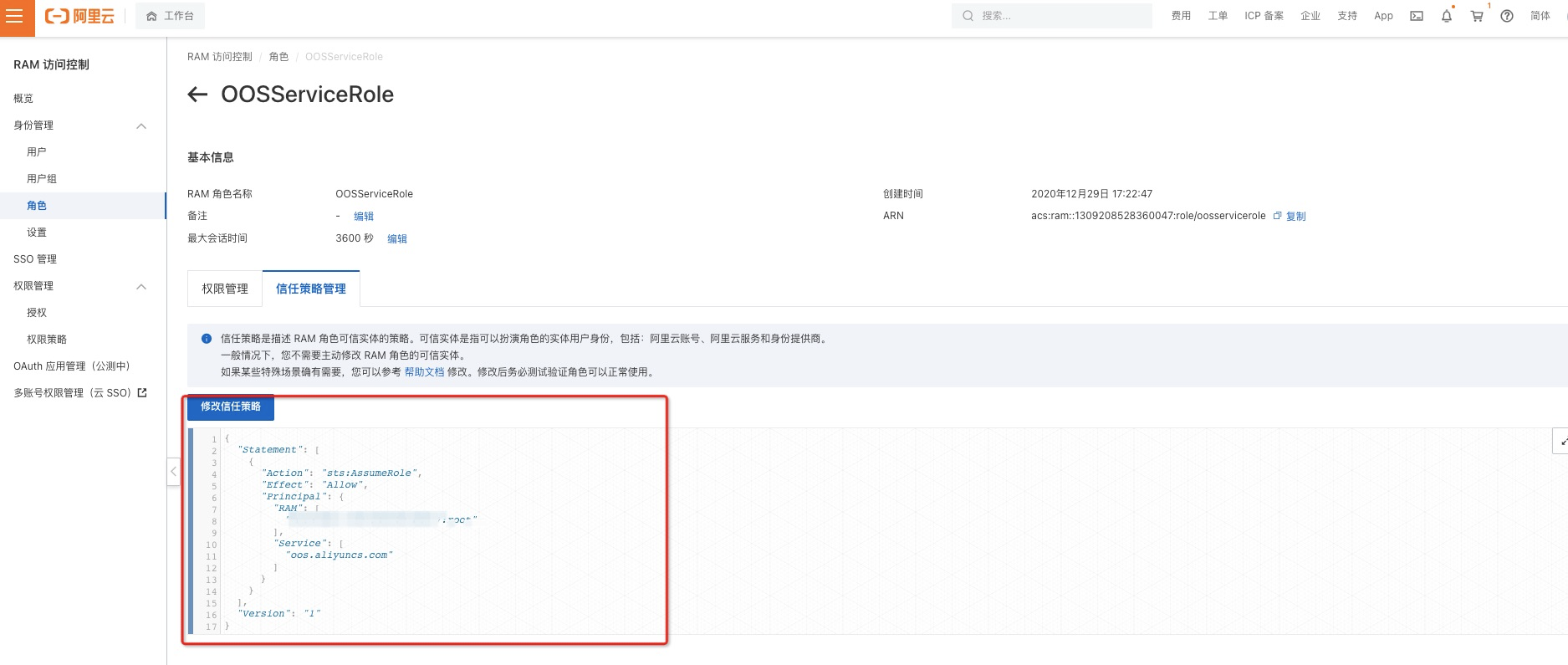

原因: 对应的RAM角色没有给OOS服务配置信任策略。

解决办法:主账户或者管理员登录RAM控制台的RAM访问控制,增加对应的RAM角色OOSServiceRole。请参见为OOS服务设置RAM权限

1.登录RAM控制台,在角色中输入“OOSServiceName”进行搜索: 2.点击信任策略:

2.点击信任策略: 3.修改信任策略:

3.修改信任策略: 将信任策略修改为如下内容:

将信任策略修改为如下内容:

{

"Statement": [

{

"Action": "sts:AssumeRole",

"Effect": "Allow",

"Principal": {

"Service": [

"oos.aliyuncs.com"

]

}

}

],

"Version": "1"

}执行模板报错:Code: Forbidden.RAM, Message: User not authorized to operate on the specified resource, or this API doesn't support RAM.

原因:RAM用户或RAM角色没有操作对应资源的权限。

临时带宽升级报错:code: InvalidAccountStatus.NotEnoughBalance message: Your account does not have enough balance.

原因:账户余额不足,导致新订单无法完成交易。

解决办法:为账号充值后重试。

临时带宽升级报错:code: InvalidBandwidth.ValueNotSupported message: Instance upgrade bandwidth of temporary not allow less then existed.

原因:临时宽带升级带宽不能低于已有带宽。

解决办法:

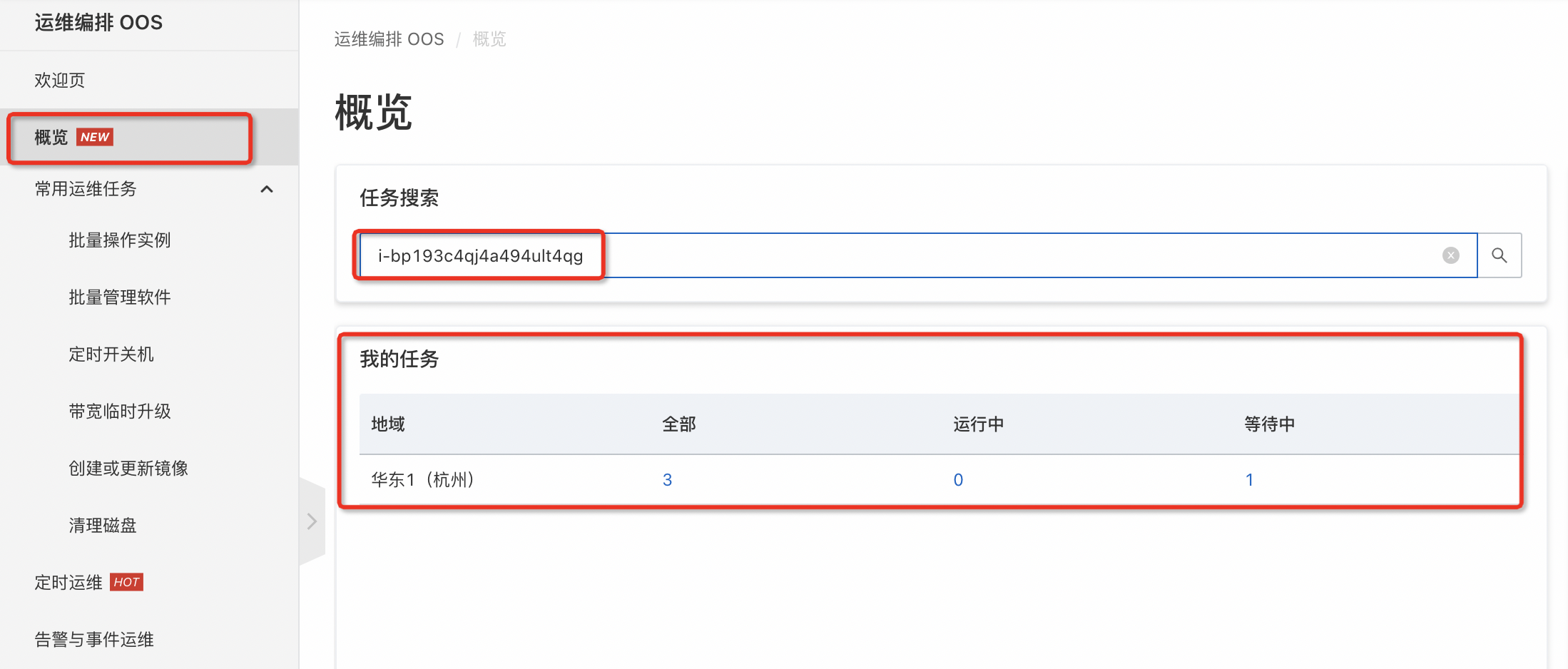

在OOS概览页使用ECS实例ID查看是否有其他重复的自动升级带宽任务。

如果有重复任务请手动取消。

如果未查询到重复执行,请在ECS实例操作记录中查看带宽升级的日志。

临时带宽升级报错:code: OperationDenied.UnpaidOrder message: The specified instance has unpaid order.

原因:目标ECS实例有未支付的订单。

解决办法:支付ECS的订单。

执行命令常见错误:runCommand loop task fail because failures exceeded MaxErrors -> runCommand execution failed, checkInvocationResult Invocation.InvocationResults.InvocationResult[].ExitCode expect in [0] but is 1.

原因:执行云助手命令的exitcode非0。

解决办法:通过查看执行详情中子执行的输出和日志来排查执行命令失败的原因。

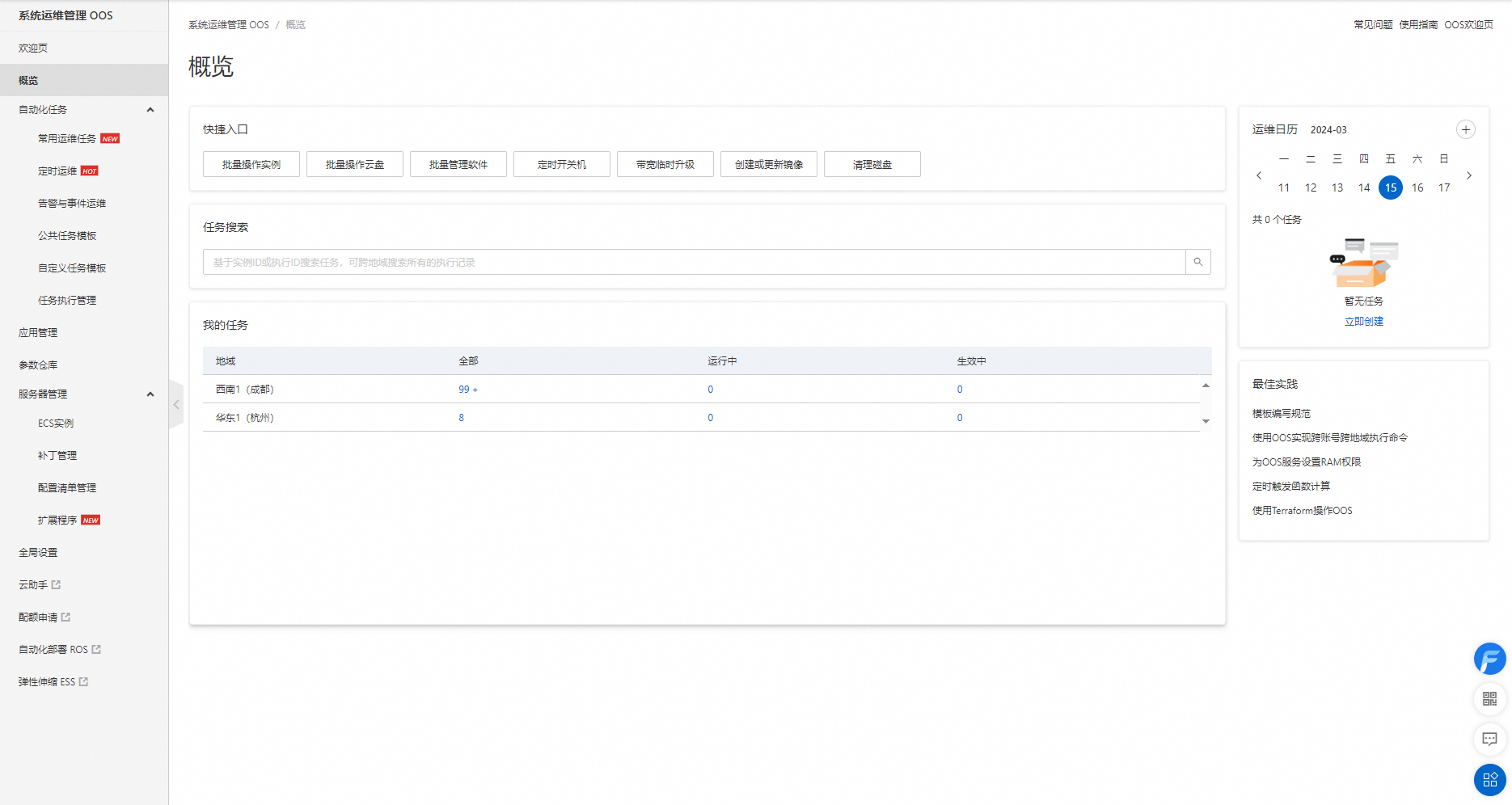

用户感觉有执行操作资源但是找不到执行

原因:可能在其他地域存在任务。

解决办法:通过概览页能看到所有地域的执行。

执行命令常见错误

解决方法:请查看执行结果及修复常见问题的帮助文档。

- 本页导读 (0)