VPN网关产品已接入网络智能服务NIS(Network Intelligence Service),支持路径分析功能。使用VPN网关实例建立网络连接的资源可以通过路径分析功能诊断网络连通性。

背景信息

使用路径分析时需要您指定源资源和目的资源,在您指定源资源和目的资源后,系统会构建源资源和目的资源之间的网络配置模型,然后基于配置模型分析源资源和目的资源之间的网络是否可以正常连通,如果源资源和目的资源之间网络无法正常互通,系统会给您返回相关原因,您可以根据原因排查问题。系统分析过程中不会发送真实数据包,不会影响您当前的业务。

例如,指定一个阿里云账号下的云服务器ECS(Elastic Compute Service)实例作为源资源,指定该阿里云账号下的另一个ECS实例作为目的资源,设置22作为目的端口、TCP作为协议,即可以通过路径分析功能验证源ECS实例是否可以通过SSH连接到目的ECS实例。关于路径分析的更多信息,请参见使用路径分析。

本文以下文场景为例介绍在使用IPsec-VPN过程中如何通过路径分析功能诊断资源之间的网络连通性。

前提条件

在使用路径分析功能诊断IPsec-VPN连接网络连通性前,如果IPsec-VPN连接显示协商失败,请先根据VPN网关管理控制台提示的错误码和IPsec连接的日志信息或VPN网关实例诊断功能排查IPsec-VPN连接协商问题。具体操作,请参见自主排查IPsec-VPN连接问题和诊断VPN网关实例。

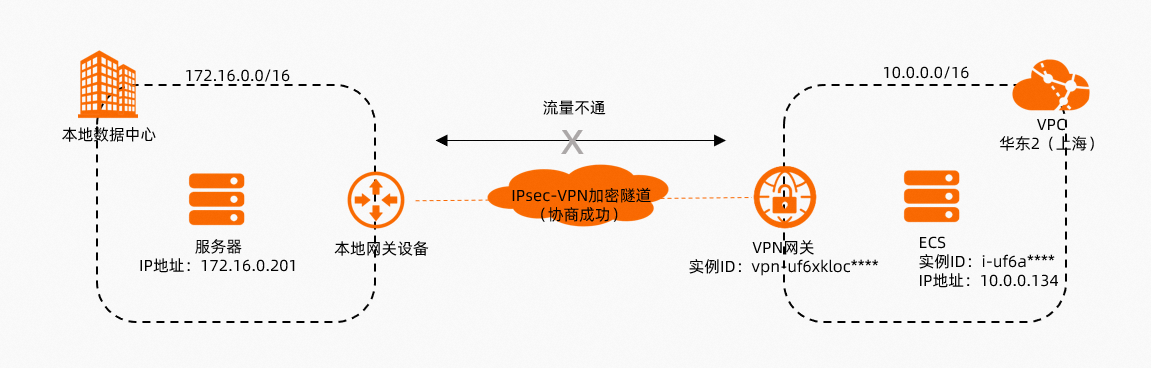

示例1:使用IPsec-VPN连接实现云下IDC与VPC互通

如上图所示,在使用IPsec-VPN连接实现本地数据中心IDC(Internet Data Center)和阿里云VPC互通的场景中,如果IPsec-VPN连接已经协商成功,但是IDC和VPC之间无法互相访问,您可以使用路径分析功能诊断IDC和VPC之间的网络连通性问题。

-

登录VPN网关管理控制台。

-

在顶部菜单栏,选择VPN网关实例所属的地域。

-

在VPN网关页面,找到目标VPN网关实例,在诊断列选择。

-

在路径分析面板,配置以下参数信息,然后单击发起分析。

以下内容从流量传输的两个方向分别介绍如何创建路径分析。

流量从IDC去往VPC方向

配置

说明

源

选择源类型。

本文选择VPN网关,然后选择与IDC建立IPsec-VPN连接的VPN网关实例vpn-uf6xkloc****,再输入IDC服务器的私网IP地址172.16.0.201。

目的

选择目标类型。

本文选择ECS实例ID,然后选择与IDC互通的VPC下的ECS实例i-uf6a****。

协议

选择检测的协议类型。

本文使用默认值TCP协议。

说明您可以根据您的实际网络环境选择适合的检测协议和目的端口。

目的端口

输入目的资源的端口号。

本文使用默认值80。

名称

为该路径定义名称。

发起路径分析后该路径会被自动保存,方便您再次发起分析。您可以前往网络智能服务管理控制台查看已被保存的路径列表。

流量从VPC去往IDC方向

配置

说明

源

选择源类型。

本文选择ECS实例ID,然后选择与IDC互通的VPC下的ECS实例i-uf6a****。

目的

选择目标类型。

本文选择VPN网关,然后选择与IDC建立IPsec-VPN连接的VPN网关实例vpn-uf6xkloc****,再输入IDC中服务器的私网IP地址172.16.0.201。

协议

选择检测的协议类型。

本文使用默认值TCP协议。

说明您可以根据您的实际网络环境选择适合的检测协议和目的端口。

目的端口

输入目的资源的端口号。

本文使用默认值80。

名称

为该路径定义名称。

发起路径分析后该路径会被自动保存,方便您再次发起分析。您可以前往网络智能服务管理控制台查看已被保存的路径列表。

-

保持在路径分析面板查看路径分析结果。

请根据路径分析结果排查问题,然后重新发起路径分析确保路径可达。

-

如果系统显示路径已可达,通常IDC和VPC之间已经可以互相通信,您可以在IDC和VPC之间发起访问。

如果IDC和VPC之间依旧无法互通,您可以查阅IPsec-VPN常见问题文档排查问题。更多信息,请参见IPsec-VPN连接常见问题。

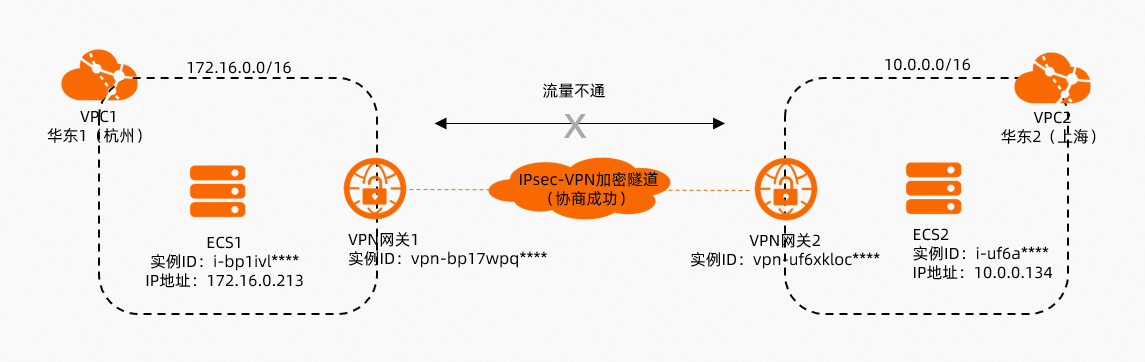

示例2:使用IPsec-VPN连接实现同账号跨地域VPC互通

如果您的应用场景是通过IPsec-VPN连接实现跨账号跨地域VPC互通,则创建路径分析的操作,请参见示例1。

如上图所示,在使用IPsec-VPN连接实现同账号跨地域VPC互通的场景中,如果IPsec-VPN连接已经协商成功,但是两个VPC下的ECS实例无法互相访问,您可以使用路径分析功能诊断VPC之间的网络连通性问题。

-

登录VPN网关管理控制台。

-

在顶部菜单栏,选择VPN网关实例所属的地域。

-

在VPN网关页面,找到目标VPN网关实例,在诊断列选择。

-

在路径分析面板,配置以下参数信息,然后单击发起分析。

配置

说明

源

选择源类型。

本文选择ECS实例ID,然后选择ECS1。

目的

选择目标类型。

本文选择ECS实例ID,然后选择ECS2。

协议

选择检测的协议类型。

本文使用默认值TCP协议。

说明您可以根据您的实际网络环境选择适合的检测协议和目的端口。

目的端口

输入目的资源的端口号。

本文使用默认值80。

名称

为该路径定义名称。

发起路径分析后该路径会被自动保存,方便您再次发起分析。您可以前往网络智能服务管理控制台查看已被保存的路径列表。

-

保持在路径分析面板查看路径分析结果。

导致ECS1和ECS2之间无法互通的原因是ECS2的安全组规则拒绝了ECS1的访问,请排查ECS2应用的安全组规则,然后重新发起路径分析确保路径可达。

-

如果系统显示路径已可达,通常VPC下的ECS实例已经可以互相通信,您可以在VPC之间发起访问。

如果VPC下的ECS实例依旧无法互通,您可以查阅IPsec-VPN常见问题文档排查问题。更多信息,请参见IPsec-VPN连接常见问题。

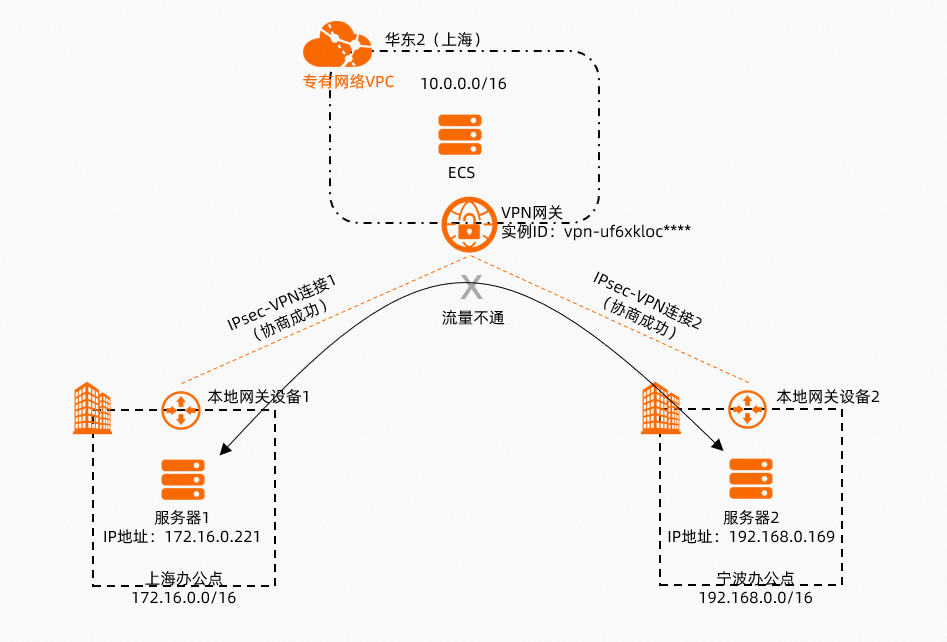

示例3:使用IPsec-VPN连接实现多站点互通

如上图所示,在使用IPsec-VPN连接实现多站点互通的场景中,如果IPsec-VPN连接均已经协商成功,但是站点之间无法互相访问,您可以使用路径分析功能诊断站点之间的网络连通性问题。

-

登录VPN网关管理控制台。

-

在顶部菜单栏,选择VPN网关实例所属的地域。

-

在VPN网关页面,找到目标VPN网关实例,在诊断列选择。

-

在路径分析面板,配置以下参数信息,然后单击发起分析。

配置

说明

源

选择源类型。

本文选择VPN网关,然后选择和上海办公点建立IPsec-VPN连接的VPN网关实例vpn-uf6xkloc****,再输入上海办公点中服务器1的私网IP地址172.16.0.221。

目的

选择目标类型。

本文选择VPN网关,然后选择和宁波办公点建立IPsec-VPN连接的VPN网关实例vpn-uf6xkloc****,再输入宁波办公点中服务器2的私网IP地址192.168.0.169。

协议

选择检测的协议类型。

本文使用默认值TCP协议。

说明您可以根据您的实际网络环境选择适合的检测协议和目的端口。

目的端口

输入目的资源的端口号。

本文使用默认值80。

名称

为该路径定义名称。

发起路径分析后该路径会被自动保存,方便您再次发起分析。您可以前往网络智能服务管理控制台查看已被保存的路径列表。

-

保持在路径分析面板查看路径分析结果。

请根据路径分析结果排查问题,然后重新发起路径分析确保路径可达。

-

如果系统显示路径已可达,通常站点之间已经可以互相通信,您可以在站点之间发起访问。

如果站点之间依旧无法互通,您可以查阅IPsec-VPN常见问题文档排查问题。更多信息,请参见IPsec-VPN连接常见问题。