使用IPsec-VPN建立站点到站点的连接时,在阿里云侧完成VPN网关的配置后,您还需在本地数据中心的网关设备中添加VPN配置,使本地数据中心和阿里云之间可以成功建立IPsec-VPN连接。本文以strongSwan为例在本地数据中心的网关设备中添加VPN配置。

场景示例

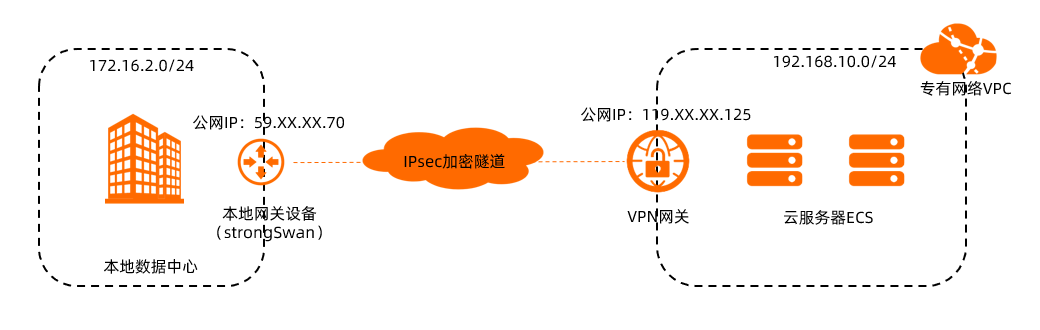

本文以上图场景为例。某公司在阿里云拥有一个专有网络VPC(Virtual Private Cloud),VPC网段为192.168.10.0/24,VPC中使用云服务器ECS(Elastic Compute Service)部署了应用服务。同时该公司在本地拥有一个数据中心IDC(Internet Data Center),本地IDC网段为172.16.2.0/24。公司因业务发展,需要本地IDC与云上VPC互通,实现资源互访。该公司计划使用VPN网关产品,在本地IDC与云上VPC之间建立IPsec-VPN连接,实现云上和云下的互通。

本文以上图场景为例。某公司在阿里云拥有一个专有网络VPC(Virtual Private Cloud),VPC网段为192.168.10.0/24,VPC中使用云服务器ECS(Elastic Compute Service)部署了应用服务。同时该公司在本地拥有一个数据中心IDC(Internet Data Center),本地IDC网段为172.16.2.0/24。公司因业务发展,需要本地IDC与云上VPC互通,实现资源互访。该公司计划使用VPN网关产品,在本地IDC与云上VPC之间建立IPsec-VPN连接,实现云上和云下的互通。

本文涉及的网络配置详情请参见下表。

配置项 | 示例值 | |

VPC | 待和本地IDC互通的私网网段 | 192.168.10.0/24 |

VPN网关 | VPN网关的公网IP地址 | 119.XX.XX.125 |

本地IDC | 待和VPC互通的私网网段 | 172.16.2.0/24 |

本地网关设备的公网IP地址 | 59.XX.XX.70 | |

部署了strongSwan的本地网关设备支持使用私网IP地址建立IPsec-VPN连接。

如果在您本地数据中心的网络中,本地网关设备通过统一的公网出口访问互联网,本地网关设备本身并不具有公网IP地址,您可以使用本地网关设备的私网IP地址来建立IPsec-VPN连接。

前提条件

您已在阿里云侧完成创建VPN网关、创建用户网关、创建IPsec连接、配置VPN网关路由的操作。具体操作,请参见建立VPC到本地数据中心的连接(单隧道模式)。

说明如果您使用本地网关设备的私网IP地址建立IPsec-VPN连接,在您创建用户网关时,IP地址需指定为本地网关设备的私网IP地址。

您已下载IPsec连接的配置。具体操作,请参见下载IPsec连接配置。

本文IPsec连接的配置如下表所示。

配置项

示例值

预共享密钥

ff123TT****

IKE配置

IKE版本

ikev1

协商模式

main

加密算法

aes

认证算法

sha1

DH分组

group2

SA生存周期(秒)

86400

IPsec配置

加密算法

aes

认证算法

sha1

DH分组

group2

SA生存周期(秒)

86400

步骤一:安装strongSwan软件

本步骤和步骤二中涉及的命令仅供参考,实际配置命令请以您本地网关设备的操作手册为准。

登录本地网关设备的命令行界面。

执行以下命令安装strongSwan软件。

yum install strongswan可选:执行以下命令查看系统自动安装的strongSwan软件版本。

strongswan version

步骤二:配置strongSwan

执行以下命令打开ipsec.conf配置文件。

vi /etc/strongswan/ipsec.conf请参见以下配置,更改ipsec.conf配置文件。

# ipsec.conf - strongSwan IPsec configuration file # basic configuration config setup uniqueids=never conn %default authby=psk #使用预共享密钥认证方式 type=tunnel conn tomyidc keyexchange=ikev1 #IPsec连接使用的IKE协议的版本 left=59.XX.XX.70 #本地网关设备的公网IP地址。如果您使用本地网关设备的私网IP地址建立IPsec-VPN连接,则本项需配置为本地网关设备的私网IP地址。 leftsubnet=172.16.2.0/24 #本地IDC待和VPC互通的私网网段 leftid=59.XX.XX.70 #本地网关设备的标识。如果您使用本地网关设备的私网IP地址建立IPsec-VPN连接,建议您使用本地网关设备的私网IP地址作为标识。 right=119.XX.XX.125 #VPN网关的公网IP地址 rightsubnet=192.168.10.0/24 #VPC待和本地IDC互通的私网网段 rightid=119.XX.XX.125 #VPN网关的标识 auto=route ike=aes-sha1-modp1024 #IPsec连接中IKE协议的加密算法-认证算法-DH分组 ikelifetime=86400s #IKE协议的SA生命周期 esp=aes-sha1-modp1024 #IPsec连接中IPsec协议的加密算法-认证算法-DH分组 lifetime=86400s #IPsec协议的SA生命周期 type=tunnel配置ipsec.secrets文件。

执行以下命令打开ipsec.secrets文件。

vi /etc/strongswan/ipsec.secrets添加以下配置。

说明以下两种配置方式,任选一种即可。

方式一:

59.XX.XX.70 119.XX.XX.125 : PSK ff123TT**** #ff123TT****为IPsec连接的预共享密钥,本地IDC侧和VPN网关侧的预共享密钥需保持一致。方式二:

119.XX.XX.125 : PSK ff123TT**** #ff123TT****为IPsec连接的预共享密钥,本地IDC侧和VPN网关侧的预共享密钥需保持一致。

打开系统转发配置。

echo 1 > /proc/sys/net/ipv4/ip_forward更多场景配置示例,参见场景配置示例。

执行以下命令启动strongSwan服务。

systemctl enable strongswan systemctl start strongswan在您本地IDC侧,设置本地IDC客户端到strongSwan本地网关设备及strongSwan本地网关设备到本地IDC客户端的路由。

如果您使用strongSwan建立了3条(不包含3条)以上的IPsec连接,您需要修改/etc/strongswan/strongswan.d/charon.conf中的配置。

删除

max_ikev1_exchanges = 3命令前的注释符号,启用此命令,并修改命令中参数的值大于您建立的IPsec连接数。例如:您使用strongSwan建立了4条IPsec连接,您可以修改该命令为

max_ikev1_exchanges = 5。

- 本页导读 (1)