什么是智能体身份

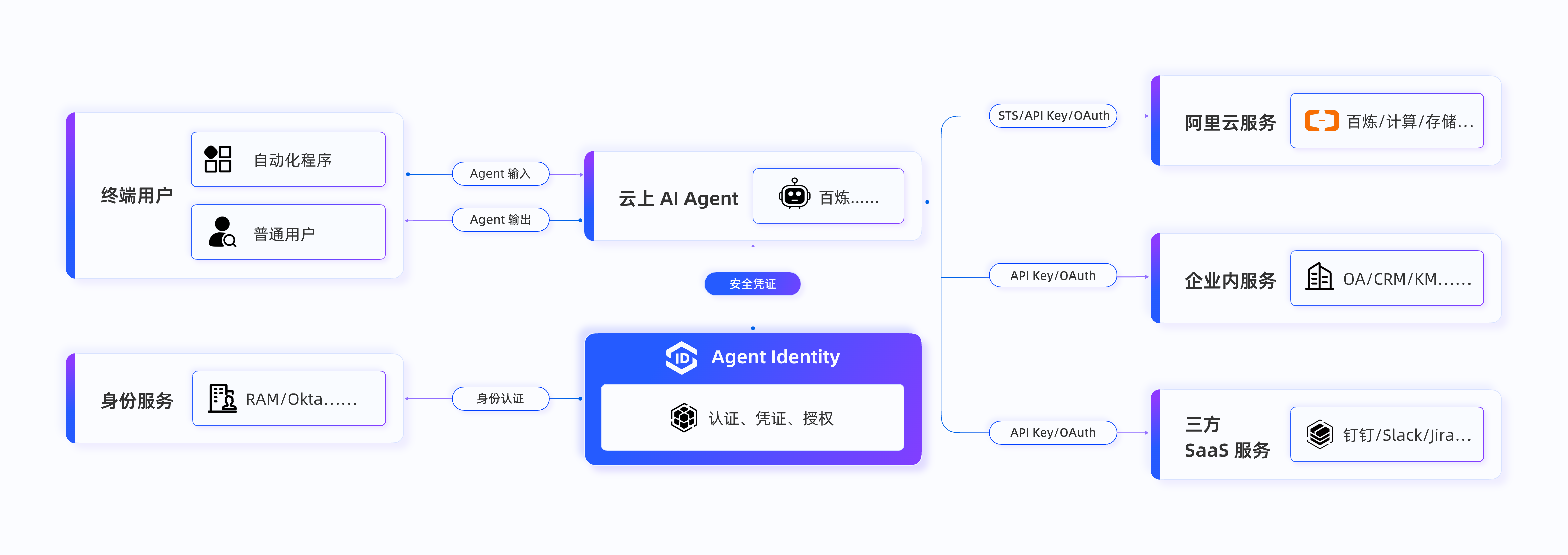

阿里云智能体身份服务(Agent Identity)是一个专为 AI 智能体(Agent)设计的身份与凭证管理服务,是阿里云 Agentic AI 生态下的平台基础服务。它提供了一套完整的产品能力,用于安全地管理 AI Agent 的身份、保护其访问凭证,并使其能够代表用户或自身安全地访问阿里云服务及第三方应用(SaaS),为 AI Agent 从原型 Agent 迈向生产级 Agent 提供了端到端的安全控制能力,帮助开发者构建安全、可信、可扩展的企业级AI Agent。

核心功能

工作负载身份管理:为Agent提供标准化的工作负载身份。

凭证提供商管理:集中、安全地管理其访问云服务及第三方应用的各类凭证(如 API 密钥、OAuth 令牌)。

授权与凭证获取:支持通过多种方式对接阿里云服务、SaaS应用或企业现有服务获取凭证。具体请参见如何选择出站凭证。

安全与审计:

安全的凭证存储:所有敏感凭证(Client Secrets, API Keys, Refresh Tokens)均使用 KMS 加密存储在凭证保险箱(TokenVault)中。

精细化的访问控制:

可配置 RAM 策略,限制特定的工作负载身份只能访问特定的凭证提供商。

凭证保险箱中的令牌与工作负载身份和用户身份绑定,防止凭证滥用。

完整的审计日志:所有身份管理操作和凭证获取操作都将被记录到阿里云操作审计 (ActionTrail) 中,提供完整的审计追溯能力。

核心概念

工作负载身份 (Workload Identity)

工作负载身份是专为 AI 智能体或自动化工作负载设计的数字身份,用于身份验证并安全访问其他服务和资源。它类似于访问控制(RAM)中的用户或角色,但专为Agent设计,是 Agent Identity 服务中进行权限控制和安全审计的核心身份单元。

每个工作负载身份在阿里云账号内具有唯一的 ARN(Aliyun Resource Name)。

工作负载身份是进行权限控制和审计的基本单位。

它可以由智能体托管服务(如 百炼、AI Studio、LangStudio)自动创建,也可以由开发者通过 API/控制台手动创建。

关于如何创建和管理工作负载身份,请参见工作负载身份管理。

工作负载访问令牌 (Workload Access Token)

一个由智能体身份服务签发的、有时效性的不透明令牌。它封装了工作负载身份和最终用户身份(在用户代理授权场景下)的双重信息,是Agent从凭证保险箱获取下游资源访问凭证的“钥匙”。

关于如何获取Workload Access Token,请参见获取Workload Access Token。

身份提供商(Identity Provider)

Agent Identity支持与兼容OIDC协议的身份提供商(Identity Provider,IdP)集成,如阿里云 RAM、企业自建 IdP、Okta、Entra ID 等。Agent使用从用户IdP处获取的JWT(JSON Web Token)令牌调用Agent Identity接口,Agent Identity在完成身份验证后为Agent签发Workload Access Token。

关于如何配置身份提供商,请参见身份提供商管理。

凭证提供商 (Credential Provider)

凭证提供商:为 AI Agent 提供访问凭证(API Key、OAuth Token)的配置实体。

定义了智能体如何从外部服务(如钉钉、飞书或您自己的业务系统)获取访问凭证的配置。Agent Identity 将这些配置安全地存储起来,并在需要时代表智能体自动完成与外部身份提供商(IdP)的认证与授权交互。主要支持以下类型:

OAuth 2.0 凭证提供商:用于配置与支持 OAuth 2.0 的服务(如 RAM、钉钉、Google、Entra ID、Okta、PingIdentity,或自定义 OIDC 服务)的连接信息。

API 密钥凭证提供商:用于安全地存储和管理静态的 API 密钥。

关于如何创建和配置凭证提供商,请参见凭证提供商管理。

凭证库 (Token Vault)

一个由 Agent Identity 服务管理的高安全性、高可用的凭证存储系统。它负责将从凭证提供商获取的敏感凭证(如 OAuth访问令牌、API密钥、STS Token)使用密钥管理服务(KMS)进行加密存储。

所有凭证(如 API 密钥、OAuth Client Secret、Refresh Token)都使用 KMS 进行加密存储。

凭证保险箱实施严格的访问控制策略,确保只有经过授权的、具有特定工作负载身份的智能体才能在特定用户授权下访问相应的凭证。智能体代码无法直接接触到长期有效的凭证。

关键特性

无缝集成企业 IdP

在信息系统中,“你是谁”是所有系统的安全起点,系统需要进行身份认证,识别用户身份。

阿里云 Agent Identity 提供身份提供商(IdP)配置能力,可以实现 IdP 的无缝对接,并且全链路携带用户上下文:

IdP 无缝对接:无论企业是使用 Okta、Entra ID、Ping Identity 作为用户的身份源,还是直接使用 RAM、IDaaS,都能通过标准的 OIDC 协议进行集成。企业无需为 Agent 的用户额外注册一套 Agent 账号体系,让用户通过现有的身份认证体系使用 Agent;

用户上下文贯穿始终:当用户登录后,Agent Identity 不仅是进行身份验证,还会将用户的上下文,如主体、颁发者、受众等,安全可信地传播到 Agent、网关、下游工具以及阿里云服务,为后续权限管控、安全审计提供基础。

所有的 Agent 调用都始于一个经过 IdP 验证的用户身份,每一条交互日志都能追溯到具体的人。

安全托管 Agent 凭证

“硬编码凭证”是所有信息系统开发的顽疾,开发者往往为了方便会将凭证硬编码在代码中或者配置中,一旦代码泄露或者配置泄露,密钥即失控。

阿里云 AgentIdentity 提供了一个专为 Agent 设计的 Agent 凭证库(TokenVault),保障 Agent 凭证的存、取、用的安全。

无密钥:开发者在 Agent 开发中全程不再直接接触明文凭证,如 AccessKey、大模型 Key、OAuth Client Secret,而是通过 AgentIdentity 的 TokenVault 声明式使用凭证,避免因代码、配置泄露带来的密钥泄露风险。

KMS 凭证加密:所有敏感凭证在 TokenVault 中,都会使用 KMS 进行高强度加密,保障每一个凭证的数据安全。

及时注入:只有当 Agent 真正需要凭证时,且通过身份认证、鉴权后,AgentIdentity 才会实时、短暂地将凭证注入到运行的 Agent 中。

安全审计:通过 AgentIdentity 的可信用户上下文传播机制,Agent 获取凭证的所有记录,均记录在操作审计中以备安全审计需要,且审计粒度达到 Agent 用户级:哪个 Agent 用户、使用什么 Agent、通过哪个 RAM 角色获取了什么凭证。

委托 Agent 以用户身份访问工具

对于 Agent 访问工具,传统的做法是给 Agent 配置一个 API Key,这个 API Key 拥有超级权限,Agent 天然具备访问所有用户数据的权限,用户通过 Agent 可访问到原本无法访问的数据,出现提权问题。

阿里云 Agent Identity 提供委托授权访问(On-Behalf-Of)能力,以用户自有身份访问工具,而不是机器身份。

即时授权:Agent 默认不具备访问工具的能力,在可信用户使用 Agent 且用户完成 OAuth 授权后,Agent 临时获得访问工具的权限,且以用户身份、用户权限访问工具、资源,消除过度授权、长期凭证泄露风险,实现零常驻权限。

权限降级:Agent 获得的权限,永远不会超过用户本身的权限,如果用户授予 Agent 读文档权限,那么 Agent 绝不可能越权写文档。

避免授权疲劳:通过 TokenVault 技术,AgentIdentity 安全地存储用户对 Agent 的授权,除非高危操作需要强制授权外,默认有效期内无需再次授权。既保证了安全,又避免了让 Agent 用户陷入无休止的弹窗确认中 。

安全地访问阿里云

Agent 不仅要访问 SaaS,更需要调用云上基础设施,比如访问 OSS 存取用户数据,访问 MQ 发送消息,访问函数计算触发业务逻辑等。

阿里云 AgentIdentity 与访问控制 RAM、安全令牌服务 STS、操作审计 ActionTrail 深度集成,将平台最成熟的身份安全能力带到 Agent 体系中。

基于角色的访问:Agent 无需配置长期的 AccessKey,通过角色绑定机制,Agent 可安全扮演 RAM 角色,通过 STS Token 访问阿里云。

细粒度权限控制:可以为 Agent 配置细粒度的 RAM 策略,控制 Agent 对阿里云的访问权限,同时受企业原有的管控策略进行安全管控。同时即将支持 Agent 用户级的细粒度控制。

用户级审计:相较于传统应用在访问阿里云时只审计到 RAM 用户或者 RAM 角色,AgentIdentity 通过可信用户上下文传播机制,支持 Agent 级、Agent 用户级的操作审计。实现了人类身份到 Agent 再到阿里云的全链路审计。

安全与合规

RAM 集成:与阿里云 RAM 深度集成,所有管控面操作均可通过 RAM 策略进行授权。数据面支持对凭据获取、访问阿里云服务的细粒度控制。

服务关联角色 (Service-Linked Role):Agent Identity 会创建服务关联角色(如

AliyunServiceRoleForAgentIdentity),用于代表服务访问客户的 KMS 密钥。数据加密:凭证保险箱中的所有凭证默认使用 KMS 进行加密。

操作审计:所有对 Agent Identity 资源的创建、修改、删除以及凭证的获取操作,都会被记录到操作审计 (ActionTrail) 中,提供不可篡改的审计日志。

下一步

您可参考以下教程进行实践: