ARMS应用安全是一款基于RASP(Runtime Application Self-Protection)技术的安全产品,可为应用在运行时提供自我保护。您无需修改应用代码,只需在实例中安装应用安全探针,即可为应用提供强大的安全防护能力,并抵御绝大部分未知漏洞所利用的攻击手法。

前置概念

阅读本文前,您可能需要了解如下概念:

背景信息

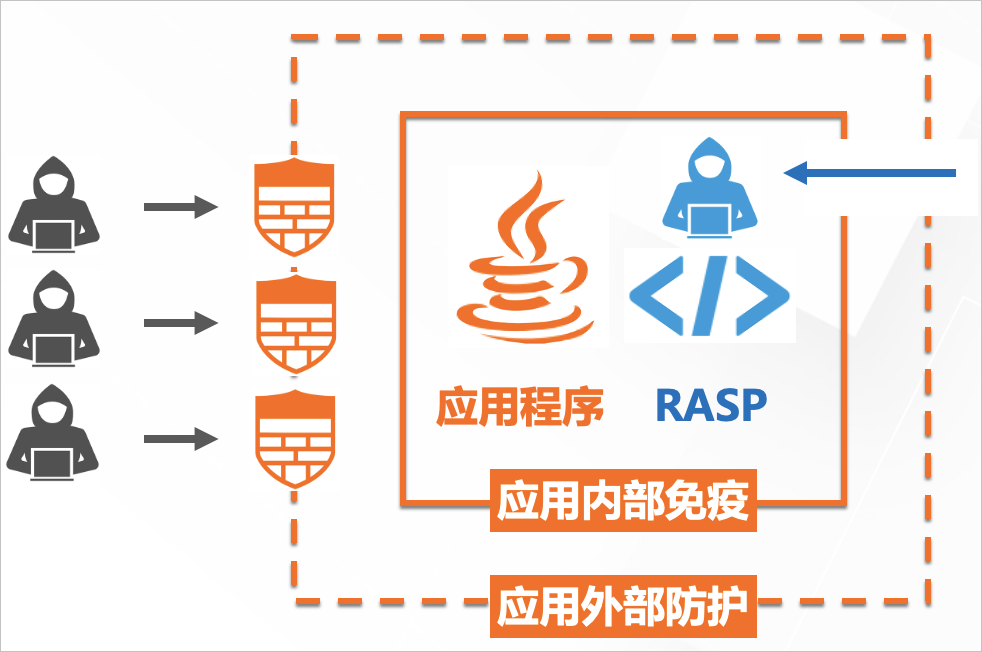

ARMS应用安全是基于阿里云安全的RASP技术所开发的功能。RASP安全技术可在应用运行时检测攻击并进行自我保护。它运行在应用程序内部,通过钩住(Hook)关键函数,实时监测应用在运行时与其他系统的交互过程。当应用出现可疑行为时,RASP会根据当前上下文环境识别并阻断攻击。

以疫情防护类比,传统的防火墙和Web应用防火墙(WAF)等边界防护方案类似于防护服和口罩,是通过阻断或过滤病毒传播通路降低人体感染风险。而RASP更像是疫苗,通过在人体内部产生抗体,在病毒入侵的时候消灭它们。

RASP与WAF并不是相互取代的关系,二者在不同业务和安全防护场景下各有所长。对于应用防护来说,您可根据自己的业务环境和要求接入ARMS应用安全以及阿里云Web应用防火墙,协同构建边界与应用内生双重防护能力,最大程度降低应用被入侵、数据泄露、服务不可用等风险。

使用限制

应用安全目前仅支持Java应用接入。

功能特性

安全漏洞攻击防御

ARMS应用安全功能可以帮助应用对威胁其安全的攻击手法进行防护,包括但不限于SQL注入、恶意文件读写、恶意文件上传、命令执行、任意文件读取、恶意外连、线程注入、恶意DNS查询、内存马注入等。此外,基于RASP技术的应用安全不依赖于静态的规则库,对未知漏洞(0day漏洞)也可进行防御。

第三方组件安全风险梳理

针对存在安全漏洞的第三方应用组件,应用安全功能可以进行自动化梳理,关联组件对应的CVE漏洞、组件的详细路径、漏洞风险等级和评分以及相关实例信息等,帮助研发和安全团队盘点危险第三方组件风险,快速定位风险详情并按照优先级进行修复。

监控模式监测应用安全状况

您可以选择将应用安全保持在监控模式,作为保证应用安全的纯监测组件,帮助您在发现攻击行为时及时修复对应的漏洞。

-

在使用应用安全功能前,相关应用需已接入ARMS应用监控。

-

应用监控的Java探针版本需为2.7.1.3或以上。您可以登录ARMS控制台,在页面查看已接入应用的探针版本。

常见问题

-

应用安全对应用运行是否存在影响?

应用安全自身对性能、兼容性和稳定性有良好的控制,对应用运行的影响几乎可以忽略不计。实际测试中,CPU的额外开销小于1%,内存开销小于30 MB,应用延迟(RT)小于1 ms。此外,应用安全还提供观察模式、软熔断逃生机制等功能,最大限度降低对应用运行的干扰。

-

如何接入应用安全?

您可通过ARMS控制台一键接入应用安全,接入后重启目标应用对应的实例即可,无需修改任何应用代码。应用安全目前仅支持Java应用接入。具体操作,请参见接入应用安全。

-

接入应用安全后应如何进行应用防护?

理论上来说,应用安全检测到的攻击是能够实际产生安全威胁的行为,相比基于流量特征的传统检测技术而言,误报率较低,所以对应用安全功能所检测到的攻击,必须引起重视。在接入应用安全后,应用安全对攻击的默认防护模式为“监控”。在应用稳定运行后,您可切换为“监控并阻断”模式。

更多应用安全相关常见问题,请参见应用安全常见问题。

联系我们

若您对应用安全有任何相关问题,除了参考帮助文档外,也欢迎您加入应用安全答疑钉钉群(群号:34833427)与产品经理和安全专家一起交流。