DMS Data Agent 秉持“安全优先”的设计理念,构建了一套纵深防御、多层联动的安全架构。该体系从身份与访问控制、执行环境安全和服务管控安全三个维度,为用户的数据操作和代码执行提供全方位的安全保障。

安全体系架构

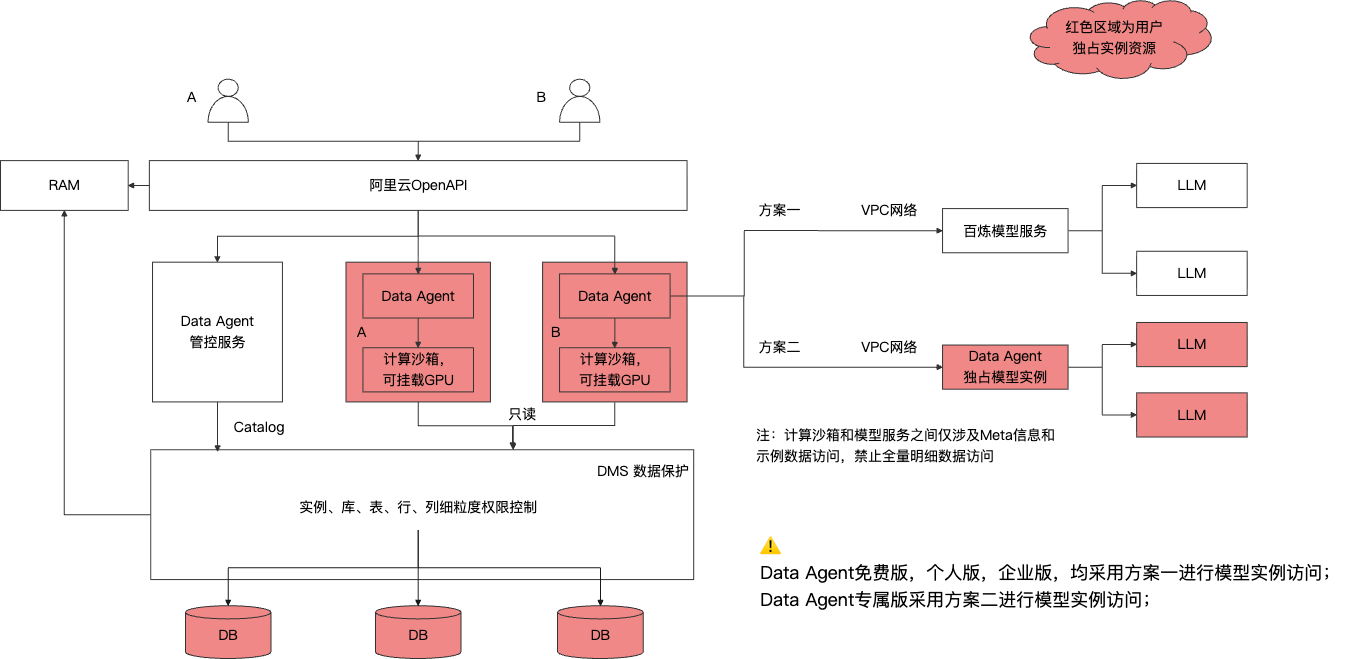

下图展示了DMS Data Agent以身份认证、权限管控、环境隔离和安全审计为核心构建的纵深防御模型。

第一道防线:身份与访问控制

确保所有访问都经过严格的身份验证、精细的权限授权和全程的链路加密,是 Data Agent 安全体系的第一道防线。

阿里云通用安全能力

Data Agent 无缝集成了阿里云成熟、强大的基础安全能力:

多因素身份认证:支持阿里云App、短信、邮箱等多种二次验证方式,极大提升账户安全等级,有效防范因单一密码泄露导致的安全风险。用户凭证以加密方式存储,即使被恶意读取也无法被用于登录。

RAM 资源访问管理:

精细化授权:支持通过RAM子账号进行权限管控,可实现API级别的细粒度授权。

单点登录(SSO):支持通过RAM角色(RAM Role)实现企业身份的单点登录,用户可扮演预先定义好细粒度权限的角色,获得与云账号成员同等的产品使用权限,同时避免共享主账号密钥。

传输加密:所有OpenAPI客户端与Data Agent之间的通信均通过HTTPS协议进行加密,有效防止数据在传输过程中被窃听或篡改。

操作审计:所有操作均可通过阿里云操作审计(ActionTrail)进行记录和追溯。用户可在控制台或通过API查询近90天的操作日志,满足合规审计、问题回溯和安全监控告警的需求。

DMS 专属数据保护能力

在阿里云通用安全能力之上,DMS提供了针对数据管理场景的专属安全保护层:

统一权限管控(安全托管模式):员工无需直接接触数据库的账号和密码。DMS基于阿里云账号或企业域账号进行身份认证,并提供实例、库、表、行、列五个层级的细粒度权限控制。所有权限均可设置有效期,到期后自动回收。

敏感数据保护:内置敏感数据识别引擎,可自动发现身份证、手机号等敏感字段。支持对敏感数据进行脱敏展示,并通过列级(纵向)和行级(横向)数据访问控制,严格限制未授权用户查看敏感信息。

操作全程审计:详细记录每一次SQL操作的执行人、时间、源IP、SQL内容等关键信息。审计日志支持导出并与企业SIEM(安全信息和事件管理)系统对接,同时可对高危操作配置实时告警。

安全协作流程:所有数据库变更操作(如DDL、DML)必须通过工单流程进行。该流程集成了SQL审核、结果集审批、沙箱环境预演等安全卡点,有效防止误操作或恶意行为对生产环境造成影响。

多环境隔离:支持对生产、预发、测试等不同环境进行逻辑隔离和独立管理。生产环境默认强制启用工单审批与安全审核机制,有效防止权限滥用和越权访问。

第二道防线:强隔离的执行环境

Data Agent 为所有代码执行和会话提供了一个基于强隔离设计的沙箱环境,通过硬件虚拟化、VPC网络和严格的安全组策略,实现了内核级别和网络级别的双重保障。

内核级别安全保障: 基于成熟的企业级硬件虚拟化技术构建沙箱环境,每个沙箱实例均运行在具备独立客户机操作系统内核的虚拟机中。该架构确保即使沙箱内执行的代码存在内核级漏洞,其影响亦被严格限定于当前虚拟机边界之内,无法穿透至宿主机或其他租户环境,实现强隔离与高安全性。

沙箱的网络隔离:运行在随工作区自动创建的安全组内,沙箱实例不分配公网 IP 地址,且无对外开放的网络端口。安全组默认仅允许来自Agent工具协议通信,屏蔽所有其他入站外部流量,确保外部网络攻击无法触达沙箱实例。该配置为沙箱的默认安全基线,不可修改。

专有网络VPC:实现网络隔离,提升私密性和安全性,所有数据不出域,Data Agent工具调用链路和数据访问链路可以在 VPC 内部形成闭环,无需暴露在公共网络上,极大地保护了用户工具调用的隐私和安全。

第三道防线:安全可靠的管控体系

Data Agent 的管控平台基于严格的环境隔离架构,实施了细粒度的隔离策略与权限控制机制,以保障管理操作的安全性及资源生命周期的可控性。

会话沙箱的临时性与自动销毁:

所有会话沙箱均具备“用后即焚”的临时性特征。在会话超时或被主动终止后,其运行环境及内存、临时存储中的数据将被彻底销毁并回收资源。该机制有效防止了用户敏感数据的残留与泄露。多维度隔离策略:

管控平台在设计上实现了彻底的隔离,确保不同实体间的操作与资源互不干扰。租户隔离:为每个租户提供完全独立的操作管理空间和资源视图。

资源隔离:为Agent及其关联的计算沙箱提供隔离的运行环境,避免多用户交叉访问同一资源。

会话隔离:对沙箱中执行的每一个会话任务进行隔离,保障了同一租户下多任务并行场景的安全性。