随着量子计算的发展,“先收集,后解密”(Harvest Now, Decrypt Later)攻击已成为现实威胁。边缘安全加速 ESA 原生集成后量子密码(Post-Quantum Cryptography, PQC)能力,通过混合密钥交换算法 X25519MLKEM768 为客户端到边缘节点之间的传输链路提供抗量子计算攻击保护。该能力全站默认开启,无需配置即可保护长期敏感的通信数据。

后量子加密概述

当前广泛使用的 RSA、ECDSA 等公钥加密算法基于大整数分解和离散对数等数学难题。这些算法在传统计算机上需要数万年才能破解,但理论上可在大规模量子计算机上通过 Shor 算法在极短时间内被攻破。

后量子密码(Post-Quantum Cryptography, PQC)是指能够抵御量子计算机攻击的加密算法体系。它不依赖量子计算机运行,而是在现有经典计算机上执行,使用的数学问题即使在量子计算环境下也难以求解。NIST(美国国家标准与技术研究院)于 2022 年至 2024 年间陆续发布了首批后量子密码标准,包括 FIPS 203(密钥封装机制 ML-KEM)、FIPS 204(数字签名 ML-DSA)和 FIPS 205(数字签名 SLH-DSA)。

即使量子计算机尚未成熟,“先收集,后解密”攻击已经构成现实威胁。攻击者可以在当前截获并存储加密通信数据,待量子计算机成熟后再行解密。对于需要长期保密的敏感数据(如金融交易、医疗记录、政府通信),应开启后量子加密保护。

适用场景

ESA 后量子加密全站默认开启,以下场景建议重点关注和验证:

金融与支付:交易数据具有长期保密价值,是"先收集,后解密"攻击的首要目标。

医疗健康:患者隐私数据受严格法规保护,且敏感性不会随时间递减。

政企与关键基础设施:涉及国家安全和公共服务的系统,合规要求最为迫切。

SaaS 与 API 服务:承载大量客户数据的平台,需要向客户证明安全投入的前瞻性。

跨国业务:面对不同地区差异化的合规时间表,提前部署后量子加密可以一次性满足多地要求。

ESA 后量子加密能力

ESA 在全球边缘节点原生集成后量子密码能力,为客户端到边缘节点之间的传输链路提供抗量子攻击保护。

混合密钥交换

ESA 采用 X25519MLKEM768 混合密钥交换算法,将传统 X25519(椭圆曲线 Diffie-Hellman)与 ML-KEM-768(基于模格的密钥封装机制)结合。混合方案确保:

即使

ML-KEM-768被发现存在未知漏洞,X25519仍能提供传统安全保护即使未来量子计算机攻破

X25519,ML-KEM-768仍能提供后量子安全保护

X25519 提供完美前向保密(Perfect Forward Secrecy, PFS),确保单次会话密钥泄露不影响其他会话;ML-KEM-768 在此基础上增加抗量子攻击能力。

支持 TLS 1.3 和 QUIC 协议

ESA 后量子密钥交换同时支持以下协议:

TLS 1.3:基于

IETF draft-ietf-tls-ecdhe-mlkem草案实现,兼容所有支持 TLS 1.3 的客户端QUIC:基于

IETF RFC 9000,在 QUIC 握手阶段协商后量子密钥交换,为 HTTP/3 流量提供保护

全站默认开启

ESA 后量子加密能力全站默认开启,无需修改配置、更换证书或调整加密套件。所有接入 ESA 的域名自动启用后量子密钥交换。不支持后量子算法的客户端仍可正常建立 TLS 连接,不会因升级导致兼容性中断。

此功能没有控制台对应的开关或配置,是默认开启的能力。所有接入 ESA 的域名自动启用后量子密钥交换,无需手动配置。

支持的算法与标准

能力 | 算法 / 标准 | 说明 |

密钥封装 |

| NIST 标准化后量子密钥封装机制 |

混合密钥交换 |

|

|

传输协议 | TLS 1.3 / QUIC | 同时覆盖 HTTPS 和 HTTP/3 |

客户端支持 | Chrome 131+、Edge 131+、Firefox 132+ | 主流浏览器已默认支持 |

验证后量子加密生效

前提条件

验证后量子加密生效前,请确认满足以下条件:

若使用浏览器验证:需Chrome 131 或更高版本。在浏览器地址栏输入

chrome://version查看当前版本。若使用curl验证:

curl搭配 OpenSSL 3.5+ 或带有 oqs-provider 的 OpenSSL。已在 ESA 接入站点,且 HTTPS 正常工作。

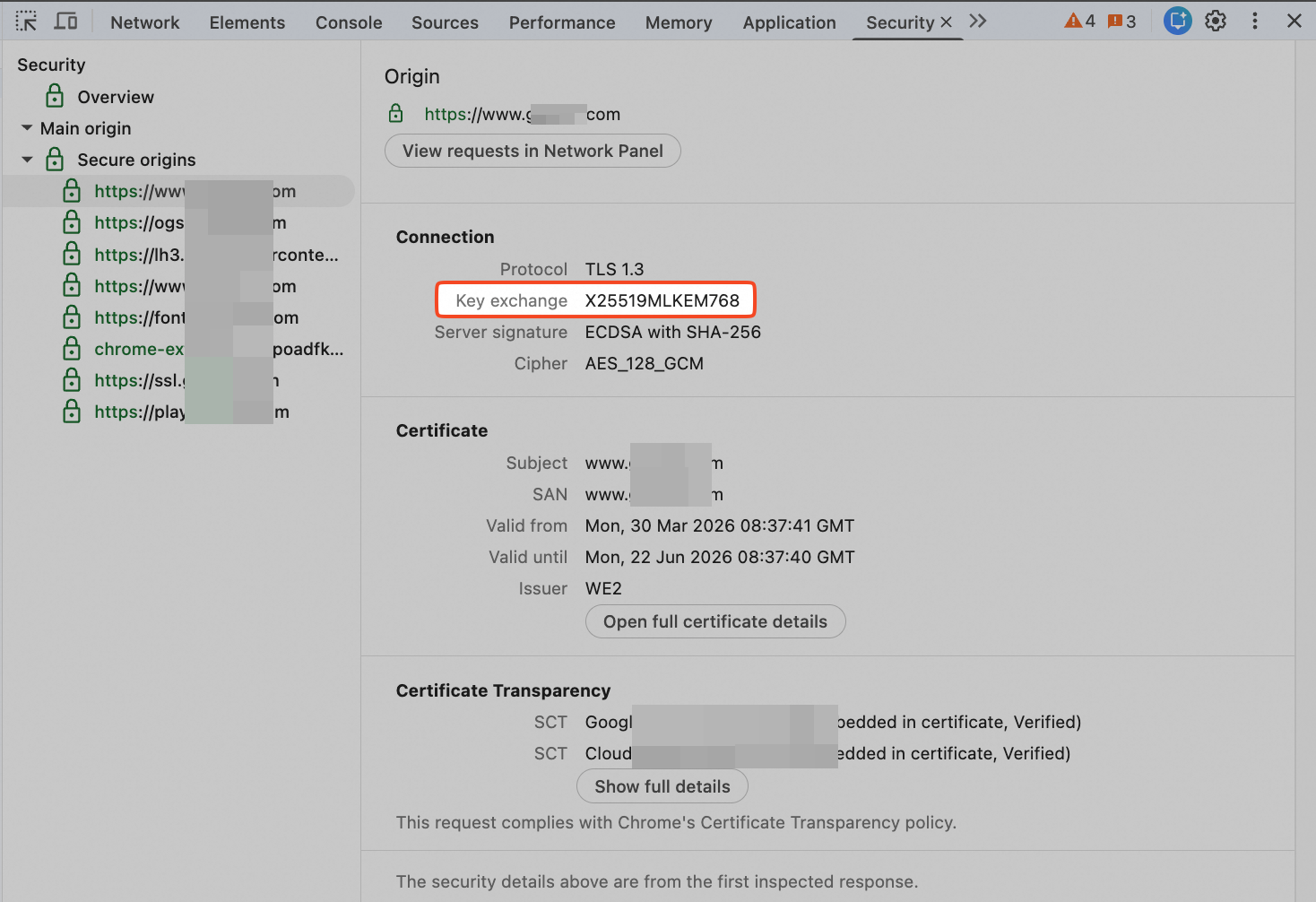

通过 Chrome 开发者工具验证

使用 Chrome 浏览器访问已通过 ESA 加速的域名。

按 F12 或 鼠标右键 打开开发者工具,切换到安全(Security)面板。

在连接(Connection)区域查看密钥交换(Key exchange)字段,若显示

X25519MLKEM768,则后量子加密已生效。

通过 curl 命令验证

在终端执行以下命令,检查 TLS 握手使用的密钥交换算法:

curl -vso /dev/null https://your-domain.com 2>&1 | grep -i mlkem如果输出中包含密钥交换组为 X25519MLKEM768,则说明后量子加密已生效。