白名单规则允许您将可信请求配置为跳过全部或指定防护规则(自定义规则、频次控制、托管规则、扫描防护、Bot管理)的检测,避免正常业务流量被误拦截。

适用场景

当以下情况发生时,可以通过白名单规则放行可信流量:

内部安全团队使用漏洞扫描工具定期检查站点,扫描请求频繁触发WAF规则。

可信的合作伙伴或B2B客户发起大量API调用,其请求特征(如User-Agent、IP段)固定且可识别,触发了频次控制规则。

开发测试阶段,压测工具对特定路径发起高频请求,需要绕过Bot管理或频次控制规则以获得准确的性能数据。

白名单规则会使匹配的请求绕过安全检测,请确保放行的请求来源完全可信。建议优先使用部分规则种类或ID模式,仅跳过必要的规则,而非跳过全部规则。

配置白名单规则

在ESA控制台,选择站点管理,单击目标站点操作列的。

在站点详情页面,选择。

在白名单规则页签,单击新增规则,配置以下参数。

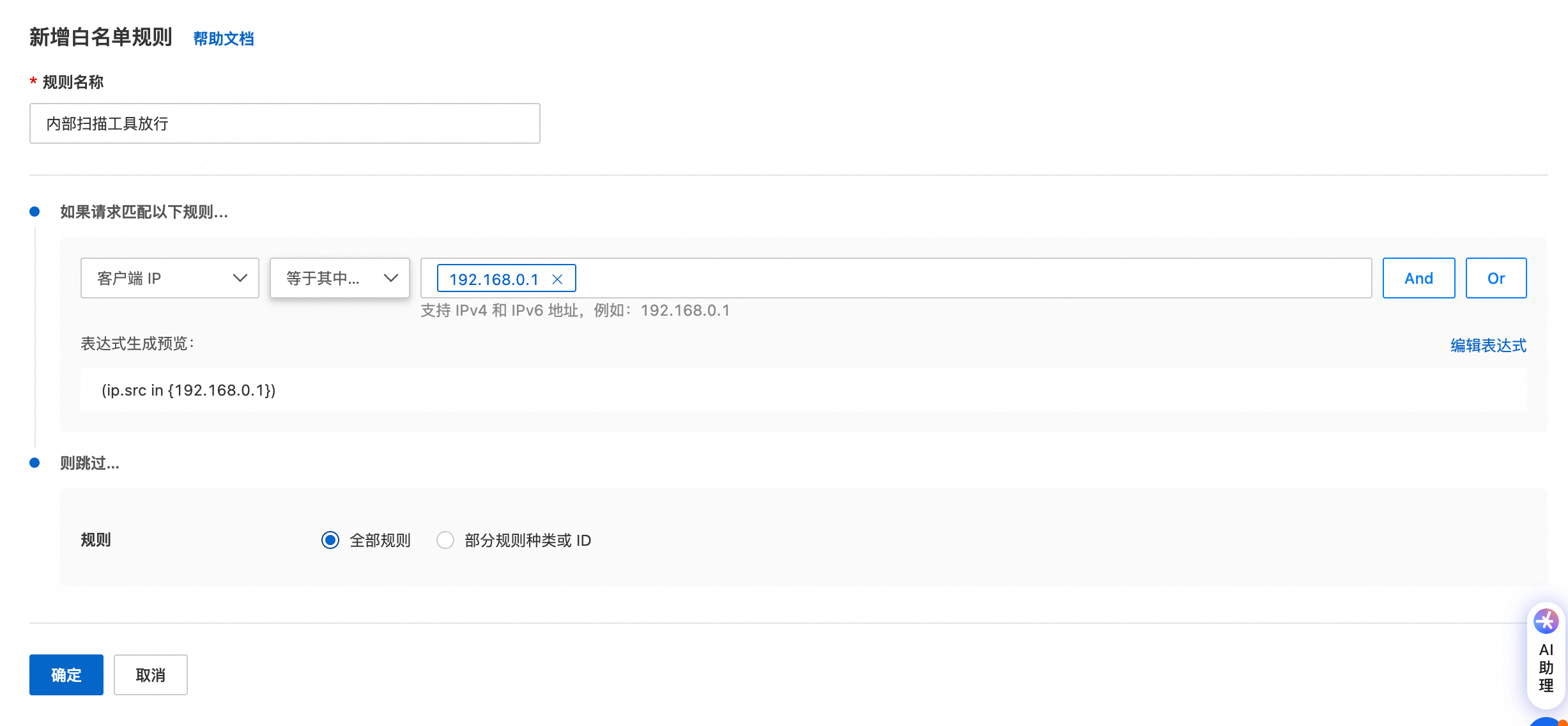

填写规则名称,建议使用能描述放行目的的名称,例如"内部扫描工具放行"。

在如果请求匹配以下规则...区域配置匹配条件,设置识别可信请求的特征,例如客户端IP、URL路径、请求头等。请求匹配规则的详细配置方法,请参见规则表达式的组成。

在则跳过…区域选择该请求需要跳过的防护规则范围。

全部规则:跳过所有WAF和Bots管理规则。适用于完全可信、需要无拦截通过的请求来源。

部分规则种类或ID:选择要跳过的规则类型和具体规则ID(例如Bot管理、智能限频、频次控制),推荐使用此模式,在放行可信流量的同时保留其他防护能力。

配置示例

以下示例展示常见场景下的白名单规则配置,供您参考。

示例一:放行内部安全扫描工具

场景:安全团队使用漏洞扫描工具定期对站点进行合规检查,扫描工具的出口IP固定,请求触发WAF规则导致扫描任务中断。

配置方式:

参数 | 示例值 |

如果请求匹配以下规则... | 客户端IP等于实际扫描工具的IP地址,如 可直接编辑使用表达式: |

则跳过… | 全部规则 |

效果:来自该IP的请求完全绕过所有安全防护规则的检测。

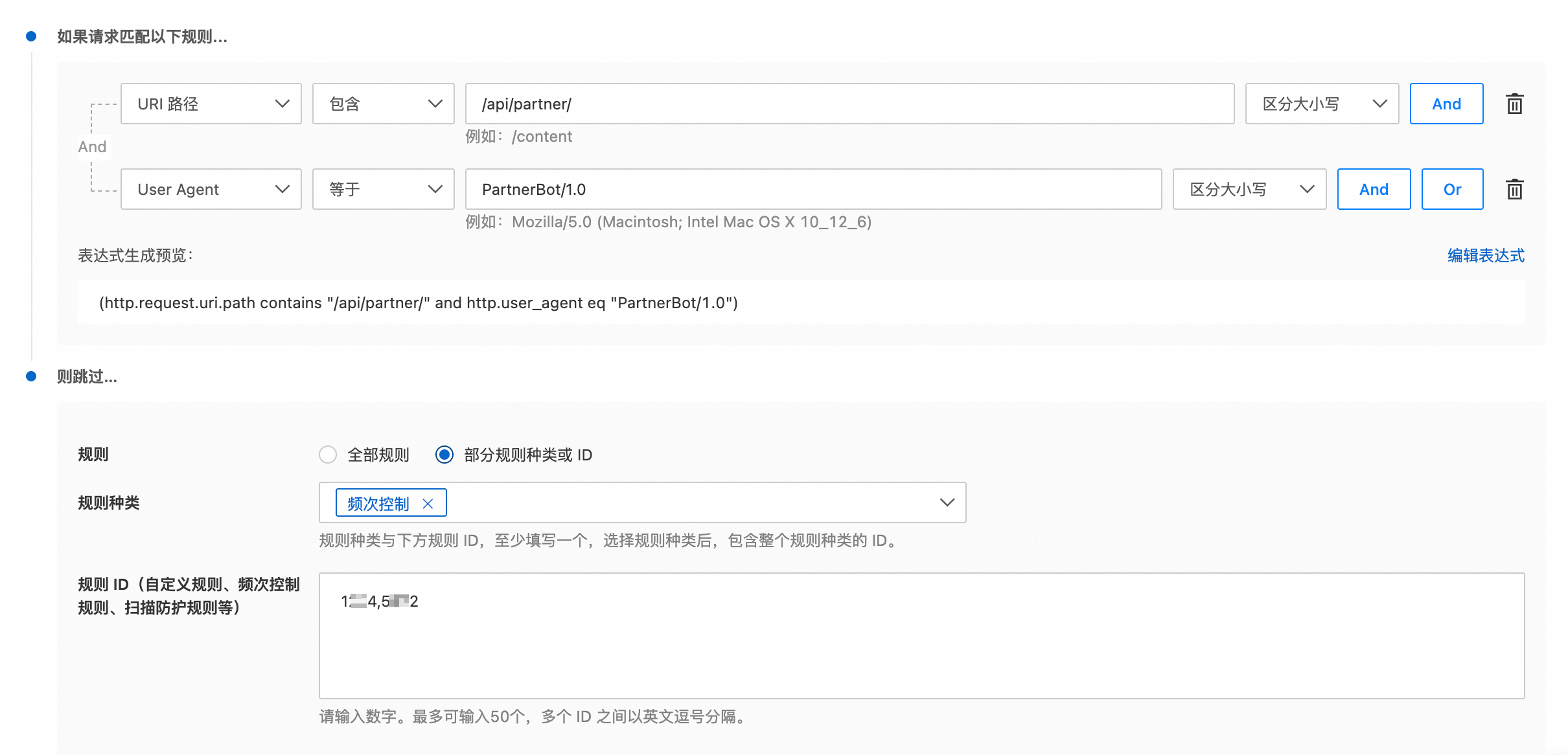

示例二:放行可信合作伙伴API调用

场景:B2B合作伙伴通过固定User-Agent调用您的API,因请求频次较高,触发了频次控制规则,导致正常业务请求被拒绝。其他规则仍需保留以防范安全风险。

配置方式:

参数 | 子参数 | 示例值 |

如果请求匹配以下规则... | 同时满足:

可直接编辑使用表达式: | |

则跳过… | 规则 | 选择部分规则种类或ID |

规则种类 | 选择频次控制 | |

规则ID(自定义规则、频次控制规则、扫描防护规则等) | 输入对应的频次控制规则ID,如 | |

效果:来自合作伙伴的API调用不受频次限制,WAF托管规则仍正常运行,保留对其他威胁的防护能力。

不同套餐的支持情况

功能项 | 免费版 | 基础版 | 标准版 | 高级版 | 企业版 |

支持的白名单条数 | 1条 | 2条 | 3条 | 5条 | 10条 |