本文介绍使用企业级身份提供方Azure AD通过OIDC协议登录到IDaaS EIAM用户门户的配置方式。

第一步:开始绑定流程

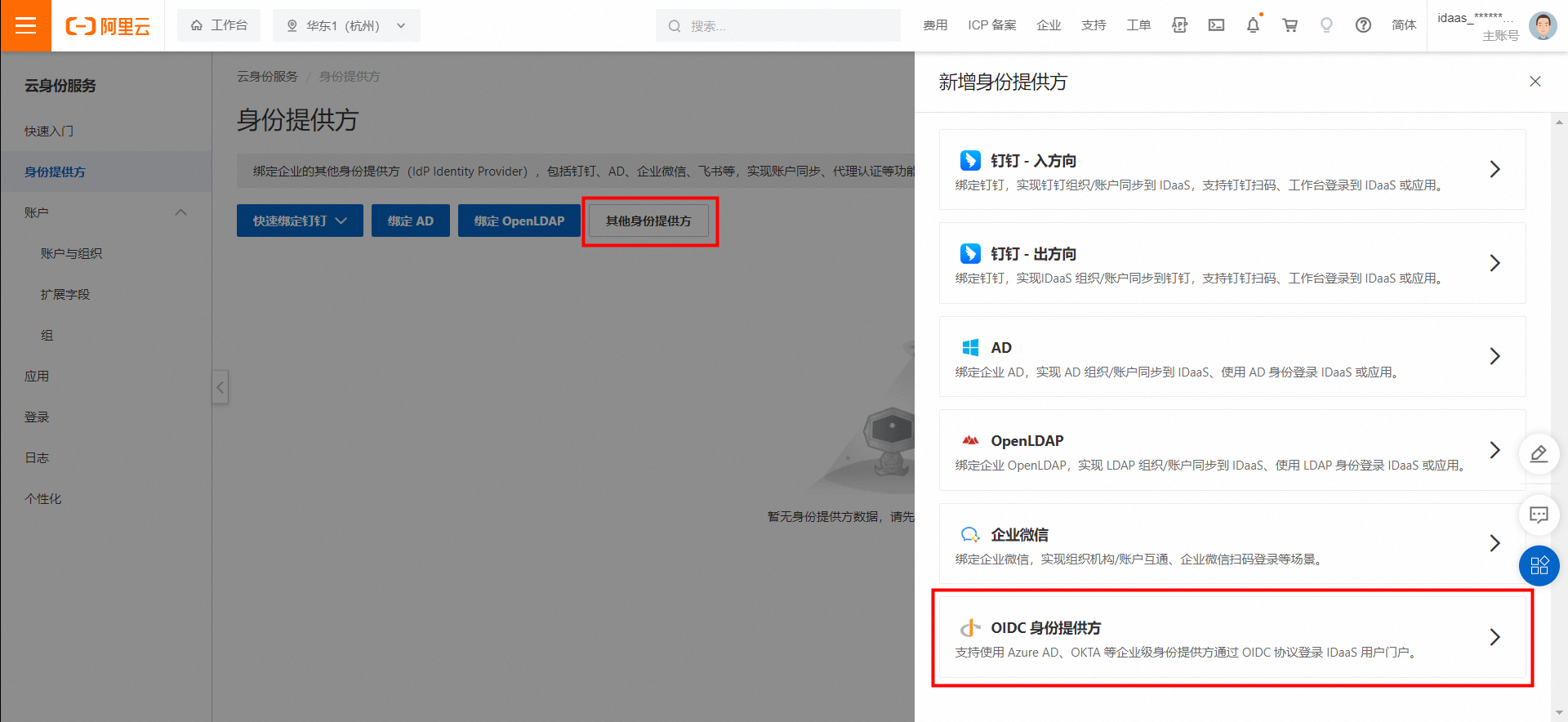

1、进入IDaaS EIAM实例,在身份提供方菜单中单击其他身份提供方-OIDC身份提供方,开始绑定流程。

2、填写显示名称,认证模式选择任意一个均可。PKCE是额外的安全验证,您可以选择性勾选。

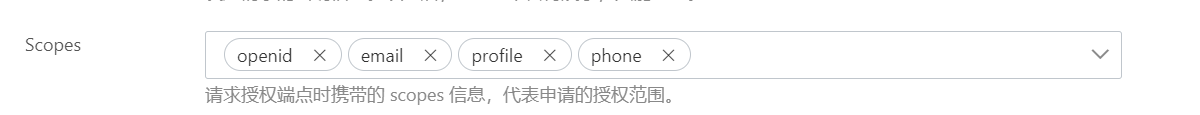

3、根据您的需求选择对应的Scopes信息。如您需要拉取邮箱字段则email需勾选。

4、在表单最下方复制IDaaS 授权回调 Redirect URI。Azure AD将向该地址发送认证请求和ID token。

第二步:创建Azure AD应用

1、在Microsoft门户创建一个Azure账号。

进入Azure Active Directory管理中心,单击管理Azure Active Directory下的:

在应用注册页面,单击新注册。

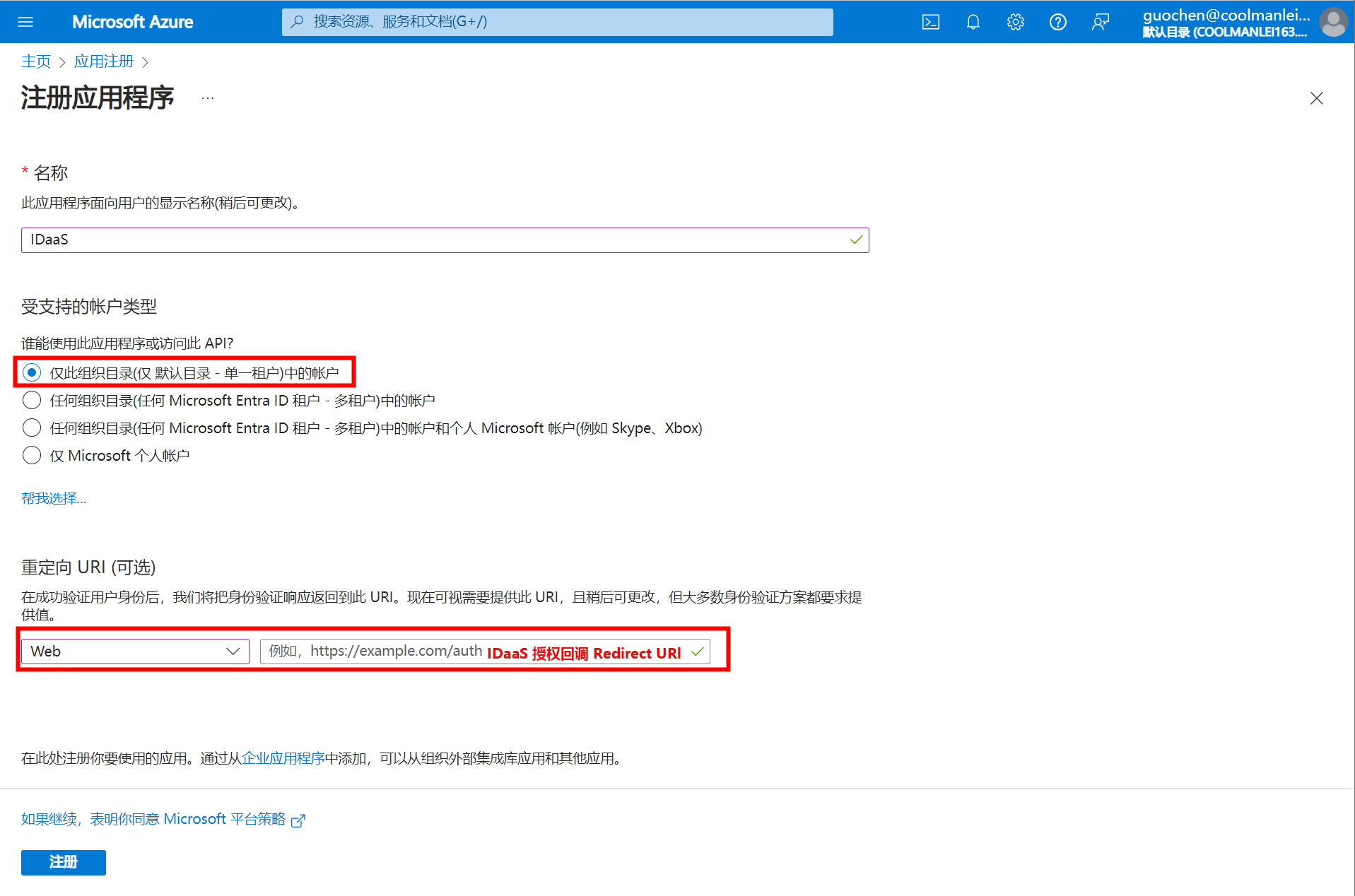

2、创建新的应用程序

在注册应用程序页面输入名称,受支持的账户类型需选择任何组织目录,重定向URI选择Web。单击注册,即可创建一个新的应用程序。如下图,定义该应用名称为IDaaS。

重定向URI为上面第一步添加OIDC身份提供方时,步骤3中获取的IDaaS 授权回调 Redirect URI。

3、完成新应用程序基本配置

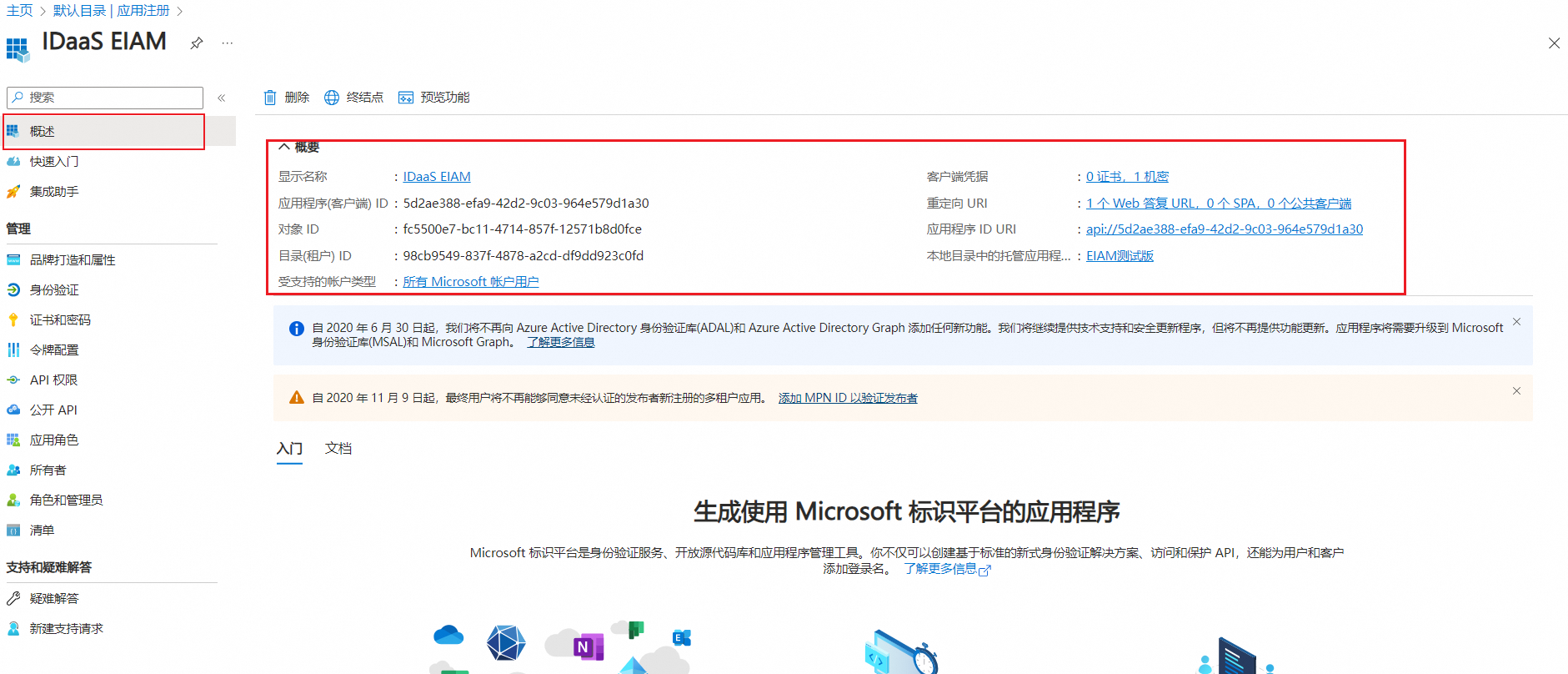

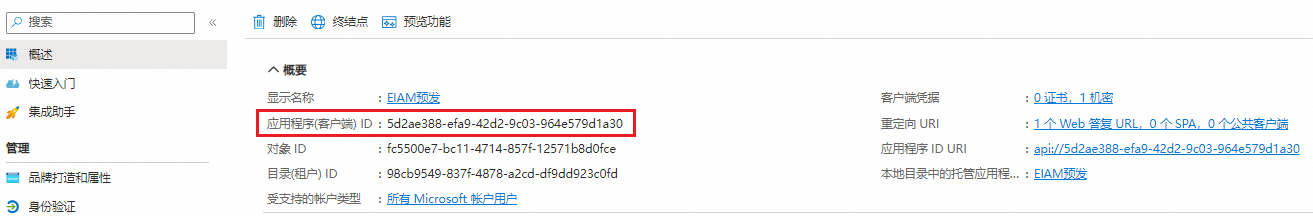

(1)创建新应用程序后,默认进入概述页面。您可以在下查看您所创建的应用程序。

此处的应用程序(客户端) ID即为OIDC客户端配置中的Client ID。

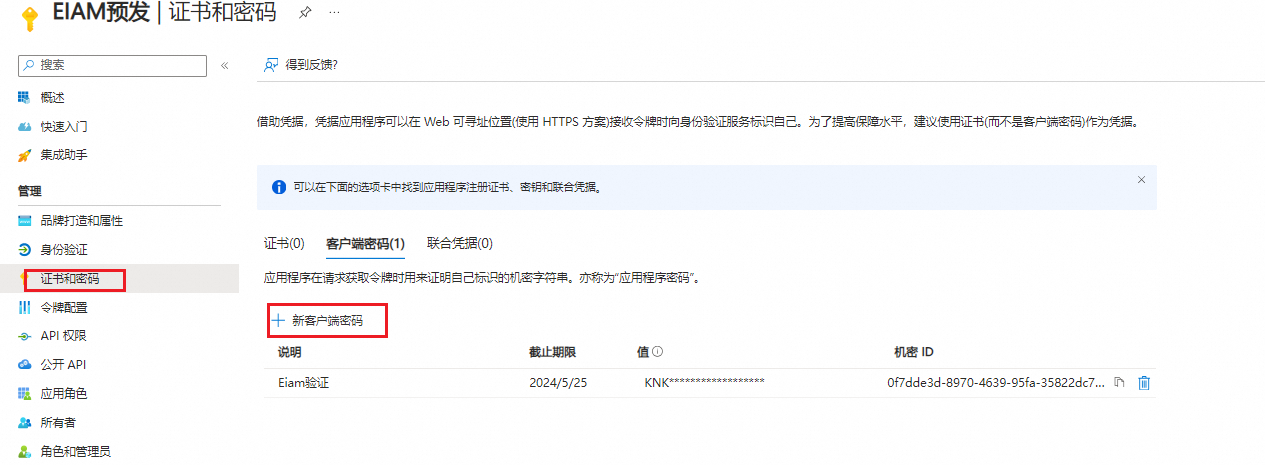

(2)添加客户端凭据:

此处列表中的值即为OIDC客户端配置中的clientSecret值,请立即保存。

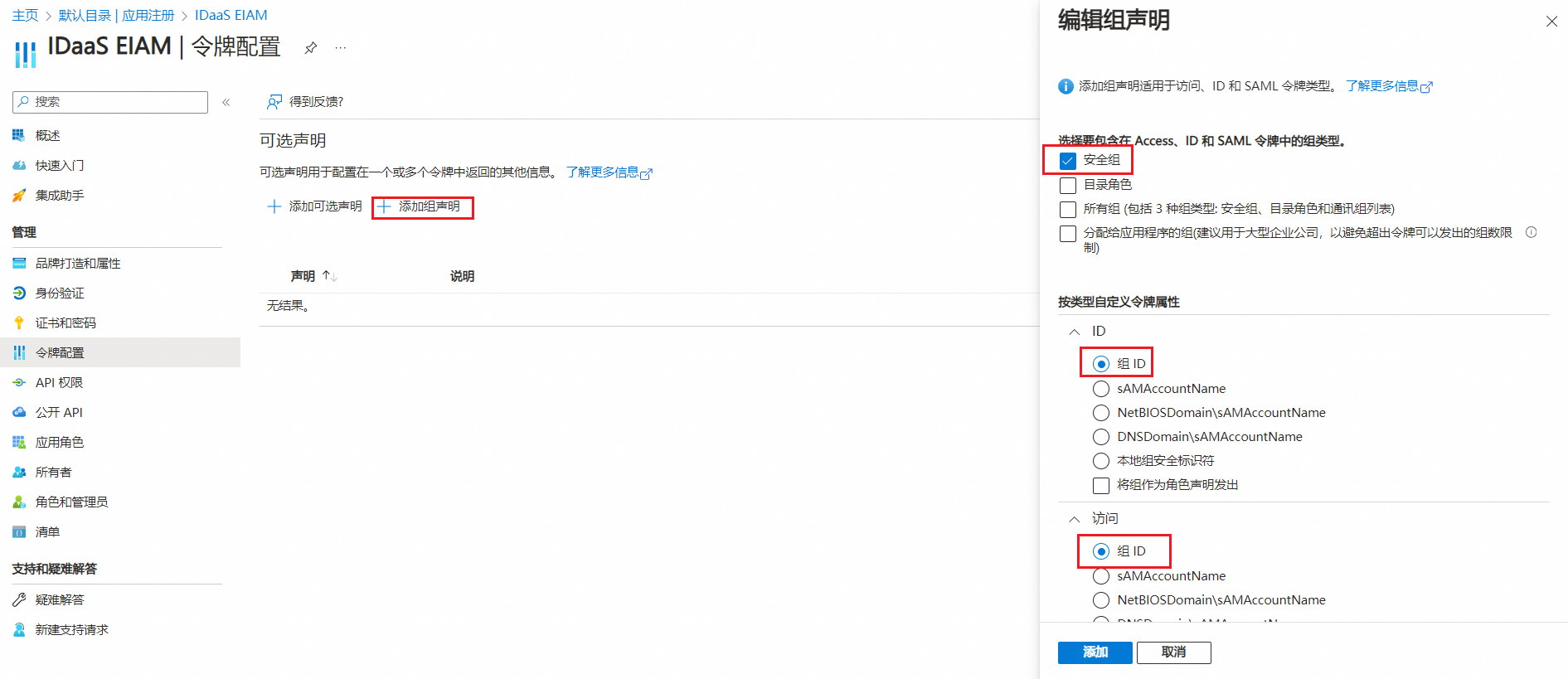

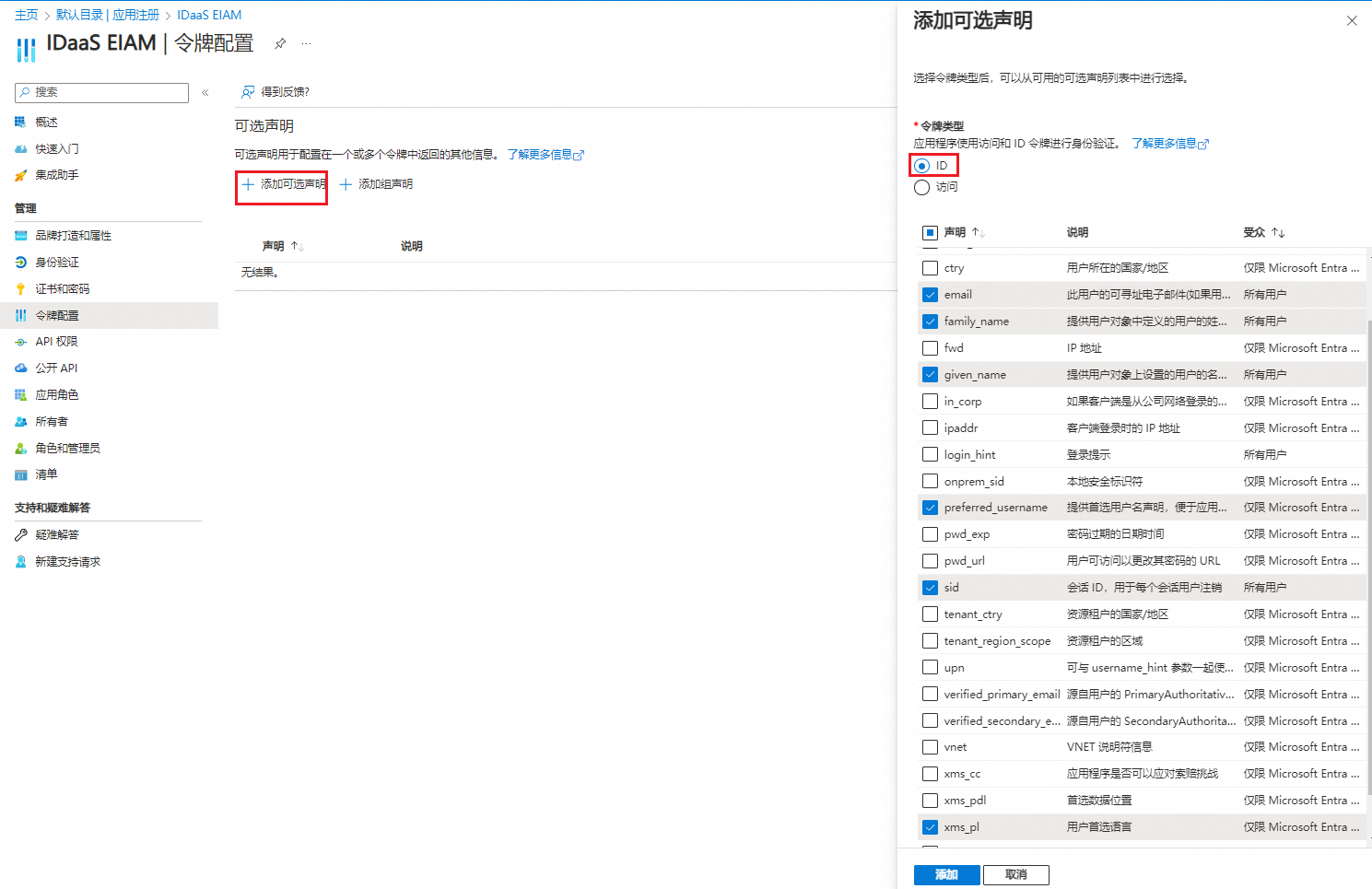

(3)进入添加可选声明页面,添加组声明。添加完毕之后,会产生一个groups记录。

同时分别对令牌类型ID与访问选择图示声明,使登录的客户端能够拿到相关令牌数据。

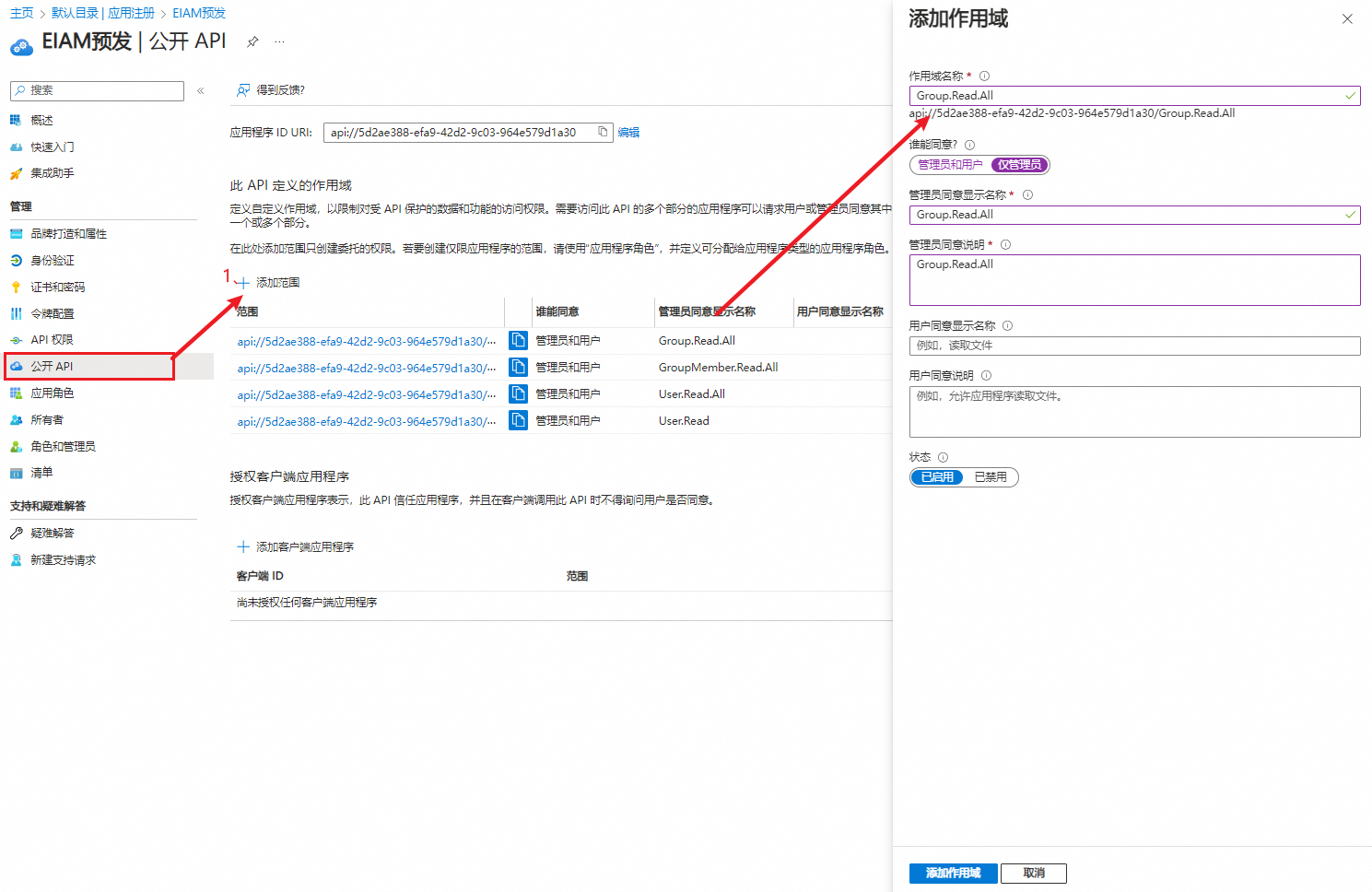

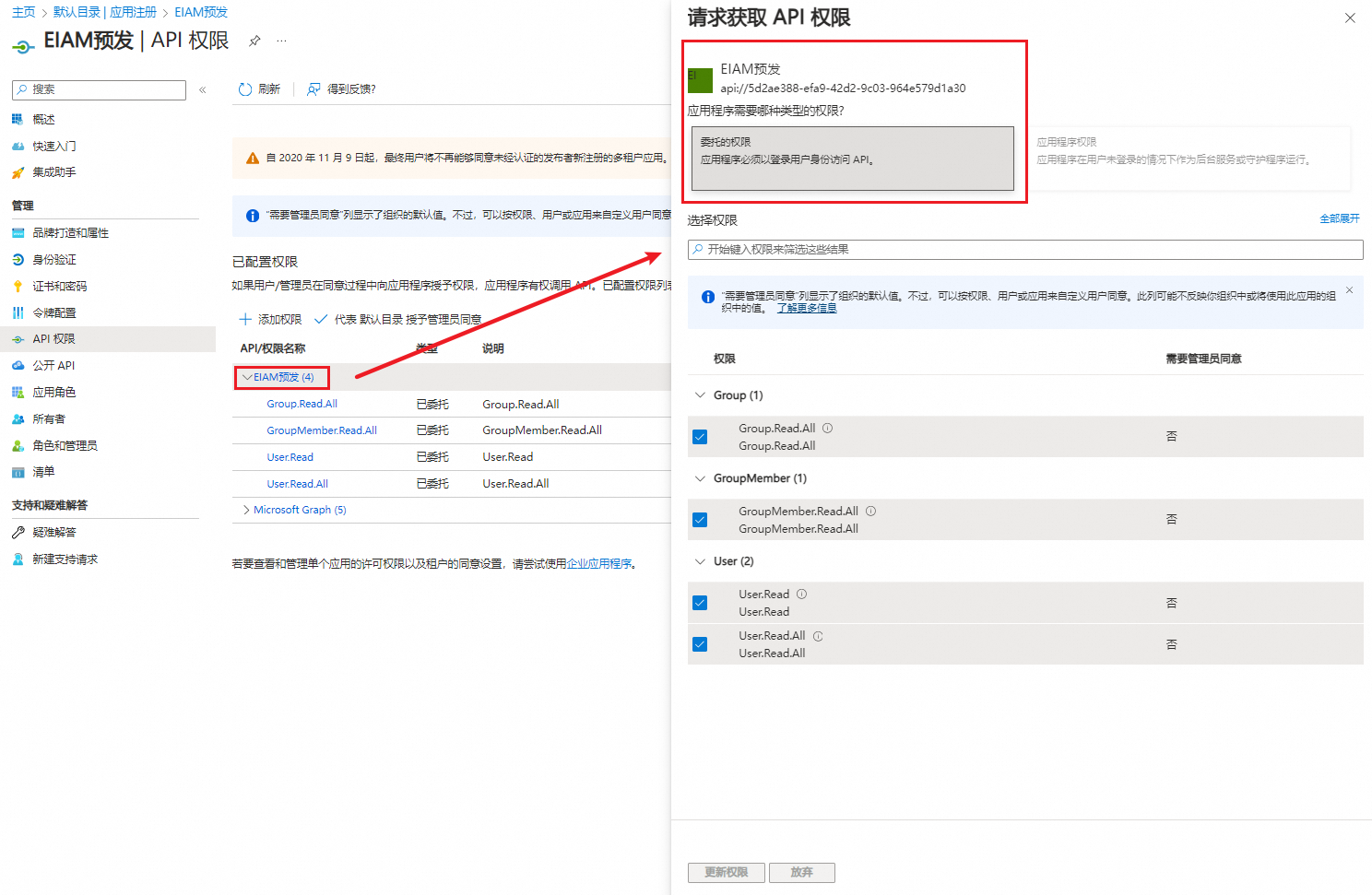

(4)添加API的作用域。进入公开 API,分别添加作用域User.Read、User.Read.All、GroupMember.Read.All、Group.Read.All。单击添加范围,为当前这个应用客户端公开图示四个权限:

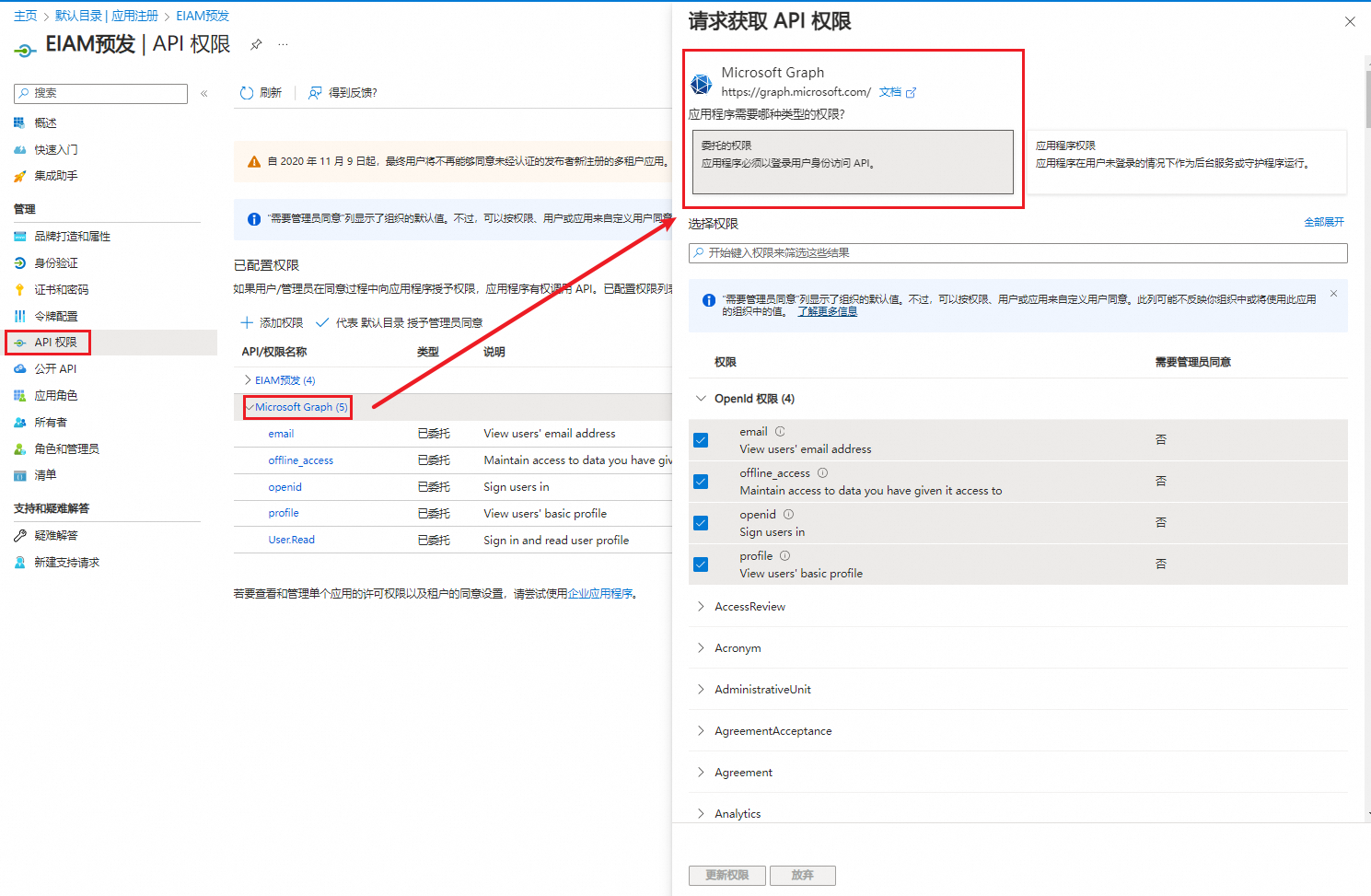

(5)继上一步添加完毕四个作用域后,为客户端应用程序添加授权。进入API 权限:

再选择应用需要对应的权限:

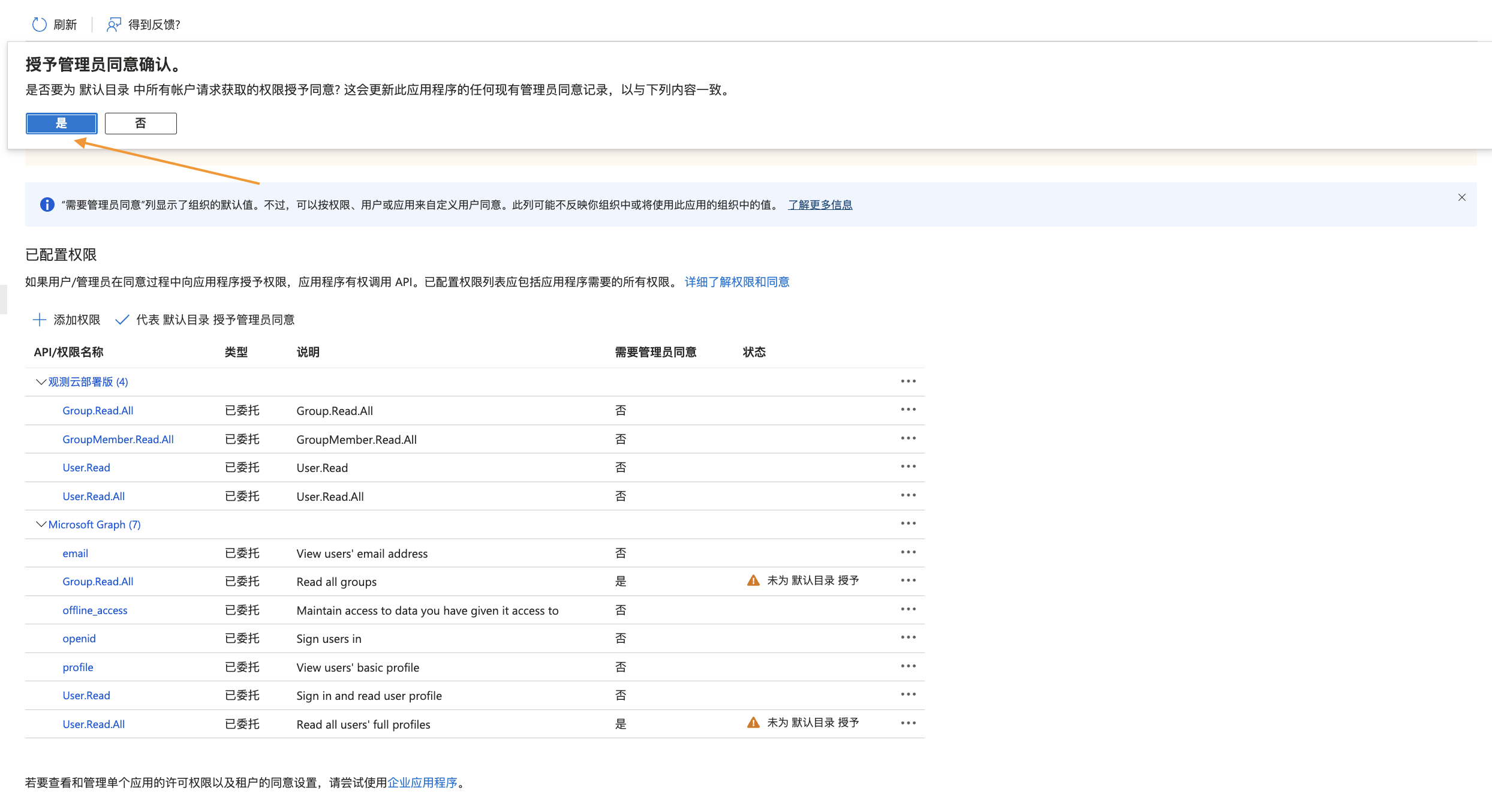

需代表当前租户管理员同意授权:

客户端ID即为应用程序(客户端) ID。

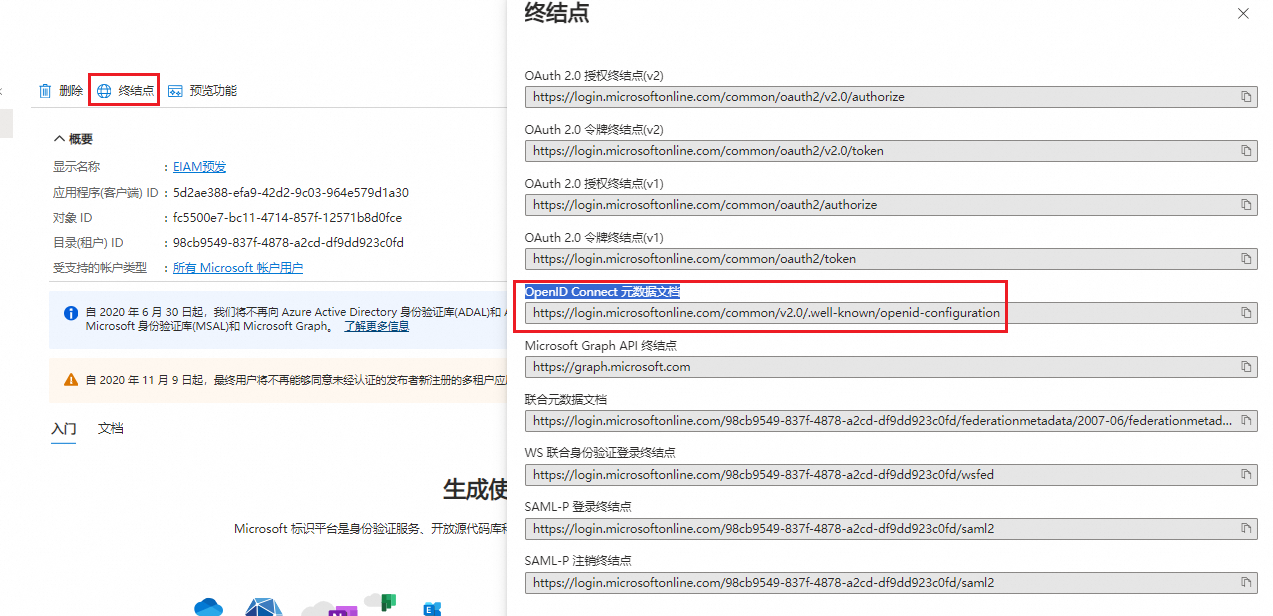

4、获取应用的OIDC协议端点访问地址信息

在,OIDC客户端配置中的Issuer取值通过访问OpenID Connect 元数据文档获取:

https://login.microsoftonline.com/common/v2.0

至此,三项关键配置信息已获取完毕。

第三步:填写OIDC身份提供方信息

1、您需要在Azure AD应用概述页中获取如下信息,填入到绑定 OIDC 身份提供方表单中。

Client ID:在概述选项卡中,单击复制应用程序(客户端) ID,填写到IDaaS表单中。

Client Secret:依然在概述选项卡中,单击客户端凭据,跳转到证书和密码进行客户端密码添加,将添加的密码值填写到IDaaS表单中。

Issuer:在概述选项卡中,通过访问终结点-OpenID Connect 元数据文档,获取Issuer的地址,并复制该地址,填写到IDaaS表单中。

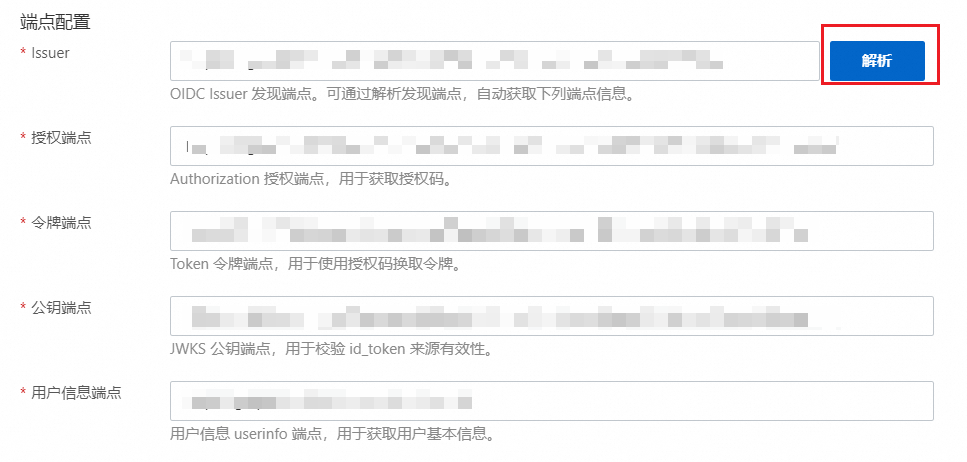

2、在IDaaS表单中单击解析Issuer,即可自动填充各端点信息。

3、确认无误后,单击下一步,进入选择场景流程,具体配置请参考选择场景。

用户登录流程

以下展示Azure AD用户的登录流程。

1、用户访问IDaaS EIAM用户门户时,可见到该登录方式。

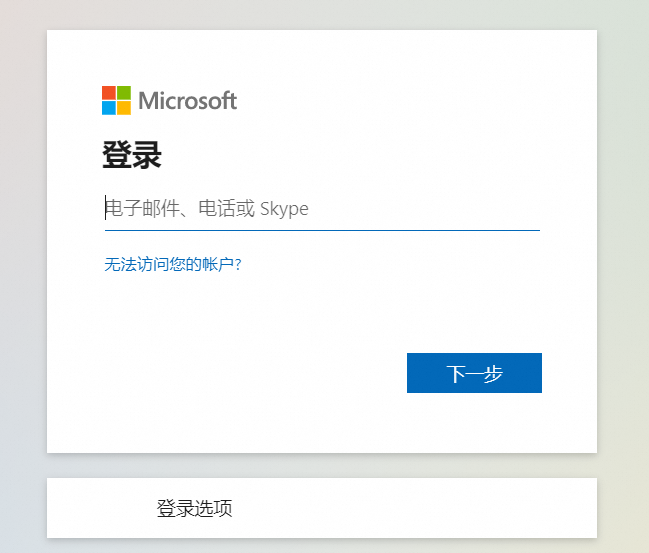

2、单击登录方式后,将前往Azure AD进行验证。如果Azure AD账号未登录,则出现登录页面;如果已登录,则重定向至IDaaS。

3、如果该Azure AD账号已绑定IDaaS账户,则可直接登录IDaaS账户;如果未绑定IDaaS账户,会有优先进行自动绑定,自定绑定失败则需要您进行手动绑定或者自动创建账户选择场景。