本文为您介绍如何在IDaaS中配置Splunk单点登录。

应用简介

Splunk可收集、索引和利用所有应用程序、服务器和设备生成的快速移动型计算机数据。

Splunk的SSO配置非常便捷,无需填写详细参数,只需将两方的地址互相配置,并将IDaaS应用账户对应上Splunk组名,即可完成。

操作步骤

一、配置Splunk应用

请管理员前往,搜索到Splunk Enterprise。确认应用名后,即可完成添加应用。

添加后,会自动来到SSO配置页。

配置SSO

您只需要将Splunk 服务地址填写进来。请注意,域名最后不要以/结尾,否则会产生冲突。

为了便于测试,授权范围可暂时选择全员可访问。

单击保存即可完成全部SSO配置。

应用账户:您需要单独为每个账户配置Splunk应用中所扮演的身份。应用账户名与Splunk中组名一致。Splunk组的配置见下方。

授权范围:若希望指定可访问应用的IDaaS账户,请参考应用账户进行配置。

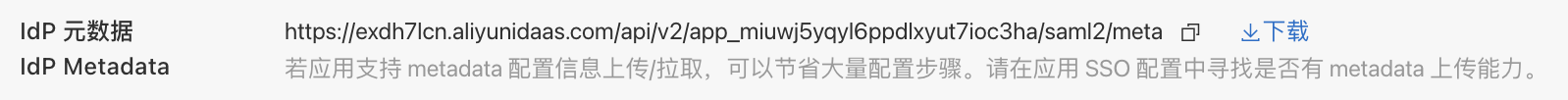

获取Splunk配置信息

配置页下方的应用配置信息中,包含了Splunk完成配置所需要的参数。

您无需关注其他参数含义,只需要下载IdP 元数据即可。后续要将该文件上传至Splunk中。

二、Splunk中配置SSO

为Splunk配置SSO非常简单。

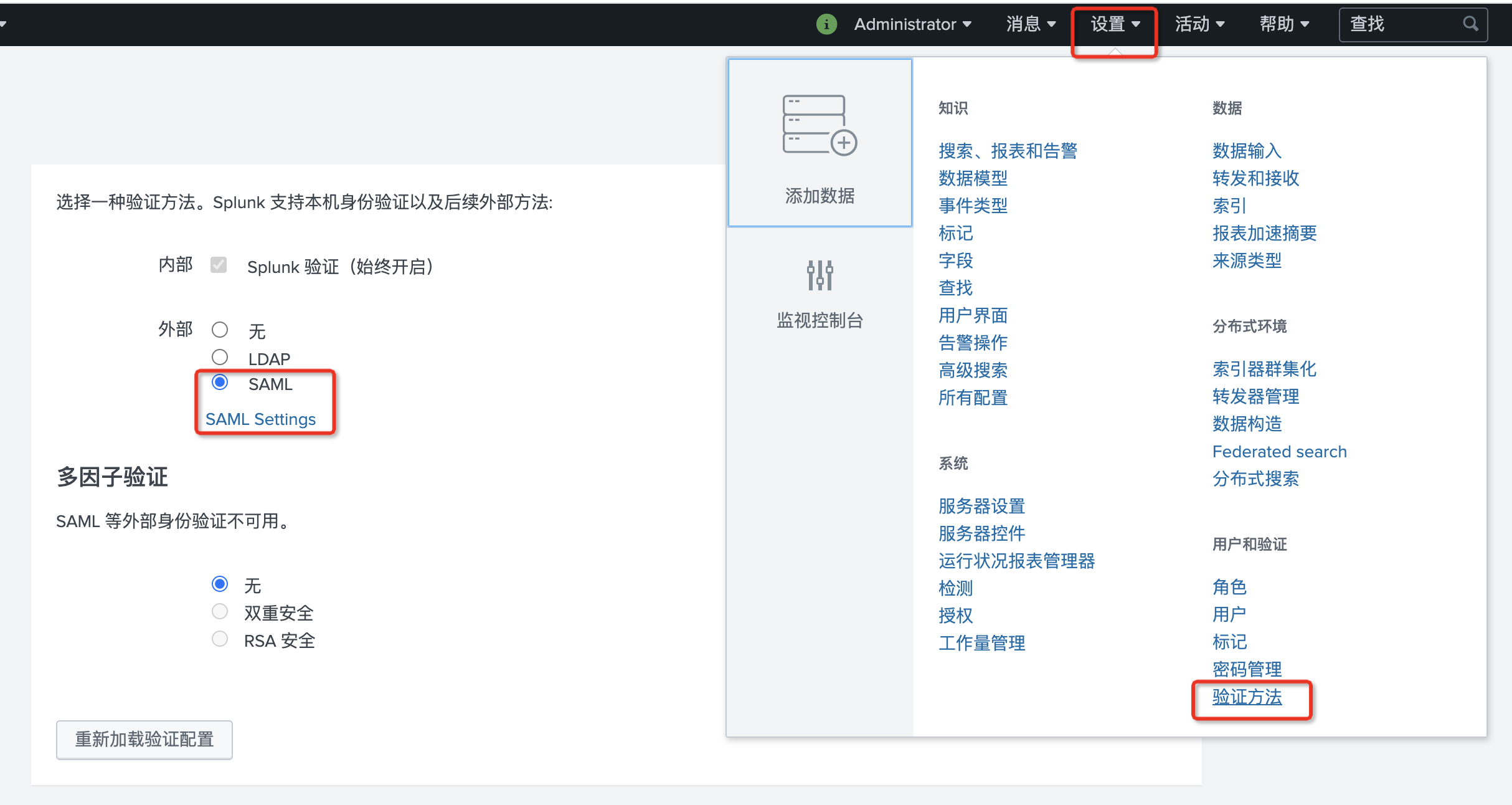

1. 进行SAML配置

来到Splunk管理后台,前往,外部验证机制选择SAML。

单击SAML Settings进行SSO配置。

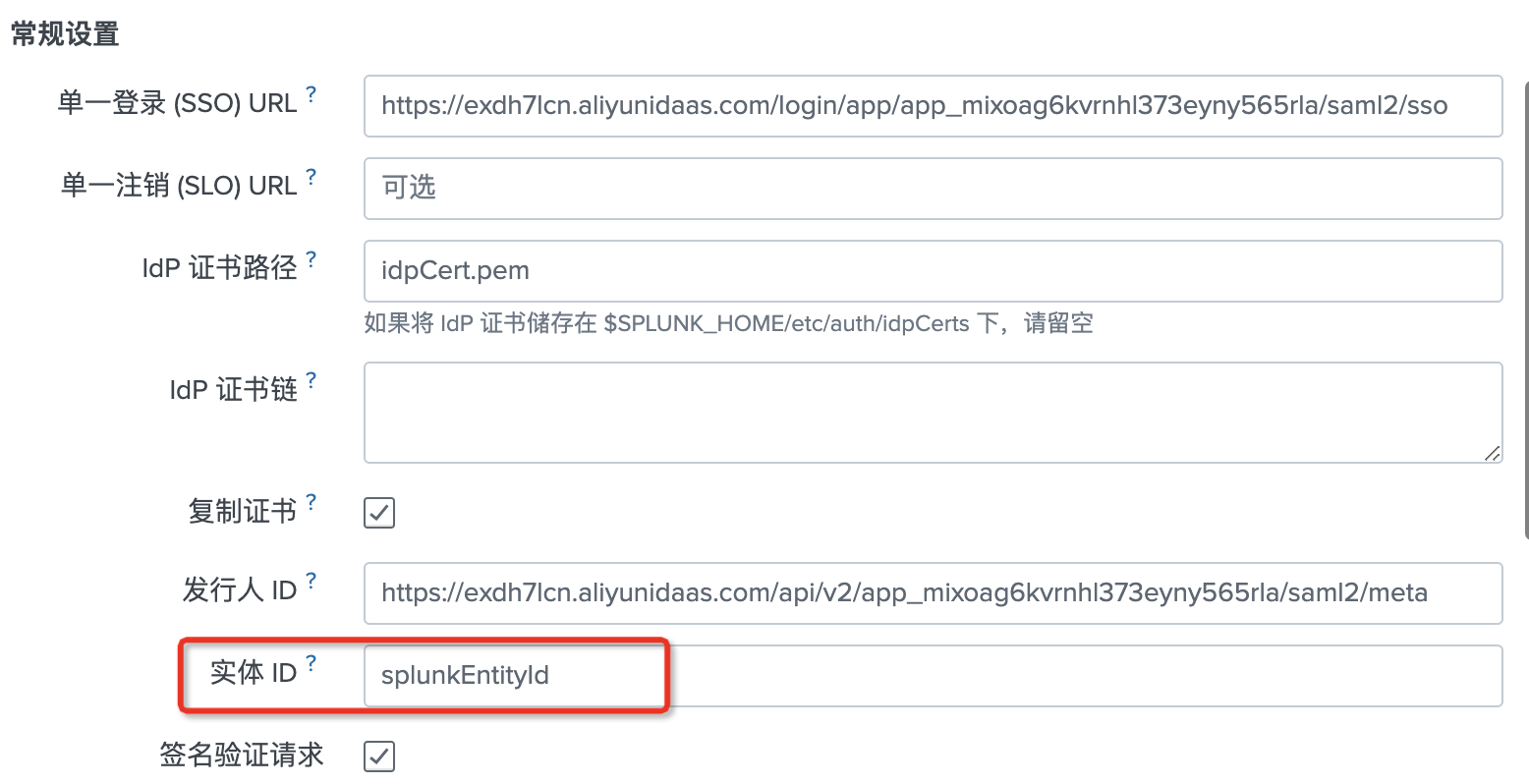

单击右上角SAML 配置,打开SAML 配置表单。

将刚才下载的文件上传至元数据 XML 文件后,所有的字段信息将自动填充。

您需要额外配置一个字段:常规设置中的实体ID字段。该字段固定值为 splunkEntityId 即可。

单击保存,完成SSO配置。

保存配置生效后,Splunk自己的管理员登录即刻失效,只能由IDaaS登录。若配置错误,您将被锁定在外。

2. 配置Splunk组

在进行SSO时,IDaaS所携带的应用账户信息,需要与Splunk的组名保持一致。

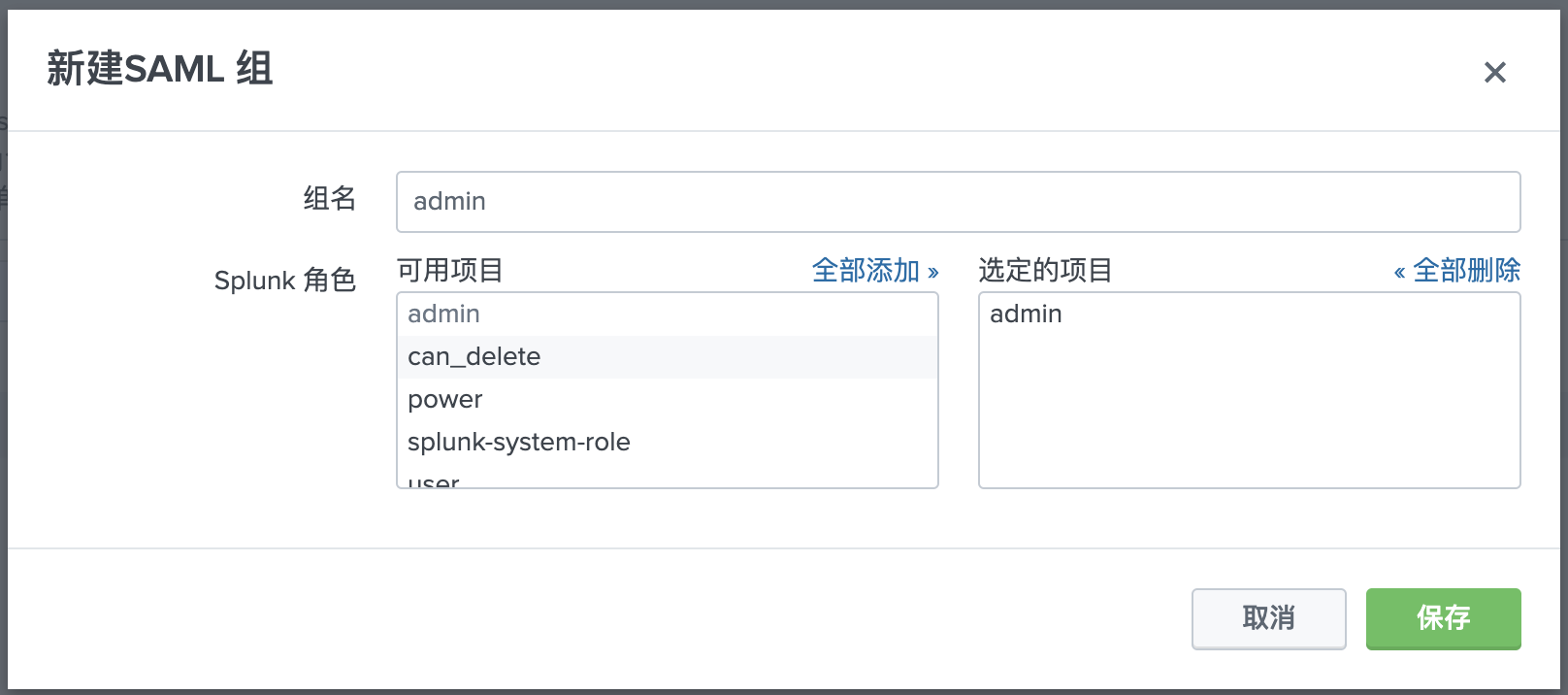

在刚才SAML配置的页面,单击新组,进行组创建。

为了测试的目的,在新弹出的表单中,命名组名为admin,并选择 admin 角色。真实情况下,请您按需分配角色。

保存即可。

3. 在IDaaS中添加应用账户

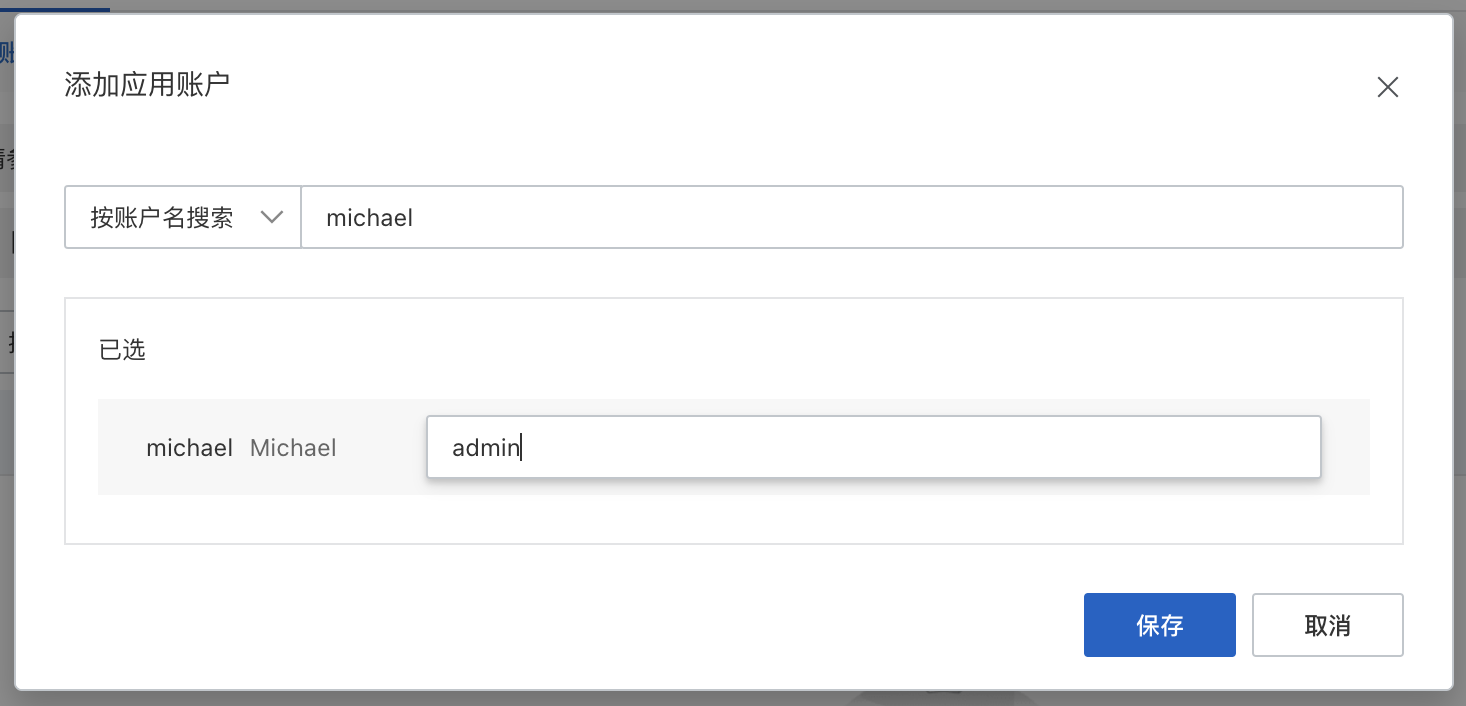

回到IDaaS控制台,在应用管理中,切换到应用账户标签。

搜索到希望使用Splunk的账户,并为其指定admin为SSO时使用的应用账户。

确认后,即可使用该账户尝试Splunk SSO。

三、尝试SSO

您已经可以尝试Splunk SSO。

Splunk既支持IDP(IDaaS门户)发起SSO,也支持SP(应用)发起SSO。

IDP发起

请用已授权使用Splunk的IDaaS账户,登录到IDaaS 门户页,单击页面上Splunk Enterprise,发起SSO。

SP发起

请在匿名浏览器中,打开Splunk服务地址。若未登录,将跳转到IDaaS登录页进行登录。

验证通过后,将直接登录到Splunk中。