为了更好地保护企业信息安全,实现企业级的账号管理,EDAS自身提供了一套账号体系,同时还接入了阿里云访问控制RAM(Resource Access Management)的账号体系。EDAS已逐渐从EDAS内置账号体系迁移至RAM的账号体系。

相关概念

账号体系中包含阿里云账号、RAM用户、子账号(EDAS内置,不推荐)和角色等概念。

- 阿里云账号

EDAS中,阿里云账号拥有其下所有资源和EDAS的所有操作的权限。购买EDAS的阿里云账号也是付费账号。

在EDAS控制台的菜单内,可以查看当前阿里云账号的应用实例数限额、实际应用实例数和产品系列。

说明 EDAS原有付费阿里云账号可以绑定其他未开通EDAS的阿里云账号,如需解绑原有付费账号绑定的其他阿里云账号,请提交工单。 - RAM用户

EDAS系统支持RAM的账号体系。在使用EDAS时,推荐使用RAM的账号体系。EDAS的阿里云账号可以登录RAM控制台,创建RAM用户,按需为RAM用户分配最小权限,实现各司其职的高效企业管理。

在EDAS控制台的菜单内,可以查看和完成以下操作:

- 阿里云账号登录控制台可以查看阿里云账号对应的所有子账号列表。

- 可以在页面右上角单击同步子账号完成RAM子账号的同步。

- 配置过EDAS内置权限并且未迁移至RAM授权的子账号可以管理角色、授权应用和资源组。

- 可以迁移账号权限至RAM,详情请参见将EDAS内置的权限管理切换为RAM权限管理。

- 子账号(EDAS内置,不推荐)

EDAS原有账号体系中提供了EDAS独立的子账号,现已不支持新建,并且推荐您将子账号切换到RAM。具体操作,请参见将EDAS内置的权限管理切换为RAM权限管理。

说明 在EDAS内置的子账号未切换到RAM前,您还可以对EDAS子账号进行权限管理。具体操作,请参见管理EDAS内置权限(不推荐)。 - 角色

角色即拥有一系列指定权限的虚拟用户,没有确定的身份认证密钥,需要被一个守信的实体用户扮演才能正常使用。

EDAS中可以创建角色,也可以使用RAM的角色。

- 权限策略

权限策略是用语法结构描述的一组权限的集合,可以精确地描述被授权的资源集、操作集以及授权条件。

权限策略只能在RAM中创建。EDAS内置的权限控制仅支持对子账号授权应用或资源组。

使用场景

下文以几个典型场景为例来进一步说明EDAS账号体系的使用场景。

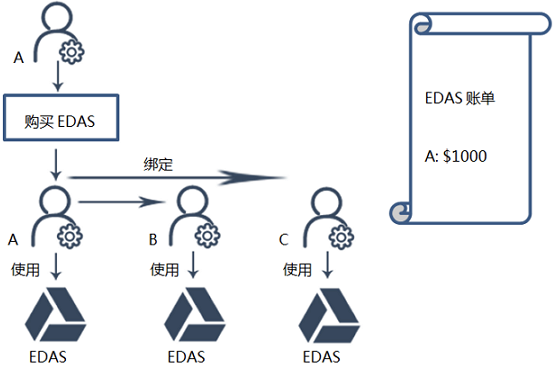

- 场景一

某公司用账号A购买了EDAS,那么A就是一个付费账号,同时也是一个阿里云账号。该公司还有其他两个部门都需要使用EDAS,于是可以在阿里云账号A下新建两个部门的子账号或RAM用户B、C并授予EDAS的管理权限。那么账号B、C不需要付费购买EDAS就可以正常使用EDAS。

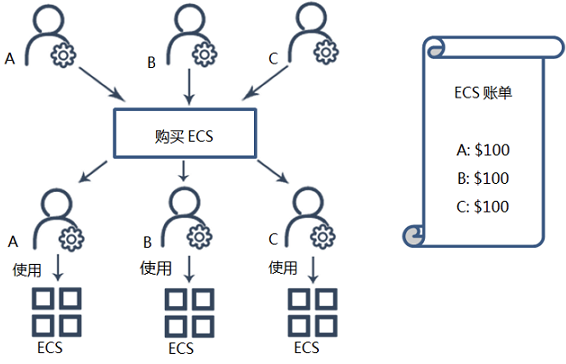

- 场景二

假设子云账号B、C需要使用EDAS的完整功能,如创建应用、运行应用等,则必须自行购买ECS等资源,而不能用账号云账号A进行购买。

- 场景三

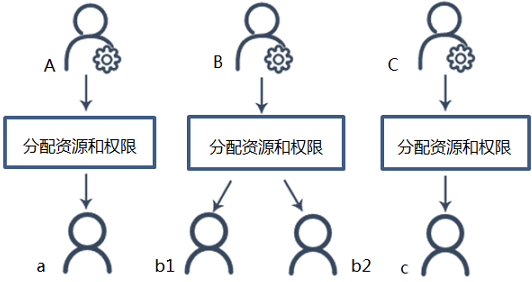

准备好资源后,三个阿里云账号对应的部门分别创建了各自的子账号或RAM用户,用于权限及资源的具体分配和管理。

- 账号A给子账号或RAM用户a授予了所有的ECS资源和所有权限。

- 账号B创建了应用管理员和运维管理员的两个角色,并将这两个角色分别授予给了子账号或RAM用户b1,b2。

- 账号C创建了一个查看应用的角色,授权给了c。