安全态势报告-2026年4月

一、平台攻防态势

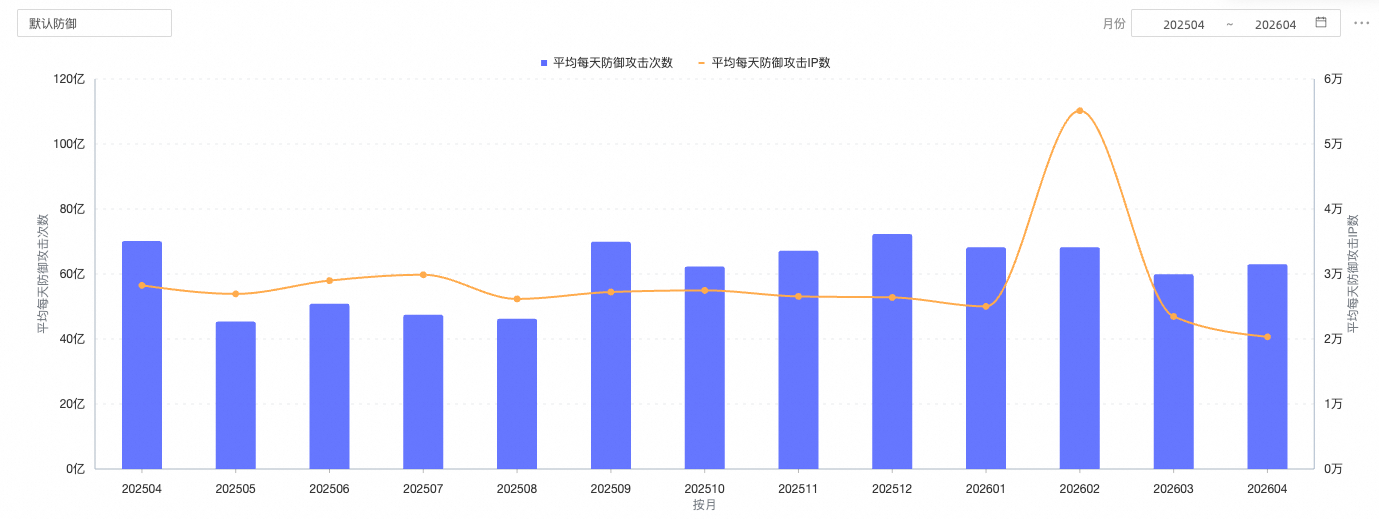

云平台默认防御水位

默认防御是阿里云平台默认提供的基础防御能力,可基于海量云安全威胁情报,阻断恶意团伙对云上客户的规模性攻击,客户无需手动配置安全防护功能,开箱即享基础安全保护。

2026 年 4 月云平台平均每天为客户

防御攻击次数:64.03 亿次,环比上个月上涨 5.2%

防御攻击IP数:2.03 万个,环比上月下降 13.4%

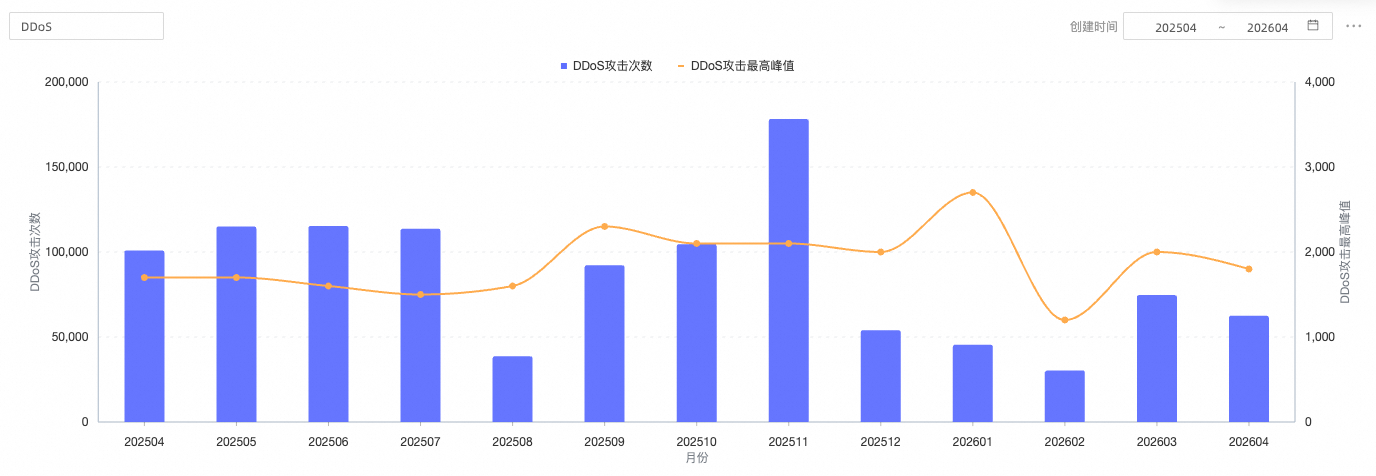

DDoS 攻击拦截情况

阿里云平台 4 月共监测并拦截

DDoS 攻击次数:6.3 万次,环比上个月下降 16.2%

DDoS 峰值:1800 Gbps,环比上个月下降 10.0%

二、近期攻击手段与趋势

趋势一:“.sorry”勒索病毒大规模攻击云上租户

近期,阿里云安全团队发现恶意勒索团伙发起大规模勒索攻击。攻击者主要利用老旧ERP系统或OA系统存在的弱口令或Nday漏洞,对部署OA、ERP等核心业务系统的服务器发起精准打击。

攻击手法分析

弱口令入口:攻击者通过公网暴露的ERP/OA系统登录页面,利用弱口令成功登录,然后利用系统本身的功能进一步获取命令执行权限;

Nday入口:攻击者利用公网暴露的ERP/OA系统的历史漏洞,通过直接攻击获取系统权限;

隐蔽投递载荷:

从OSS、COS、S3等合法云存储通道下载勒索程序,规避网络防火墙检测;

对恶意文件的命名进行伪装 ,模仿系统正常进程(如

gnsc.exe、GnServer.exe),逃避人工巡检和基础白名单监控;

加密勒索:运行

.sorry勒索病毒,加密服务器数据并索要赎金。

IOC

文件Hash(MD5)

6c3f7b06fc86f26635709e2e6f69a336

f33eb258db1cefff9083305e14e1234b

防护建议

收敛公网暴露面,非必要不将应用交付平台暴露于公网;若必须开放,应限制IP白名单;

立即修改所有默认/弱口令,使用12位以上含大小写、数字、特殊字符的强密码;

优先使用持续维护的新版ERP/OA系统,避免使用长期无人维护的老旧版本;若因特殊原因无法升级,请务必参照第1、2条措施做好基础安全加固。

趋势二:攻击者盗用 AccessKey (AK) 批量植入后门

近期,阿里云安全团队在云端监测到多起针对 ECS 实例的恶意活动,主要表现为木马程序植入。经深入分析,攻击者通过窃取用户 AccessKey (AK) 非法获取账号权限,在受控主机上植入隐蔽后门。

注:此类攻击手法并非首次出现。去年下半年,安全团队也曾发现类似的大规模攻击案例,本次为第二次监测到该手法的规模化复用,表明攻击者正在持续迭代并固化这一攻击路径。

攻击手法

初始入侵:攻击者通过未授权访问漏洞、配置错误或社会工程等手段,获取用户的AccessKey(AK),进而获取目标账号的ECS实例控制权限;

植入后门:入侵成功后,在受控的 ECS 实例上远程执行恶意命令或上传木马文件。由于攻击者使用云平台提供的合法运维通道,此类操作具有较高的隐蔽性,容易绕过部分传统主机安全检测。

IOC

文件Hash(MD5)

7c6799b6cee294f285286cafb8f0297b

83290d13bdda1fd0ba475b3287534d10

防护建议

及时响应AK异常告警,如收到阿里云AccessKey(AK)异常调用或限制性保护告警,请立即核实该AK是否已泄露。重点排查相关API调用日志,及时发现并阻断异常操作;同时,排查主机是否存在异常后门。

快速处置已感染主机,若确认系统已被植入后门或者已收到阿里云的后门告警,您可领取ECS专属免费安全防护权益,前往云安全中心【防护配置 > 病毒查杀】,对服务器进行全面深度扫描,识别并清除恶意程序、后门文件及持久化启动项。

三、近期被高频攻击的漏洞

(一)新增重要漏洞

cPanel/WHM 登录流程认证绕过漏洞(CVE-2026-41940)

2026 年 4 月,主流 Linux 主机控制面板 cPanel/WHM 被曝存在高危认证绕过漏洞(CVSS 9.8)。漏洞源于登录认证流程中对特定请求参数及会话状态的校验缺失,导致攻击者可构造恶意请求跳过账号密码验证,直接标记为已认证状态。利用该漏洞无需账号密码、无需特殊权限,攻击者可直接接管服务器、篡改网站或植入后门,PoC 已公开,在野利用风险极高。

影响版本:

cPanel & WHM

11.40 <= 版本 < 86.0.41

88.0.0 <= 版本 < 110.0.97

112.0.0 <= 版本 < 118.0.63

120.0.0 <= 版本 < 126.0.54

128.0.0 <= 版本 < 130.0.19

132.0.0 <= 版本 < 132.0.29

134.0.0 <= 版本 < 134.0.20

136.0.0 <= 版本 < 136.0.5

WP Squared 版本 < 136.1.7

阿里云安全建议,如您正在使用 cPanel/WHM,请立即采取以下措施:

升级至安全版本:请尽快将 cPanel & WHM 升级至官方发布的安全版本及以上(具体版本请参考“影响版本”章节),以彻底修复漏洞;

收敛攻击面:非必要不将 cPanel/WHM 管理端口(常见端口:2080/2083/2086/2087)暴露于公网。建议通过配置安全组或防火墙规则,仅允许可信 IP 地址访问。

Cockpit 远程登录命令注入漏洞(CVE-2026-4631)

2026 年 4 月,Linux 服务器管理工具 Cockpit 被曝存在中危远程登录命令注入漏洞。其远程登录功能在处理用户提供的 hostname 和 username 时,直接透传至底层 SSH 客户端且未进行格式校验或转义过滤,攻击者可通过构造特制的 HTTP 请求,在无需有效凭据的情况下注入恶意 SSH 选项或 Shell 命令 ,从而在主机上实现远程代码执行。

影响版本:344-2.el9_7 以下版本

阿里云安全建议,如您正在使用 Cockpit,请立即采取以下措施:

升级系统:建议您更新当前系统或软件至最新版,完成漏洞的修复。

临时缓解措施:如短期内无法完成升级,请限制对 Cockpit 登录端点的访问权限,仅允许可信内网 IP 访问。

Apache ActiveMQ Jolokia 代码执行漏洞(CVE-2026-34197)

2026年4月,开源消息中间件 Apache ActiveMQ 被曝存在高危远程代码执行漏洞。攻击者可通过 Web 控制台默认启用的 Jolokia 接口,构造包含恶意参数的远程链接(URL),诱导服务器加载远程恶意配置文件并执行任意代码。一旦攻击成功,黑客将直接获得服务器的完全控制权,可植入恶意程序,或窃取业务数据,对业务造成严重影响。该攻击脚本(POC)已公开,风险极高。

影响版本:

Apache ActiveMQ < 5.19.4

6.0.0 <= Apache ActiveMQ < 6.2.3

阿里云已向潜在受影响用户发送安全告警。如您收到通知,请务必尽快完成自查与整改;若您正在使用 Apache ActiveMQ,也建议立即按下述方式操作:

版本升级:将 ActiveMQ 升级至官方发布的最新安全版本;

访问控制:配置防火墙或安全组策略,确保 ActiveMQ 管理控制台仅对可信内网 IP 开放;

口令加固:修改 Web 控制台的默认登录密码,避免使用弱口令。

Linux Kernel Copy Fail 本地提权漏洞(CVE-2026-31431)

2026 年 4 月,Linux 内核被曝存在高危本地权限提升漏洞(CVSS 8.7)。该漏洞源于内核加密模块在处理数据复制(Copy)时存在逻辑缺陷(Fail),攻击者利用这一复制错误,配合特定系统调用强行修改系统关键认证程序(如 su 命令)的内存数据, 从而绕过权限验证,将普通用户权限直接提升为 root 最高权限。目前攻击代码(EXP)已公开,利用成本极低。

影响版本:

广泛影响 2017 年至 2026 年 4 月补丁发布(commit a664bf3d603d)前构建的几乎所有主流 Linux 内核版本(包括 4.14/4.19/5.4/5.10/5.15/6.1/6.6 等长期支持版本,以及 Alibaba Cloud Linux、Anolis OS、CentOS、Ubuntu、RedHat 等发行版的特定内核版本)(详情可见阿里云公告)

阿里云安全建议,如您正在使用 Linux 服务器,请立即采取以下措施:

升级内核(推荐):请尽快将 Linux 内核升级至官方修复后的最新版本,并重启服务器以生效。

临时缓解:如无法立即重启,可尝试禁用

algif_aead内核模块以阻断攻击路径。注意:部分发行版(如 CentOS 8.5 等)可能将该模块静态编译进内核,导致无法卸载,此类情况必须通过升级内核修复。容器防护:对于容器环境,建议配置 Seccomp 策略,禁止容器内创建

AF_ALG套接字(family=38)。操作警示:在执行任何内核级变更或模块禁用操作前,务必对重要数据和系统快照进行备份,以防业务受损。

(二)其他近期被高频攻击的漏洞列表

序号 | 漏洞 | 编号 |

1 | React Server Components 反序列化远程代码执行漏洞 | |

2 | xxl-job远程代码执行漏洞 | |

3 | Docker daemon API 未授权访问漏洞 | |

4 | PHP CGI Windows平台远程代码执行漏洞 | |

5 | 畅捷通T+系统keyEdit.aspx sql注入 | |

6 | php < 7.1.32 PHP-FPM缺陷配置远程代码执行漏洞 | |

7 | Redis 未授权访问漏洞 | |

8 | PostgreSQL任意代码执行漏洞 | |

9 | Apache ActiveMQ远程代码执行漏洞 |