安全态势报告-2026年3月

一、平台攻防态势

云平台默认防御水位

默认防御是阿里云平台默认提供的基础防御能力,可基于海量云安全威胁情报,阻断恶意团伙对云上客户的规模性攻击,客户无需手动配置安全防护功能,开箱即享基础安全保护。

2026 年 3 月云平台平均每天为客户

防御攻击次数:59.92 亿次,环比上个月下降 12.2%

防御攻击IP数:2.35 万个,环比上月下降 57.4%

2 月份外部攻击者发起的爆破尝试激增(已被平台成功防御),本月正常回落。

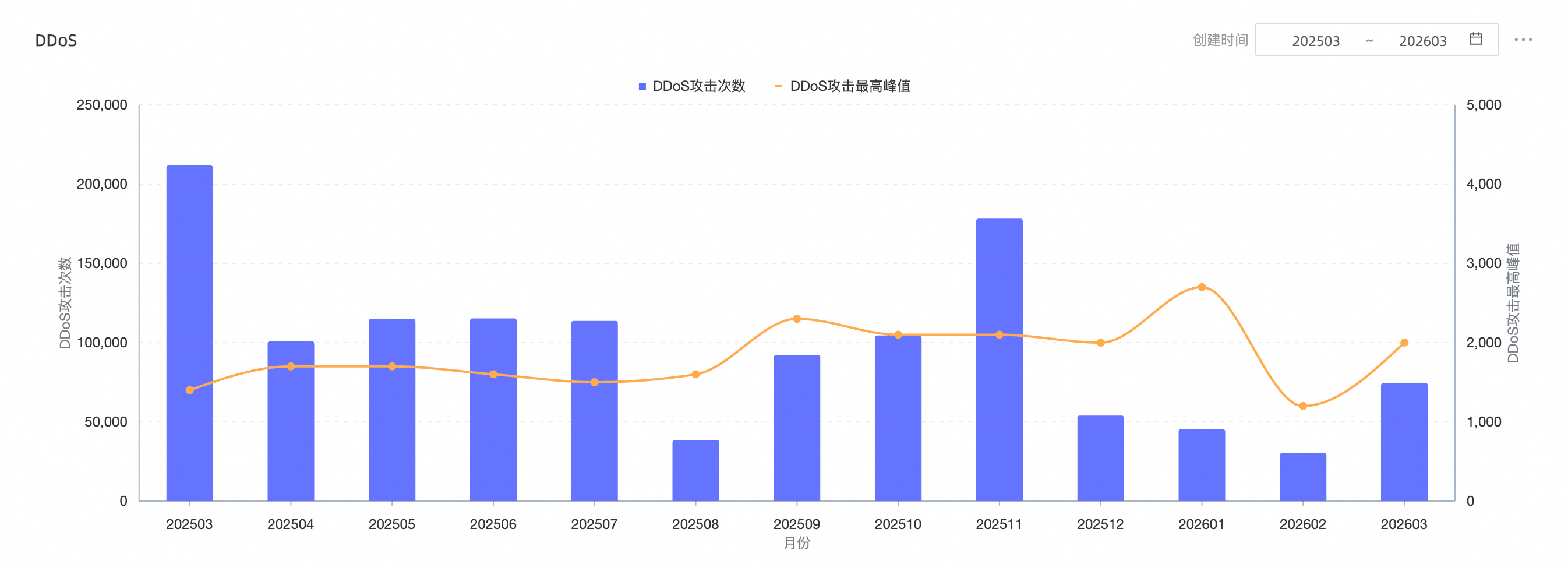

DDoS 攻击拦截情况

阿里云平台 3 月共监测并拦截

DDoS 攻击次数:7.5 万次,环比上个月上涨 146%

DDoS 峰值:2000 Gbps,环比上个月上涨 66.7%

二、近期攻击手段与趋势

趋势一:高危供应链投毒事件频发

2026年3月,全球软件供应链安全风险显著上升,多起针对广泛使用的开发工具与基础设施组件的投毒攻击集中出现,涉及 LiteLLM、Axios、Apifox 和 Trivy 等项目。供应链投毒攻击影响极大,上游供应链一旦被攻破,极易通过依赖关系向下游应用快速扩散,致使大量终端资源在用户无感知的情况下被攻击者控制,包括 OpenClaw 在内的多个应用均受到波及。

LiteLLM PyPI 投毒事件(AVD-2026-1862446)

大模型网关框架 LiteLLM 在 PyPI 上遭遇供应链投毒。攻击者通过获取项目维护者的 PyPI 账户权限,绕过官方 GitHub CI/CD 发布流程,上传了两个未经验证的恶意版本(v1.82.7 与 v1.82.8)。这些版本包含 proxy_server.py 和 litellm_init.pth 等恶意文件,安装后会自动窃取 SSH 私钥、云服务商 API 密钥(如 AWS、阿里云)、Kubernetes 凭证、环境变量及命令行历史,可能导致大模型 API 滥用、核心数据泄露或服务器失陷。

Axios NPM 投毒事件(AVD-2026-1864419)

JavaScript HTTP 客户端库 Axios 遭遇供应链攻击。攻击者劫持维护者 NPM 账户,发布恶意版本 0.30.4 和 1.14.1。用户安装后,恶意代码会从远程服务器下载并执行远程访问木马(RAT),持续窃取 云服务 AccessKey、数据库密码、API Token、.env 文件内容及系统环境变量,对开发者及企业基础设施构成严重威胁。

Apifox 桌面客户端供应链风险

国内主流 API 协作平台 Apifox桌面客户端(< 2.8.19)被披露存在供应链投毒风险。攻击者通过劫持其 CDN 分发资源,在用户更新过程中注入恶意载荷,可在本地执行任意代码,窃取 Git 凭证、SSH 密钥、命令行历史、进程列表及剪贴板内容,并可能用于内网横向渗透。

Trivy CI/CD 流水线遭劫持(AVD-2026-33634)

Aqua Security 旗下的容器安全扫描工具 Trivy 被发现其 GitHub Actions 自动化构建流水线遭非法入侵。攻击者利用泄露的维护者凭据,发布包含恶意代码的 v0.69.4 镜像/二进制文件,并强行篡改了 GitHub Action 的历史版本标签。恶意代码会在执行扫描任务时窃取环境中的 Secrets(凭据、API Key 等)并将其外传,导致受影响流水线中的所有敏感信息泄露。

安全建议

阿里云安全团队已紧急封禁事件相关恶意 IOC,并对可识别的受影响用户发送风险预警。建议所有用户立即采取以下措施:

升级上述组件至官方最新安全版本;

全面排查系统中是否存在恶意版本、异常进程或可疑网络连接;

轮换可能泄露的 SSH 密钥、API 密钥及其他敏感凭证;

若收到阿里云安全通知,请尽快按指引完成自查与修复。

趋势二:Nginx-UI爆出高危漏洞,黑客发起大规模攻击

近期,阿里云安全团队监测到,部分黑产团伙针对云上 Nginx UI 管理界面的攻击活动显著上升。攻击者利用该组件存在的未授权访问漏洞(CVE-2026-27944,影响版本< 2.3.3 ),非法获取系统备份文件,进而通过逆向分析提取加密密钥接管服务器,并植入新型后门工具 GSocket,导致服务器沦为挖矿肉鸡或分布式攻击节点。

漏洞背景

Nginx UI 是一款基于 Go 语言开发的开源 Web 管理界面,旨在为 Nginx 提供图形化配置、SSL 证书维护及日志查看等功能,简化运维流程。此次披露的漏洞源于其备份接口缺乏必要的鉴权机制,致使攻击者可无需授权即可下载系统备份并获取加密密钥。攻击者获取备份文件和密钥后,能够利用这些关键信息解密敏感数据(包含用户凭据、SSL 私钥),从而实现对目标系统的完全控制。

攻击手法变化:GSocket 的隐蔽渗透

在获取服务器控制权后,攻击者的战术重心已从传统固定 C2 转向部署名为 GSocket 的高级后门工具,其手法呈现出显著变化:

通信通道革新:GSocket 摒弃了传统的自建 C2 服务器模式,转而利用 Telegram Bot API 作为命令与控制通道。

去中心化架构:借助全球套接字中继网络(GSRN),攻击者无需在受害者服务器上开放特定端口或暴露公网 IP,即可建立加密的双向控制链路,极大降低了被空间测绘工具扫描发现的风险。

持久化与易用性:该工具具备模块化架构,可通过伪装成系统内核进程(如 kthreadd)实现长期潜伏。攻击者仅需通过 Telegram 客户端即可批量下发指令,轻松管理海量受控主机,进行恶意活动。

当前云上攻击趋势正呈现明显的“去中心化”与“高伪装性”特征。攻击者摒弃了易被追踪的传统基础设施,转而利用 Telegram 等合法社交平台构建弹性指挥网络,使得威胁检测与阻断的难度进一步增大。

安全建议

如您正在使用 Nginx UI,请立即采取以下措施:

版本核查与升级:立即检查当前部署的 Nginx UI 版本。若版本低于 2.3.3,立即升级至官方修复后的安全版本(>=2.3.3)。

强化访问控制:严格限制管理界面的公网访问,通过安全组规则仅允许可信 IP 段访问相关端口。

开展异常排查:定期检查系统进程及网络连接,重点关注伪装成系统进程的异常连接。

阿里云安全团队已对可识别的受影响用户发送风险预警,若收到阿里云安全通知,请按照指引尽快完成自查与修复,避免遭受攻击。

三、近期被高频攻击的漏洞

(一)新增重要漏洞

泛微 E-Cology10 高危远程代码执行漏洞(QVD-2026-14149)

2026 年 3 月,企业管理软件泛微 E-Cology10 被曝存在高危远程代码执行漏洞(CVSS 9.8 ),攻击者可通过构造恶意请求绕过安全检测,在无需认证的情况下,即可在服务器上执行任意代码,植入恶意程序。

影响版本:安全补丁版本<v20260312

阿里云安全建议,如您正在使用泛微 E-Cology10,请立即采取以下措施:

检查补丁版本:登录系统后台确认当前安全补丁版本。若低于v20260312,请立即升级至v20260312 及以上版本(查看官网公告)

临时缓解措施:如短期内无法完成升级,请务必检查并加固网络访问控制,确保云服务器安全组或防火墙规则未将 E-Cology 服务端口对公网开放,仅允许可信内网 IP 访问。

阿里云已对可识别的受影响用户发送风险预警通知。如您收到相关提示,请按照指引尽快完成自查与修复,避免遭受攻击。

(二)其他近期被高频攻击的漏洞列表

序号 | 漏洞 | 编号 |

1 | React Server Components 反序列化远程代码执行漏洞 | |

2 | xxl-job远程代码执行漏洞 | |

3 | Docker daemon API 未授权访问漏洞 | |

4 | 青龙面板未授权RCE | |

5 | Nginx UI 备份文件泄漏漏洞 | |

6 | php < 7.1.32 PHP-FPM缺陷配置远程代码执行漏洞 | |

7 | Redis 未授权访问漏洞 | |

8 | PostgreSQL任意代码执行漏洞 | |

9 | Apache ActiveMQ远程代码执行漏洞 |