本文介绍如何通过自定义策略为RAM用户授权。

前提条件

在创建自定义授权策略时,您需要了解授权策略语言的基本结构和语法。更多信息,请参见权限策略基本元素。

已为RAM用户添加系统权限策略ReadOnlyAccess或AliyunARMSReadOnlyAccess,用于登录ARMS控制台。

重要为了实现对ARMS所有功能的只读权限,除了添加AliyunARMSReadOnlyAccess权限策略外,还需要为特定的资源组配置ReadTraceApp权限,否则ARMS将无法展示资源组鉴权下的应用列表。

请确认RAM用户没有添加系统权限策略AliyunARMSFullAccess。

背景信息

ARMS提供粗粒度的系统授权策略,如果这种粗粒度授权策略不能满足您的需要,那么您可以创建自定义授权策略。例如,您想控制RAM用户对告警管理指定功能的操作权限,则必须使用自定义授权策略才能满足这种细粒度要求。

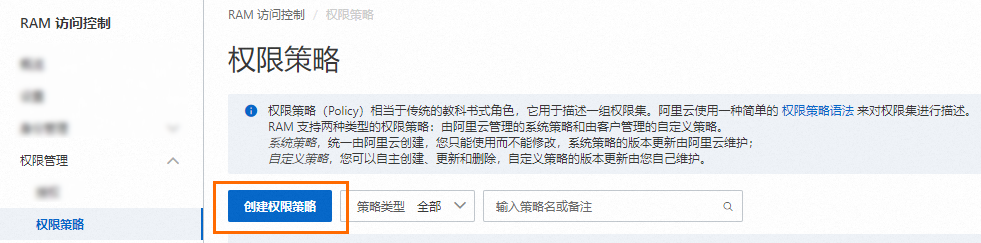

步骤一:创建自定义权限策略

使用RAM管理员登录RAM控制台。

在左侧导航栏,选择。

在权限策略页面,单击创建权限策略。

在创建权限策略页面,单击脚本编辑页签。在策略文档中编写您的授权策略内容。

授权策略内容中各元素说明,请参见权限策略元素说明。

示例:告警管理所有功能的读写权限。

{ "Version": "1", "Statement": [ { "Action": [ "arms:Describe*", "arms:List*", "arms:Get*", "arms:Search*", "arms:Check*", "arms:Query*", "arms:*Alert*", "arms:*Contact*", "arms:*Webhook*", "arms:*PrometheusRule*", "arms:*Alarm*", "arms:*Incident*", "arms:*DispatchRule*", "arms:*NotificationPolicy*", "arms:*EventBridgeIntegration*", "arms:*PrometheusAlertTemplate*", "arms:*IncidentWorkFlow*", "arms:*EscalationPolicy*", "arms:UpdateAlertCommercialConfig", "arms:*OnCallSchedule", "arms:UpdateIntegration", "arms:ListIntegration" ], "Resource": "*", "Effect": "Allow" } ] }单击页面上方的可选:高级策略优化,然后单击执行,对权限策略内容进行高级优化。

高级权限策略优化功能会完成以下任务:

拆分不兼容操作的资源或条件。

收缩资源到更小范围。

去重或合并语句。

在创建权限策略页面,单击确定。

在创建权限策略对话框,输入权限策略名称和备注,然后单击确定。

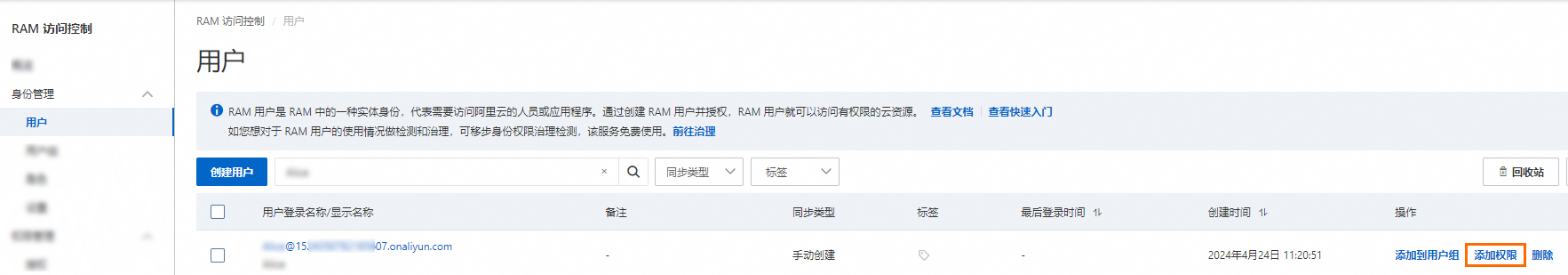

步骤二:为RAM用户添加权限策略

使用RAM管理员登录RAM控制台。

在左侧导航栏,选择。

在用户页面,单击目标RAM用户操作列的添加权限。

您也可以选中多个RAM用户,单击用户列表下方的添加权限,为RAM用户批量授权。

在新增授权面板,为RAM用户添加权限。

选择资源范围。

账号级别:权限在当前阿里云账号内生效。

资源组级别:权限在指定的资源组内生效。

重要指定资源组授权生效的前提是该云服务及资源类型已支持资源组,详情请参见支持资源组的云服务。资源组授权示例,请参见使用资源组限制RAM用户管理指定的ECS实例。

选择授权主体。

授权主体即需要添加权限的RAM用户。系统会自动选择当前的RAM用户。

选择权限策略。

权限策略是一组访问权限的集合,分为以下两种。支持批量选中多条权限策略。

单击确认新增授权。

单击关闭。

权限策略元素说明

效果(Effect)

授权效果包括两种:允许(Allow)和拒绝(Deny)。

操作(Action)

Action | 权限说明 |

arms:*Alert* | 告警相关的读写权限。 |

arms:UpdateIntegration | 更新集成的权限。 |

arms:*EventBridgeIntegration* | EventBridge集成的读写权限。 |

arms:*PrometheusRule* | Prometheus告警规则的读写权限。 |

arms:*PrometheusAlertTemplate* | Prometheus告警规则模板的读写权限。 |

arms:*Incident* | 告警事件相关的读写权限。 |

arms:*Contact* | 联系人、联系人组相关的读写权限。 |

arms:*Webhook* | Webhook相关的读写权限。 |

arms:*IncidentWorkFlow* | 事件处理流相关的读写权限。 |

arms:*NotificationPolicy* | 通知策略的读写权限。 |

arms:*EscalationPolicy* | 升级策略的读写权限。 |

arms:*OnCallSchedule | 排班管理的读写权限。 |

arms:UpdateAlertCommercialConfig | 更新告警国际化配置的权限。 |

arms:*Alarm* | 旧版告警相关的读写权限。 |

arms:*DispatchRule* | 旧版告警规则的读写权限。 |