多账号操作日志统一归集与审计

本文档介绍了企业客户在多账号的云上IT架构下归集并留存操作审计日志,搭建云上审计中心的方案。

方案概述

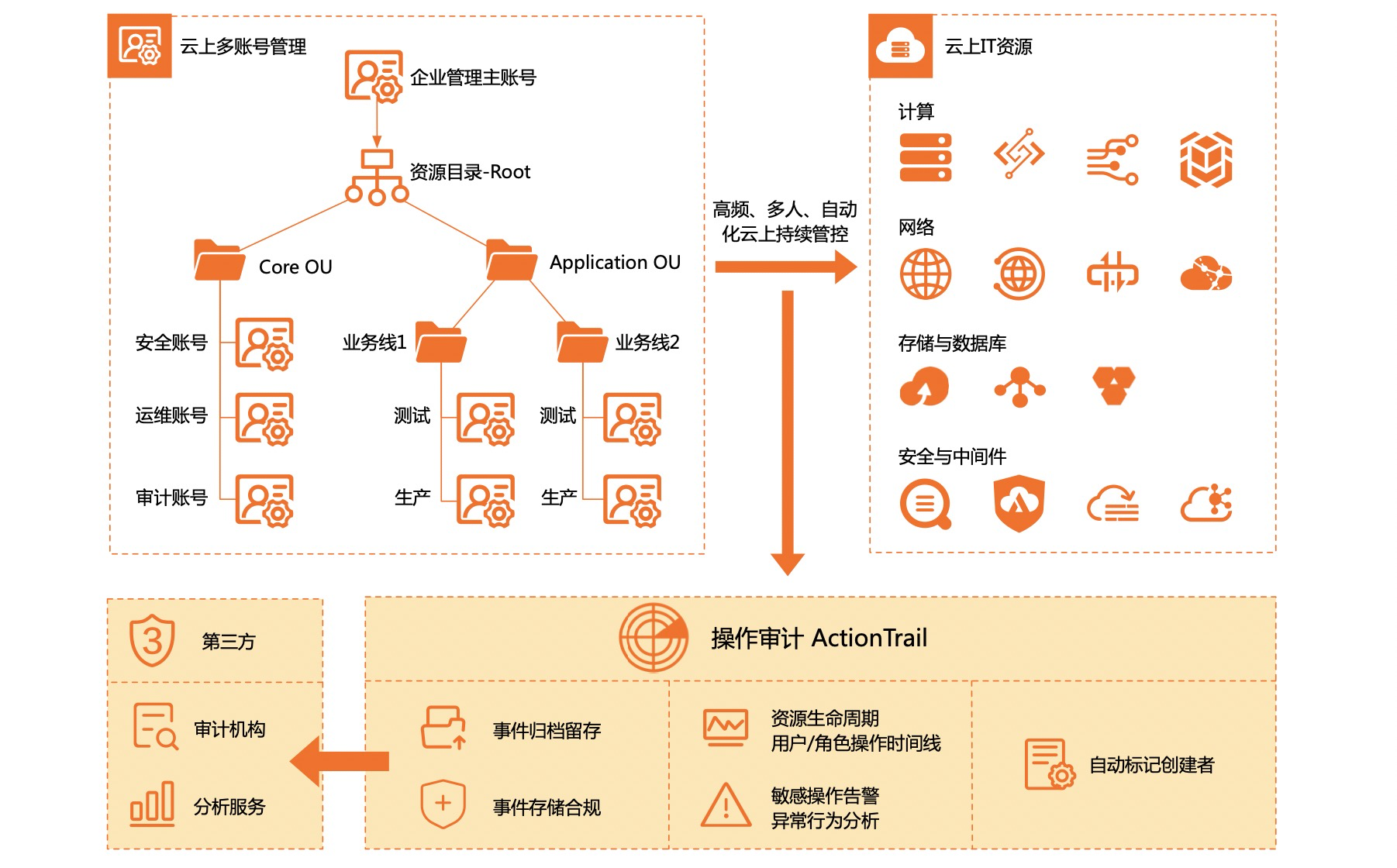

该方案指导企业客户在多账号的云上IT架构下,正确稳妥且持续稳定地归集并留存操作审计日志。通过资源目录、操作审计、云治理中心、SLS及OSS等云产品,该方案提供了一套基于操作日志进行安全监控和分析的方法,可以指导企业客户搭建云上审计中心。

方案优势

多账号日志中心化便捷归集

使用资源目录进行多账号管理后,操作审计能够便捷地实现多账号操作日志中心化归集,并支持长期留存审计日志,应对企业外部审计及内部监管要求。

审计跟踪安全有保障

企业管理主账号通过管控策略限制审计跟踪不能被停止和删除,审计账号不能被移出资源目录,日志存储不能被删除,确保审计数据收集及存储始终运转正常。

日志分析及高危操作洞察

基于审计日志能够实现持续监控告警及安全分析,及时洞察可能存在的高危操作、非法操作等,并支持日常故障排查。

使用场景

场景一:应对企业外审要求

场景描述

企业受外部审计机构要求,必须留存180天及以上的审计日志,在企业接受评估时需能够呈现该审计日志。

适用客户

需应对外部审计和监管的企业客户。

场景二:企业内部运维

场景描述

企业面对内部的运维问题,如疑似AK泄露、异常的停机宕机、计划外的资源增删、违法员工操作盘查、故障排查、资源生命周期追溯、异地登录、异常操作、高危操作等,需要依赖审计日志进行排查和分析。

适用客户

对内部运维有诉求的企业客户,如异常识别、安全分析、故障排查等。

客户案例

客户背景

某集团公司,按业务需要为不同分公司开设相应的云账号。

客户诉求

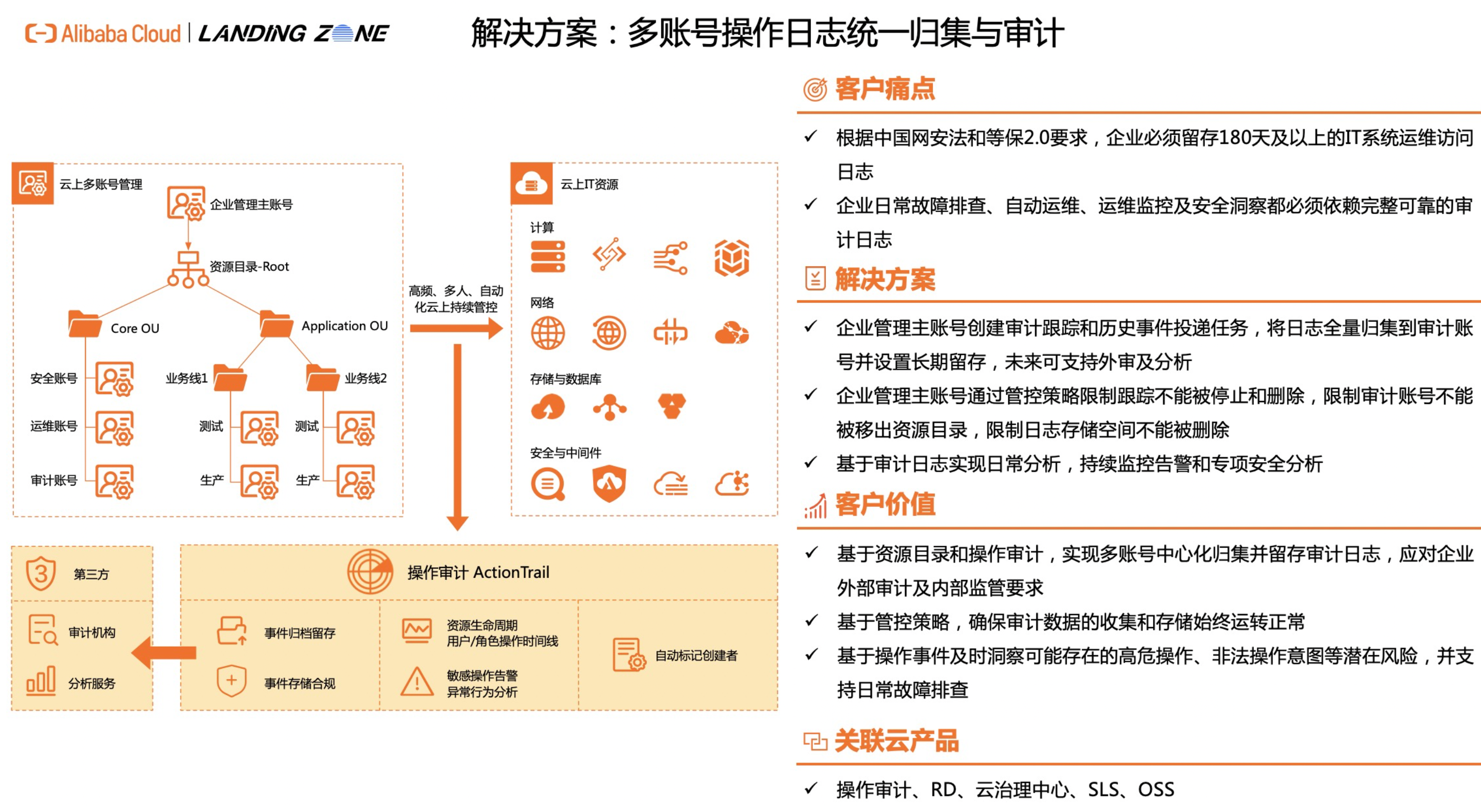

根据中国网安法和等保2.0要求,企业必须留存180天及以上的IT系统运维访问日志。日常的故障排查、自动运维、运维监控、安全洞察都必须依赖完整可靠的审计日志。客户侧集团信息安全团队需要进行统一的日志审计,具体要求如下:

希望能够查看每个分公司内的账号操作日志。

将云上的审计日志拉取到IDC进行二次清洗分析。

实施方案

在上述方案架构图中:

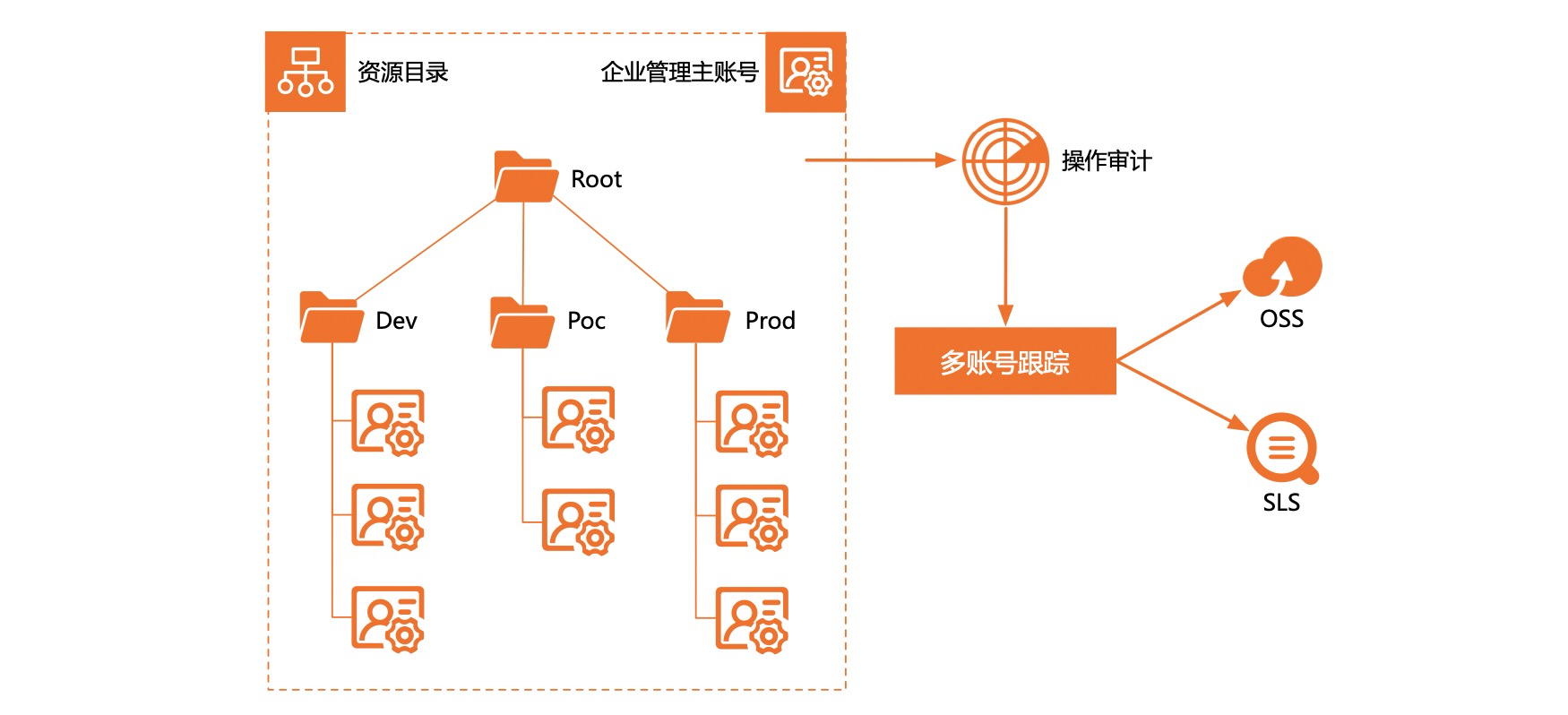

在企业管理主账号中使用资源目录进行多账号管理,一次操作审计配置,全部成员账号生效。

云上每个账号内的操作日志保留180天。

启用强制日志投递。

审计日志投递到OSS后,将离线日志拉取到自建IDC进行分析。

客户价值

云上每个账号主内的操作日志均进行存档,满足等保2.0要求。

集团运维人员能够在统一的日志中心查看各分公司云账号的操作日志。

方案架构

在企业管理主账号中使用资源目录进行多账号管理,并进行操作审计配置,能够统一收集所有账号的操作日志。操作审计支持投递日志到SLS及OSS进行存储,SLS及OSS支持日志留存时间配置,满足外部审计及内部监管合规要求。操作审计支持事件查询及事件告警,便于查看用户操作时间线及监控云上异常和高危操作。