本文介绍如何使用Terraform调整互联网防火墙访问控制策略优先级。

当前示例代码支持一键运行,您可以直接运行代码。一键运行

前提条件

由于阿里云账号(主账号)具有资源的所有权限,一旦发生泄露将面临重大风险。建议您使用RAM用户,并为该RAM用户创建AccessKey,具体操作方式请参见创建RAM用户和创建AccessKey。

为RAM用户授予最小权限时,请使用以下示例。需要为该RAM用户授予云防火墙CloudFirewall的相关权限。具体操作方式请参见为RAM用户授权。

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "yundun-cloudfirewall:*", "yundun-ndr:*" ], "Resource": "*" } ] }准备Terraform运行环境,您可以选择以下任一方式来使用Terraform。

在Explorer中使用Terraform:阿里云提供了Terraform的在线运行环境,您无需安装Terraform,登录后即可在线使用和体验Terraform。适用于零成本、快速、便捷地体验和调试Terraform的场景。

Cloud Shell:阿里云Cloud Shell中预装了Terraform的组件,并已配置好身份凭证,您可直接在Cloud Shell中运行Terraform的命令。适用于低成本、快速、便捷地访问和使用Terraform的场景。

在本地安装和配置Terraform:适用于网络连接较差或需要自定义开发环境的场景。

重要请确保Terraform版本不低于v0.12.28。如需检查现有版本,请运行

terraform --version命令。

使用的资源

alicloud_cloud_firewall_control_policy_order:云防火墙访问控制策略优先级。

调整互联网访问控制策略优先级

本示例将调整互联网防火墙访问控制策略优先级。

创建一个工作目录,并且在工作目录中创建以下名为

main.tf的配置文件。main.tfTerraform主文件,定义了将要部署的资源。在此之前,请确保您已配置互联网访问控制策略:resource "alicloud_cloud_firewall_control_policy" "example" { # 访问控制策略支持的应用类型。有效值:ANY, HTTP, HTTPS, MQTT, Memcache, MongoDB, MySQL, RDP, Redis, SMTP, SMTPS, SSH, SSL, VNC。 application_name = "ANY" # 云防火墙对流量执行的操作。有效值:accept, drop, log。 acl_action = "accept" # 描述 description = "Created_by_terraform" # 访问控制策略中的目标地址类型。有效值:net, group, domain, location。 destination_type = "net" # 访问控制策略中的目标地址。 destination = "100.1.1.0/24" # 访问控制策略适用的流量方向。有效值:in, out。 direction = "out" # 访问控制策略支持的协议类型。有效值:ANY, TCP, UDP, ICMP。 proto = "ANY" # 访问控制策略中的源地址。 source = "1.2.3.0/24" # 访问控制策略中的源地址类型。有效值:net, group, location。 source_type = "net" }# 调整互联网防火墙访问控制策略优先级 resource "alicloud_cloud_firewall_control_policy_order" "example" { # 访问控制策略的唯一 ID acl_uuid = alicloud_cloud_firewall_control_policy.example.acl_uuid # 适用于哪个方向流量的访问控制策略。有效值:in, out。 direction = "out" # 访问控制策略的优先级。优先级值从 1 开始。较小的优先级值表示较高的优先级。注意: 值 -1 表示最低优先级。 order = 1 }执行以下命令,初始化

Terraform运行环境。terraform init返回如下信息,表示Terraform初始化成功。

Initializing provider plugins... - Finding latest version of hashicorp/alicloud... - Installing hashicorp/alicloud v1.231.0... - Installed hashicorp/alicloud v1.231.0 (signed by HashiCorp) Terraform has created a lock file .terraform.lock.hcl to record the provider selections it made above. Include this file in your version control repository so that Terraform can guarantee to make the same selections by default when you run "terraform init" in the future. Terraform has been successfully initialized! You may now begin working with Terraform. Try running "terraform plan" to see any changes that are required for your infrastructure. All Terraform commands should now work. If you ever set or change modules or backend configuration for Terraform, rerun this command to reinitialize your working directory. If you forget, other commands will detect it and remind you to do so if necessary.创建执行计划,并预览变更。

terraform plan执行以下命令,调整互联网防火墙访问控制策略优先级。

terraform apply在执行过程中,根据提示输入

yes并按下Enter键,等待命令执行完成,若出现以下信息,则表示调整互联网防火墙访问控制策略优先级成功。Terraform used the selected providers to generate the following execution plan. Resource actions are indicated with the following symbols: + create Terraform will perform the following actions: # alicloud_cloud_firewall_control_policy_order.example will be created + resource "alicloud_cloud_firewall_control_policy_order" "example" { + acl_uuid = "ef9bdf22-07d4-4080-8ec0-824ec3f0c*" + direction = "out" + id = (known after apply) + order = 1 } Plan: 1 to add, 0 to change, 0 to destroy. Do you want to perform these actions? Terraform will perform the actions described above. Only 'yes' will be accepted to approve. Enter a value: yes alicloud_cloud_firewall_control_policy_order.example: Creating... alicloud_cloud_firewall_control_policy_order.example: Creation complete after 1s [id=ef9bdf22-07d4-4080-8ec0-824ec3f0c***:out] Apply complete! Resources: 1 added, 0 changed, 0 destroyed.验证结果

您可以使用以下命令查询Terraform已创建的资源详细信息。

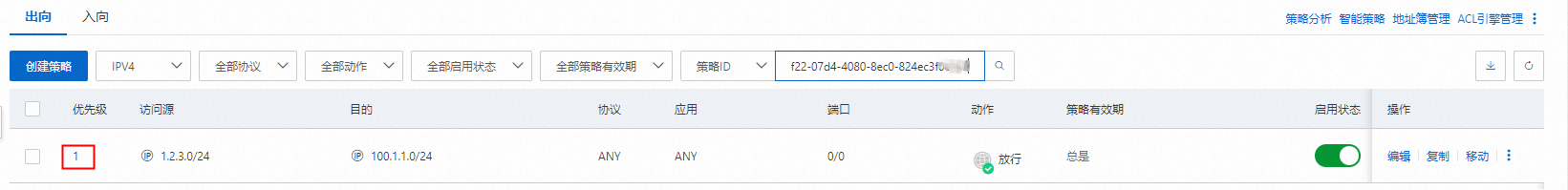

terraform show# alicloud_cloud_firewall_control_policy_order.example: resource "alicloud_cloud_firewall_control_policy_order" "example" { acl_uuid = "ef9bdf22-07d4-4080-8ec0-824ec3f0c***" direction = "out" id = "ef9bdf22-07d4-4080-8ec0-824ec3f0c***:out" order = 1 }登录云防火墙控制台,在访问控制>互联网边界页面搜索策略ID查看访问控制策略的优先级。

清理资源

当您不再需要上述通过Terraform创建或管理的资源时,请运行以下命令以释放资源。关于terraform destroy的更多信息,请参见Terraform常用命令。

terraform destroy完整示例

当前示例代码支持一键运行,您可以直接运行代码。一键运行