IDC通过VPN访问云服务

1 场景描述

客户除了访问VPC内的计算网络资源外,通常需要访问其他类型的云服务,如OSS,SLS,百炼,大数据计算服务。

阿里云上的云服务/云产品,从网络角度看可以分为3类:

客户VPC内部署的(标准的VPC私网地址),比如RDS,客户可以规划这些私网地址并通过标准的VPC内网网络或跨VPC网络设计进行通信

非客户VPC内部署的(没有标准的VPC私网地址)、但提供阿里云上公共地址段(100.64.0.0/10)内地址,如OSS。客户VPC可以直接访问到,但不支持私网地址规划和管理

只有公网地址(没有私网地址),如服务平台百炼。

该场景下客户的IDC需要通过专线访问VPC内部署以及非VPC内部署的云服务。

2 解决方案

2.1 客户需求

客户需要IDC/办公室连通云上,需要安全且快速地打通。

客户需要IDC/办公室等其他非阿里云系统访问阿里云云上云服务(例如数据库,对象存储等),而这个访问是通过内网而不是公网访问的,可以参考以下云服务访问对比。

2.2 方案架构

2.2.1 通常云服务访问形式

云服务访问方式 | 互联网访问 | 私有网络访问 |

复杂应用对访问质量有更高要求 |

|

|

企业级应用对于安全的要求更高 |

|

|

企业对IT应用提出降本增效新需求 |

| |

2.2.2 云服务架构

VPC内部署的云服务:通过ENI等形式提供,该云服务IP地址为VPC内交换机的所属网段。无需额外配置,完成专线和VPC的路由打通后,可以直接访问

私网地址接入云服务:该类型的云服务IP通常为100.64.0.0/10,IP地址不是VPC所属网段。

私网连接(Privatelink,PVL)接入云服务:该类型的云服务通过Privatelink产品接入VPC,提供的地址是VPC内地址。PVL接入的云服务可以参考集成私网连接的阿里云服务

2.2.3 访问云服务架构

使用IPsec-VPN连接本地数据中心与云上VPC:IPsec-VPN 基于 IPsec 协议,提供站点到站点(Site-to-Site)的加密通信能力,用于安全连接本地数据中心与云上虚拟私有云(VPC),广泛应用于混合云组网、专线容灾备份等场景。

注意,在IDC和云上之间VPN能提供快速,安全高效的连接,但在要求大带宽,稳定质量的场景下,建议采用专线完成VPC和IDC之间的互访。

IPsec-VPN 支持两种部署形态,推荐优先使用转发路由器形态:

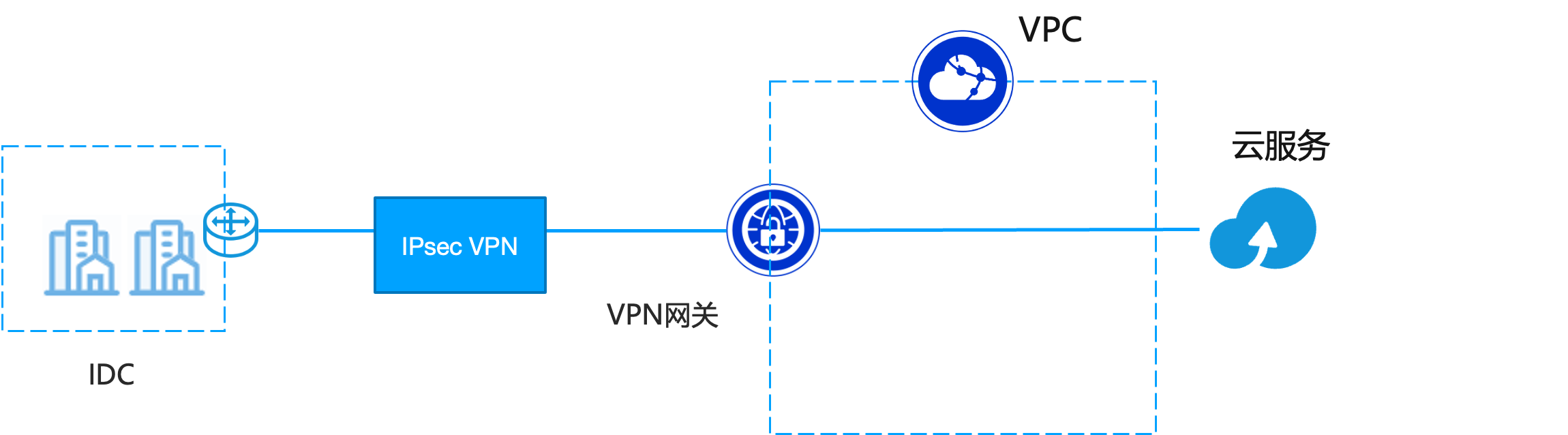

绑定 VPN 网关:适用于本地数据中心与单个云上 VPC 之间建立加密连接的场景。该方案适合云访问本地region的云服务。

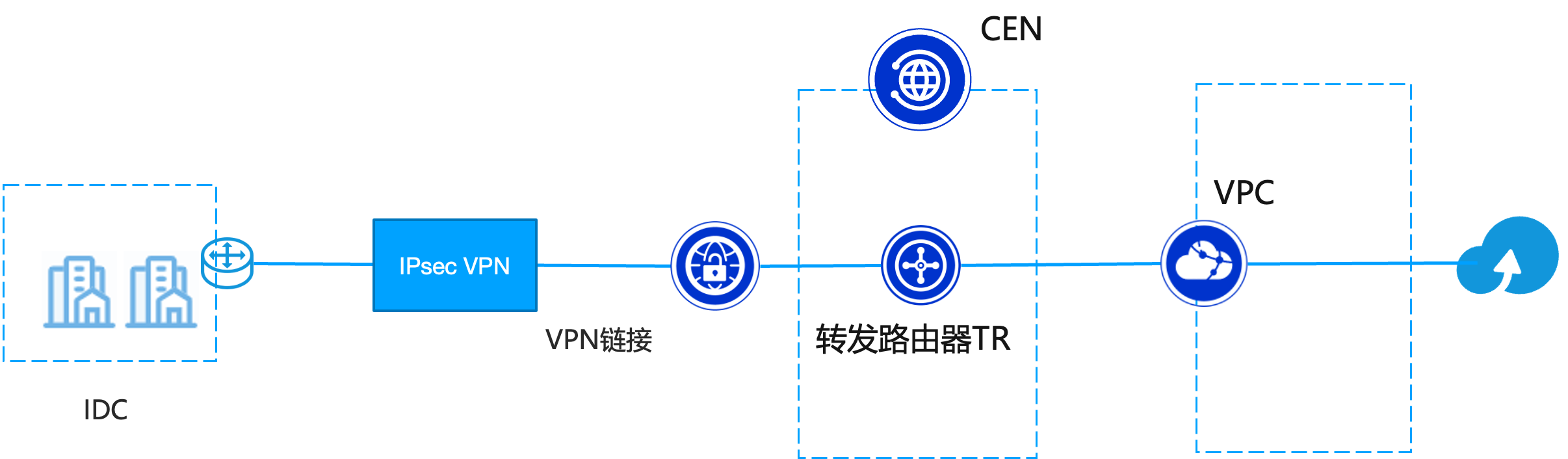

绑定转发路由器(Transit Router):适用于本地数据中心需同时与多个云上 VPC 互连的场景,通过转发路由器实现统一接入和高效路由。该方案同时适用于访问本地region和其他region的云服务。

通过IPsec VPN连接IDC和VPC后,根据云服务架构的不同,IDC 可通过不同方式访问阿里云云服务:

直接访问部署在 VPC 内的云服务(如通过 ENI 暴露的服务);

通过 TR 路由访问使用 100.64.0.0/10 私网地址段的云服务;

对于存在 IP 冲突或需增强安全管控的场景,采用 PrivateLink(PVL)将云服务以 VPC 内网地址形式安全暴露,确保所有访问均在私有网络中完成,避免公网暴露,同时支持跨地域、跨账号统一调度。

3.3 客户价值

客户无需部署物理专线即可快速建立加密私网通道,以较低成本实现对云数据库、对象存储等服务的安全内网访问;相比公网直连,VPN 提供端到端加密、网络隔离和可控访问边界,显著提升安全性并规避公网暴露风险,同时相对于计费较高的专线,有效控制成本。该方案特别适用于对部署时效性要求高、预算有限或作为专线临时替代/备份的业务场景,在保障基本安全与连通性的前提下,实现快速上云与灵活运维。

3.4 涉及产品与计费

VPN网关:使用VPN网关及其隧道加密技术,可以实现云下本地数据中心、办公网、客户端和云上VPC私网连通及安全互访。

转发路由器TR(可选):阿里云云企业网(CEN)中的高性能网络中枢,支持跨地域、跨账号、混合云场景下的大规模VPC与本地IDC统一互联与智能路由调度,适用于中大型企业复杂组网需求。

产品 | 计费 | 备注 |

VPN网关 | ||

转发路由器TR | 仅VPN绑定转发路由器涉及 | |

云数据传输CDT | 仅VPN绑定转发路由器涉及 | |

私网连接PVL | 仅使用私网连接PVL的产品涉及 |

3 注意事项

VPC 通过 IPsec-VPN 与本地 IDC 互访时,底层采用双机热备架构,支持设备级秒级故障切换,保障业务不中断。

所有 VPN 网关默认支持双隧道模式(主备隧道),主隧道故障时流量自动切换至备隧道,实现链路级高可用。

单隧道 IPsec 连接可升级为双隧道模式,但升级期间服务中断,建议在维护窗口操作。

通过将多个 IPsec 连接绑定到同一转发路由器(TR),可启用 ECMP(等价多路径)实现链路负载分担与高可用,单 TR 最多支持 16 个 ECMP IPsec 连接(单隧道模式下)。

用户侧 IDC 可部署多台网关设备,实现本地设备级高可用。

数据传输基于 IKE + IPsec 协议加密,确保安全可信。

IKE 版本选择:国密型 VPN 仅支持 IKEv1;标准型 VPN 支持 IKEv1 和 IKEv2,推荐使用 IKEv2(默认),因其协商更高效、多网段支持更好。

加密算法支持:

标准型 VPN 支持 AES128(默认)、AES192、AES256、DES、3DES;

国密型 VPN 支持 SM4(默认);

带宽 ≥200 Mbps 时,推荐使用 AES 系列,避免使用 3DES(性能开销大)。

认证算法支持:

标准型 VPN 支持 SHA1(默认)、MD5、SHA256、SHA384、SHA512;

国密型 VPN 支持 SM3(默认)。

阿里云 VPN 网关仅支持非跨境连接,跨境场景需结合云企业网(CEN)与跨境专线使用。

单个 IPsec 连接最大带宽为 1000 Mbps,可通过部署多个连接 + ECMP 横向扩展带宽。

单 IPsec 连接在 256 字节包长下最高支持 12 万 PPS(包/秒)。

IPsec-VPN 功能开通即用,配置实时生效,支持快速部署与弹性扩容。

可通过阿里云云监控(CloudMonitor)和网络智能服务(NIS)监控 VPN 网关及 IPsec 连接状态、流量等指标,并配置阈值告警,实现异常及时通知。

VPC边界防火墙不支持防护VPN网关(如IPsec-VPN、SSL VPN)直接连接到VPC内的场景;但支持防护IPsec-VPN绑定到转发路由器的场景

注意私网地址接入云服务,该类型的云服务IP通常为100.64.0.0/10,IDC不能使用该网段以避免冲突。如果冲突,该云服务如果接入私网连接,可使用私网连接的接入方式。

如需云服务网络访问控制,需要使用私网连接接入云服务

4 实施步骤

4.1 实施准备

确定云服务访问方式,完成云上网络和云下网络规划设计

4.2 操作步骤

4.2.1 IPsec VPN绑定VPN网关访问云服务

绑定VPN和VPN网关,参考绑定VPN网关快速入门

配置访问云服务

如果访问VPC内部署的云服务,可以直接访问

如果访问私网地址接入云服务(IP为100.64.0.0/10网段下),.在 阿里云 VPN 网关的发布路由表中,添加一条 自定义路由,配置路径:VPN 网关 > 目标网段 > 添加自定义发布路由:

100.64.0.0/10。同时。在线下IDC路由器/防火墙上,配置静态路由,100.64.0.0/10,下一跳VPN如果希望使用私网连接(Privatelink,PVL)接入云服务(特别是存在和100.64.0.0/10出现地址冲突或者需要额外安全管控的场景)参考访问阿里云服务

4.2.2 IPsec VPN绑定转发路由器访问云服务

云服务访问配置

如果访问VPC内部署的云服务,可以直接访问

如果访问私网地址接入云服务(IP为100.64.0.0/10网段下)配置访问云服务

如果希望使用私网连接(Privatelink,PVL)接入云服务(特别是存在和100.64.0.0/10出现地址冲突或者需要额外安全管控的场景)参考访问阿里云服务

4.3 监控告警设置点

IPsec VPN绑定VPN网关 请参考以下建议对IPsec VPN进行云监控的告警规则配置:

监控对象 | 告警级别 | 监控指标和条件 |

VPN网关 | Info | 当实例维度以下某个条件发生时:

|

Warn | 当实例维度以下某个条件发生时:

| |

Critical | 当实例维度以下某个条件发生时:

|

订阅以下云监控系统事件并推送告警:

产品:VPN网关;事件类型:异常、状态通知;事件名称:证书到期、IPSEC连接隧道全部协商失败、IPSEC隧道协商失败、health check failed、vpn连接健康检查失败

IPsec VPN绑定转发路由器 请参考以下建议对IPsec VPN进行云监控的告警规则配置:

监控对象 | 告警级别 | 监控指标和条件 |

vpn连接 | Info | 当以下某个条件发生时:

|

Warn | 当以下某个条件发生时:

| |

Critical | 当以下某个条件发生时:

| |

vpn网关 | Critical | 当vpnconnection维度以下某个条件发生时:

|