本文档介绍数字员工(Digital Employee)的权限配置。

本文档仅适用于 RAM 用户,如果您使用的是阿里云主账号,已默认具备数字员工的所有管理权限,无需进行任何配置,可直接开始使用。

权限类型说明

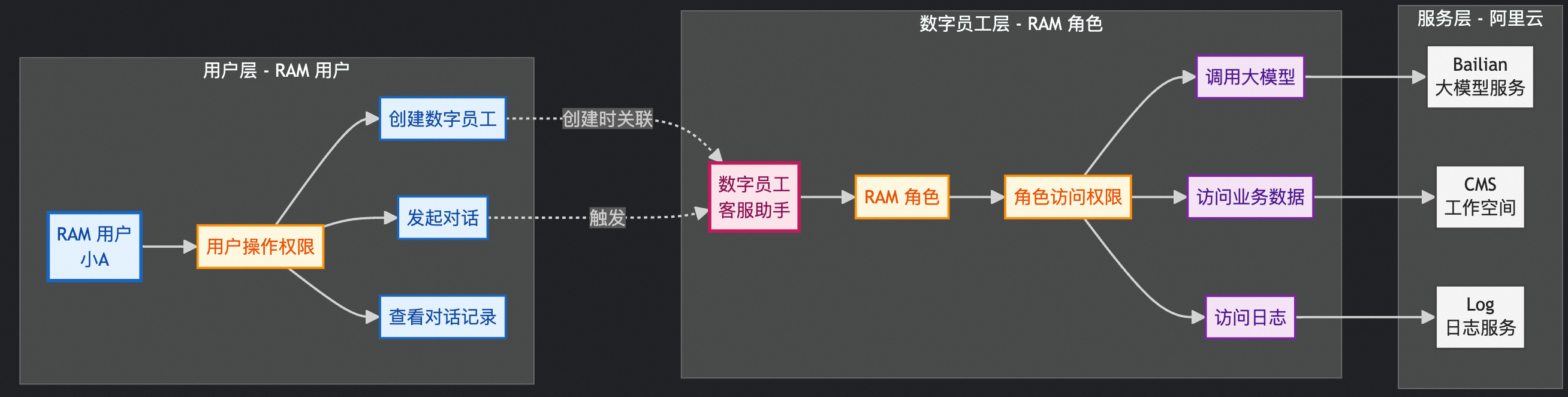

数字员工权限分为两大类,理解这两类权限的区别非常重要:

用户操作数字员工权限(RAM 用户权限)

定义:这是授予 RAM 用户(实际使用数字员工的人)的权限,控制用户能否对数字员工进行操作。

权限范围:

创建、查看、修改、删除数字员工

与数字员工进行对话

查看对话记录

管理数字员工的配置

适用场景:

管理员需要创建和管理数字员工

普通用户需要使用数字员工进行对话

开发人员需要调试和测试数字员工

授权对象:RAM 用户

数字员工访问权限(RAM 角色权限)

定义:这是授予数字员工本身的权限,控制数字员工能够访问哪些资源和数据。

权限范围:

访问工作空间和实体存储数据

访问日志服务

访问云资源数据

适用场景:

数字员工需要访问业务数据

数字员工需要记录日志

授权对象:RAM 角色(由数字员工扮演)

用户操作数字员工权限配置

使用阿里云主账号或RAM管理员登录RAM控制台。

通过脚本编辑模式创建自定义权限策略(例如命名为 digitalemployee-manager-policy),在脚本编辑页签,根据不同的使用场景使用如下权限策略:

管理权限

允许用户创建、修改、删除、查看数字员工和对话。

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "cms:CreateChat", "cms:GetDigitalEmployee", "cms:ListDigitalEmployees", "cms:GetThread", "cms:GetThreadData", "cms:ListThreads", "cms:CreateDigitalEmployee", "cms:UpdateDigitalEmployee", "cms:DeleteDigitalEmployee", "cms:CreateThread", "cms:UpdateThread", "cms:DeleteThread" ], "Resource": [ "acs:cms:*:*:digitalemployee/*", "acs:cms:*:*:digitalemployee/*/thread/*" ] }, { "Effect": "Allow", "Action": "ram:PassRole", "Resource": "*", "Condition": { "StringEquals": { "acs:Service": "cloudmonitor.aliyuncs.com" } } } ] }只读权限

允许用户查看数字员工信息、创建对话、查看对话记录,但不能修改或删除数字员工和对话。

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "cms:CreateChat", "cms:GetDigitalEmployee", "cms:ListDigitalEmployees", "cms:CreateThread", "cms:GetThread", "cms:GetThreadData", "cms:ListThreads" ], "Resource": [ "acs:cms:*:*:digitalemployee/*", "acs:cms:*:*:digitalemployee/*/thread/*" ] }, { "Effect": "Allow", "Action": "ram:PassRole", "Resource": "*", "Condition": { "StringEquals": { "acs:Service": "cloudmonitor.aliyuncs.com" } } } ] }仅查看数字员工权限

适用于只需要查看数字员工信息,不需要创建对话的场景。

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "cms:GetDigitalEmployee", "cms:ListDigitalEmployees" ], "Resource": "acs:cms:*:*:digitalEmployee/*" } ] }仅对话

适用于只需要进行对话操作,不需要管理数字员工的场景。

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "cms:CreateChat", "cms:GetThread", "cms:GetThreadData", "cms:ListThreads", "cms:CreateThread" ], "Resource": [ "acs:cms:*:*:digitalemployee/*", "acs:cms:*:*:digitalemployee/*/thread/*" ] }, { "Effect": "Allow", "Action": "ram:PassRole", "Resource": "*", "Condition": { "StringEquals": { "acs:Service": "cloudmonitor.aliyuncs.com" } } } ] }指定数字员工

适用于只需要访问特定数字员工的场景。

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "cms:CreateChat", "cms:GetDigitalEmployee", "cms:ListDigitalEmployees", "cms:GetThread", "cms:GetThreadData", "cms:ListThreads", "cms:CreateThread" ], "Resource": [ "acs:cms:*:*:digitalemployee/<指定的数字员工ID>", "acs:cms:*:*:digitalemployee/<指定的数字员工ID>/thread/*" ] }, { "Effect": "Allow", "Action": "ram:PassRole", "Resource": "*", "Condition": { "StringEquals": { "acs:Service": "cloudmonitor.aliyuncs.com" } } } ] }为RAM用户添加自定义权限策略。

数字员工访问权限配置

信任主体类型:云服务

信任主体名称:云监控/Cms

说明创建完成后,请检查该角色的信任策略,Service至少包含

cloudmonitor.aliyuncs.com。创建自定义权限策略(例如digitalemployee-chat),使其能够访问云监控和日志服务等。权限策略示例:

允许数字员工访问所有必要的资源和服务

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "log:Get*", "log:List*" ], "Resource": "acs:log:*:*:*" }, { "Effect": "Allow", "Action": [ "cms:Get*", "cms:List*" ], "Resource": [ "acs:cms:*:*:workspace/*", "acs:cms:*:*:cloudresource" ] } ] }仅访问指定工作空间权限

使用场景:

不同业务线的数字员工需要隔离访问各自的工作空间

需要严格控制数字员工的数据访问范围

多租户场景下的数据隔离

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "log:Get*", "log:List*" ], "Resource": "acs:log:*:*:*" }, { "Effect": "Allow", "Action": [ "cms:Get*", "cms:List*" ], "Resource": [ "acs:cms:*:*:workspace/<指定的工作空间ID>/*", "acs:cms:*:*:workspace/<指定的工作空间ID>", "acs:cms:*:*:cloudresource" ] } ] }