数据库自治服务 DAS(Database Autonomy Service,DAS)支持对RDS MySQL、RDS PostgreSQL、PolarDB MySQL及PolarDB PostgreSQL等数据库类型的数据列进行加密配置,确保数据库中敏感列数据得到安全的保护,并支持授权用户通过全密态客户端解密后访问加密列的明文数据。

支持的地域和数据库

数据库 | 地域 |

| 华东1(杭州)、华东2(上海)、华北1(青岛)、华北2(北京)、华北3(张家口)、华北5(呼和浩特)、华南1(深圳)、西南1(成都)和中国(香港) |

PolarDB PostgreSQL版(兼容Oracle) | 华东1(杭州)和马来西亚(吉隆坡) |

前提条件

实例已在实例列表完成敏感识别、列加密授权。

已购买DAS安全中心,且购买足够的列加密配额。如果您未开通列加密试用或列加密配额不足,您可以新购配额。

确保实例所在地域支持列加密功能。详细信息,请参见产品系列及支持的功能。

已完成敏感识别任务扫描任务,详情见管理敏感数据识别。

计费说明

加密限制

支持的数据库类型 | 支持的版本 | 支持的加密算法 | 支持的加密方式 | 支持的权限 |

RDS MySQL版 | 大版本为MySQL 5.7或MySQL 8.0,且内核小版本大于或等于20240731。 |

说明 中国内地以外的地域仅支持AES_128_GCM。 |

|

|

RDS PostgreSQL版 | 大版本为PostgreSQL 16,且内核小版本必须大于或等于20241230。 | AES_256_GCM。 | 本地密钥。 |

|

PolarDB MySQL版 | 大版本为MySQL 5.7或MySQL 8.0,且数据库代理版本必须大于或等于2.8.36。 | AES_128_GCM。 | 本地密钥。 | |

PolarDB PostgreSQL版 | 大版本为PostgreSQL 14,且数据库版本大于等于2.0.14.15.31.0。 | AES_256_GCM。 | 本地密钥。 | |

PolarDB PostgreSQL版(兼容Oracle) | 仅支持Oracle语法兼容 2.0版本,大版本为PostgreSQL 14,且数据库版本大于等于2.0.14.15.31.0。 | AES-256-GCM。 | 本地密钥。 | |

PolarDB-X 2.0 | 数据库版本大于等于polardb-2.5.0_5.4.20-20250714_xcluster8.4.20-20250703。 |

| 本地密钥。 |

操作步骤

登录DAS控制台。

在左侧导航栏中,单击。

单击目标实例操作列一键加密,配置加密策略。

说明已经配置过加密策略的实例,单击操作列的编辑按钮,可修改已配置的加密策略。

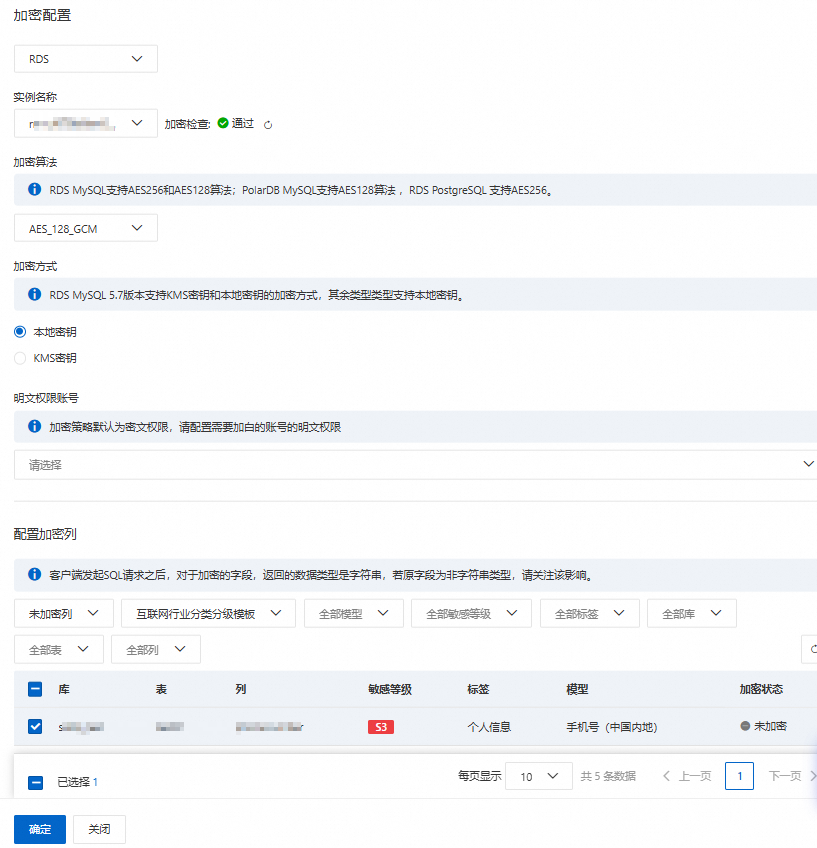

在加密配置面板,选择待加密的资产类型、实例名称、加密算法、加密方式、明文权限账号以及选择需要配置列加密的目标库、表和列,然后单击确定。

单击实例列表中,目标实例左侧的

按钮,展开实例库表列信息。

按钮,展开实例库表列信息。

单击展开列表中操作列的关闭加密或开启加密按钮,在弹出框中单击确定。

相关文档

集成EncJDBC:通过Java应用访问这些加密列的明文,可使用EncJDBC驱动连接数据库。

集成GoLang驱动:通过GO应用访问这些加密列的明文,可使用alibabacloud-encdb-mysql-go-client驱动连接数据库。