OSS支持通过Bucket文件标签授予不同RAM用户不同访问权限,实现OSS文件访问控制。数据安全中心 DSC(Data Security Center)提供OSS同步配置功能,可以将敏感识别任务扫描出的敏感等级同步至OSS作为对应Bucket中文件的标签。您可以为不同敏感等级的文件创建不同访问权限策略,再授予不同的RAM用户不同的权限策略,从而保护数据安全并实现文件访问权限的精细化管理。本文介绍如何将DSC敏感等级识别结果同步至OSS Bucket的文件。

功能介绍

DSC可以对已授权OSS Bucket的文件进行敏感信息扫描并分类分级,您可以在DSC侧配置将识别的敏感等级作为标签SensitiveLevelForSDDP的值同步至OSS文件,作为对应文件的标签SensitiveLevelForSDDP。

如果通过敏感等级标签管控对应文件的访问权限,创建权限策略时,您可以使用Deny方法加上条件关键字oss:ExistingObjectTag,结合标签SensitiveLevelForSDDP,控制访问目标文件的黑名单。具体说明,请参见OSS的RAM Policy说明。

应用场景

保护敏感数据

对于包含敏感信息(如个人隐私数据、财务信息、商业秘密等)的数据,可以通过设置高敏感等级标签,并限制只有特定的RAM用户(如高级管理人员或安全人员)才有权访问这些数据。这样,即使OSS Bucket中存储了多种类型的数据,也能有效地避免敏感信息泄露。

遵守数据保护法规

在受严格数据保护法规监管的行业和地区,数据处理和访问需要进行严格控制。通过DSC,企业可以为符合法规要求的数据设置相应的敏感等级,并制定合规的访问控制策略,以确保相关数据符合法律法规的要求。

第三方合作与数据共享

在与合作伙伴、供应商或客户共享数据时,可以根据其对数据敏感等级的需求,赋予相应的权限。这样既方便了跨组织间的协作,又确保了数据安全。

计费说明

DSC侧开启同步敏感标签至OSS不收费。OSS侧的所有操作都是通过调用OSS API实现的,OSS会根据调用的API次数收取请求费用。同步标签至OSS侧属于Put类请求的添加或修改标签操作,会按照Put类型请求次数计费。详细说明,请参见请求费用。

配置敏感等级标签同步

DSC默认关闭OSS同步配置功能,您需要选择敏感数据识别模板并启用同步功能,在执行对应模板的敏感识别任务时,扫描结果的敏感等级才能同步至对应OSS Bucket中文件标签。

前提条件

如果不需要使用内置识别模板,需要先添加自定义识别模板。识别模板的详细配置,请参见查看和配置识别模板。

启用OSS同步配置

使用已选择的识别模板扫描已授权OSS资产

开启OSS同步配置后,需要执行对应识别模板的敏感识别任务,DSC侧敏感等级扫描结果才能同步到OSS侧。

已授权OSS资产包含DSC资产中心已授权的OSS Bucket和数据检测响应增值服务已授权的OSS Bucket。具体内容,请参见非结构化数据(OSS+SLS)授权和风险概览及自建情报。

根据您选择的识别模板,重新执行或新建对应识别模板的识别任务对OSS数据进行扫描。具体内容,请参见识别敏感数据任务。

结合Bucket文件标签管控访问权限示例

如上图所示,按照以下流程可以实现RAM用户对不同敏感等级数据的访问控制。

在数据安全中心侧完成OSS同步配置、OSS资产授权和敏感等级扫描。具体内容,请参见配置识别模、同步敏感等级标签至OSS文件、非结构化数据(OSS+SLS)授权和通过识别任务扫描敏感数据。

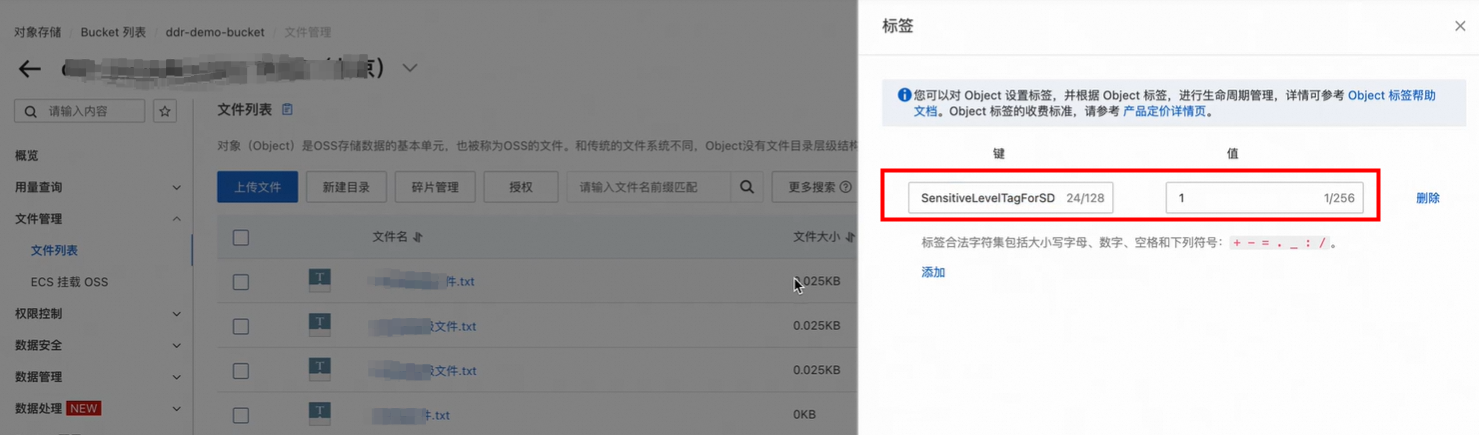

在OSS侧的文件中会自动同步敏感等级标签SensitiveLevelForSDDP。

SensitiveLevelForSDDP的对应的数字代表文件的敏感等级,对照关系为:S1(1)、S2(2)、S3(3)、S4(4),以此类推。

在访问控制中创建并授予RAM用户自定义权限策略。具体操作,请参见创建RAM用户、创建自定义权限策略和为RAM用户授权。其中OSS访问策略的配置说明,请参见通过RAM Policy授权访问OSS。

上图示例的权限策略内容是针对OSS下所有Bucket中文件,限制访问敏感等级为S2和S3的文件。

您也可以针对某个Bucket下的所有文件进行限制,如下权限策略内容,针对名为

test-bucket的Bucket,限制访问其下敏感等级为S3的文件。{ "Version": "1", "Statement": [ { "Effect": "Deny", "Action": [ "oss:*" ], "Resource": [ "acs:oss:*:*:test-bucket/*" ], "Condition": { "StringEquals": { "oss:ExistingObjectTag/SensitiveLevelTagForSDDP": [ "3" ] } } } ] }