法律声明

阿里云提醒您在阅读或使用本文档之前仔细阅读、充分理解本法律声明各条款的内容。如果您阅读或使用本文档,您的阅读或使用行为将被视为对本声明全部内容的认可。

-

您应当通过阿里云网站或阿里云提供的其他授权通道下载、获取本文档,且仅能用于自身的合法合规的业务活动。本文档的内容视为阿里云的保密信息,您应当严格遵守保密义务;未经阿里云事先书面同意,您不得向任何第三方披露本手册内容或提供给任何第三方使用。

-

未经阿里云事先书面许可,任何单位、公司或个人不得擅自摘抄、翻译、复制本文档内容的部分或全部,不得以任何方式或途径进行传播和宣传。

-

由于产品版本升级、调整或其他原因,本文档内容有可能变更。阿里云保留在没有任何通知或者提示下对本文档的内容进行修改的权利,并在阿里云授权通道中不时发布更新后的用户文档。您应当实时关注用户文档的版本变更并通过阿里云授权渠道下载、获取最新版的用户文档。

-

本文档仅作为用户使用阿里云产品及服务的参考性指引,阿里云以产品及服务的“现状”、“有缺陷”和“当前功能”的状态提供本文档。阿里云在现有技术的基础上尽最大努力提供相应的介绍及操作指引,但阿里云在此明确声明对本文档内容的准确性、完整性、适用性、可靠性等不作任何明示或暗示的保证。任何单位、公司或个人因为下载、使用或信赖本文档而发生任何差错或经济损失的,阿里云不承担任何法律责任。在任何情况下,阿里云均不对任何间接性、后果性、惩戒性、偶然性、特殊性或刑罚性的损害,包括用户使用或信赖本文档而遭受的利润损失,承担责任(即使阿里云已被告知该等损失的可能性)。

-

阿里云网站上所有内容,包括但不限于著作、产品、图片、档案、资讯、资料、网站架构、网站画面的安排、网页设计,均由阿里云和/或其关联公司依法拥有其知识产权,包括但不限于商标权、专利权、著作权、商业秘密等。非经阿里云和/或其关联公司书面同意,任何人不得擅自使用、修改、复制、公开传播、改变、散布、发行或公开发表阿里云网站、产品程序或内容。此外,未经阿里云事先书面同意,任何人不得为了任何营销、广告、促销或其他目的使用、公布或复制阿里云的名称(包括但不限于单独为或以组合形式包含“阿里云”、“Aliyun”、“万网”等阿里云和/或其关联公司品牌,上述品牌的附属标志及图案或任何类似公司名称、商号、商标、产品或服务名称、域名、图案标示、标志、标识或通过特定描述使第三方能够识别阿里云和/或其关联公司)。

-

如若发现本文档存在任何错误,请与阿里云取得直接联系。

安全概述

本文档适用范围为IDaaS CIAM专属版, 不适用于CIAM测试版以及线下版本。

专属版安全由平台安全和产品安全两部分构成,其中平台安全为阿里云平台安全性,具体是指在产品上线之前要经过商品商业化发布流程,该流程包括:商品配置、验证测试、安全测试等多个流程,同时接入云平台统一商品健康度监控、产品监控与告警管理,通过云平台底座实时进行产品安全风控, 遵守阿里云平台的数据安全要求。

产品安全是指产品自身开发安全、功能安全、数据安全、高可用安全,本文围绕产品安全相关内容展开。

开发和生产权限隔离

IDaaS CIAM专属版具有开发环境、预发环境和生产环境,各个环境由不同的实例构成,各个实例的Ecs,Rds,Redis,OSS等云资源在均为物理隔离,权限互不影响。

鉴权认证

-

访问控制

-

管理控制台登录控制

主账号在阿里云访问控制的控制台中开通IDaaS统一身份认证实例,可点击实例直接进入IDaaS控制台。

如果其他子账号进入IDaaS控制台,则需使用主账号新建多个RAM子账号并赋权IDaaS的权限策略,使子账号在一定条件下可以访问IDaaS CIAM。同时可以在IDaaS CIAM中设置不同的管理员MFA多因素认证来进一步防止非法访问,保障数据与业务安全。

在RAM访问控制的选择权限页面,切换到系统策略页签,搜索

IDaaS,选择AliyunYundunIdaasReadOnlyAccess(只读访问应用身份服务的权限)或AliyunYundunIdaasFullAccess(管理应用身份服务的权限)。 -

应用访问权限控制

IDaaS CIAM为每个应用均签发了应用密钥,通过密钥加密机制来进行应用访问,提高了访问的安全行,同时授权访问用户范围、IP限制、异常检查来进一步防止应用被非法访问。

-

-

API访问授权

IDaaS CIAM可控制IDaaS面向外部提供API的范围以及应用间共享API的范围,从而完成权限管控,达到防止应用被非法访问的目的。

-

IDaaS面向外部提供的API类型又根据API安全级别不同,分为了应用类型和用户类型。

-

应用类型,安全级别较高,可控制应用访问IDaaS哪些API,如登录,注册,发送验证码等等;是否可以管理账号信息权限。

-

用户类型,安全级别较弱,主要涵盖用户是否可以修改手机号、邮箱、注销账号等。

-

应用间共享API范围,IDaaS CIAM定义不同应用的API Scope,将自定义的API Scope授权给指定应用范围,以此来防止应用间的非法访问。

-

-

密钥轮转

IDaaS CIAM在认证和鉴权的过程中分别采用了密钥加密进行安全防护,同时防止密钥丢失,提供了密钥轮转的能力,增加token中用户信息安全性。

除此之外,IDaaS针对应用也签发了密钥,同时也提供了密钥轮转的能力,只有经过应用密钥校验的系统才能够访问赋权的API。

数据安全

-

数据采集范围

IDaaS CIAM默认采集的个人信息范围有:

-

账号

-

手机号

-

邮箱号

-

密码

范围内信息均通过用户主动授权后采集。如果超过该范围的个人信息,则需要经过用户再次主动授权后,才会进行数据采集。

-

-

数据传输安全

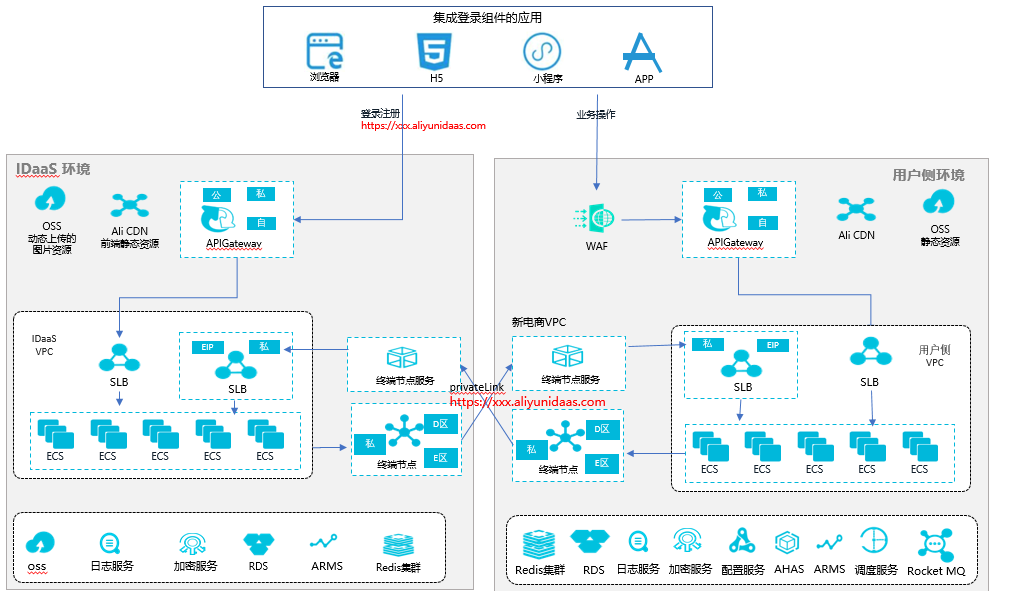

访问IDaaS服务不论互联网或者私有网络,IDaaS 统一提供 HTTPS 服务,保证数据在传输过程中防盗、防篡改。

-

数据加密算法

-

IDaaS针对用户关键信息采用加密的方式存储AES(AES/ECB/PKCS5Padding),如手机号邮箱信息;

-

针对密码系统采用摘要加盐(SHA-256,SALT)的方式存储,大大提高了密码的安全存储,只有用户能够知道密码,即使数据库被盗取也获取不到密码原文。

-

IDaaStoken签发使用jwt格式,为保证用户票据的安全性,采用AES对用户信息加密,保证即使用户token被盗取也获取不到用户信息,使用RSA非对称密钥方式进行签名,保证token的签发只用IDaaS能识别真假。

-

-

敏感数据保护

IDaaS CIAM为您提供数据识别、数据脱敏规则、审计监控能力,以此来实现数据保护。

通过数据识别,可以按照预设的数据类型规则,自动识别数据的敏感级别,当前系统内置了账号类型数据、用户类型数据以及账号扩展类型数据,安全级别依次排序为账号类型>用户类型>扩展类型。

通过数据脱敏,可以通过遮蔽显示、哈希加密等方式,对敏感数据进行脱敏。不同安全级别的数据,脱敏程度不同。

通过审计监控,可以对特定用户或者管理者的账号类型数据操作行为进行监控。

架构安全

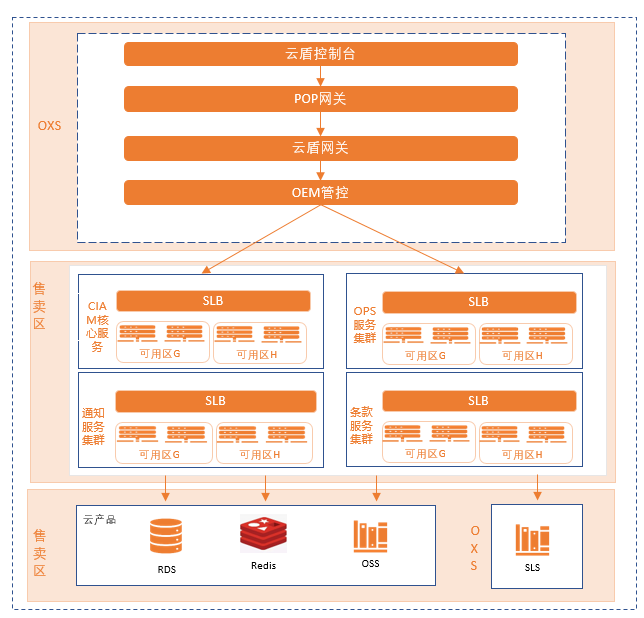

IDaaS产品整体架构采用高可用设计,全面保障产品内数据的高可用性。

-

整体采用SLB,私网访问,POP网关通过反向授权打通网络;

-

CIAM相关的各个服务部署在ECS上,并且分布在不同可用区,支持水平扩容(宙斯申请公共云独立VPC);

-

Redis各节点分布在不同可用区;Redis中的数据都是缓存数据,数据丢失会自动从数据库加载,所以无需备份;

-

RDS中主要存储:租户信息、应用信息、流量包信息,数据库每天进行一次备份,保留多份备份数据;

-

数据库主备服务器位于不同可用区,主服务器宕机,从服务器会自动接管