管理访问凭据

在使用阿里云SDK时,凭据信息(例如AccessKey、STS Token等)由Credentials工具统一管理。本文将为您介绍Credentials工具支持的凭据类型及其配置方法,帮助您快速掌握Credentials工具的使用。

背景信息

凭据是指用户证明其身份的一组信息。用户在系统中进行登录时,需要提供正确的凭据才能验证身份。常见的凭据类型有:

阿里云主账号和RAM用户的永久凭据 AccessKey(简称AK)是由AccessKey ID和AccessKey Secret组成的密钥对。

阿里云RAM角色的STS临时访问Token,简称STS Token。它是可以自定义时效和访问权限的临时身份凭据,详情请参见什么是STS。

Bearer Token。它是一种身份验证和授权的令牌类型。

前提条件

使用Credentials工具要求PHP版本 >= 5.6。强烈建议您使用cURL扩展,并使用TLS后端编译cURL 7.16.2+。

使用V2.0代系的阿里云SDK。

安装Credentials工具

如果已在系统上全局安装 Composer,请直接在项目目录中运行以下内容来安装 Alibaba Cloud Credentials for PHP 作为依赖项:

composer require alibabacloud/credentials使用最新发布Credentials依赖包,确保所有凭证支持。

请查看CHANGELOG.md获取所有已发布的版本列表。

Credentials工具配置参数介绍

Credentials工具的配置参数定义在AlibabaCloud\Credentials\Credential\Config中,凭据类型由必填参数type指定。确定凭据类型后,需根据该凭据类型选择相应的参数。下表将详细介绍type的取值范围及各类凭据类型所支持的参数。其中,√表示必填参数,-表示可选参数,×表示不支持参数。

未在下表中列出的凭据类型及参数表示不建议继续使用。

type | access_key | sts | ram_role_arn | ecs_ram_role | oidc_role_arn | credentials_uri | bearer |

accessKeyId:访问凭据ID。 | √ | √ | √ | × | × | × | × |

accessKeySecret:访问凭据密钥。 | √ | √ | √ | × | × | × | × |

securityToken:STS Token。 | × | √ | - | × | × | × | × |

roleArn:RAM角色的ARN。 | × | × | √ | × | √ | × | × |

roleSessionName:自定义会话名称,默认格式为 | × | × | - | × | - | × | × |

roleName:RAM角色名称。 | × | × | × | - | × | × | × |

disableIMDSv1:是否强制使用加固模式,默认值为 | × | × | × | - | × | × | × |

bearerToken:bearer token。 | × | × | × | × | × | × | √ |

policy:自定义权限策略。 | × | × | - | × | - | × | × |

roleSessionExpiration:会话过期时间,默认3600秒。 | × | × | - | × | - | × | × |

oidcProviderArn:OIDC提供商ARN。 | × | × | × | × | √ | × | × |

oidcTokenFilePath:OIDC Token文件路径。 | × | × | × | × | √ | × | × |

externalId:角色外部 ID,主要功能是防止混淆代理人问题。更多信息,请参见使用ExternalId防止混淆代理人问题。 | × | × | - | × | × | × | × |

credentialsURI:凭证的URI。 | × | × | × | × | × | √ | × |

STSEndpoint:STS的服务接入点,支持VPC服务接入点和公网服务接入点,可选的值请参见服务接入点,默认值为 | × | × | - | × | - | × | × |

timeout:HTTP请求的读超时时间,默认值为5000毫秒。 | × | × | - | - | - | - | × |

connectTimeout:HTTP请求的连接超时时间,默认值为10000毫秒。 | × | × | - | - | - | - | × |

初始化凭据客户端

前文已介绍Credentials工具所支持的凭据类型及其配置参数,接下来将通过详细的代码示例进一步说明,您可以根据具体情况选择适合的使用方式。

在项目中使用明文AccessKey,容易因代码仓库权限管理不当造成AccessKey泄露,会威胁该账号下所有资源的安全。建议通过环境变量、配置文件等方式保存AccessKey。

在使用Credentials工具时,建议采用单例模式。这一做法能够启用Credentials工具内置的凭据缓存功能,有效防止因多次调用接口而导致的限流问题,以及因创建多个实例而引起的资源浪费问题。详细信息请参见Session类型凭据自动刷新机制。

方式一:使用默认凭据链

当您在初始化凭据客户端不传入任何参数时,Credentials工具会使用默认凭据链方式初始化客户端。默认凭据的读取逻辑请参见默认凭据链。

<?php

use AlibabaCloud\Credentials\Credential;

// composer 自动加载机制,require_once(vendor目录下autoload.php文件)

require_once 'vendor/autoload.php';

// 不指定参数

$credClient = new Credential();

$credential = $credClient->getCredential();

$credential->getAccessKeyId();

$credential->getAccessKeySecret();

接口调用示例

方式二:使用AK

Credentials工具将使用您提供的AccessKey作为访问凭据。

阿里云账号(主账号)拥有资源的全部权限,AK一旦泄露,会给系统带来巨大风险,不建议使用。

推荐使用最小化授权的RAM用户的AK。

<?php

use AlibabaCloud\Credentials\Credential;

use AlibabaCloud\Credentials\Credential\Config;

// composer 自动加载机制,require_once(vendor目录下autoload.php文件)

require_once 'vendor/autoload.php';

$credConfig = new Config([

'type' => 'access_key',

'accessKeyId' => getenv('ALIBABA_CLOUD_ACCESS_KEY_ID'),

'accessKeySecret' => getenv('ALIBABA_CLOUD_ACCESS_KEY_SECRET'),

]);

$credClient = new Credential($credConfig);

$credential = $credClient->getCredential();

$credential->getAccessKeyId();

$credential->getAccessKeySecret();

接口调用示例

方式三:使用STS Token

Credentials工具将使用您提供的静态STS Token作为访问凭据。

<?php

use AlibabaCloud\Credentials\Credential;

use AlibabaCloud\Credentials\Credential\Config;

// composer 自动加载机制,require_once(vendor目录下autoload.php文件)

require_once 'vendor/autoload.php';

$credConfig = new Config([

'type' => 'sts',

// 从环境变量中获取AccessKey ID的值

'accessKeyId' => getenv('ALIBABA_CLOUD_ACCESS_KEY_ID'),

// 从环境变量中获取AccessKey Secret的值

'accessKeySecret' => getenv('ALIBABA_CLOUD_ACCESS_KEY_SECRET'),

// 从环境变量中获取STS Token的值

'securityToken' => getenv('ALIBABA_CLOUD_SECURITY_TOKEN'),

]);

$credClient = new Credential($credConfig);

$credential = $credClient->getCredential();

$credential->getAccessKeyId();

$credential->getAccessKeySecret();

$credential->getSecurityToken();接口调用示例

方式四:使用AK及RamRoleArn

该方式底层实现是STS Token。通过指定RAM角色的ARN(Alibabacloud Resource Name),Credentials工具可以帮助开发者前往STS换取STS Token。您也可以通过为policy赋值来限制RAM角色到一个更小的权限集合。

<?php

use AlibabaCloud\Credentials\Credential;

use AlibabaCloud\Credentials\Credential\Config;

// composer 自动加载机制,require_once(vendor目录下autoload.php文件)

require_once 'vendor/autoload.php';

$credConfig = new Config([

'type' => 'ram_role_arn',

'accessKeyId' => getenv('ALIBABA_CLOUD_ACCESS_KEY_ID'),

'accessKeySecret' => getenv('ALIBABA_CLOUD_ACCESS_KEY_SECRET'),

// 要扮演的RAM角色ARN,示例值:acs:ram::123456789012****:role/adminrole,可以通过环境变量ALIBABA_CLOUD_ROLE_ARN设置role_arn

'roleArn' => '<RoleArn>',

// 角色会话名称,可以通过环境变量ALIBABA_CLOUD_ROLE_SESSION_NAME设置role_session_name

'roleSessionName' => '<RoleSessionName>',

// 设置更小的权限策略,非必填。示例值:{"Statement": [{"Action": ["*"],"Effect": "Allow","Resource": ["*"]}],"Version":"1"}

'policy' => '<Policy>',

// 会话过期时间,非必填,默认值3600

'roleSessionExpiration' => 3600,

]);

$credClient = new Credential($credConfig);

$credential = $credClient->getCredential();

$credential->getAccessKeyId();

$credential->getAccessKeySecret();

$credential->getSecurityToken();接口调用示例

方式五:使用ECS实例RAM角色

ECS和ECI实例均支持绑定实例RAM角色,运行于实例中的程序可通过Credentials工具自动获取该角色的STS Token,从而完成凭据客户端的初始化。

Credentials工具将默认采用加固模式(IMDSv2)访问ECS的元数据服务(Meta Data Server),在使用加固模式时若发生异常,将使用普通模式兜底来获取访问凭据。您也可以通过设置参数disableIMDSv1或环境变量ALIBABA_CLOUD_IMDSV1_DISABLE,执行不同的异常处理逻辑:

当值为false(默认)时,会使用普通模式继续获取访问凭据。

当值为true时,表示只能使用加固模式获取访问凭据,会抛出异常。

服务端是否支持IMDSv2,取决于您在服务器的配置。

另外,您可以通过配置环境变量ALIBABA_CLOUD_ECS_METADATA_DISABLED=true来关闭ECS元数据的凭证访问。

使用加固模式获取临时身份凭证时,credentials的版本不低于1.2.0。

关于ECS实例元数据的介绍,请参见实例元数据。

如何为ECS和ECI实例授予RAM角色,具体操作请参见步骤一:创建RAM角色和为ECI实例授予实例RAM角色。

<?php

use AlibabaCloud\Credentials\Credential;

use AlibabaCloud\Credentials\Credential\Config;

// composer 自动加载机制,require_once(vendor目录下autoload.php文件)

require_once 'vendor/autoload.php';

$credConfig = new Config([

'type' => 'ecs_ram_role',

// 选填,该ECS角色的角色名称,不填会自动获取,但是建议加上以减少请求次数,可以通过环境变量ALIBABA_CLOUD_ECS_METADATA设置role_name

'roleName' => '<RoleName>',

// 选填,默认值:false。true:表示强制使用加固模式。false:系统将首先尝试在加固模式下获取凭据。如果失败,则会切换到普通模式(IMDSv1)进行尝试

// 'disableIMDSv1' => true,

]);

$credClient = new Credential($credConfig);

$credential = $credClient->getCredential();

$credential->getAccessKeyId();

$credential->getAccessKeySecret();

$credential->getSecurityToken();接口调用示例

方式六:使用OIDCRoleArn

若您使用OIDC认证协议,并已创建OIDC身份提供商的RAM角色,您可以通过Credentials工具传入OIDC身份提供商ARN、OIDC Token及RAM角色ARN,系统将自动调用AssumeRoleWithOIDC接口获取RAM角色的STS Token,并将该STS Token作为访问凭据。通过此方式获取的凭据支持自动刷新,详情请参见Session类型凭据自动刷新机制。例如当您的应用程序运行于已启用RRSA功能的ACK集群中时,Credentials工具支持通过读取Pod环境变量中的OIDC配置信息,调用AssumeRoleWithOIDC接口获取服务角色的STS Token,从而利用该STS Token访问阿里云相关服务。

<?php

use AlibabaCloud\Credentials\Credential;

use AlibabaCloud\Credentials\Credential\Config as CredentialConfig;

// composer 自动加载机制,require_once(vendor目录下autoload.php文件)

require_once 'vendor/autoload.php';

// 使用OIDCRoleArn初始化Credentials Client。

$credConfig = new CredentialConfig([

// 凭证类型。

'type' => 'oidc_role_arn',

// OIDC提供商ARN,可以通过环境变量ALIBABA_CLOUD_OIDC_PROVIDER_ARN设置oidc_provider_arn

'oidcProviderArn' => '<OidcProviderArn>',

// OIDC Token文件路径,可以通过环境变量ALIBABA_CLOUD_OIDC_TOKEN_FILE设置oidc_token_file_path

'oidcTokenFilePath' => '<OidcTokenFilePath>',

// RAM角色名称ARN,示例值:acs:ram::123456789012****:role/adminrole,可以通过环境变量ALIBABA_CLOUD_ROLE_ARN设置role_arn

'roleArn' => '<RoleArn>',

// 角色会话名称,可以通过环境变量ALIBABA_CLOUD_ROLE_SESSION_NAME设置role_session_name

'roleSessionName' => '<RoleSessionName>',

// 设置更小的权限策略,非必填。示例值:{"Statement": [{"Action": ["*"],"Effect": "Allow","Resource": ["*"]}],"Version":"1"}

'policy' => '<Policy>',

// 设置session过期时间,非必填。

'roleSessionExpiration' => 3600,

]);

$credClient = new Credential($credConfig);

$credential = $credClient->getCredential();

$credential->getAccessKeyId();

$credential->getAccessKeySecret();

$credential->getSecurityToken();

接口调用示例

方式七:使用URI凭据

通过封装STS服务并对外暴露服务的URI,外部服务能够通过该URI获取STS Token,从而有效降低AK等敏感信息的暴露风险。Credentials工具支持通过访问您所提供的URI来获取STS Token,并将该STS Token作为访问凭据。通过此方式获取的凭据支持自动刷新,详情请参见Session类型凭据自动刷新机制。

<?php

namespace AlibabaCloud\SDK\Sample;

use AlibabaCloud\Credentials\Credential;

use AlibabaCloud\Credentials\Credential\Config;

// composer 自动加载机制,require_once(vendor目录下autoload.php文件)

require_once 'vendor/autoload.php';

// 使用URI凭据初始化Credentials Client。

$credConfig = new Config([

// 凭证类型。

'type' => 'credentials_uri',

// 凭证的 URI,格式为http://local_or_remote_uri/,可以通过环境变量ALIBABA_CLOUD_CREDENTIALS_URI设置credentials_uri

'credentialsURI' => '<CredentialsUri>',

]);

$credClient = new Credential($credConfig);

$credential = $credClient->getCredential();

$credential->getAccessKeyId();

$credential->getAccessKeySecret();

$credential->getSecurityToken();该地址必须满足如下条件:

支持GET请求。

响应 200 状态码。

响应体为如下的结构:

{ "AccessKeyId": "AccessKeyId", "AccessKeySecret": "AccessKeySecret", "Expiration": "2021-09-26T03:46:38Z", "SecurityToken": "SecurityToken" }

接口调用示例

方式八:使用Bearer Token

目前只有云呼叫中心CCC这款产品支持Bearer Token。

<?php

use AlibabaCloud\Credentials\Credential;

use AlibabaCloud\Credentials\Credential\Config;

// composer 自动加载机制,require_once(vendor目录下autoload.php文件)

require_once 'vendor/autoload.php';

$credConfig = new Config([

'type' => 'bearer',

// 填入您的Bearer Token

'bearerToken' => '<BearerToken>',

]);

$credClient = new Credential($credConfig);

$credential = $credClient->getCredential();

$credential->getBearerToken();接口调用示例

默认凭据链

当您的程序开发环境和生产环境采用不同的凭据类型,常见做法是在代码中获取当前环境信息,编写获取不同凭据的分支代码。借助Credentials工具的默认凭据链,您可以用同一套代码,通过程序之外的配置来控制不同环境下的凭据获取方式。当您在不传入参数的情况下,直接使用$credential = new Credential();初始化凭据客户端时,阿里云SDK将会尝试按照如下顺序查找相关凭据信息。

1. 使用环境变量

如果未找到系统属性中的凭据信息,Credentials工具会继续检查环境变量。

如果 ALIBABA_CLOUD_ACCESS_KEY_ID 和 ALIBABA_CLOUD_ACCESS_KEY_SECRET 均存在且非空,则使用它们作为默认凭据。

如果同时设置了 ALIBABA_CLOUD_ACCESS_KEY_ID、ALIBABA_CLOUD_ACCESS_KEY_SECRET 和 ALIBABA_CLOUD_SECURITY_TOKEN,则使用STS Token作为默认凭据。

2. 使用OIDC RAM角色

如果仍未获取到凭据信息,Credentials工具会检查以下与OIDC RAM角色相关的环境变量:

ALIBABA_CLOUD_ROLE_ARN:RAM角色名称ARN。

ALIBABA_CLOUD_OIDC_PROVIDER_ARN:OIDC提供商ARN。

ALIBABA_CLOUD_OIDC_TOKEN_FILE:OIDC Token文件路径。

如果以上三个环境变量均存在且非空,Credentials将会使用变量内容调用STS服务的AssumeRoleWithOIDC接口换取STS Token作为默认凭据。

3. 使用config.json配置文件

如果仍未获取到凭据信息,Credentials工具会尝试从默认路径加载config.json配置文件,并获取指定的凭据作为默认凭据。该文件的默认完整路径如下:

Linux/Mac:

~/.aliyun/config.jsonWindows:

C:\Users\USER_NAME\.aliyun\config.json

如果您需要通过此方式配置凭据,您可以使用阿里云CLI工具配置凭据,或手动在相应路径下创建config.json配置文件。内容格式示例如下:

{

"current": "<PROFILE_NAME>",

"profiles": [

{

"name": "<PROFILE_NAME>",

"mode": "AK",

"access_key_id": "<ALIBABA_CLOUD_ACCESS_KEY_ID>",

"access_key_secret": "<ALIBABA_CLOUD_ACCESS_KEY_SECRET>"

},

{

"name": "<PROFILE_NAME1>",

"mode": "StsToken",

"access_key_id": "<ALIBABA_CLOUD_ACCESS_KEY_ID>",

"access_key_secret": "<ALIBABA_CLOUD_ACCESS_KEY_SECRET>",

"sts_token": "<SECURITY_TOKEN>"

},

{

"name":"<PROFILE_NAME2>",

"mode":"RamRoleArn",

"access_key_id":"<ALIBABA_CLOUD_ACCESS_KEY_ID>",

"access_key_secret":"<ALIBABA_CLOUD_ACCESS_KEY_SECRET>",

"ram_role_arn":"<ROLE_ARN>",

"ram_session_name":"<ROLE_SESSION_NAME>",

"expired_seconds":3600

},

{

"name":"<PROFILE_NAME3>",

"mode":"EcsRamRole",

"ram_role_name":"<RAM_ROLE_ARN>"

},

{

"name":"<PROFILE_NAME4>",

"mode":"OIDC",

"oidc_provider_arn":"<OIDC_PROVIDER_ARN>",

"oidc_token_file":"<OIDC_TOKEN_FILE>",

"ram_role_arn":"<ROLE_ARN>",

"ram_session_name":"<ROLE_SESSION_NAME>",

"expired_seconds":3600

},

{

"name":"<PROFILE_NAME5>",

"mode":"ChainableRamRoleArn",

"source_profile":"<PROFILE_NAME>",

"ram_role_arn":"<ROLE_ARN>",

"ram_session_name":"<ROLE_SESSION_NAME>",

"expired_seconds":3600

}

]

}

参数名称 | 参数介绍 |

current | 指定凭据名称以获取相应的凭据配置信息,其值为 |

profiles | 凭据信息集合。通过参数

|

4. 使用ECS实例RAM角色

如果未找到更高优先级的凭据信息,Credentials会尝试通过ECS实例绑定的RAM角色获取凭据。默认情况下,Credentials会使用加固模式(IMDSv2)访问ECS的元数据服务(Meta Data Server),以获取ECS实例RAM角色的STS Token作为默认凭据信息。程序会自动访问ECS的元数据服务拿到RoleName信息,再去获取凭证,也就是两次请求。若想减少一次请求,可以直接在环境变量中配置 ALIBABA_CLOUD_ECS_METADATA 来指定实例RAM角色名称。在使用加固模式时若发生异常,将使用普通模式兜底来获取访问凭据。您也可以通过设置环境变量 ALIBABA_CLOUD_IMDSV1_DISABLE,执行不同的异常处理逻辑:

当值为false时,会使用普通模式继续获取访问凭据。

当值为true时,表示只能使用加固模式获取访问凭据,会抛出异常。

服务端是否支持IMDSv2,取决于您在服务器的配置。

另外,您可以通过配置环境变量ALIBABA_CLOUD_ECS_METADATA_DISABLED=true来关闭ECS元数据的凭证访问。

关于ECS实例元数据的介绍,请参见实例元数据。

如何为ECS和ECI实例授予RAM角色,具体操作请参见创建RAM角色和为ECI实例授予实例RAM角色。

5. 使用Credentials工具URI

如果仍未获取到凭据信息,Credentials工具会检查环境变量 ALIBABA_CLOUD_CREDENTIALS_URI,如果该变量存在且指向一个有效的URI地址,Credentials通过访问该URI来获取STS Token作为默认凭据。

自定义凭证提供程序链

可通过自定义程序链代替默认程序链的寻找顺序,也可以自行编写闭包传入提供者。

<?php

use AlibabaCloud\Credentials\Providers\ChainProvider;

ChainProvider::set(

ChainProvider::ini(),

ChainProvider::env(),

ChainProvider::instance()

);Session类型凭据自动刷新机制

Session类型凭据包含ram_role_arn、ecs_ram_role、oidc_role_arn以及credentials_uri,该类型凭据在Credentials工具中内置了凭据自动刷新机制。当凭据客户端首次获取凭据后,Credentials工具会将获取的凭据信息保存至缓存中。在后续使用过程中,同一凭据客户端实例将自动从缓存中提取凭据;若缓存中的凭据信息已过期,则凭据客户端实例将重新获取凭据,并更新缓存中的值。

对于ecs_ram_role类型凭据,Credentials工具将会在缓存中的值过期前15分钟进行提前刷新。

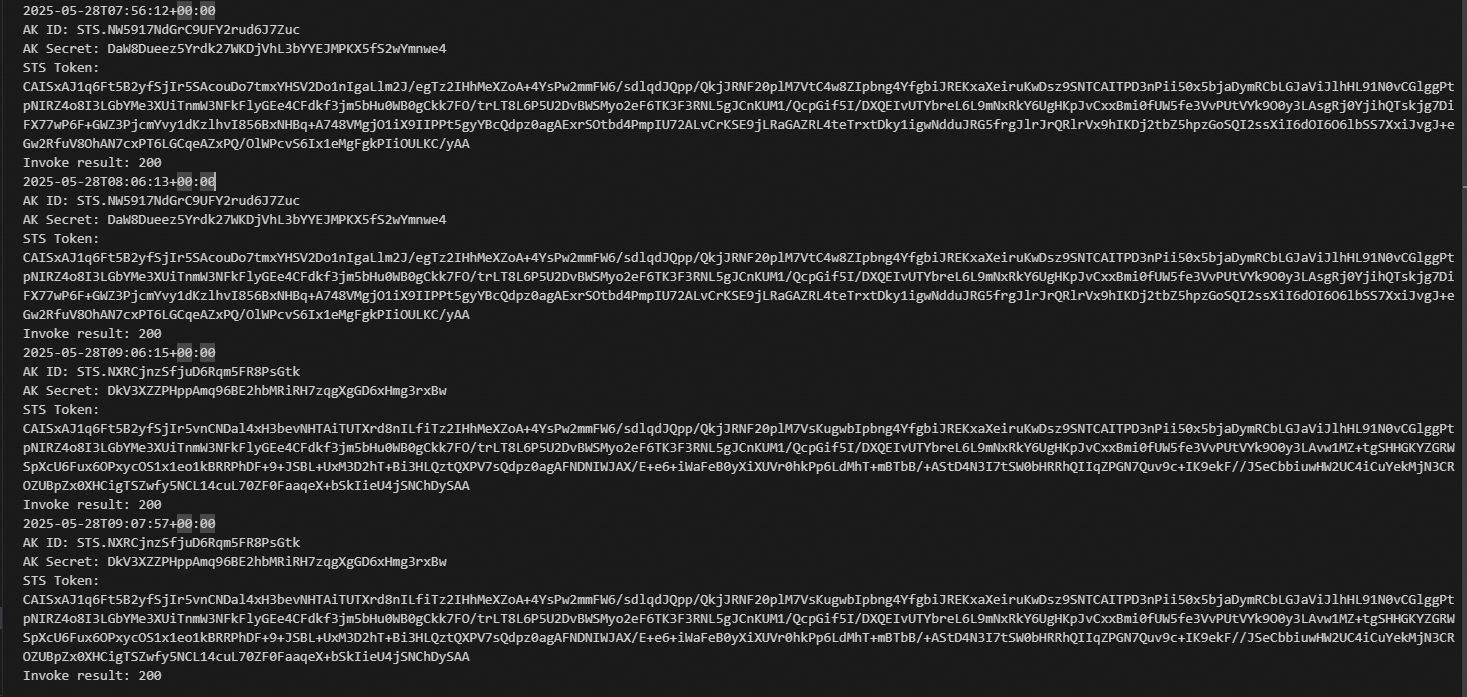

下面将采用单例模式创建凭据客户端,通过多个时间段获取凭据来验证凭据刷新机制,并通过调用OpenAPI确保所获取的凭据处于可用状态。

<?php

namespace Sample;

require_once 'vendor/autoload.php';

use AlibabaCloud\Credentials\Credential;

use AlibabaCloud\Credentials\Credential\Config as CredentialConfig;

use AlibabaCloud\SDK\Ecs\V20140526\Ecs;

use AlibabaCloud\SDK\Ecs\V20140526\Models\DescribeRegionsRequest;

use Darabonba\OpenApi\Models\Config as OpenApiConfig;

use RuntimeException;

class Sample

{

/**

* @var Credential|null

*/

private static $credentialInstance = null;

/**

* @return Credential

* @throws RuntimeException

*/

private static function getCredentialClient(): Credential

{

if (self::$credentialInstance === null) {

try {

$config = new CredentialConfig([

'type' => 'ram_role_arn',

'accessKeyId' => getenv('ALIBABA_CLOUD_ACCESS_KEY_ID'),

'accessKeySecret' => getenv('ALIBABA_CLOUD_ACCESS_KEY_SECRET'),

'roleArn' => getenv('ALIBABA_CLOUD_ROLE_ARN'),

'roleSessionName' => 'RamRoleArnTest',

'roleSessionExpiration' => 3600,

]);

self::$credentialInstance = new Credential($config);

} catch (\Exception $e) {

throw new RuntimeException("Credential initialization failed: " . $e->getMessage(), 0, $e);

}

}

return self::$credentialInstance;

}

/**

* @var Ecs|null

*/

private static $ecsClientInstance = null;

/**

* @return Ecs

* @throws RuntimeException

*/

private static function getEcsClient(): Ecs

{

if (self::$ecsClientInstance === null) {

try {

$config = new OpenApiConfig([

'credential' => self::getCredentialClient(),

'endpoint' => 'ecs.cn-hangzhou.aliyuncs.com'

]);

self::$ecsClientInstance = new Ecs($config);

} catch (\Exception $e) {

throw new RuntimeException("ECS client initialization failed: " . $e->getMessage(), 0, $e);

}

}

return self::$ecsClientInstance;

}

public static function main(): void

{

$task = function () {

// 获取凭证并打印

$credentialClient = self::getCredentialClient();

$credential = $credentialClient->getCredential();

echo date('c') . PHP_EOL;

echo "AK ID: {$credential->accessKeyId}" . PHP_EOL;

echo "AK Secret: {$credential->accessKeySecret}" . PHP_EOL;

echo "STS Token: {$credential->securityToken}" . PHP_EOL;

// 调用 ECS 接口验证凭据是否可用

$ecsClient = self::getEcsClient();

$request = new DescribeRegionsRequest();

try {

$response = $ecsClient->describeRegions($request);

echo sprintf("Invoke result: %d" . PHP_EOL, $response->statusCode);

} catch (\Exception $e) {

throw new RuntimeException("ECS client execution failed: " . $e->getMessage(), 0, $e);

}

};

call_user_func($task); // 0秒调用

sleep(600); // 等待600秒

call_user_func($task);

sleep(3600); // 等待3600秒

call_user_func($task);

sleep(100); // 等待100秒

call_user_func($task);

}

}

// 执行主函数

Sample::main();

根据日志显示结果进行分析:

在第一次调用时,由于未缓存凭据信息,系统根据配置获取凭据信息。获取到凭据后,凭据信息被保存在缓存中。

第二次调用所使用的凭据信息与第一次相同,表明第二次调用是从缓存中提取的凭据信息。

第三次调用时,由于凭据的过期时间(RoleSessionExpiration)被设置为3600秒,而第三次调用发生在第一次调用之后的4200秒,此时缓存中的凭据已过期。因此,SDK依据自动刷新机制重新获取了新的凭据信息,并将新获取的凭据信息再次保存于缓存中。

第四次调用所使用的凭据信息与第三次重新获取的凭据信息一致,这表明缓存中的凭据在过期后已被更新为新的凭据。

相关文档

RAM相关的基本概念,请参见基本概念。

如何创建AccessKey,请参见创建AccessKey。

如何通过程序方式创建RAM用户、AccessKey、RAM角色、权限策略及进行授权等操作,请参见RAM SDK概览。

如何通过程序方式进行角色扮演,请参见STS SDK概览。

关于RAM及STS相关的API信息,请参见API参考。