网站使用未加密的HTTP协议时,用户数据在传输过程中容易被窃取,浏览器也会提示“不安全”,影响用户信任和业务安全。通过在Windows Apache服务器上部署SSL证书,可以启用HTTPS加密通信。本文介绍如何在Windows系统上的Apache服务器部署SSL证书,以及安装后HTTPS效果验证等步骤。

适用范围

开始配置前,确保满足以下条件:

证书状态:已拥有由权威机构签发的 SSL 证书。若证书即将过期或已过期,请先续费SSL证书。

域名匹配:确保证书能够匹配所有需保护的域名。如需添加或修改域名,可根据需求购买正式证书或追加和更换域名。

精确域名:仅对指定域名生效。

example.com仅对example.com生效。www.example.com仅对www.example.com生效。

通配符域名:仅对其一级子域名生效。

*.example.com对www.example.com、a.example.com等一级子域名生效。*.example.com对根域名example.com和多级子域名a.b.example.com不生效。

说明如需匹配多级子域名,绑定域名中需包含该域名(如

a.b.example.com),或包含相应的通配符域名(如*.b.example.com)。服务器权限:需要使用

Administrator账户或一个具有管理员权限的账户。域名备案与解析:

ICP 备案:域名已完成工信部 ICP 备案(仅适用于中国内地服务器)。

域名解析:域名已通过 A 记录解析至服务器的公网 IP。

说明可访问网络诊断分析工具,输入域名,检查 DNS 服务商解析结果和备案检查项,确保满足要求。

环境依赖:本文以Windows Server 2025操作系统、Apache-2.x 版本为例介绍。本文中Apache的示例安装目录为

C:\Apache24。说明不同版本的操作系统或Web服务器,部署操作可能有所差异。

操作步骤

步骤一:准备SSL证书

进入SSL证书管理页面,在目标证书操作列单击更多进入证书详情页面,然后在下载页签中下载服务器类型为Apache的证书。

解压下载的证书压缩包:

若同时包含证书文件(<绑定域名>_public.crt)、中间证书文件(<绑定域名>_chain.crt)和私钥文件(<绑定域名>.key),请妥善保存上述文件,后续部署时均需使用。

若仅包含证书文件(<绑定域名>_public.crt)、中间证书文件(<绑定域名>_chain.crt),不含私钥文件(<绑定域名>.key),需配合您本地保存的私钥文件一起部署。

说明若申请证书时使用 OpenSSL、Keytool 等工具生成 CSR 文件,私钥文件仅保存在您本地,下载的证书包中不包含私钥。如私钥遗失,证书将无法使用,需重新购买正式证书并生成CSR和私钥。

将证书文件、中间证书文件和私钥文件上传至服务器,并存放在一个安全的外部目录(本文示例路径为

D:\cert)。说明以下操作以阿里云 ECS 为例,其它类型的服务器请参考其官方文档。

访问ECS控制台-实例。在页面左侧顶部,选择目标资源所在的资源组和地域。

进入目标实例详情页,单击远程连接,选择通过Workbench远程连接。根据页面提示登录,进入服务器桌面。

单击服务器左下角开始菜单,查找并打开名为此电脑、计算机或文件资源管理器的选项。

双击重定向的驱动程序和文件夹下的***上的workbench,从本地拖动证书文件至该目录,然后右键刷新文件夹。

将目标文件复制到

D:\cert目录。重要重新连接、退出实例时,Workbench会自动清除该实例重定向的驱动程序和文件夹中已上传的所有文件信息以节省空间,该目录仅用于文件传输,请不要保存文件。

步骤二:配置系统与网络环境

开放安全组的 443 端口。

重要若您的服务器部署在云平台,请确保其安全组已开放入方向 443 端口 (TCP),否则外部无法访问服务。以下操作以阿里云 ECS 为例,其他云平台请参考其官方文档。

开放服务器防火墙的443端口。

登录Windows服务器,单击左下角开始菜单,打开控制面板。

点击。

如果防火墙处于如下图的关闭状态,无需额外操作。

如果防火墙已开启,请参考以下步骤放行HTTPS规则。

单击左侧,检查是否存在协议为TCP,本地端口为443,操作为阻止的入站规则。

若存在此类规则,需要右键单击相应规则并选择属性,在常规页签,将其修改为允许连接并应用。

更多防火墙配置,请参见配置防火墙规则。

步骤三:在Apache服务器部署证书

以管理员权限运行命令提示符 (cmd.exe),执行以下操作:

前往Apache的安装目录,执行以下命令,检查Apache的安装版本。

# 在命令行中,进入Apache安装目录下,使用相对路径执行 .\httpd.exe -v请根据不同的Apache安装版本,参考如下步骤修改配置文件。

Apache 2.4.8 及更高版本

合并证书文件,。

若存在中间证书,需将服务器证书文件(domain_name_public.crt)和中间证书文件(domain_name_chain.crt)按顺序合并为一个完整的证书链文件(domain_name_fullchain.pem)。

# 将中间证书文件内容追加到服务器证书之后,形成一个完整的证书链文件 copy /b domain_name_public.crt + domain_name_chain.crt domain_name_fullchain.pem合并完成后,最终只需要两个文件:

domain_name_fullchain.pem和domain_name.key。修改配置文件。

打开目标配置文件(如:

httpd-ssl.conf),增加如下配置:<VirtualHost *:443> # 请将example.com替换为您证书绑定的域名。 ServerName example.com # SSL引擎开关 SSLEngine on # 证书文件。请使用合并后的实际证书文件(domain_name_fullchain.pem)路径。 # 若无中间证书文件,请直接使用服务器证书文件(domain_name_public.crt)路径。 SSLCertificateFile D:\cert\domain_name_fullchain.pem # 私钥文件。请替换为实际的私钥文件路径。 SSLCertificateKeyFile D:\cert\domain_name.key # 其他配置 # ... </VirtualHost>

Apache 2.4.7 及更早版本

打开目标配置文件(如:

httpd-ssl.conf),增加如下配置:<VirtualHost *:443> # 请将example.com替换为您证书绑定的域名。 ServerName example.com # SSL引擎开关 SSLEngine on # 证书文件。请替换为实际的证书文件路径。 SSLCertificateFile D:\cert\domain_name_public.crt # 证书链文件(单独指定)。请替换为实际的中间证书文件路径。 # 若无中间证书文件,则无需配置此项 SSLCertificateChainFile D:\cert\domain_name_chain.crt # 私钥文件。请替换为实际的私钥文件路径。 SSLCertificateKeyFile D:\cert\domain_name.key # 其他配置 # ... </VirtualHost>可选:设置HTTP请求自动跳转到HTTPS。

在目标配置文件中,修改当前域名的

<VirtualHost>,添加Rewrite指令:<VirtualHost *:80> ServerName example.com RewriteEngine On RewriteRule ^ https://%{HTTP_HOST}%{REQUEST_URI} [L,R=301] </VirtualHost>确认以上配置修改完成并保存后,进入Apache的

bin目录,执行以下命令检查语法是否有误。.\httpd.exe -t如果返回

Syntax OK,则表示配置无误。如果报错,根据错误提示检查配置文件。重启Apache服务。

如果语法正确,执行以下命令重启服务,以使SSL相关配置生效。

.\httpd.exe -k restart说明也可在Windows的“服务”管理(

services.msc)中找到Apache服务并重启。

步骤四:验证部署结果

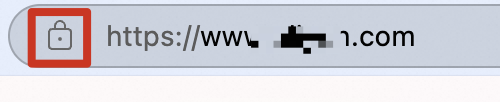

请通过 HTTPS 访问您已绑定证书的域名(如

https://yourdomain.com,yourdomain.com需替换为实际域名)。若浏览器地址栏显示安全锁图标,说明证书已成功部署。如访问异常或未显示安全锁,请先清除浏览器缓存或使用无痕(隐私)模式重试。

Chrome 浏览器自 117 版本起,地址栏中的

已被新的

已被新的 替代,需单击该图标后查看安全锁信息。

替代,需单击该图标后查看安全锁信息。

如仍有问题,请参考常见问题进行排查。

应用于生产环境

在生产环境部署时,遵循以下最佳实践可提升安全性、稳定性和可维护性:

使用非管理员权限用户运行:

为应用创建专用的、低权限的系统用户,切勿使用拥有管理员权限的账户运行应用。

说明建议使用网关层配置 SSL的方案,即将证书部署在负载均衡SLB上,由其终结 HTTPS 流量,再将解密后的 HTTP 流量转发到后端应用。

凭证外部化管理:

切勿将密码等敏感信息硬编码在代码或配置文件中。使用环境变量、Vault 或云服务商提供的密钥管理服务来注入凭证。

启用 HTTP 到 HTTPS 强制跳转:

确保所有通过 HTTP 访问的流量都被自动重定向到 HTTPS,防止中间人攻击。

配置现代 TLS 协议:

在服务器配置中禁用老旧且不安全的协议(如 SSLv3, TLSv1.0, TLSv1.1),仅启用 TLSv1.2 和 TLSv1.3。

证书监控与自动续期:

建议在证书部署完成后,为域名开启域名监控功能。阿里云将自动检测证书有效期,并在证书到期前发送提醒,帮助您及时续期,避免服务中断。具体操作请参见购买并开启公网域名监控。

常见问题

安装或更新证书后,证书未生效或 HTTPS 无法访问

常见原因如下:

域名未完成备案。请参见ICP备案流程。

服务器安全组或防火墙未开放 443 端口。请参见配置系统与网络环境。

证书的绑定域名未包含当前访问的域名。请参见域名匹配。

修改 Apache 配置文件后,未重启Apache服务。具体操作可参见检查并重启Apache服务。

证书文件未正确替换,或 Apache 配置未正确指定证书路径。请检查 Apache 配置文件和所用证书文件是否为最新且有效。

域名已接入 CDN、SLB 或 WAF 等云产品,但未在相应产品中安装证书。请参阅流量经过多个云产品时证书的部署位置完成相关操作。

当前域名的 DNS 解析指向多台服务器,但证书仅在部分服务器上安装。需分别在每个服务器中安装证书。

如需进一步排查,请参考:根据浏览器错误提示解决证书部署问题 和 SSL证书部署故障自助排查指南。

如何更新(替换)Apache 中已安装的 SSL 证书

请先备份服务器上原有的证书文件(.crt,以及.key文件),然后登录数字证书管理服务控制台,下载新的证书文件,并上传到目标服务器覆盖原有文件(确保路径和文件名一致)。最后,重启Apache服务,使新证书生效。