云服务器ECS进入黑洞后,阿里云会将流向该IP的数据包全部丢弃,您将无法通过公网访问到该IP。您可以先预估黑洞自动解除时间,等待到期后自动解除。如果业务紧急,也可以通过更换ECS实例的公网IP或者将业务迁移到其他ECS实例,快速恢复业务。本文介绍云服务器ECS进入黑洞后如何快速恢复业务。

更换ECS实例的公网IP或者更换业务服务器后,攻击者仍可以通过ping域名等手段获取到新的IP,从而再次发起攻击,因此要解除根本问题,请购买DDoS原生防护或DDoS高防。

预估黑洞自动解除时间

如果您未购买DDoS原生防护或DDoS高防,只能等黑洞到期后自动解除。如果您已经购买DDoS原生防护或DDoS高防,业务接入防护后,可以手动解除黑洞,无需等待自动解除。具体操作,请参见解除黑洞(DDoS原生防护)、解除黑洞(DDoS高防)。

查看ECS实例最后遭受攻击的时间。

登录流量安全产品控制台,在事件中心页面定位到ECS实例的公网IP,单击查看详情,查看最后遭受攻击的时间。

说明资产遭受多次DDoS攻击时,黑洞解除时间从最后一次DDoS攻击结束的时间开始计算。

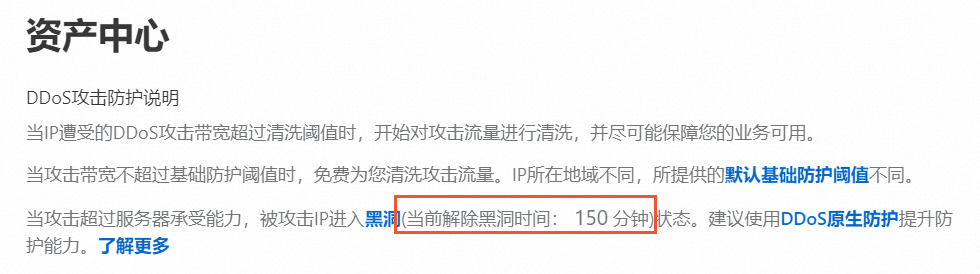

查看当前黑洞解除时间。

在资产中心页面查看当前黑洞解除时间,该时间为黑洞的总时长。默认黑洞时长为2.5小时,实际会根据资产被攻击频率有差异,从30分钟到24小时不等,少数情况下可能会更久。

预估黑洞自动解除时间。

例如,您最后遭受攻击的时间为12:30,当前解除黑洞时间为150分钟,则预计黑洞在15:00解除。

说明该时间仅为预估时间,如果您的公网IP仍持续遭受DDoS攻击,则该时间可能会延长。

您可以等待黑洞到期后自动解除,如果业务紧急,可以通过如下方式快速恢复业务。

更换ECS实例的公网IP或者业务服务器后,您需要根据实际业务及时修改DNS解析配置、修改数据库连接配置等。

方案一:更换ECS实例的公网IP

如果黑洞后频繁更换ECS实例的公网IP,由于云服务器一直遭受攻击,攻击流量可能会导致云平台风险,从而引起平台对阿里云账号的限制措施,包括但不局限于停止新购实例。

更换弹性公网IP(EIP)

(可选)申请新的弹性公网IP。

具体操作,请参见申请EIP。

解绑已绑定到ECS实例上的弹性公网IP。

具体操作,请参见将EIP与云资源解绑。

重要按量付费EIP解绑后,仍需支付EIP配置费,如果不再使用请自行释放EIP。

关于EIP配置费,请参见按量付费。

释放按量付费EIP,请参见释放按量计费EIP实例。

包年包月EIP解绑后,如果不再使用,可以直接退订该EIP实例。更多信息,请参见退订规则说明。

绑定新的弹性公网IP至ECS实例上。

具体操作,请参见将EIP绑定至ECS实例。

更换固定公网IP

实例创建时间不足6小时

登录ECS管理控制台,在左侧导航栏,单击实例。

在ECS实例的操作列,选择。

实例创建时间超过6小时

(条件可选)按固定带宽计费的包年包月实例,需将按固定带宽计费转换为按使用流量计费。

具体操作,请参见按固定带宽转按使用流量。

将ECS实例的固定公网IP地址转换为弹性公网IP(EIP)。

具体操作,请参见专有网络类型ECS固定公网IP转为弹性公网IP。

解绑已绑定到ECS实例上的弹性公网IP。

具体操作,请参见将EIP与云资源解绑。

重要按量付费EIP解绑后,仍需支付EIP配置费,如果不再使用请自行释放EIP。

关于EIP配置费,请参见按量付费。

释放按量付费EIP,请参见释放按量计费EIP实例。

包年包月EIP解绑后,如果不再使用,可以直接退订该EIP实例。更多信息,请参见退订规则说明。

通过调整ECS公网带宽大小(大于1 Mbps),从而分配一个新的固定公网IP地址。

具体操作,请参见包年包月实例修改带宽或按量付费实例修改带宽。

方案二:利用镜像创建配置相同的ECS实例,更换业务服务器

为黑洞中的ECS实例创建自定义镜像。具体操作,请参见创建自定义镜像。

说明建议您在运维过程中,为ECS实例定期创建快照,在需要快速恢复业务时,通过快照创建自定义镜像以恢复业务。具体操作,请参见创建自动快照策略、使用快照创建自定义镜像。

使用自定义镜像,快速创建相同配置的ECS实例。具体操作,请参见使用自定义镜像创建实例。

方案三:通过服务器迁移中心,更换业务服务器

服务器迁移中心 SMC(Server Migration Center)是阿里云提供的迁移平台,建议您先通过SMC将黑洞中的ECS实例迁移为自定义镜像,然后再通过自定义镜像创建新的ECS实例。

将黑洞中的ECS实例导入到SMC的迁移源。具体操作,请参见步骤一:导入迁移源。

创建迁移任务,将系统配置、业务数据等迁移为自定义镜像。具体操作,请参见步骤二:创建并启动迁移任务。

使用自定义镜像,快速创建相同配置的ECS实例。具体操作,请参见使用自定义镜像创建实例。

方案四:登录黑洞中的ECS实例,迁移业务数据

黑洞中的ECS实例无法通过公网远程连接,但您可以尝试通过Workbench、会话管理、VNC,或者通过同VPC内的ECS实例进行连接。

通过Workbench、会话管理、VNC连接ECS实例的详细操作,请参见连接实例。本文以通过同VPC内的ECS实例连接为例。

注意事项

ECS实例需要与黑洞中的ECS实例属于同一地域、同一VPC、同一安全组内,并确保网络是连通的。安全组的详细介绍,请参见安全组概述。

操作步骤

登录状态正常的ECS实例的私网IP或者公网IP。

在状态正常的ECS实例中,通过命令或工具连接黑洞ECS实例的私网IP或者公网IP。

下表中列出了常用的连接方式。

黑洞ECS实例的操作系统

状态正常的ECS实例的操作系统

连接方式

参考文档

Windows

Windows

通过远程桌面连接(MSTSC)连接。

Linux

通过rdesktop工具。

Linux

Windows

通过PuTTY工具。

Linux

通过SSH命令。

ssh root@<实例的固定公网IP或EIP>将文件转移至正常访问的ECS实例。

相关文档

下载遭受攻击的证据,并向网监报案。详细信息,请参见遭受攻击后如何向网监报案。

了解阿里云黑洞策略的详细介绍,请参见阿里云黑洞策略。

关于云服务器ECS等云产品的黑洞阈值,请参见DDoS基础防护黑洞阈值。

了解DDoS防护产品,请参见什么是DDoS原生防护、什么是DDoS高防。

> 网络和安全组 > 更换公网IP

> 网络和安全组 > 更换公网IP