云安全中心充分利用云原生架构优势、多年云上安全防护经验和前沿的安全攻防技术,提供全面的安全解决方案。这些解决方案涵盖云资产管理、安全配置核查、主动防御、安全加固、云产品配置评估和安全可视化等关键领域。

通过整合云上海量日志、分析模型和超强算力,云安全中心构建了强大的安全态势感知平台,该平台可有效发现和阻止包括病毒传播、黑客攻击、勒索加密、漏洞利用、AK泄露、恶意挖矿在内的多种安全威胁,帮助您实现一体化、自动化的安全运营闭环,保护多云环境下的主机、容器、虚拟机等工作负载不受侵害,同时符合监管合规标准。

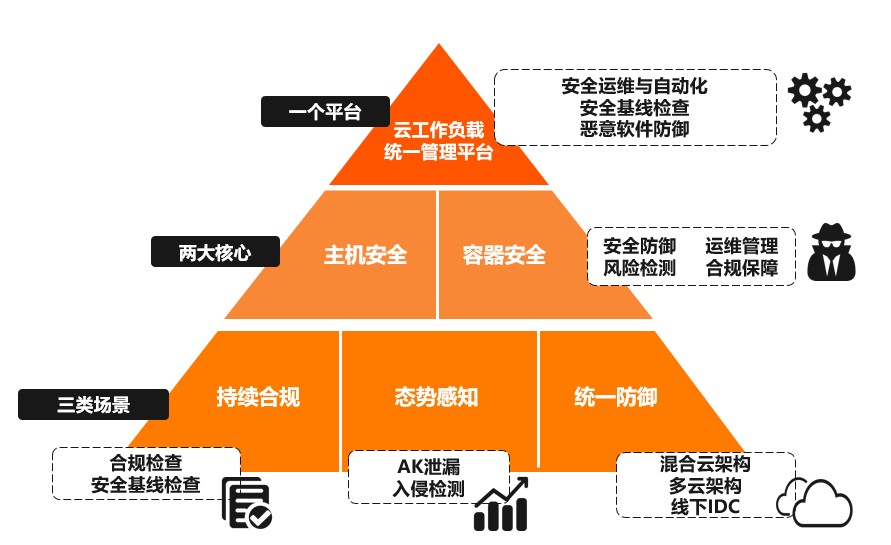

产品架构

云安全中心构建了涵盖网络层、主机层、应用层的安全纵深防护体系,包括网络入侵防护、主机入侵防护、Web应用防护、Web漏洞检测、木马检测等完整的安全防护。安全纵深防护体系利用大数据分析技术,为各个层面的防护系统提供更精确的算法和规则支持。

网络层

在云环境的网络边界,通过流量镜像的方式对出入云平台的所有网络流量进行逐包检测分析。

应用层

通过扫描Web漏洞、检测Web攻击、分析应用层访问记录,在保障应用安全的基础上,将应用层发现的信息上报至数据分析集群。

主机层

实时检测主机资产,及时发现异常进程、异常端口、异常网络连接行为,并定期扫描主机漏洞及配置风险项,全面防护主机资产。

云安全中心依托大数据安全分析平台,通过机器学习和数据建模发现潜在的入侵和攻击威胁,建立以云安全中心为核心的威胁检测体系。通过对用户海量数据的实时分析,安全事件关联查询,发现用户网络和业务系统中的异常行为,并进行威胁告警。同时,面对黑客的渗透、社会工程学攻击、网络攻击、钓鱼攻击,进行快速应急响应并生成安全威胁情报,为安全决策提供重要参考。

产品优势

统一防护管理

支持对阿里云、线下IDC及跨云平台的服务器、容器、云产品进行统一安全防护管理。

全面攻击检测

通过250+威胁检测模型和八大防护引擎提供全链路的威胁检测能力,实现快速定位最新风险进行防护。

稳定可靠

采用云端检测终端处置的方案,占用服务器侧资源少。百万量级服务器的装机量,低消耗模式下单核CPU的使用率不超过10%,不影响正常业务。

功能丰富全面

产品能力覆盖CWPP和CSPM两大安全体系防护的能力要求,同时提供容器全生命周期安全防护能力,仅需部署云安全中心户端即可实现安全管理。

应用场景

等保合规场景

场景说明

通过等保测评在满足国家行业监管要求的同时,能帮助企业明确安全目标,系统化进行信息系统安全建设,降低安全隐患及被攻击的风险,能向客户及利益相关方展示信息系统安全性承诺,增强客户、合作伙伴及利益相关方的信心。针对等保测评中的具体要求,您需要选择合适的产品帮助您落实各项安全措施,满足具体检查项的要求。

等保2.0合规方案

对于等保2.0二级中针对服务器主机安全的入侵防范、身份鉴别、安全审计等方面的要求,云安全中心提供的基线检查和修复等能力可应答其中15+要求项,助力您满足测评要求。在需要重要保障的时间内,云安全中心可针对主要的网站进行安全加固,防止网站被黑客攻击、恶意篡改。

混合云主机安全场景

场景说明

面对云上众多安全威胁时,混合云业务场景不同平台安全水位不一致导致业务系统容易受到攻击,且难以同时监控和管理不同类型主机的安全状态,该场景存在系统安全薄弱点多,运维难度大,安全风险高等问题。

混合云、多云主机安全方案

云安全中心支持防护阿里云、线下IDC、其他云厂商等多种环境下的服务器主机,通过云安全中心控制台实现对云上、云外服务器的统一防护及运维,包括病毒查杀、漏洞扫描、防勒索等安全防护,降低安全管理成本,提升系统整体的安全水位。

容器安全场景

场景说明

随着企业云上容器化进程的不断发展,多种攻击方式的不断演化,容器在构建、部署和运行阶段都可能受到黑客攻击,影响业务正常运行。使用容器架构的企业必须关注容器安全,选择合适的容器安全产品加固容器安全,保障业务平稳运行。

容器安全解决方案

基于阿里云容器安全ATT&CK攻防矩阵,云安全中心覆盖容器构建、部署和运行三大生命周期阶段,通过云原生方式,多维立体构建容器安全能力,为企业云上容器化进程提供全方位安全保障。

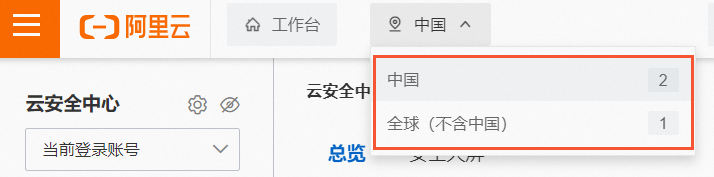

区域说明

云安全中心有两个服务中心:杭州服务中心和新加坡服务中心。杭州服务中心为中国区域的资产提供安全检测和防护能力。新加坡服务中心为全球(不含中国)区域的资产提供安全检测和防护能力。云安全中心控制台将不同区域下的资产和安全风险分开展示。使用云安全中心控制台中的具体功能前,您需要根据资产所在地域,选择目标区域。

不同区域包含的地域情况如下表所示:

区域 | 防护的资产所在地域 |

中国 |

|

全球(不含中国) |

|

版本介绍

版本名称 | 介绍 |

免费版 | 免费为您提供基础的安全加固能力,可检测服务器异常登录、DDoS攻击、服务器主流类型的漏洞以及云产品安全配置。 |

防病毒版 | 提供主机常见病毒的检测和查杀等服务。 |

高级版 | 提供主机病毒检测、病毒查杀、漏洞检测及修复、安全报告等服务。 |

企业版 | 提供主机病毒检测、病毒查杀、漏洞检测及修复、基线检查、资产指纹、攻击分析等全面的安全服务,可满足等保合规需求。 |

旗舰版 | 提供主机和容器资产安全防护能力,包括镜像安全扫描、容器K8s威胁检测、容器资产全景、安全告警、病毒查杀、漏洞检测及修复、基线检查、资产指纹、攻击分析等安全服务。 |

合规资质

云安全中心已通过ISO 9001、ISO 20000、ISO 22301、ISO 27001、ISO 27017、ISO 27018、ISO 29151、ISO 27701、BS 10012、CSA STAR、PCI DSS等多项国际权威认证。

参考文档

阿里云对云安全中心检测到的威胁情况进行了详细地分析,为您的云上安全建设提供建议,帮助您打造更健全的云上安全体系。详细内容,请参见云上企业安全指南。

相关文档

- 本页导读 (1)