对于云混合云、企业用云场景,推荐通过CEN(包括物理专线、SAG、VPN接入方式)连接企业内网与VPC,经内网访问和使用云服务或云上自建(非互联网)服务。对于个人设备,推荐使用SSL-VPN接入VPC,经VPN访问和使用云服务或云上自建服务。

安全风险

阿里云的服务都提供了公网访问方式,保证从网络任何位置都可以访问和使用云,自建服务也非常容易开放公网访问。然而公网访问虽然方便,但也意味着可能遭受来自公网的攻击,如DDoS、远程漏洞利用、使用泄露凭据非法访问等。为满足企业对数据安全、网络统一管理和成本控制的核心需求,许多场景要求通过私网而非公网访问云服务:

混合云协同: 将本地数据中心与云上资源(如OSS、ECS)通过专线或VPN连接,形成统一的私网环境,便于数据备份、业务容灾和统一地址规划。

企业内部访问: 员工在公司内网即可访问部署在云上的ERP、OA等内部系统,以及使用OSS等云服务,确保核心业务和数据不暴露于公网。

远程安全办公: 移动办公的员工需先通过VPN接入企业内网,再访问云上资源,统一安全策略,避免直接通过公网账号密码登录带来的风险。

云上服务互访: VPC内的ECS实例调用云服务API(如实现自动扩缩容)时,通过内网访问可提升安全性、降低延迟并节省公网流量成本。

阿里云提供全面的私网连接方案,支持企业和个人终端安全、高效地接入云端,让几乎所有云服务都能在私有化网络环境中使用。

最佳实践

ECS实例使用VPC Endpoint访问云服务

阿里云的服务几乎都提供了公网Endpoint和VPC Endpoint,在VPC中的ECS实例应使用VPC Endpoint访问云服务,详细信息,请参见如何通过内网调用API。

示例:在杭州Region的ECS上使用Aliyun CLI访问ECS服务,应指定VPC Endpoint。

# --endpoint 参数指定了杭州Region的VPC Endpoint

aliyun ecs DescribeZones --RegionId cn-hangzhou --endpoint ecs-vpc.cn-hangzhou.aliyuncs.com注意: 云服务在每个Region都有独立的VPC Endpoint,且不支持跨Region私网访问。如需跨Region私网通信,需要跨地域打通VPC并配置好路由。

说明:如果接卸VPC Endpoint域名会发现返回的可能是一个公网地址,这只是阿里云使用的VIP,并不会绕经公网,也不能从公网通过这些VIP访问到服务。

使用CEN打通企业网与云VPC

混合云或企业私网用云场景需要打通企业内网和公有云VPC,CEN是最佳方式。CEN支持物理专线、SAG(只能接入网关)、VPN(虚拟专用网)多种接入方式,分别提供了不同的安全、可靠性、带宽水平。

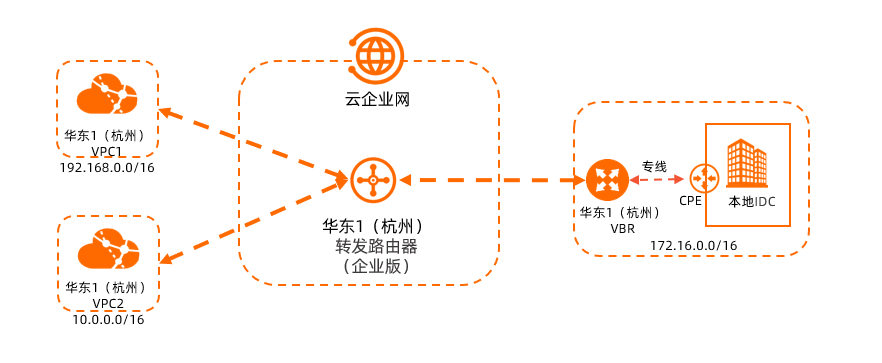

如下图,企业本地IDC就近接入阿里云·杭州Region,VPC与本地IDC私网地之间实现互访,参见云上云下网络互通。只要配置好路由,企业内网也可以访问云服务的VPC Endpoint,从而避免经公网使用云服务。

个人设备使用VPN接入云VPC

个人设备可以使用SSL-VPN接入云VPC,再通过私网地址或VPC Endpoint访问自建服务或云服务(如下图)。详细信息,请参见PC/Android通过SSL-VPN连接VPC。

目前阿里云的控制台暂不支持VPC Endpoint,只能从公网访问。