通过实时查询与分析采集的日志数据,您可以准确把握网络活动的具体情况,并识别出流量的异常情况,从而实现安全监控的加强和安全事件响应效率的提升。本文将指导您如何运用查询和分析语句操作日志分析工具,并展示如何查阅和理解查询结果。

前提条件

资产流量已接入。具体操作,请参见接入管理。

开启日志投递

在左侧导航栏,选择日志。

开启日志投递开关:在日志分析页面右上角,单击投递开关,请同时开启告警日志和协议日志。

设置日志投递规则:在日志分析页面右上角,单击日志设置。支持进行如下操作:

修改日志存储地域。

修改日志存储时长。

日志存储空间扩容。

具体操作与注意事项,请参见修改日志存储配置。

配置过滤规则和投递字段

在日志分析页面右上角,单击日志设置。

分别在自定义过滤规则和自定义投递字段页签中进行配置。

自定义过滤规则

创建过滤规则

在自定义过滤规则页签中,单击创建规则。

在协议日志过滤规则面板中,配置过滤逻辑和流信息,并单击确认。

重要存在多个日志过滤规则的情景说明:

白名单/黑名单多个规则是or的逻辑。

白名单的规则和黑名单的规则进行比对,黑名单优先级高,有冲突的部分以黑名单的规则为准。

编辑过滤规则

单击目标过滤规则操作列的编辑。

在协议日志过滤规则面板中修改过滤规则,并单击确认。

删除过滤规则

单击目标过滤规则操作列的删除。

查看并确认警告信息后单击确定。

重要删除日志过滤规则后,规则内容清除,且匹配该规则的日志不再过滤。

自定义投递字段

在自定义投递字段页签中,选中需要投递的具体字段,单击确定。

日志查询

在左侧导航栏,选择日志。

默认情况下,进入日志分析页面时,系统会自动执行一次查询操作,并展示查询结果。

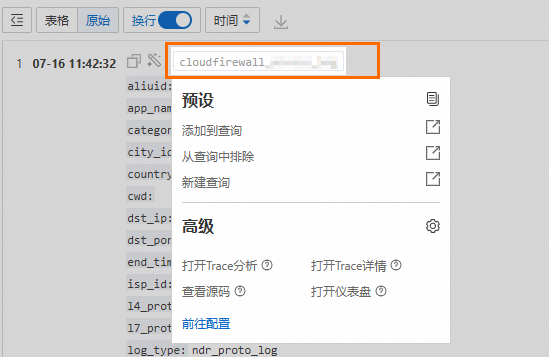

在搜索框输入查询语句和分析语句。

查询语句用于日志数据的查看、简单搜索和过滤。您可以使用查询语句,通过特定条件(例如时间范围、请求类型、关键字等)筛选出感兴趣的数据集。查询语句可以单独使用,语法说明请参见查询语法与功能。

分析语句用于对日志数据进行过滤、转换、统计、聚合等操作,例如统计一段时间内数据的平均值、获取数据的同比和环比结果。分析语句必须配合查询语句一起使用,格式为

查询语句|分析语句,语法说明请参见聚合函数。在搜索框右侧,单击

图标,切换为交互式查询分析方式。您可以使用Data Explorer简单、快速地构建查询和分析语句,无需编写SQL代码。具体操作,请参见高性能完全精确查询与分析(SQL独享版)。

图标,切换为交互式查询分析方式。您可以使用Data Explorer简单、快速地构建查询和分析语句,无需编写SQL代码。具体操作,请参见高性能完全精确查询与分析(SQL独享版)。

语句说明

常用的查询语句

单击查询 / 分析,查看查询分析结果。详细介绍,请参见查看查询分析结果。

查询结果分析

您可以通过直方图、原始日志等模块展示的数据,查看日志查询分析结果。

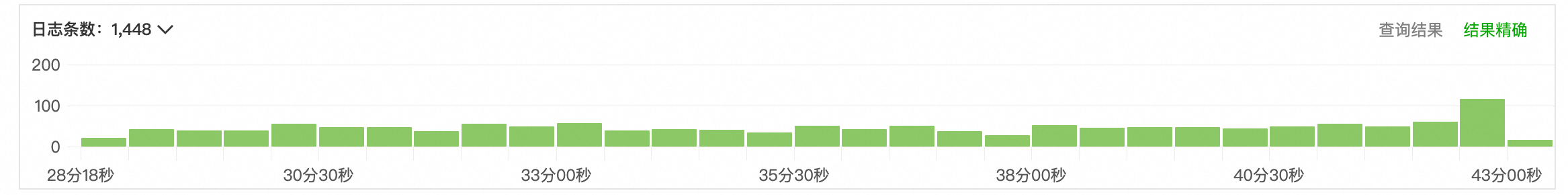

直方图

直方图展示查询到的日志在时间上的分布情况。

将鼠标悬浮在绿色数据块上时,您可以查看该数据块代表的时间范围和日志命中次数。

双击绿色数据块,您可以查看更细时间粒度的日志分布,同时原始日志页签中将同步展示指定时间范围内的查询结果。

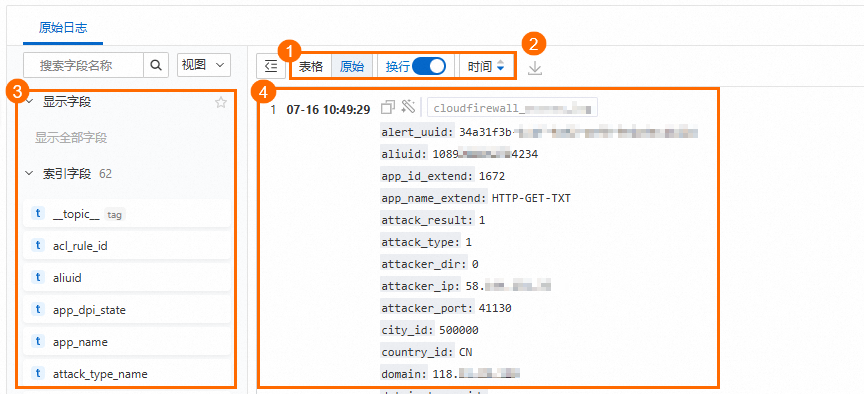

原始日志

原始日志展示了日志的查询分析结果。您可以使用原始模式或者表格形式来查看。

序号 | 说明 |

图示① | 切换日志的展示格式、排序时间等。 |

图示② | 单击 |

图示③ | 展示日志显示字段、索引日志和系统字段。

|

图示④ |

相关文档

日志字段的详细说明,请参见日志字段。

您可以将日志查询分析结果导出到本地进行存储。具体操作,请参见导出日志。

如果日志较多,并且您需要长期保存日志,您可以定期将日志数据投递至OSS Bucket中进行存储与分析。具体操作,请参见创建OSS投递任务(新版)。