2024年02月08日,Apache Solr官方发布了安全漏洞。这些漏洞可能会影响不同版本的Solr,并导致多种安全风险。本文为您介绍这些漏洞的影响范围及相应的修复方案。

漏洞影响

受漏洞影响的EMR产品版本:

EMR 5.x系列

EMR 3.x系列

漏洞的详细信息:

CVE-2023-50386:攻击者可构造恶意请求利用Backup/Restore APIs造成任意代码执行。

CVE-2023-50298:攻击者可构造恶意请求利用Streaming Expressions泄漏相关ZooKeeper凭据。

CVE-2023-50292:攻击者可构造恶意请求利用相关接口造成代码执行。

CVE-2023-50291:攻击者可构造恶意请求利用/admin/info/properties泄漏相关敏感信息。

CVE-2024-45216:攻击者可构造恶意请求利用 PKIAuthenticationPlugin 造成权限绕过,从而可在未认证的情况下调用。

修复流程

仅适用于选择了Ranger服务的集群。

数据湖(DataLake)、数据服务(DataServing)和自定义(Customer)场景集群

单击solr-8.11.4.tar.gz,下载修复漏洞后的Solr软件包。

将下载的Solr软件包上传到集群Master节点的

/opt/apps/RANGER/目录下。scp solr-8.11.4.tar.gz master-1-1:/opt/apps/RANGER/登录集群的master-1-1节点,详情请参见登录集群。

执行以下命令,解压缩Solr软件包。

cd /opt/apps/RANGER/ tar xvf solr-8.11.4.tar.gz执行以下命令,创建Link文件。

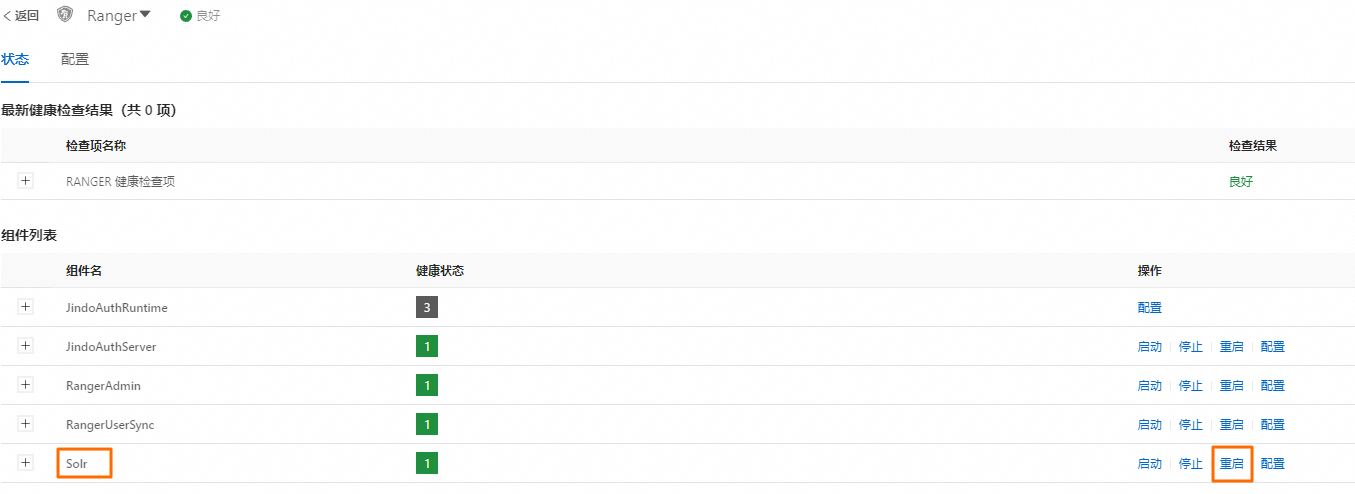

sudo ln -s /mnt/disk1/ranger/ranger_audit_server solr-8.11.4/ranger_audit_server sudo chown -R solr:solr solr-8.11.4 sudo rm -f solr-current sudo ln -s /opt/apps/RANGER/solr-8.11.4/ solr-current在EMR控制台Ranger服务的状态页签,重启Solr组件。

旧版数据湖(Hadoop)场景集群

单击solr-8.11.4.tar.gz,下载修复漏洞后的Solr软件包。

将下载的Solr软件包上传到Header节点的

/opt/apps/ecm/service/solr/8.11.0/package/目录下。scp solr-8.11.4.tgz.gz emr-header-1:/opt/apps/ecm/service/solr/8.11.0/package/登录集群的emr-header-1节点,详情请参见登录集群。

执行以下命令,解压缩Solr软件包。

cd /opt/apps/ecm/service/solr/8.11.0/package/ tar xvf solr-8.11.4.tar.gz执行以下命令,拷贝启动脚本。

cp -r solr-8.11.0/ranger_audit_server/ solr-8.11.4/执行以下命令,备份solr-8.11.0。

mv solr-8.11.0 solr-8.11.0-backup执行以下命令,更改目录的所有权和所属组,并将solr-8.11.4重命名为solr-8.11.0。

sudo chown -R solr:solr solr-8.11.4 mv solr-8.11.4 solr-8.11.0在EMR控制台Ranger服务的状态页签,重启Solr组件。