本文为您介绍了三方账号授权的操作流程。

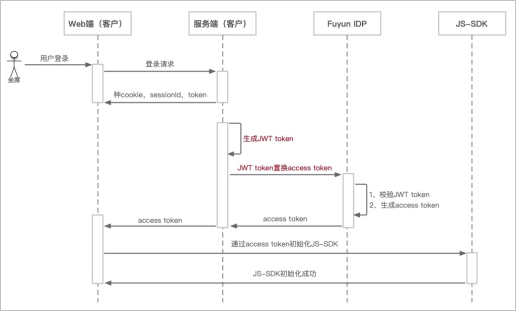

免登流程

- 第三方系统的用户在己方账号系统登录成功,获取用户登录状态。

- 第三方系统为用户根据约定规则生成JWT Token。

- 第三方系统以JWT Token请求免登接口,获取Fuyun门户系统access token。

- 第三方系统以上述access token请求前端JS-SDK。

说明

说明- Fuyun:智能联络中心产品开放平台。

- IDP:Identity provider(身份提供者)。

三方账号免登开发列表

- 在第三方账号系统登录成功后,生成JWT token(JWT生成规则)。

- 调用Fuyun IDP免登接口获取Fuyun access token(免登接口)。

JWT token生成规则

payload包含字段

| 字段 | 描述 | 示例 |

|---|---|---|

| iss | 签发者网站域名 | "iss":"http://signin.rhino****.com" |

| exp | 过期时间戳 | |

| user_name | JWT token颁发给的用户,此user_name用来映射唯一坐席 | |

| jti | 随机uuid | "b774ef13-a5bc-****-8346-042d879efb1a" |

JWT token加密

- JWT token的加密方式采用RS256方式加签,public key需要在注册IDP Client的时候提供,private key请您妥善保管。

- private key与public key生成过程可参考下文使用OpenSSL生成密钥对,或者采用三方账号自己的方式生成。

三方账号免登Fuyun门户接口

说明 此处获取的access_token可用于JS_SDK初始化授权。

1、token置换接口

请求URL

- URL:https://signin.rhinokeen.com/oauth/token_exchange。

- 请求类型:POST。

请求HEADER

| 字段 | 示例 | 描述 |

|---|---|---|

| Authorization | "Authorization: Basic YWxpYmFiYS14aWFvZXI6YmNlMTllZDYtYTFhNC00NzA3LTgwZjAtYTM4OGY3MGUxNWQ3" | 授权类型,接口使用http basic authentication认证方式

Authorization= Basic Base64.encode(client_id:client_secret) |

请求参数

| 字段 | 示例 | 描述 |

|---|---|---|

| grant_type | "urn:ietf:params:oauth:grant-type:token-exchange" | 授权类型 |

| scope | "fuyun-dev" | 访问范围 |

| redirect_url | "http://****.com/callback" | 回调地址 |

| subject_token | 第三方JWT token | |

| subject_issuer | "http://****.com" | 签发者网站域名 |

成功返回示例

{

"access_token": "eyJhbGciOiJSUzI1NiIsInR5cCI6IkpXVCJ9.eyJpc3MiOiJodHRwOi8vZGV2ZWxvcGVyLnJoaW5va2Vlbi5jb20iLCJleHAiOjE1OTk3OTczNjMsInVzZXJfbmFtZSI6IumjkuWymiIsImp0aSI6ImI3NzRlZjEzLWE1YmMtNGM3Yi04MzQ2LTA0MmQ4NzllZmIxYSIsImNsaWVudF9pZCI6ImRpbmdkaW5nIiwic2NvcGUiOlsiZnV5dW4tZGV2Il19.jAEBjO9N0D6vjTA0tx8uiAh5dzDgSpo-LVHBmDIMnGVRSvJQWvEc3r6zrp2bRbK7pv83aouhSarHIhtUZ4O-utxP6vMAsGheQstNrXHk79J1XkK-UEXXJXznEyqJvgqjtRw8dTUA2PKSM-1CjRgdRDLvcD7kUGCTAFyYnHwrtdeDw6Vkq1IvkQ3jo4mlTa5pYjF_trXUdAil09IDYk4HNzKHYmuWaAKko42w7abv0GjF7LkNQWM4g6NY3otyge7kxkSHT8K4pOlD7O0zqZlRWfaUXjfGY6H3gdDeRU5N3NyyUXBt2I4VM7pZsW-qwR0XjacdasV5J8UObP37_WzEEw",

"token_type": "bearer",

"refresh_token": "eyJhbGciOiJSUzI1NiIsInR5cCI6IkpXVCJ9.eyJ1c2VyX25hbWUiOiLpo5LlspoiLCJzY29wZSI6WyJmdXl1bi1kZXYiXSwiYXRpIjoiYjc3NGVmMTMtYTViYy00YzdiLTgzNDYtMDQyZDg3OWVmYjFhIiwiaXNzIjoiaHR0cDovL2RldmVsb3Blci5yaGlub2tlZW4uY29tIiwiZXhwIjoxNTk5ODQ0MTU5LCJqdGkiOiJjOTQ5N2ExMi1kZWE5LTRhYmYtOTgxYS0xYjQ1MTRkZWI2MDUiLCJjbGllbnRfaWQiOiJkaW5nZGluZyJ9.NlZ0ay2u0KcxUbgSnacoFw9YwVUJ6cOqwS_vhO92klZroedKzii3vw2rYzbDhTJQshaRgDdAtL2HVrI0bkuWB-T0IuLd_QEnpcDRujqjovxKKJN-uQack5GEd8AwBKYG67IiSGUztIn-RNXO9wGNPM18gQKACc8E34JRbgXnZL6sR6651_pJNT5LpItDe4juDHPgmLpNOHl5Um7wUiE0PpR21d9atJPy5Kt4LL4b4Tnbbtexhofg_vxWVqebNlh-2-nKJyryaKV9otlP0BEh21K-0MFVRotIuAVOwN7goObG6x5KEKFBI8lxI0s9An38TqQzJ1LvzIh77XG7wIDzFg",

"expires_in": 3599,

"scope": "fuyun-dev",

"iss": "http://developer.rhinokeen.com",

"jti": "b774ef13-a5bc-4c7b-8346-042d879efb1a"

}错误返回示例

{

"error": "invalid_grant",

"error_description": "Invalid refresh token: 1631958c-df3a-4acd-ac1f-829bcbb6caf01"

}2、token刷新接口

请求信息

- URL:https://signin.rhinokeen.com/oauth/token。

- 请求类型:GET

请求HEADER

| 字段 | 示例 | 描述 |

|---|---|---|

| Authorization | "Authorization: Basic YWxpYmFiYS14aWFvZXI6YmNlMTllZDYtYTFhNC00NzA3LTgwZjAtYTM4OGY3MGUxNWQ3" | 授权类型,接口使用http basic authentication认证方式。

Authorization= Basic Base64.encode(client_id:client_secret) |

请求参数

| 字段 | 示例 | 描述 |

|---|---|---|

| grant_type | "refresh_token" | 授权类型 |

| refresh_token | token_exchange获取的refresh_token | refresh_token |

成功返回示例

{

"access_token": "eyJhbGciOiJSUzI1NiIsInR5cCI6IkpXVCJ9.eyJpc3MiOiJodHRwOi8vZGV2ZWxvcGVyLnJoaW5va2Vlbi5jb20iLCJleHAiOjE1OTk3OTczNjMsInVzZXJfbmFtZSI6IumjkuWymiIsImp0aSI6ImI3NzRlZjEzLWE1YmMtNGM3Yi04MzQ2LTA0MmQ4NzllZmIxYSIsImNsaWVudF9pZCI6ImRpbmdkaW5nIiwic2NvcGUiOlsiZnV5dW4tZGV2Il19.jAEBjO9N0D6vjTA0tx8uiAh5dzDgSpo-LVHBmDIMnGVRSvJQWvEc3r6zrp2bRbK7pv83aouhSarHIhtUZ4O-utxP6vMAsGheQstNrXHk79J1XkK-UEXXJXznEyqJvgqjtRw8dTUA2PKSM-1CjRgdRDLvcD7kUGCTAFyYnHwrtdeDw6Vkq1IvkQ3jo4mlTa5pYjF_trXUdAil09IDYk4HNzKHYmuWaAKko42w7abv0GjF7LkNQWM4g6NY3otyge7kxkSHT8K4pOlD7O0zqZlRWfaUXjfGY6H3gdDeRU5N3NyyUXBt2I4VM7pZsW-qwR0XjacdasV5J8UObP37_WzEEw",

"token_type": "bearer",

"refresh_token": "eyJhbGciOiJSUzI1NiIsInR5cCI6IkpXVCJ9.eyJ1c2VyX25hbWUiOiLpo5LlspoiLCJzY29wZSI6WyJmdXl1bi1kZXYiXSwiYXRpIjoiYjc3NGVmMTMtYTViYy00YzdiLTgzNDYtMDQyZDg3OWVmYjFhIiwiaXNzIjoiaHR0cDovL2RldmVsb3Blci5yaGlub2tlZW4uY29tIiwiZXhwIjoxNTk5ODQ0MTU5LCJqdGkiOiJjOTQ5N2ExMi1kZWE5LTRhYmYtOTgxYS0xYjQ1MTRkZWI2MDUiLCJjbGllbnRfaWQiOiJkaW5nZGluZyJ9.NlZ0ay2u0KcxUbgSnacoFw9YwVUJ6cOqwS_vhO92klZroedKzii3vw2rYzbDhTJQshaRgDdAtL2HVrI0bkuWB-T0IuLd_QEnpcDRujqjovxKKJN-uQack5GEd8AwBKYG67IiSGUztIn-RNXO9wGNPM18gQKACc8E34JRbgXnZL6sR6651_pJNT5LpItDe4juDHPgmLpNOHl5Um7wUiE0PpR21d9atJPy5Kt4LL4b4Tnbbtexhofg_vxWVqebNlh-2-nKJyryaKV9otlP0BEh21K-0MFVRotIuAVOwN7goObG6x5KEKFBI8lxI0s9An38TqQzJ1LvzIh77XG7wIDzFg",

"expires_in": 3599,

"scope": "fuyun-dev",

"iss": "http://developer.rhinokeen.com",

"jti": "b774ef13-a5bc-4c7b-8346-042d879efb1a"

}错误返回示例

{

"error": "invalid_grant",

"error_description": "Invalid refresh token: 1631958c-df3a-4acd-ac1f-829bcbb6caf01"

}使用OpenSSL生成密钥对

生成RSA密钥

首先进入OpenSSL工具,输入以下命令:

OpenSSL> genrsa -out app_private_key.pem 2048 #生成私钥

OpenSSL> pkcs8 -topk8 -inform PEM -in app_private_key.pem -outform PEM -nocrypt -out app_private_key_pkcs8.pem #Java开发者需要将私钥转换成PKCS8格式

OpenSSL> rsa -in app_private_key.pem -pubout -out app_public_key.pem #生成公钥

OpenSSL> exit #退出OpenSSL程序经过以上步骤,开发者可以在当前文件夹中(OpenSSL运行文件夹),看到 app_private_key.pem(开发者RSA私钥,非 Java 语言适用)、app_private_key_pkcs8.pem(pkcs8格式开发者RSA私钥,Java语言适用)和app_public_key.pem(开发者RSA公钥)3个文件。开发者将私钥保留,将公钥提交配置到开放平台,用于验证签名。以下为私钥文件和公钥文件示例。

说明 对于使用Java的开发者,需将生成的pkcs8格式的私钥去除头尾、换行和空格,作为私钥填入代码中,对于.NET和PHP的开发者来说,无需进行pkcs8命令行操作。

标准的私钥文件示例(PHP、.NET使用)

-----BEGIN RSA PRIVATE KEY-----

MIICXQIBAAKBgQC+L0rfjLl3neHleNMOsYTW8r0QXZ5RVb2p/vvY3fJNNugvJ7lo4+fdBz+LN4mDxTz4MTOhi5e2yeAqx+v3nKpNmPzC5LmDjhHZURhwbqFtIpZD51mOfno2c3MDwlrsVi6mTypbNu4uaQzw/TOpwufSLWF7k6p2pLoVmmqJzQiD0QIDAQABAoGAakB1risquv9D4zX7hCv9MTFwGyKSfpJOYhkIjwKAik7wrNeeqFEbisqv35FpjGq3Q1oJpGkem4pxaLVEyZOHONefZ9MGVChT/MNH5b0FJYWl392RZy8KCdq376Vt4gKVlABvaV1DkapL+nLh7LMo/bENudARsxD55IGObMU19lkCQQDwHmzWPMHfc3kdY6AqiLrOss+MVIAhQqZOHhDe0aW2gZtwiWeYK1wB/fRxJ5esk1sScOWgzvCN/oGJLhU3kipHAkEAysNoSdG2oWADxlIt4W9kUiiiqNgimHGMHPwp4JMxupHMTm7D9XtGUIiDijZxunHv3kvktNfWj3Yji0661zHVJwJBAM8TDf077F4NsVc9AXVs8N0sq3xzqwQD/HPFzfq6hdR8tVY5yRMb4X7+SX4EDPORKKsgnYcur5lk8MUi7r072iUCQQC8xQvUne+fcdpRyrR4StJlQvucogwjTKMbYRBDygXkIlTJOIorgudFlrKP/HwJDoY4uQNl8gQJb/1LdrKwIe7FAkBl0TNtfodGrDXBHwBgtN/t3pyi+sz7OpJdUklKE7zMSBuLd1E3O4JMzvWP9wEE7JDb+brjgK4/cxxUHUTkk592

-----END RSA PRIVATE KEY-----pkcs8处理后的私钥文件示例(Java使用)

MIICeAIBADANBgkqhkiG9w0BAQEFAASCAmIwggJeAgEAAoGBAN0yqPkLXlnhM+2H/57aHsYHaHXazr9pFQun907TMvmbR04wHChVsKVgGUF1hC0FN9hfeYT5v2SXg1WJSg2tSgk7F29SpsF0I36oSLCIszxdu7ClO7c22mxEVuCjmYpJdqb6XweAZzv4Is661jXP4PdrCTHRdVTU5zR9xUByiLSVAgMBAAECgYEAhznORRonHylm9oKaygEsqQGkYdBXbnsOS6busLi6xA+iovEUdbAVIrTCG9t854z2HAgaISoRUKyztJoOtJfI1wJaQU+XL+U3JIh4jmNx/k5UzJijfvfpT7Cv3ueMtqyAGBJrkLvXjiS7O5ylaCGuB0Qz711bWGkRrVoosPM3N6ECQQD8hVQUgnHEVHZYtvFqfcoq2g/onPbSqyjdrRu35a7PvgDAZx69Mr/XggGNTgT3jJn7+2XmiGkHM1fd1Ob/3uAdAkEA4D7aE3ZgXG/PQqlm3VbE/+4MvNl8xhjqOkByBOY2ZFfWKhlRziLEPSSAh16xEJ79WgY9iti+guLRAMravGrs2QJBAOmKWYeaWKNNxiIoF7/4VDgrcpkcSf3uRB44UjFSn8kLnWBUPo6WV+x1FQBdjqRviZ4NFGIP+KqrJnFHzNgJhVUCQFzCAukMDV4PLfeQJSmna8PFz2UKva8fvTutTryyEYu+PauaX5laDjyQbc4RIEMU0Q29CRX3BA8WDYg7YPGRdTkCQQCG+pjU2FB17ZLuKRlKEdtXNV6zQFTmFc1TKhlsDTtCkWs/xwkoCfZKstuV3Uc5J4BNJDkQOGm38pDRPcUDUh2/公钥文件示例

-----BEGIN PUBLIC KEY-----

MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDQWiDVZ7XYxa4CQsZoB3n7bfxLDkeGKjyQPt2FUtm4TWX9OYrd523iw6UUqnQ+Evfw88JgRnhyXadp+vnPKP7unormYQAfsM/CxzrfMoVdtwSiGtIJB4pfyRXjA+KL8nIa2hdQy5nLfgPVGZN4WidfUY/QpkddCVXnZ4bAUaQjXQIDAQAB

-----END PUBLIC KEY-----附录

JWT token生成代码demo

// pom依赖

<dependency>

<groupId>org.springframework.security</groupId>

<artifactId>spring-security-jwt</artifactId>

<version>1.1.1.RELEASE</version>

</dependency>

/**

* 生成jwtToken

* @return

*/

public static String generateToken(String userName, String iss, long expireTime, String privateKeyStr) {

try {

privateKeyStr = privateKeyStr.replaceAll("\\s+", "");

byte[] decodedPrivateKey = Base64.getDecoder().decode(privateKeyStr.getBytes());

PKCS8EncodedKeySpec spec = new PKCS8EncodedKeySpec(decodedPrivateKey);

KeyFactory keyFactory = KeyFactory.getInstance("RSA");

PrivateKey privateKey = keyFactory.generatePrivate(spec);

RsaSigner signer = new RsaSigner((RSAPrivateKey) privateKey);

// generate token

Map<String, Object> payloadMap = new HashMap<>(4);

payloadMap.put("iss", iss);

payloadMap.put("jti", UUID.randomUUID().toString());

payloadMap.put("user_name", userName);

payloadMap.put("exp", expireTime);

return JwtHelper.encode(new JSONObject(payloadMap).toJSONString(), signer).getEncoded();

} catch (InvalidKeySpecException | NoSuchAlgorithmException e) {

e.printStackTrace();

}

return null;

}