本文介绍如何在本地数据中心IDC(Internet Data Center)和专有网络VPC(Virtual Private Cloud)之间建立多条私网IPsec-VPN连接,在实现本地IDC和VPC之间私网流量加密通信的同时通过ECMP(Equal-Cost Multipath Routing)链路实现私网流量的负载分担。

场景示例

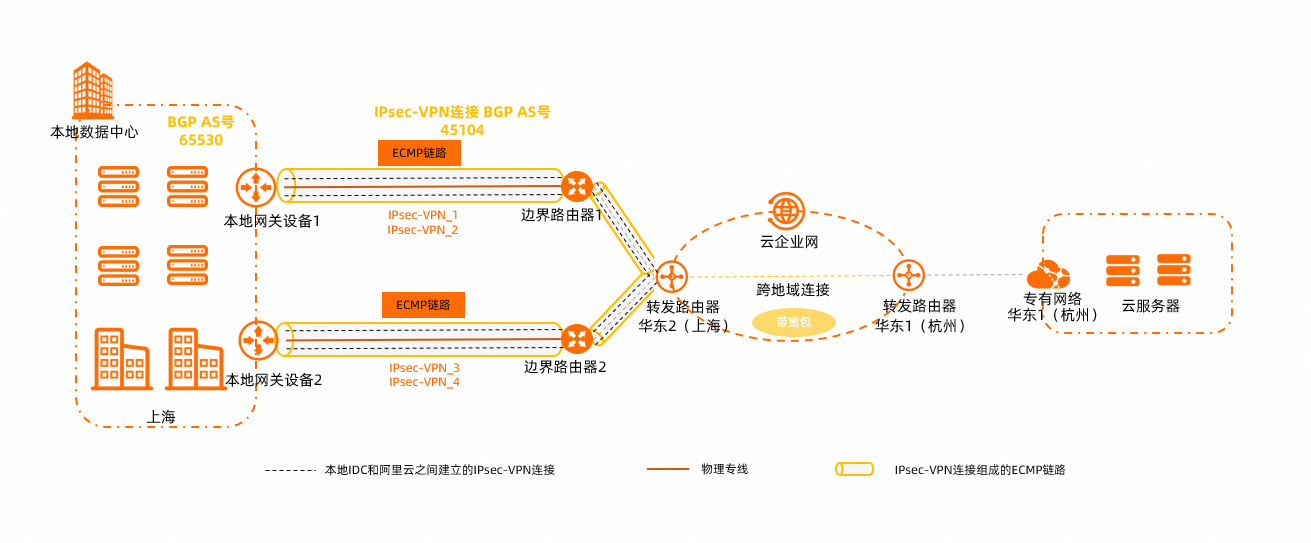

本文以上图场景为例。某企业在中国上海拥有一个本地IDC,在阿里云华东1(杭州)地域拥有一个VPC实例,VPC实例中已通过云服务器ECS(Elastic Compute Service)部署了相关业务。企业希望在本地IDC和VPC实例之间进行私网互通时,可以通过VPN网关产品对私网流量进行加密,同时希望本地IDC和VPC实例之间可以拥有多条私网加密隧道,多条私网加密隧道组成ECMP链路,实现私网流量的负载分担。

网络规划

网络功能规划

在本文场景中使用的网络功能如下:

本地IDC通过两条物理专线接入阿里云,通过云企业网实现与VPC实例的私网互通。两条物理专线互为冗余链路,同时转发流量。

在本地IDC和VPC实例实现私网互通的基础上,基于物理专线在本地IDC和阿里云之间建立IPsec-VPN连接。每条物理专线上创建2条IPsec-VPN连接,2条IPsec-VPN连接互为ECMP链路,在对私网流量进行加密的同时实现私网流量的负载分担。

建立IPsec-VPN连接时,IPsec连接的网关类型需为私网。

IPsec连接绑定的资源类型需为云企业网,以实现多条IPsec-VPN连接组成ECMP链路。

IPsec连接仅支持绑定云企业网中的企业版转发路由器。

本地IDC、边界路由器VBR(Virtual border router)实例和IPsec连接均使用BGP动态路由协议,实现路由的自动分发和学习,简化路由配置。同时,使用BGP动态路由协议可以实现在其中一条IPsec-VPN连接故障时,流量可以被自动切换至其他IPsec-VPN连接,提高网络的可靠性。

网段规划

在您规划网段时,请确保本地IDC和VPC之间要互通的网段没有重叠。

资源 | 网段及IP地址 |

资源 | 网段及IP地址 |

VPC | 主网段:172.16.0.0/16

|

IPsec连接 | BGP配置:

|

VBR | VBR1的配置:

VBR2的配置:

|

本地网关设备 | 本地网关设备的VPN IP地址:

|

本地网关设备BGP配置:

| |

本地IDC | 待和VPC互通的网段:

|

准备工作

在开始配置前,请确保您已完成以下操作:

您已经在阿里云华东1(杭州)地域创建了一个VPC实例,并使用ECS部署了相关业务。具体操作,请参见搭建IPv4专有网络。

您已经创建了云企业网实例,并在华东1(杭州)和华东2(上海)地域分别创建了企业版转发路由器。具体操作,请参见创建云企业网实例和创建转发路由器实例。

创建转发路由器实例时,需为转发路由器实例配置转发路由器地址段,否则IPsec连接无法成功绑定转发路由器实例。

如果您已经创建了转发路由器实例,您可以单独为转发路由器实例添加转发路由器地址段。具体操作,请参见添加转发路由器地址段。

配置流程

步骤一:部署物理专线

您需要部署物理专线将本地IDC连接至阿里云。

创建独享物理专线。

本文使用独享专线方式在华东2(上海)地域自主创建两条物理专线连接,分别命名为物理专线1和物理专线2。具体操作,请参见创建和管理独享专线连接。

在创建物理专线2时需要根据物理专线的接入点进行不同的配置:

如果物理专线2的接入点和物理专线1的接入点相同,创建物理专线2时,选择冗余专线 ID为物理专线1的ID,可以避免两条物理专线接入同一台物理接入设备。

如果物理专线2的接入点和物理专线1的接入点不同,两条物理专线默认形成冗余链路。创建物理专线2时,不需要选择冗余专线 ID。

本文中物理专线2的接入点和物理专线1的接入点不同。

创建VBR实例。

登录高速通道管理控制台。

在左侧导航栏,单击边界路由器(VBR)。

在顶部状态栏,选择待创建VBR实例的地域。

本文选择华东2(上海)地域。

在边界路由器(VBR)页面,单击创建边界路由器。

在创建边界路由器面板,根据以下信息进行配置,然后单击确定。

请根据下表配置分别创建2个VBR实例,2个VBR实例绑定不同的物理专线。下表仅列举本文强相关的配置项,其余配置项保持默认状态。如果您需要了解更多信息,请参见创建和管理边界路由器。

配置项

说明

VBR1

VBR2

配置项

说明

VBR1

VBR2

账号类型

选择VBR实例的账号类型。

本文选择当前账号。

名称

输入VBR实例的名称。

本文输入VBR1。

本文输入VBR2。

物理专线接口

选择VBR实例需要绑定的物理专线接口。

VLAN ID

输入VBR实例的VLAN ID。

请确保VBR实例的VLAN ID与本地网关设备接口(物理专线连接的接口)划分的VLAN ID一致。

本文输入201。

本文输入202。

设置VBR带宽值

选择VBR实例的带宽峰值。

请依据您的实际需求选择适合的带宽峰值。

阿里云侧IPv4互联IP

输入VPC通往本地IDC的路由网关IPv4地址。

本文输入10.0.0.2。

本文输入10.0.1.2。

客户侧IPv4互联IP

输入本地IDC通往VPC的路由网关IPv4地址。

本文输入10.0.0.1。

本文输入10.0.1.1。

IPv4子网掩码

输入阿里云侧和客户侧IPv4地址的子网掩码。

本文输入255.255.255.252。

本文输入255.255.255.252。

为VBR实例配置BGP组。

在边界路由器(VBR)页面,单击目标VBR实例ID。

在边界路由器实例详情页面,单击BGP组页签。

在BGP组页签下,单击创建BGP组,并根据以下信息进行BGP组配置,然后单击确定。

请根据下表分别为VBR1和VBR2添加BGP组的配置。下表仅列举本文强相关的配置项,其余配置项保持默认状态。如果您想要了解更多信息,请参见创建BGP组。

配置项

说明

VBR1

VBR2

配置项

说明

VBR1

VBR2

名称

输入BGP组的名称。

本文输入VBR1-BGP。

本文输入VBR2-BGP。

Peer AS号

输入本地网关设备的自治系统号。

本文输入本地网关设备1的自治系统号65530。

本文输入本地网关设备2的自治系统号65530。

本端AS号

输入VBR实例的自治系统号。

本文输入VBR1的自治系统号45104。

本文输入VBR2的自治系统号45104。

为VBR实例配置BGP邻居。

在边界路由器实例详情页面,单击BGP邻居页签。

在BGP邻居页签下,单击创建BGP邻居。

在创建BGP邻居面板,配置BGP邻居信息,然后单击确定。

请根据下表分别为VBR1和VBR2添加BGP邻居的配置。下表仅列举本文强相关的配置项,其余配置项保持默认值。如果您想要了解更多信息,请参见创建BGP邻居。

配置项

说明

VBR1

VBR2

配置项

说明

VBR1

VBR2

BGP组

选择要加入的BGP组。

本文选择VBR1-BGP。

本文选择VBR2-BGP。

BGP邻居IP

输入BGP邻居的IP地址。

本文输入本地网关设备1连接物理专线1的接口的IP地址10.0.0.1。

本文输入本地网关设备2连接物理专线2的接口的IP地址10.0.1.1。

为本地网关设备配置BGP路由协议。

为本地网关设备配置BGP路由协议后,本地网关设备和VBR实例之间可以建立BGP邻居关系,实现路由的自动学习和传播。

本文以思科防火墙ASA(软件版本9.19.1)作为配置示例。不同软件版本的配置命令可能会有所差异,操作时请根据您的实际环境查询对应文档或咨询相关厂商。更多本地网关设备配置示例,请参见本地网关设备配置示例。

以下内容包含的第三方产品信息仅供参考。阿里云对第三方产品的性能、可靠性以及操作可能带来的潜在影响,不做任何暗示或其他形式的承诺。

#配置本地网关设备1 interface GigabitEthernet0/3 nameif VBR1 #配置连接VBR1的接口名称。 security-level 0 ip address 10.0.0.1 255.255.255.0 #GigabitEthernet0/3接口配置的私网IP地址。 no shutdown #开启接口。 ! router bgp 65530 #开启BGP路由协议,并配置本地IDC的自治系统号。本文为65530。 bgp router-id 10.0.0.1 #BGP路由器ID,本文设置为10.0.0.1。 address-family ipv4 unicast neighbor 10.0.0.2 remote-as 45104 #和VBR1实例建立BGP邻居关系。 neighbor 10.0.0.2 activate #激活BGP邻居。 network 192.168.0.0 mask 255.255.255.0 #宣告本地IDC的网段。 network 192.168.1.0 mask 255.255.255.0 network 192.168.2.0 mask 255.255.255.0 exit-address-family ! #配置本地网关设备2 interface GigabitEthernet0/3 nameif VBR2 #配置连接VBR2的接口名称。 security-level 0 ip address 10.0.1.1 255.255.255.0 #GigabitEthernet0/3接口配置的私网IP地址。 no shutdown #开启接口。 ! router bgp 65530 //开启BGP路由协议,并配置本地IDC的自治系统号。本文为65530。 bgp router-id 10.0.1.1 //BGP路由器ID,本文设置为10.0.1.1。 address-family ipv4 unicast neighbor 10.0.1.2 remote-as 45104 //和VBR2实例建立BGP邻居关系。 neighbor 10.0.1.2 activate //激活BGP邻居。 network 192.168.0.0 mask 255.255.255.0 //宣告本地IDC的网段。 network 192.168.1.0 mask 255.255.255.0 network 192.168.2.0 mask 255.255.255.0 exit-address-family !

步骤二:配置云企业网

部署物理专线后,本地IDC可以通过物理专线接入阿里云,但本地IDC和VPC之间还无法通信,您需要将VBR实例和VPC实例连接至云企业网,通过云企业网实现本地IDC和VPC之间的相互通信。

创建VPC连接。

登录云企业网管理控制台。

在云企业网实例页面,找到在准备工作中创建的云企业网实例,单击云企业网实例ID。

在页签,找到华东1(杭州)地域的转发路由器实例,在操作列单击创建网络实例连接。

在连接网络实例页面,根据以下信息进行配置,然后单击确定创建。

下表仅列举本文强相关的配置项,其余配置项保持默认状态。如果您想要了解更多信息,请参见创建VPC连接。

配置项

配置项说明

VPC连接

配置项

配置项说明

VPC连接

实例类型

选择网络实例类型。

本文选择专有网络(VPC)。

地域

选择网络实例所属的地域。

本文选择华东1(杭州)。

转发路由器

系统自动显示当前地域已创建的转发路由器实例ID。

资源归属UID

选择网络实例所属的阿里云账号和当前登录的账号是否为同一个账号。

本文选择同账号。

付费方式

VPC连接的付费方式。默认值为按量付费。关于转发路由器的计费规则,请参见计费说明。

连接名称

输入VPC连接的名称。

本文输入VPC-Attachment。

网络实例

选择网络实例。

本文选择已创建的VPC实例。

交换机

在转发路由器支持的可用区选择交换机实例。

如果转发路由器在当前地域仅支持一个可用区,则您需要在当前可用区选择一个交换机实例。

如果转发路由器在当前地域支持多个可用区,则您需要在至少2个可用区中各选择一个交换机实例。在VPC和转发路由器流量互通的过程中,这2个交换机实例可以实现可用区级别的容灾。

推荐您在每个可用区中都选择一个交换机实例,以减少流量绕行,体验更低传输时延以及更高性能。

请确保选择的每个交换机实例下拥有一个空闲的IP地址。如果VPC实例在转发路由器支持的可用区中并没有交换机实例或者交换机实例下没有空闲的IP地址,您需要新建一个交换机实例。 具体操作,请参见创建和管理交换机。

本文在可用区H下选择交换机1、在可用区I选择交换机2。

高级配置

选择是否开启所有高级配置选项。系统默认选择开启所有高级配置选项。

保持默认配置,即开启所有高级配置选项。

创建VBR连接。

返回页签,找到华东2(上海)地域的转发路由器实例,在操作列单击创建网络实例连接。

在连接网络实例页面,根据以下信息进行配置,然后单击确定创建。

请根据以下信息分别为VBR1和VBR2创建VBR连接。下表仅列举本文强相关的配置项,其余配置项保持默认状态。如果您想要了解更多信息,请参见使用企业版转发路由器创建VBR连接。

配置项

配置项说明

VBR1

VBR2

配置项

配置项说明

VBR1

VBR2

实例类型

选择网络实例类型。

本文选择边界路由器(VBR)。

地域

选择网络实例所属的地域。

本文选择华东2(上海)。

转发路由器

系统自动显示当前地域已创建的转发路由器实例。

资源归属UID

选择网络实例所属的阿里云账号和当前登录的账号是否为同一个账号。

本文选择同账号。

连接名称

输入网络实例连接的名称。

本文输入VBR1-Attachment。

本文输入VBR2-Attachment。

网络实例

选择网络实例。

本文选择VBR1。

本文选择VBR2。

高级配置

选择是否开启所有高级配置选项。系统默认选择开启所有高级配置选项。

保持默认配置,即开启所有高级配置选项。

创建跨地域连接。

由于VBR实例绑定的转发路由器实例和VPC实例绑定的转发路由器实例位于不同的地域,VBR实例和VPC实例之间默认无法通信。您需要在华东1(杭州)和华东2(上海)地域的转发路由器实例之间创建跨地域连接,实现VBR实例和VPC实例之间的跨地域互通。

在云企业网实例页面,找到目标云企业网实例,单击云企业网实例ID。

在页签,单击设置跨地域带宽。

在连接网络实例页面,根据以下信息配置跨地域连接,然后单击确定创建。

请根据以下信息创建跨地域连接,其余配置项保持默认状态。更多信息,请参见创建跨地域连接。

配置项

说明

配置项

说明

实例类型

选择跨地域连接。

地域

选择要互通的地域。

本文选择华东1(杭州)。

转发路由器

系统自动显示当前地域下转发路由器的实例ID。

连接名称

输入跨地域连接的名称。

本文输入跨地域连接。

对端地域

选择要互通的对端地域。

本文选择华东2(上海)。

转发路由器

系统自动显示当前地域下转发路由器的实例ID。

带宽分配方式

跨地域连接支持以下带宽分配方式:

从带宽包分配:从已经购买的带宽包中分配带宽。

按流量付费:按照跨地域连接实际使用的流量计费。

本文选择按流量付费。

带宽

输入跨地域连接的带宽值。单位:Mbps。

默认链路类型

使用默认链路类型。

高级配置

保持默认配置,即选中全部高级配置选项。

步骤三:部署IPsec-VPN连接

完成上述步骤后,本地IDC和VPC之间可以实现私网互通,但在通信过程中,信息未经过加密。您还需要在本地IDC和阿里云之间创建IPsec-VPN连接,以实现私网流量加密通信。

登录VPN网关管理控制台。

创建用户网关。

在建立IPsec-VPN连接前,您需要先创建用户网关,将本地网关设备的信息注册至阿里云上。

在左侧导航栏,选择。

在顶部菜单栏,选择用户网关的地域。

VPN网关产品不支持建立跨境的IPsec-VPN连接,因此在您选择用户网关所属的地域时,需遵循就近原则,即选择离您本地IDC最近的阿里云地域。本文中选择华东2(上海)。

关于跨境连接和非跨境连接的更多信息,请参见非跨境连接。

在用户网关页面,单击创建用户网关。

在创建用户网关面板,根据以下信息进行配置,然后单击确定。

请根据以下配置在华东2(上海)地域分别创建4个用户网关。下表仅列举本文强相关的配置项,其余配置项保持默认状态。如果您想要了解更多信息,请参见创建和管理用户网关。

配置项

配置项说明

用户网关1

用户网关2

用户网关3

用户网关4

配置项

配置项说明

用户网关1

用户网关2

用户网关3

用户网关4

名称

输入用户网关的名称。

本文输入Customer-Gateway1。

本文输入Customer-Gateway2。

本文输入Customer-Gateway3。

本文输入Customer-Gateway4。

IP地址

输入阿里云侧待连接的本地网关设备的VPN IP地址。

本文输入本地网关设备1的VPN IP地址1192.168.0.1。

本文输入本地网关设备1的VPN IP地址2192.168.1.1。

本文输入本地网关设备2的VPN IP地址1192.168.1.2。

本文输入本地网关设备2的VPN IP地址2192.168.2.2。

自治系统号

输入本地网关设备使用的BGP AS号。

本文输入65530。

创建IPsec连接。

创建用户网关后,您需要在阿里云侧创建IPsec连接,阿里云侧将通过IPsec连接与本地IDC之间建立IPsec-VPN连接。

在左侧导航栏,选择。

在顶部菜单栏,选择IPsec连接的地域。

IPsec连接的地域需和用户网关的地域一致。本文选择华东2(上海)。

在IPsec连接页面,单击创建IPsec连接。

在创建IPsec连接页面,根据以下信息配置IPsec连接,然后单击确定。

请根据以下配置信息,在华东2(上海)地域分别创建4个IPsec连接。创建IPsec连接会产生计费,关于IPsec连接的计费说明,请参见计费说明。

配置项

配置项说明

IPsec连接1

IPsec连接2

IPsec连接3

IPsec连接4

配置项

配置项说明

IPsec连接1

IPsec连接2

IPsec连接3

IPsec连接4

名称

输入IPsec连接的名称。

本文输入IPsec连接1。

本文输入IPsec连接2。

本文输入IPsec连接3。

本文输入IPsec连接4。

绑定资源

选择IPsec连接绑定的资源类型。

本文选择云企业网。

网关类型

选择IPsec连接的网络类型。

本文选择私网。

云企业网实例ID

选择云企业网实例。

本文选择在准备工作中已创建的云企业网实例。

转发路由器

选择IPsec连接待绑定的转发路由器实例。

系统根据IPsec连接所在的地域自动选择当前地域下的转发路由器实例。

可用区

在转发路由器支持的可用区中选择部署IPsec连接的可用区。

本文选择上海可用区F。

本文场景中建议您将IPsec连接部署在不同可用区以实现可用区级别的灾备。

本文选择上海可用区G。

路由模式

选择路由模式。

本文选择目的路由模式。

立即生效

选择IPsec连接的配置是否立即生效。取值:

是:配置完成后立即进行协商。

否:当有流量进入时进行协商。

本文选择是。

用户网关

选择IPsec连接关联的用户网关。

本文选择Customer-Gateway1。

本文选择Customer-Gateway2。

本文选择Customer-Gateway3。

本文选择Customer-Gateway4。

预共享密钥

输入IPsec连接的认证密钥,用于本地网关设备和IPsec连接之间的身份认证。

密钥长度为1~100个字符,支持数字、大小写英文字母及右侧字符

~`!@#$%^&*()_-+={}[]\|;:',.<>/?,不能包含空格。若您未指定预共享密钥,系统会随机生成一个16位的字符串作为预共享密钥。创建IPsec连接后,您可以通过编辑按钮查看系统生成的预共享密钥。具体操作,请参见修改IPsec连接。

IPsec连接及其对端网关设备配置的预共享密钥需一致,否则系统无法正常建立IPsec-VPN连接。

本文输入fddsFF123****。

本文输入fddsFF456****。

本文输入fddsFF789****。

本文输入fddsFF901****。

启用BGP

选择是否开启BGP功能。BGP功能默认为关闭状态。

本文开启BGP功能。

本端自治系统号

输入IPsec连接的自治系统号。

本文输入45104。

本文输入45104。

本文输入45104。

本文输入45104。

加密配置

添加IKE配置、IPsec配置等加密配置。

除以下参数外,其余配置项保持默认值。更多信息,请参见创建和管理IPsec连接(单隧道模式)。

IKE配置的DH分组选择group14。

IPsec配置的DH分组选择group14。

您需要根据本地网关设备的支持情况选择加密配置参数,确保IPsec连接和本地网关设备的加密配置保持一致。

BGP配置

隧道网段

输入建立加密隧道时使用的网段。

隧道网段需要是在169.254.0.0/16内的子网掩码为30的网段,且不能是169.254.0.0/30、169.254.1.0/30、169.254.2.0/30、169.254.3.0/30、169.254.4.0/30、169.254.5.0/30、169.254.6.0/30和169.254.169.252/30。

本文输入169.254.10.0/30。

本文输入169.254.11.0/30。

本文输入169.254.12.0/30。

本文输入169.254.13.0/30。

本端BGP地址

输入IPsec连接的BGP IP地址。

该地址为隧道网段内的一个IP地址。

本文输入169.254.10.1。

本文输入169.254.11.1。

本文输入169.254.12.1。

本文输入169.254.13.1。

高级配置

选择是否启用高级配置,实现IPsec连接路由的自动分发和学习。系统默认启用高级配置。

本文保持默认值,即开启所有高级配置。

IPsec连接创建成功后,系统将自动为每个IPsec连接分配一个私有网关IP地址,用于IPsec连接和本地IDC之间建立IPsec-VPN连接。您可以在IPsec连接详情页面查看网关IP地址,如下图所示。

本文中,系统为IPsec连接1、IPsec连接2、IPsec连接3、IPsec连接4分配的网关IP地址如下表所示。

IPsec连接

网关IP地址

IPsec连接

网关IP地址

IPsec连接1

192.168.168.1

IPsec连接2

192.168.168.2

IPsec连接3

192.168.168.3

IPsec连接4

192.168.168.4

IPsec连接只有绑定转发路由器实例后系统才会为其分配网关IP地址。如果在您创建IPsec连接时,IPsec连接的绑定资源类型为不绑定或者为VPN网关,则系统并不会为其分配网关IP地址。

私网类型的IPsec连接绑定转发路由器实例后,系统自动将IPsec连接的网关IP地址发布至转发路由器的路由表中。

下载IPsec连接对端的配置。

返回到IPsec连接页面,找到刚刚创建的IPsec连接,在操作列单击生成对端配置。

请分别下载4个IPsec连接的配置并将配置保存在您的本地电脑,用于后续在本地网关设备中添加VPN配置。

在本地网关设备中添加VPN配置和BGP配置。

创建IPsec连接后,请根据已下载的IPsec连接对端配置信息以及下述步骤,分别在本地网关设备1和本地网关设备2中添加VPN配置和BGP配置,以便本地IDC和阿里云之间建立IPsec-VPN连接。

本文以思科防火墙ASA(软件版本9.19.1)作为配置示例。不同软件版本的配置命令可能会有所差异,操作时请根据您的实际环境查询对应文档或咨询相关厂商。更多本地网关设备配置示例,请参见本地网关设备配置示例。

以下内容包含的第三方产品信息仅供参考。阿里云对第三方产品的性能、可靠性以及操作可能带来的潜在影响,不做任何暗示或其他形式的承诺。

本地网关设备1配置示例本地网关设备2配置示例登录思科防火墙的命令行窗口并进入配置模式。

ciscoasa> enable Password: ******** #输入进入enable模式的密码。 ciscoasa# configure terminal #进入配置模式。 ciscoasa(config)#查看接口配置和路由配置。

思科防火墙已完成了接口配置,并已开启接口。以下为本文的接口配置示例。

ciscoasa(config)# show running-config interface ! interface GigabitEthernet0/0 nameif outside1 #GigabitEthernet0/0接口名称。 security-level 0 ip address 192.168.0.1 255.255.255.0 #GigabitEthernet0/0接口配置的私网IP地址。 ! interface GigabitEthernet0/1 nameif outside2 #GigabitEthernet0/1接口名称。 security-level 0 ip address 192.168.1.1 255.255.255.0 #GigabitEthernet0/1接口配置的私网IP地址。 ! interface GigabitEthernet0/2 #连接本地数据中心的接口。 nameif private #GigabitEthernet0/2接口名称。 security-level 100 #指定连接本地数据中心接口的security-level低于连接外网的接口。 ip address 192.168.2.215 255.255.255.0 #GigabitEthernet0/2接口配置的私网IP地址。 ! route private 192.168.0.0 255.255.0.0 192.168.2.216 #配置去往本地数据中心的路由。为连接外网的接口开启IKEv2功能。

crypto ikev2 enable outside1 crypto ikev2 enable outside2创建IKEv2 Policy,指定IKE阶段认证算法、加密算法、DH分组和SA生存周期,需和阿里云侧保持一致。

阿里云侧配置IPsec连接时,IKE配置阶段的加密算法、认证算法和DH分组均只支持指定一个值,不支持指定多个值。建议在思科防火墙中IKE配置阶段的加密算法、认证算法和DH分组也均只指定一个值,该值需与阿里云侧保持一致。

crypto ikev2 policy 10 encryption aes #指定加密算法。 integrity sha #指定认证算法。 group 14 #指定DH分组。 prf sha #prf和integrity保持一致,阿里云侧prf与认证算法默认保持一致。 lifetime seconds 86400 #指定SA生存周期。创建IPsec proposal和profile,指定思科防火墙侧的IPsec阶段加密算法、认证算法、DH分组和SA生存周期,需和阿里云侧保持一致。

阿里云侧配置IPsec连接时,IPsec配置阶段的加密算法、认证算法和DH分组均只支持指定一个值,不支持指定多个值。建议在思科防火墙中IPsec配置阶段的加密算法、认证算法和DH分组也均只指定一个值,该值需与阿里云侧保持一致。

crypto ipsec ikev2 ipsec-proposal ALIYUN-PROPOSAL #创建ipsec proposal。 protocol esp encryption aes #指定加密算法,协议使用ESP,阿里云侧固定使用ESP协议。 protocol esp integrity sha-1 #指定认证算法,协议使用ESP,阿里云侧固定使用ESP协议。 crypto ipsec profile ALIYUN-PROFILE set ikev2 ipsec-proposal ALIYUN-PROPOSAL #创建ipsec profile并应用已创建的proposal。 set ikev2 local-identity address #指定本端ID使用IP地址格式,与阿里云侧RemoteId格式保持一致。 set pfs group14 #指定pfs和DH分组。 set security-association lifetime seconds 86400 #指定基于时间的SA生存周期。 set security-association lifetime kilobytes unlimited #关闭基于流量的SA生存周期。创建tunnel group,指定隧道的预共享密钥,需和阿里云侧保持一致。

tunnel-group 192.168.168.1 type ipsec-l2l #指定隧道1的封装模式为l2l。 tunnel-group 192.168.168.1 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF123**** #指定隧道1对端的预共享密钥,即阿里云侧的预共享密钥。 ikev2 local-authentication pre-shared-key fddsFF123**** #指定隧道1本端的预共享密钥,需和阿里云侧的保持一致。 ! tunnel-group 192.168.168.2 type ipsec-l2l #指定隧道2的封装模式为l2l。 tunnel-group 192.168.168.2 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF456**** #指定隧道2对端的预共享密钥,即阿里云侧的预共享密钥。 ikev2 local-authentication pre-shared-key fddsFF456**** #指定隧道2本端的预共享密钥,需和阿里云侧的保持一致。 !创建tunnel接口。

interface Tunnel1 #创建隧道1的接口。 nameif ALIYUN1 ip address 169.254.10.2 255.255.255.252 #指定接口的IP地址。 tunnel source interface outside1 #指定隧道1源地址为外网接口GigabitEthernet0/0。 tunnel destination 192.168.168.1 #指定隧道1目的地址为阿里云侧IPsec连接1的私网IP地址。 tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE #指定隧道1应用ipsec profile ALIYUN-PROFILE。 no shutdown #开启隧道1接口。 ! interface Tunnel2 #创建隧道2的接口。 nameif ALIYUN2 ip address 169.254.11.2 255.255.255.252 #指定接口的IP地址。 tunnel source interface outside2 #指定隧道2源地址为外网接口GigabitEthernet0/2。 tunnel destination 192.168.168.2 #指定隧道2目的地址为阿里云侧IPsec连接2的私网IP地址。 tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE #指定隧道2应用ipsec profile ALIYUN-PROFILE。 no shutdown #开启隧道2接口。 !添加BGP配置,使本地网关设备1与IPsec连接1、IPsec连接2建立BGP邻居关系。

router bgp 65530 address-family ipv4 unicast neighbor 169.254.10.1 remote-as 45104 #指定BGP邻居,即阿里云侧隧道1的IP地址。 neighbor 169.254.10.1 ebgp-multihop 255 neighbor 169.254.10.1 activate #激活BGP邻居。 neighbor 169.254.11.1 remote-as 45104 #指定BGP邻居,即阿里云侧隧道2的IP地址。 neighbor 169.254.11.1 ebgp-multihop 255 neighbor 169.254.11.1 activate #激活BGP邻居。 maximum-paths ebgp 5 #提升BGP ECMP等价路由条目数。 exit-address-family

登录思科防火墙的命令行窗口并进入配置模式。

ciscoasa> enable Password: ******** #输入进入enable模式的密码。 ciscoasa# configure terminal #进入配置模式。 ciscoasa(config)#查看接口配置和路由配置。

思科防火墙已完成了接口配置,并已开启接口。以下为本文的接口配置示例。

ciscoasa(config)# show running-config interface ! interface GigabitEthernet0/0 nameif outside1 #GigabitEthernet0/0接口名称。 security-level 0 ip address 192.168.1.2 255.255.255.0 #GigabitEthernet0/0接口配置的私网IP地址。 ! interface GigabitEthernet0/1 nameif outside2 #GigabitEthernet0/1接口名称。 security-level 0 ip address 192.168.2.2 255.255.255.0 #GigabitEthernet0/1接口配置的私网IP地址。 ! interface GigabitEthernet0/2 #连接本地数据中心的接口。 nameif private #GigabitEthernet0/2接口名称。 security-level 100 #指定连接本地数据中心接口的security-level低于连接外网的接口。 ip address 192.168.0.217 255.255.255.0 #GigabitEthernet0/2接口配置的私网IP地址。 ! route private 192.168.0.0 255.255.0.0 192.168.0.218 #配置去往本地数据中心的路由。为连接外网的接口开启IKEv2功能。

crypto ikev2 enable outside1 crypto ikev2 enable outside2创建IKEv2 Policy,指定IKE阶段认证算法、加密算法、DH分组和SA生存周期,需和阿里云侧保持一致。

阿里云侧配置IPsec连接时,IKE配置阶段的加密算法、认证算法和DH分组均只支持指定一个值,不支持指定多个值。建议在思科防火墙中IKE配置阶段的加密算法、认证算法和DH分组也均只指定一个值,该值需与阿里云侧保持一致。

crypto ikev2 policy 10 encryption aes #指定加密算法。 integrity sha #指定认证算法。 group 14 #指定DH分组。 prf sha #prf和integrity保持一致,阿里云侧prf与认证算法默认保持一致。 lifetime seconds 86400 #指定SA生存周期。创建IPsec proposal和profile,指定思科防火墙侧的IPsec阶段加密算法、认证算法、DH分组和SA生存周期,需和阿里云侧保持一致。

阿里云侧配置IPsec连接时,IPsec配置阶段的加密算法、认证算法和DH分组均只支持指定一个值,不支持指定多个值。建议在思科防火墙中IPsec配置阶段的加密算法、认证算法和DH分组也均只指定一个值,该值需与阿里云侧保持一致。

crypto ipsec ikev2 ipsec-proposal ALIYUN-PROPOSAL #创建ipsec proposal。 protocol esp encryption aes #指定加密算法,协议使用ESP,阿里云侧固定使用ESP协议。 protocol esp integrity sha-1 #指定认证算法,协议使用ESP,阿里云侧固定使用ESP协议。 crypto ipsec profile ALIYUN-PROFILE set ikev2 ipsec-proposal ALIYUN-PROPOSAL #创建ipsec profile并应用已创建的proposal。 set ikev2 local-identity address #指定本端ID使用IP地址格式,与阿里云侧RemoteId格式保持一致。 set pfs group14 #指定pfs和DH分组。 set security-association lifetime seconds 86400 #指定基于时间的SA生存周期。 set security-association lifetime kilobytes unlimited #关闭基于流量的SA生存周期。创建tunnel group,指定隧道的预共享密钥,需和阿里云侧保持一致。

tunnel-group 192.168.168.3 type ipsec-l2l #指定隧道3的封装模式为l2l。 tunnel-group 192.168.168.3 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF789**** #指定隧道3对端的预共享密钥,即阿里云侧的预共享密钥。 ikev2 local-authentication pre-shared-key fddsFF789**** #指定隧道3本端的预共享密钥,需和阿里云侧的保持一致。 ! tunnel-group 192.168.168.4 type ipsec-l2l #指定隧道4的封装模式为l2l。 tunnel-group 192.168.168.4 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF901**** #指定隧道4对端的预共享密钥,即阿里云侧的预共享密钥。 ikev2 local-authentication pre-shared-key fddsFF901**** #指定隧道4本端的预共享密钥,需和阿里云侧的保持一致。 !创建tunnel接口。

interface Tunnel1 #创建隧道3的接口。 nameif ALIYUN1 ip address 169.254.12.2 255.255.255.252 #指定接口的IP地址。 tunnel source interface outside1 #指定隧道3源地址为外网接口GigabitEthernet0/0。 tunnel destination 192.168.168.3 #指定隧道3目的地址为阿里云侧IPsec连接3的私网IP地址。 tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE #指定隧道3应用ipsec profile ALIYUN-PROFILE。 no shutdown #开启隧道3接口。 ! interface Tunnel2 #创建隧道4的接口。 nameif ALIYUN2 ip address 169.254.13.2 255.255.255.252 #指定接口的IP地址。 tunnel source interface outside2 #指定隧道4源地址为外网接口GigabitEthernet0/2。 tunnel destination 192.168.168.4 #指定隧道4目的地址为阿里云侧IPsec连接4的私网IP地址。 tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE #指定隧道4应用ipsec profile ALIYUN-PROFILE。 no shutdown #开启隧道4接口。 !添加BGP配置,使本地网关设备2与IPsec连接3、IPsec连接4建立BGP邻居关系。

router bgp 65530 address-family ipv4 unicast neighbor 169.254.12.1 remote-as 45104 #指定BGP邻居,即阿里云侧IPsec连接3的IP地址。 neighbor 169.254.12.1 ebgp-multihop 255 neighbor 169.254.12.1 activate #激活BGP邻居。 neighbor 169.254.13.1 remote-as 45104 #指定BGP邻居,即阿里云侧IPsec连接4的IP地址。 neighbor 169.254.13.1 ebgp-multihop 255 neighbor 169.254.13.1 activate #激活BGP邻居。 maximum-paths ebgp 5 #提升BGP ECMP等价路由条目数。 exit-address-family

请根据您的实际网络环境按需在本地数据中心添加路由配置,使本地数据中心去往VPC的流量可以同时通过本地网关设备1和本地网关设备2进行传输,以确保本地数据中心去往VPC方向的流量通过ECMP链路进行传输。具体命令,请咨询相关设备厂商。

步骤四:配置路由条目及路由策略

完成上述配置后,您还需要在阿里云上添加路由和路由策略,使本地IDC和阿里云之间成功建立IPsec-VPN连接,并引导云上和云下流量通信时进入加密通信通道。

在VBR实例中添加自定义路由条目。

登录高速通道管理控制台。

在左侧导航栏,单击边界路由器(VBR)。

在顶部状态栏处,选择VBR实例的地域。

本文选择华东2(上海)地域。

在边界路由器(VBR)页面,单击目标边界路由器的ID。

单击路由条目页签,然后单击添加路由条目。

在添加路由条目面板,根据以下信息配置路由条目,然后单击确定。

请依据下表配置为VBR1添加路由条目1和路由条目2,为VBR2添加路由条目3和路由条目4。

配置项

说明

路由条目1

路由条目2

路由条目3

路由条目4

配置项

说明

路由条目1

路由条目2

路由条目3

路由条目4

下一跳类型

选择物理专线接口。

目标网段

输入本地网关设备的VPN IP地址。

本文输入本地网关设备1的VPN IP地址1。192.168.0.1/32。

本文输入本地网关设备1的VPN IP地址2。192.168.1.1/32。

本文输入本地网关设备2的VPN IP地址1。192.168.1.2/32。

本文输入本地网关设备2的VPN IP地址1。192.168.2.2/32。

下一跳

选择物理专线接口。

选择物理专线1。

选择物理专线1。

选择物理专线2。

选择物理专线2。

在云企业网中添加路由策略。

登录云企业网管理控制台。

在云企业网实例页面,单击已创建的云企业网实例ID。

在页签,找到华东2(上海)地域下的转发路由器实例,单击实例ID。

在转发路由器实例详情页面,单击转发路由器路由表页签,然后单击路由策略页签。

在路由策略页签,单击添加路由策略。在添加路由策略页面,根据以下信息进行配置,然后单击确定。

请根据下表中的配置信息为云企业网添加4个路由策略,各个路由策略的说明如下:

路由策略1:本地IDC将通过VBR实例和IPsec-VPN连接同时学习到VPC的网段,为确保云下去往云上的流量优先通过IPsec-VPN连接进入VPC,您需要在云企业网中配置路由策略1,使VBR实例向本地IDC发布的VPC的网段的优先级低于IPsec-VPN连接向本地IDC发布的VPC网段的优先级。

路由策略2:云企业网通过VBR实例和IPsec-VPN连接学习到同一个网段时,默认通过VBR实例传递过来的网段的优先级较高。您需要在云企业网中配置路由策略2,使云企业网拒绝接受VBR实例传播过来的本地IDC的路由条目以确保VPC去往本地IDC的流量优先通过IPsec-VPN连接。

下表仅列举本文强相关的配置项。如果您想要了解更多信息,请参见路由策略概述。

配置项

配置项说明

路由策略1

路由策略2

配置项

配置项说明

路由策略1

路由策略2

策略优先级

输入路由策略的优先级。

本文输入5。

本文输入10。

地域

选择路由策略应用的地域。

本文选择华东2(上海)。

关联路由表

选择路由策略关联的路由表。

本文选择当前转发路由器实例的默认路由表。

应用方向

选择路由策略应用的方向。

本文选择出地域网关。

本文选择入地域网关。

匹配条件

配置路由策略的匹配条件。

本文匹配条件如下:

源实例ID列表:输入VPC实例ID。

目的实例ID列表:输入VBR1实例ID和VBR2实例ID。

路由前缀:输入172.16.10.0/24和172.16.20.0/24,并选择精确匹配。

本文匹配条件如下:

源实例ID列表:输入VBR1实例ID和VBR2实例ID。

路由前缀:输入192.168.0.0/24、192.168.10.0/24、192.168.20.0/24,并选择精确匹配。

策略行为

选择策略行为。

本文选择允许。

本文选择拒绝。

添加策略值

设置允许通过的路由的优先级。

本文选择追加AS Path,并输入65525、65526、65527,降低VBR实例向本地IDC发布的VPC网段的优先级。

不涉及。

步骤五:验证测试

完成路由配置后,本地IDC和VPC实例之间已经可以实现私网加密互通,同时本地IDC和VPC实例之间的流量可以通过4条IPsec-VPN连接实现流量的负载分担。以下内容介绍如何测试网络连通性以及如何验证流量已通过4条IPsec-VPN连接实现负载分担。

网络连通性测试。

登录VPC实例下的ECS实例。具体操作,请参见ECS远程连接操作指南。

在ECS实例中执行ping命令,尝试访问本地IDC中的客户端。

ping <本地IDC客户端的IP地址>如果可以收到响应报文,则表示本地IDC和VPC实例之间的网络已连通,可以实现资源互访。

验证流量的负载分担。

在本地IDC的多个客户端中持续向ECS实例发送访问请求或者在客户端中使用iPerf3工具持续向ECS实例发送访问请求,如果您可以分别在IPsec连接1、IPsec连接2、IPsec连接3、IPsec连接4的详情页面查看到流量监控数据,则证明本地IDC和VPC实例之间的流量已通过4条IPsec-VPN连接实现流量的负载分担。关于如何安装、使用iPerf3工具,请参见物理专线网络性能测试方法。

登录VPN网关管理控制台。

在顶部状态栏处,选择IPsec连接所属的地域。

在左侧导航栏,选择。

在IPsec连接页面,找到目标IPsec连接,单击IPsec连接ID。

进入IPsec连接详情页面在监控页签下查看流量监控数据。

路由说明

在本文中,创建IPsec连接、创建VPC连接、创建VBR连接、创建跨地域连接时均采用默认路由配置,默认路由配置下云企业网会自动完成路由的分发和学习以实现本地IDC和VPC实例之间的相互通信。默认路由配置说明如下:

IPsec连接

在创建IPsec连接时如果直接绑定转发路由器实例,则系统会自动对IPsec连接进行以下路由配置:

IPsec连接默认被关联至转发路由器实例的默认路由表,转发路由器实例将通过查询默认路由表转发来自IPsec连接的流量。

您为IPsec连接添加的目的路由或者IPsec连接通过BGP动态路由协议学习到的云下路由,均会被自动传播至转发路由器实例的默认路由表。

转发路由器实例会将默认路由表下的其他路由条目自动传播至IPsec连接的BGP路由表中。

IPsec连接会通过BGP动态路由协议将学习到的云上路由自动传播至本地IDC中。

VPC实例

创建VPC连接时如果采用默认路由配置(即开启所有高级配置),则系统会自动对VPC实例进行以下路由配置:

自动关联至转发路由器的默认路由表

开启本功能后,VPC连接会自动关联至转发路由器的默认路由表,转发路由器通过查询默认路由表转发VPC实例的流量。

自动传播系统路由至转发路由器的默认路由表

开启本功能后,VPC实例会将自身的系统路由传播至转发路由器的默认路由表中,用于网络实例的互通。

自动为VPC的所有路由表配置指向转发路由器的路由

开启本功能后,系统将在VPC实例的所有路由表内自动配置10.0.0.0/8、172.16.0.0/12、192.168.0.0/16三条路由条目,其下一跳均指向VPC连接。

如果VPC的路由表中已经存在目标网段为10.0.0.0/8、172.16.0.0/12或192.168.0.0/16的路由条目,则系统无法再自动下发该路由条目,您需要在VPC路由表中手动添加指向VPC连接的路由条目以实现VPC和转发路由器之间的流量互通。

您可以单击发起路由检查查看网络实例内是否存在上述路由。

VBR实例

创建VBR连接时如果采用默认路由配置(即开启所有高级配置),则系统会自动对VBR实例进行以下路由配置:

自动关联至转发路由器的默认路由表

开启本功能后,VBR连接会自动关联至转发路由器的默认路由表,转发路由器通过查询默认路由表转发VBR实例的流量。

自动传播系统路由至转发路由器的默认路由表

VBR实例会将自身的系统路由传播至转发路由器的默认路由表中,用于网络实例的互通。

自动发布路由到VBR

开启本功能后,系统自动将VBR连接关联的转发路由器路由表中的路由发布到VBR实例中。

跨地域连接

创建跨地域连接时如果采用默认路由配置(即开启所有高级配置),则系统会自动对跨地域连接进行以下路由配置:

自动关联至转发路由器的默认路由表

开启本功能后,跨地域连接将与两个地域的转发路由器的默认路由表建立关联转发关系,两个地域的转发路由器将会通过查询默认路由表转发跨地域间的流量。

自动传播系统路由至转发路由器的默认路由表

开启本功能后,跨地域连接将与两个地域的转发路由器的默认路由表建立路由学习关系。

自动发布路由到对端地域

开启本功能后,即允许跨地域连接将本端转发路由器路由表(指与跨地域连接建立关联转发关系的路由表)下的路由自动传播至对端转发路由器的路由表(指与跨地域连接建立路由学习关系的路由表)中,用于网络实例跨地域互通。

查看路由条目

您可以在阿里云管理控制台查看对应实例的路由条目信息:

查看转发路由器实例路由条目信息,请参见查看企业版转发路由器路由条目。

查看VPC实例路由条目信息,请参见创建和管理路由表。

查看VBR实例路由条目信息,请进入VBR实例详情页面:

登录高速通道管理控制台。

在左侧导航栏,单击边界路由器(VBR)。

在顶部状态栏,选择VBR实例的地域。

在边界路由器(VBR)页面,单击目标VBR实例ID。

进入VBR实例详情页面在路由条目页签下分别查看VBR实例自定义路由条目、BGP路由条目和CEN路由条目的信息。

查看IPsec连接的路由条目信息,请进入IPsec连接详情页面:

登录VPN网关管理控制台。

在顶部状态栏处,选择IPsec连接所属的地域。

在左侧导航栏,选择。

在IPsec连接页面,找到目标IPsec连接,单击IPsec连接ID。

进入IPsec连接详情页面在BGP路由表页签下查看IPsec连接的路由条目信息。

- 本页导读 (1)

- 场景示例

- 网络规划

- 网络功能规划

- 网段规划

- 准备工作

- 配置流程

- 步骤一:部署物理专线

- 步骤二:配置云企业网

- 步骤三:部署IPsec-VPN连接

- 步骤四:配置路由条目及路由策略

- 步骤五:验证测试

- 路由说明