建立办公安全平台SASE(Secure Access Service Edge)与轻型目录访问协议(LDAP)的连接,您的企业用户直接以LDAP账号登录办公安全平台,方便您在办公安全平台管控LDAP用户的访问权限,从而保障企业的办公数据安全。本文介绍如何建立SASE与LDAP的连接。

应用场景

SASE帮助您管控企业员工的内网访问权限、互联网访问权限,以及保护企业办公数据,满足企业对日常办公安全的需求。当您已经使用LDAP管理企业的用户信息时,您可以通过SASE与LDAP的连接,实现企业用户直接使用LDAP账号登录SASE客户端,无需再维护一套SASE的身份管理系统,为您降低用户信息的维护成本。

前提条件

操作流程

本教程以您已使用LDAP管理企业的组织信息为前提条件,所以流程图中关于LDAP的信息需要您提前完成,本教程不做详细介绍。

步骤一:建立SASE与LDAP数据的连接

建立SASE与LDAP数据的连接,将LDAP上安全组的组织信息同步到SASE。

登录办公安全平台控制台。

在左侧导航栏,选择。

在身份同步页签,单击新增身份源。

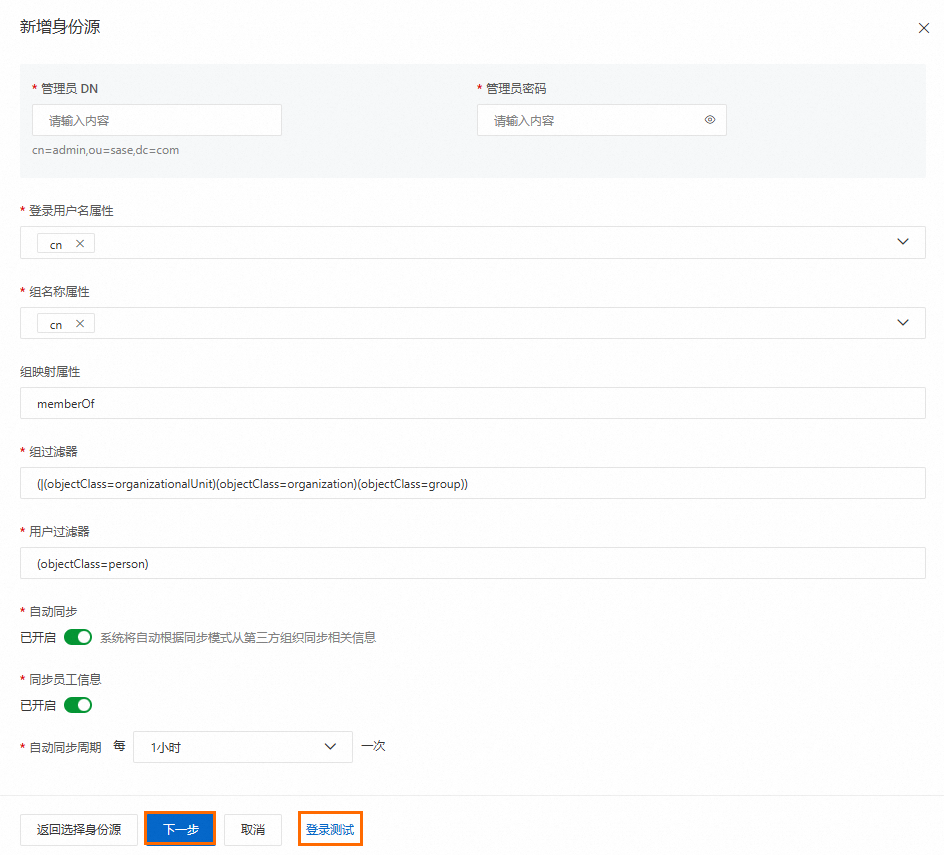

在新增身份源面板中,选择LDAP,然后单击开始配置,根据配置向导完成相关配置。

在基础配置向导中,参考下表内容进行配置,然后单击下一步。

配置项

说明

示例值

身份源名称

配置身份源的名称信息。

长度为2~100个字符,中文字符、英文字母、阿拉伯数字、短划线(-)和下划线(_)。

LDAP身份源

描述

该配置的描述信息。

该描述会作为登录标题显示在SASE客户端,方便您登录时知晓身份源信息。

LDAP

身份源状态

根据需要配置身份源状态。取值:

已开启:创建成功后开启身份源开关。

已关闭:创建成功后关闭身份源开关。

重要关闭身份源开关,会导致终端用户使用SASE App无法访问内网应用。请谨慎操作。

已开启

类型选择

支持选择的目录类型。取值:

Windows AD:Windows的目录服务。

OpenLDAP:轻型目录访问协议。

Windows AD

服务器地址

AD或者LDAP服务器地址。最多支持配置5个。

10.10.XX.XX

服务器端口号

AD或者LDAP服务器的端口号。

389

说明如果您无法确定服务器的实际端口号,请联系管理员。

使用连接器访问认证服务器

当LDAP认证服务部署内网环境时,可通过连接器实现认证服务打通。您需要选择已成功连接的连接器实例,如何配置连接器打通网络请参见使用SASE连接器。

选择已创建的连接器。

使用SSL连接方式

AD或者LDAP服务器是否开启SSL连接。取值:

是:开启SSL连接后,您在AD或者LDAP服务器上的数据会进行加密传输,保证您的数据安全。

否:表示不开启SSL连接。

否

Base DN

要认证用户的Base DN。当您设置该值后,SASE会认证该节点下所有账户的信息。被认证的账户信息可以登录SASE客户端。该字段的长度为2~100个字符。

重要如果要认证用户与组不在LDAP的同一节点下,您需要设置高级配置中的用户 Base DN和组 Base DN。

CN=Organizational-Unit,CN=Schema

部门结构同步

输入管理员DN和管理员密码,从身份源获取企业目录结构列表。

重要配置后您可以按照企业目录结构列表批量下发安全策略。在下发安全策略时,系统不会读取您的员工信息。

管理员user1的DN:CN=user1,OU=安全组,DC=sasetest,DC=com

管理员密码:123456****

登录用户名属性

设置登录用户名属性字段,用于统一同一企业用户登录时用户名的形式,您需要在企业内部定义该字段。

您可以选择LDAP默认的表示用户名属性的字段(包含cn、name、givenName、displayName、userPrincipalName、sAMAccountName),也可以输入LDAP定义的其他字段,用来表示登录用户名属性。

说明userPrincipalName是有域后缀,当您选择userPrincipalName作为登录用户名属性时,登录时一定要填写对应的域后缀。例如:user***@aliyundoc.com。

cn

组名称属性

设置组名称属性字段,用于统一同一企业中组名称的形式,您需要在企业内部统一定义该字段。

您可以选择LDAP默认的表示用户名属性的字段(包含cn、name、sAMAccountName),也可以输入LDAP定义的其他字段,用来表示组名称属性。

cn

组映射属性

设置组映射属性字段,用于定义企业用户所归属的组关系。默认值:memberOf。

说明该字段非必选,如需填写,需与您在LDAP中设置的组映射属性一致。

memberOf

组过滤器

添加组过滤表达式,用于过滤不同分组的企业用户,以便您后续管控不同分组下企业用户的访问权限。

LDAP常见的过滤器表示方式举例:

(&(objectClass=organizationalUnit)(objectClass=organization)):表示搜索objectClass等于organizationalUnit和objectClass等于organization,即两个属性都满足的所有组。

(|(objectClass=organizationalUnit)(objectClass=organization)):表示搜索objectClass等于organizationalUnit或object等于organization,即两个属性满足其中一个的组。

(!(objectClass=organizationalUnit)):表示搜索objectClass不等于organizationalUnit的组。

关于LDAP的具体匹配规则,请参见LDAP官方文档LDAP Filters。

(|(objectClass=organizationalUnit)(objectClass=organization)(objectClass=group))

用户过滤器

您可以添加过滤表达式,用于过滤某一个或者某一类用户。

LDAP常见的过滤器表示方式举例:

(&(objectClass=person)(objectClass=user)) :表示搜索objectClass等于person和objectClass等于user,即两个属性都满足的所有企业用户。

(|(objectClass=person)(objectClass=user)) :表示搜索objectClass等于person或objectClass等于user,即两个属性满足其中一个的所有企业用户。

(!(objectClass=person)):表示搜索objectClass不等于person的所有企业用户。

关于LDAP的具体匹配规则,请参见LDAP官方文档LDAP Filters。

(objectClass=person)

自动同步

开启自动同步开关后,系统将自动根据同步模式从LDAP同步相关信息。

如果您未开启自动同步,需要手动同步组织架构,具体操作,请参见查看同步记录。

已开启

同步员工信息

开启同步员工信息开关后,系统将根据自动同步周期,自动从LDAP同步员工信息。

说明若未开启自动同步功能,则不执行同步员工信息功能。

已开启

自动同步周期

设置自动同步周期,支持设置每1小时-每24小时自动同步一次。

24小时

在同步配置向导中,对组织架构的同步范围及字段映射进行配置,然后单击下一步。

配置项

说明

组织架构同步

配置同步组织架构的范围。

全部同步:将LDAP的组织架构全部同步到SASE系统中。

部分同步:选择需要同步的组织架构。

字段同步映射

配置LDAP组织架构字段与SASE同步字段的映射关系。

说明如果SASE系统内置的映射后本地字段无法满足您的业务需求,您可以单击列表右上方的查看扩展字段,在查看扩展字段面板中对扩展字段进行新增、编辑、删除等操作。

在登录配置向导中,根据下表内容设置设备登录方式。

配置项

说明

电脑设备登录方式

支持账号密码登录和无密码登录。

使用账号密码登录方式时,您可以开启双因素认证,取值:

OTP认证:开启后,您需要选择OTP令牌模式,目前支持如下三种模式:

允许SASE移动端展示令牌:即SASE自带OTP,需要员工安装SASE移动端App。

允许第三方App令牌:需确保OTP客户端时钟同步正常,目前支持标准及常见的OTP认证软件,例如阿里云App等。

允许企业自有令牌:若需兼容企业自研OTP,请在技术人员支持下进行配置。

验证码认证:支持短信验证码和邮箱验证码。确保配置的身份源中每个用户都已录入手机号或者邮箱号。

使用无密码登录方式时,需要先下载并登录SASE移动端App,然后进行扫码认证。

移动设备登录方式

支持账号密码登录和指纹或人脸识别认证。

使用账号密码登录方式时,您可以开启双因素认证,取值:

OTP认证:开启OTP认证前,需开启PC端OTP认证并选择允许第三方APP绑定令牌或者允许企业自有令牌,移动端令牌配置与电脑设备配置一致。

验证码认证:开启验证码认证前,需确保配置的身份源中每个用户都已录入手机号或邮箱。

使用指纹或人脸识别认证方式时,首次登录SASE App时仍需要输入账号名与密码。

配置完成后您可以单击面板下方的登录测试,确保登录测试成功后,单击确认完成配置。

说明

说明如果您配置的数据有误,SASE会提示您对应的问题。当测试连接后,提示连接LDAP服务器失败,请联系管理员,您需要排查服务器地址、端口号是否填写正确,以及服务器网络是否正常。

步骤二:查看连接是否建立成功

以上配置完成后,请按照以下步骤查看配置的连接是否建立成功。

打开您已安装的SASE App。

输入企业认证标识,然后单击确认。

您可以登录办公安全平台控制台。在左侧导航栏的设置页面,获取企业认证标识。

输入用户名和密码,单击登录。

登录成功后,表示连接已经建立成功。